Pytanie 1

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?

Programem wykorzystywanym w systemie Linux do odtwarzania muzyki jest

W czterech różnych sklepach dostępny jest ten sam komputer w odmiennych cenach. Gdzie można go kupić najtaniej?

| Sklep | Cena netto | Podatek | Informacje dodatkowe |

|---|---|---|---|

| A. | 1500 zł | 23% | Rabat 5% |

| B. | 1600 zł | 23% | Rabat 15% |

| C. | 1650 zł | 23% | Rabat 20% |

| D. | 1800 zł | 23% | Rabat 25 % |

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Jaki protokół jest stosowany do przesyłania danych w warstwie transportowej modelu ISO/OSI?

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wybrania awaryjnego trybu uruchamiania systemu Windows. Mimo to klawiatura działa prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

Aby na Pasku zadań pojawiły się ikony z załączonego obrazu, trzeba w systemie Windows ustawić

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

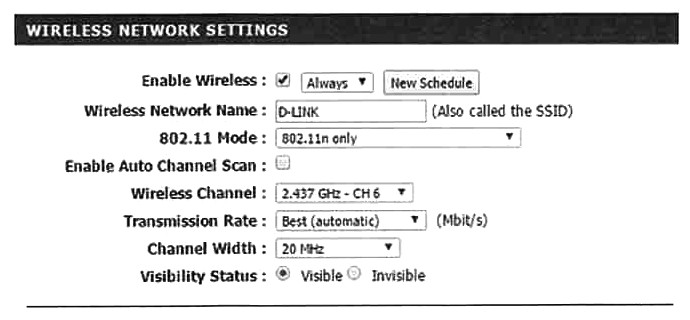

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

Jakie zastosowanie ma narzędzie tracert w systemach operacyjnych rodziny Windows?

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

Który z protokołów przesyła datagramy użytkownika BEZ GWARANCJI ich dostarczenia?

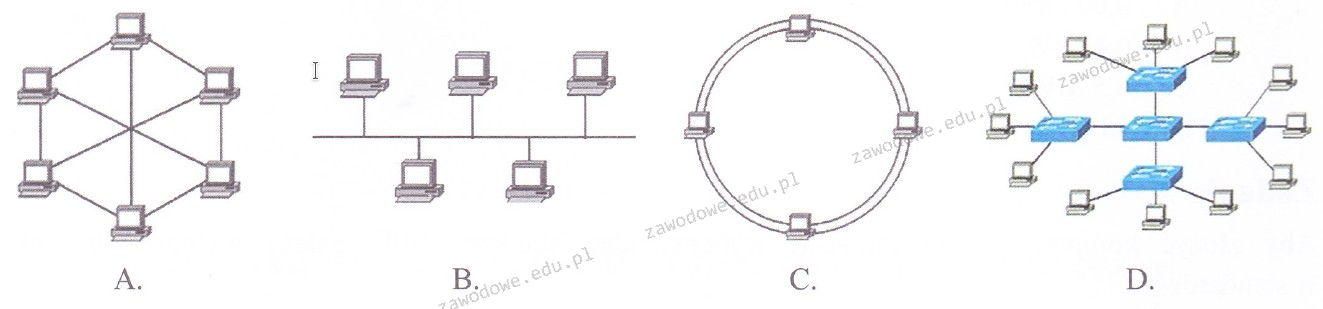

Na którym z przedstawionych rysunków ukazano topologię sieci typu magistrala?

W systemie Windows harmonogram zadań umożliwia przypisanie

Port zgodny z standardem RS-232, działający w trybie asynchronicznym, to

Zgodnie z KNR (katalogiem nakładów rzeczowych), montaż na skrętce 4-parowej modułu RJ45 oraz złącza krawędziowego wynosi 0,07 r-g, a montaż gniazd abonenckich natynkowych to 0,30 r-g. Jaki będzie całkowity koszt robocizny za zamontowanie 10 pojedynczych gniazd natynkowych z modułami RJ45, jeśli wynagrodzenie godzinowe montera-instalatora wynosi 20,00 zł?

Brak odpowiedzi na to pytanie.

Jakim interfejsem można osiągnąć przesył danych o maksymalnej przepustowości 6Gb/s?

Brak odpowiedzi na to pytanie.

Umowa, na mocy której użytkownik ma między innymi wgląd do kodu źródłowego oprogramowania w celu jego analizy oraz udoskonalania, to licencja

Brak odpowiedzi na to pytanie.

Wskaź, który symbol towarowy może wykorzystywać producent finansujący działalność systemu zbierania oraz recyklingu odpadów?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

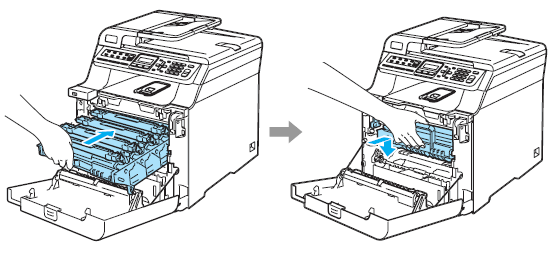

Czynność pokazana na rysunkach ilustruje mocowanie

Brak odpowiedzi na to pytanie.

Które stwierdzenie opisuje profil tymczasowy użytkownika?

Brak odpowiedzi na to pytanie.

Obrazek ilustruje rezultat działania programu

│ ├── Checkbox_checked.svg │ └── Checkbox_unchecked.svg │ ├── revisions.txt │ ├── tools │ │ ├── howto.txt │ │ ├── Mangler │ │ │ ├── make.sh │ │ │ └── src │ │ │ └── Mangler.java │ │ └── WiFi101 │ │ ├── tool │ │ │ └── firmwares │ │ │ ├── 19.4.4 │ │ │ │ ├── m2m_aio_2b0.bin │ │ │ │ └── m2m_aio_3a0.bin │ │ │ └── 19.5.2 │ │ │ └── m2m_aio_3a0.bin │ │ └── WiFi101.jar │ ├── tools-builder │ │ └── ctags │ │ └── 5.8-arduino11 │ │ └── ctags │ └── uninstall.sh └── brother └── PTouch └── ql570 └── cupswrapper ├── brcupsconfpt1 └── cupswrapperql570pt1

Brak odpowiedzi na to pytanie.

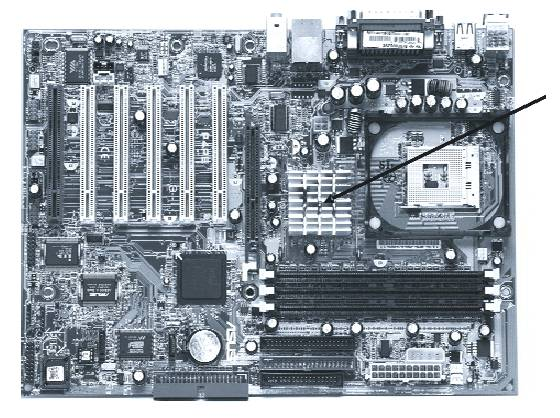

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Brak odpowiedzi na to pytanie.

Jaka jest maksymalna prędkość przesyłania danych w sieci lokalnej, w której wykorzystano przewód UTP kat.5e do budowy infrastruktury kablowej?

Brak odpowiedzi na to pytanie.

Topologia fizyczna sieci komputerowej przedstawiona na ilustracji to topologia

Brak odpowiedzi na to pytanie.

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

Brak odpowiedzi na to pytanie.

Urządzeniem, które służy do wycinania kształtów oraz grawerowania między innymi w materiałach drewnianych, szklanych i metalowych, jest ploter

Brak odpowiedzi na to pytanie.

Przerywając działalność na komputerze, możemy szybko wrócić do pracy, wybierając w systemie Windows opcję:

Brak odpowiedzi na to pytanie.

Oświetlenie oparte na diodach LED w trzech kolorach wykorzystuje skanery typu

Brak odpowiedzi na to pytanie.

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

Brak odpowiedzi na to pytanie.

Głowica drukująca, składająca się z wielu dysz zintegrowanych z mechanizmem drukarki, wykorzystywana jest w drukarce

Brak odpowiedzi na to pytanie.

W jednostce ALU do rejestru akumulatora wprowadzono liczbę dziesiętną 600. Jak wygląda jej reprezentacja w systemie binarnym?

Brak odpowiedzi na to pytanie.

Napięcie dostarczane do poszczególnych elementów komputera w zasilaczu komputerowym w standardzie ATX jest zmniejszane z wartości 230V między innymi do wartości

Brak odpowiedzi na to pytanie.

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Brak odpowiedzi na to pytanie.

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Brak odpowiedzi na to pytanie.

Która struktura partycji pozwala na stworzenie do 128 partycji podstawowych na pojedynczym dysku?

Brak odpowiedzi na to pytanie.

Który typ drukarki powinien być wykorzystany w dziale sprzedaży hurtowni materiałów budowlanych do tworzenia faktur na papierze samokopiującym, aby uzyskać kopie wydruku?

Brak odpowiedzi na to pytanie.

Atak typu hijacking na serwer internetowy charakteryzuje się

Brak odpowiedzi na to pytanie.