Pytanie 1

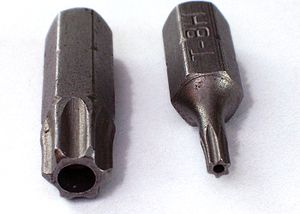

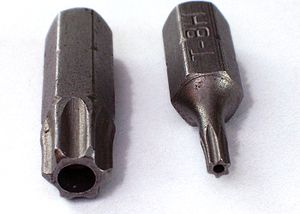

Na ilustracji przedstawiono końcówkę wkrętaka typu

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji przedstawiono końcówkę wkrętaka typu

Zastosowanie programu firewall ma na celu ochronę

Co otrzymujemy po zsumowaniu liczb 33(8) oraz 71(8)?

Sprzęt, który umożliwia konfigurację sieci VLAN, to

Co to jest serwer baz danych?

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

Podaj domyślny port używany do przesyłania poleceń w serwerze FTP

Jak nazywa się licencja oprogramowania pozwalająca na bezpłatne dystrybucję aplikacji?

W systemie Linux prawa dostępu do katalogu są ustawione w formacie rwx--x--x. Jaką liczbę odpowiadają tę konfigurację praw?

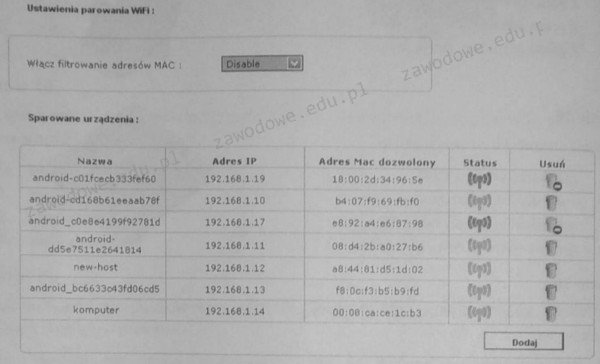

Schemat ilustruje ustawienia urządzenia WiFi. Wskaż, które z poniższych stwierdzeń na temat tej konfiguracji jest prawdziwe?

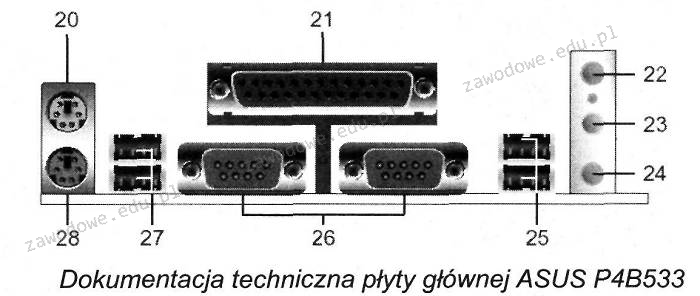

Na zaprezentowanej płycie głównej komputera złącza oznaczono cyframi 25 i 27

Która z poniższych wskazówek nie jest właściwa w kontekście konserwacji skanera płaskiego?

Thunderbolt stanowi interfejs

Który z podanych adresów IPv4 stanowi adres publiczny?

Co umożliwia połączenie trunk dwóch przełączników?

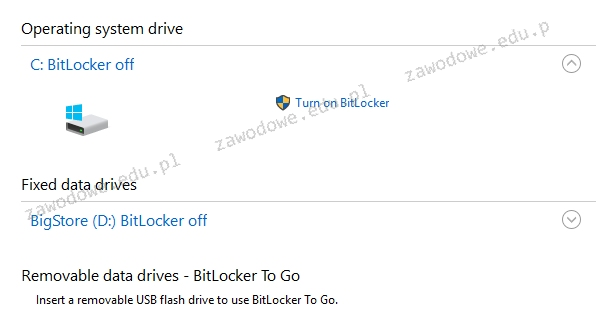

Prezentowane wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate jest przeznaczone do

Do usunięcia elementu Wszystkie programy z prostego Menu Start systemu Windows należy wykorzystać przystawkę

Dane przedstawione na ilustracji są rezultatem działania komendy

1 <10 ms <10 ms <10 ms 128.122.198.1 2 <10 ms <10 ms <10 ms NYUGWA-FDDI-2-0.NYU.NET [128.122.253.65] 3 10 ms 10 ms <10 ms ny-nyc-3-H4/0-T3.nysernet.net [169.130.13.17] 4 10 ms 10 ms <10 ms ny-nyc-9-F1/0.nysernet.net [169.130.10.9] 5 <10 ms <10 ms 10 ms ny-pen-1-H4/1/0-T3.nysernet.net [169.130.1.101] 6 <10 ms <10 ms <10 ms sl-pen-11-F8/0/0.sprintlink.net [144.228.60.11] 7 <10 ms 10 ms 10 ms 144.228.180.10 8 10 ms 20 ms 20 ms cleveland1-br2.bbnplanet.net [4.0.2.13] 9 20 ms 30 ms 30 ms cleveland1-br1.bbnplanet.net [4.0.2.5] 10 40 ms 220 ms 221 ms chicago1-br1.bbnplanet.net [4.0.2.9] 11 150 ms 70 ms 70 ms paloalto-br1.bbnplanet.net [4.0.1.1] 12 70 ms 70 ms 70 ms su-pr1.bbnplanet.net [131.119.0.199] 13 70 ms 71 ms 70 ms sunet-gateway.stanford.edu [198.31.10.1] 14 70 ms 70 ms 70 ms Core-gateway.Stanford.EDU [171.64.1.33] 15 70 ms 80 ms 80 ms www.Stanford.EDU [171.64.14.251]

Adres MAC (Medium Access Control Address) stanowi fizyczny identyfikator interfejsu sieciowego Ethernet w obrębie modelu OSI

W systemie binarnym liczba 51(10) przyjmuje formę

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

Jaki procesor powinien być zastosowany przy składaniu komputera osobistego z płytą główną Asus M5A78L-M/USB3 AMD760G socket AM3+?

Okablowanie pionowe w systemie strukturalnym łączy się

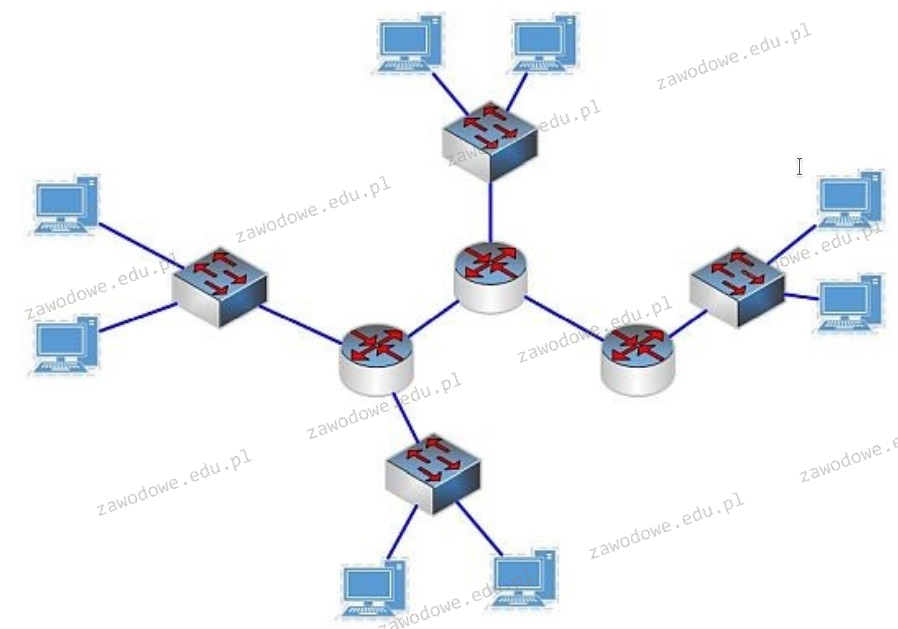

Jakie urządzenie sieciowe widnieje na ilustracji?

Demon serwera Samba pozwala na udostępnianie plików oraz drukarek w sieci

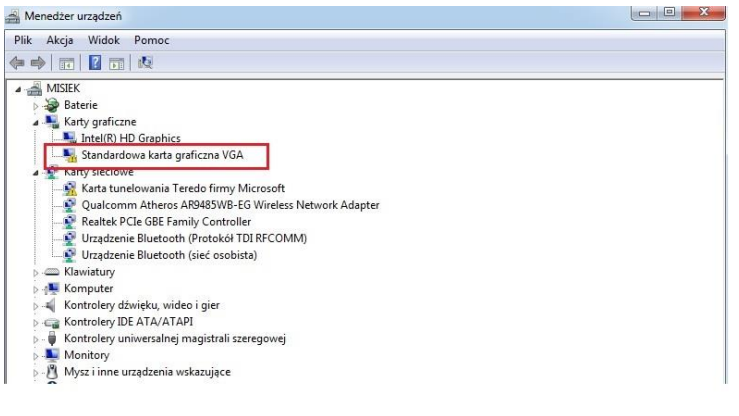

Jakie kroki powinien podjąć użytkownik, aby wyeliminować błąd zaznaczony na rysunku ramką?

Aby w systemie Linux wykonać kopię zapasową określonych plików, należy wprowadzić w terminalu polecenie programu

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Jakie oprogramowanie powinno być zainstalowane, aby umożliwić skanowanie tekstu z drukowanego dokumentu do edytora tekstu?

Główną rolą serwera FTP jest

Aby podnieść wydajność komputera w grach, karta graficzna Sapphire Radeon R9 FURY OC, 4GB HBM (4096 Bit), HDMI, DVI, 3xDP została wzbogacona o technologię

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Połączenia typu point-to-point, realizowane za pośrednictwem publicznej infrastruktury telekomunikacyjnej, oznacza się skrótem

Do stworzenia projektu sieci komputerowej dla obiektu szkolnego najlepiej użyć edytora grafiki wektorowej, którym jest oprogramowanie

Jakie działanie może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

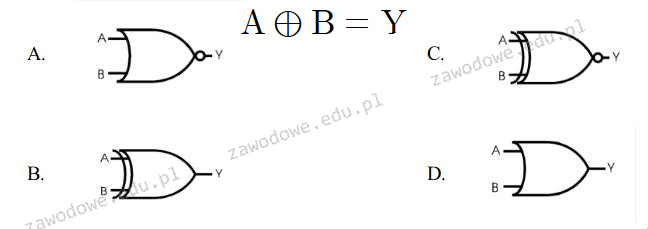

Na diagramie przedstawione są symbole

Rekord typu A w systemie DNS

Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

Jaką bramkę logiczną reprezentuje to wyrażenie?