Pytanie 1

W jaki sposób powinno się wpisać w formułę arkusza kalkulacyjnego odwołanie do komórki B3, aby przy przenoszeniu tej formuły w inne miejsce arkusza odwołanie do komórki B3 pozostało stałe?

Brak odpowiedzi na to pytanie.

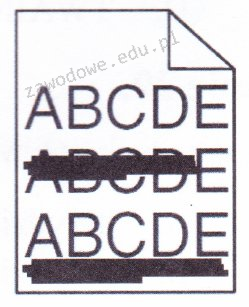

Poprawna odpowiedź to $B$3, co oznacza, że zarówno kolumna (B), jak i wiersz (3) są zablokowane w formule. Dzięki temu, gdy kopiujesz tę formułę do innych komórek, odwołanie do komórki B3 pozostanie niezmienne, co jest kluczowe w wielu scenariuszach analitycznych i finansowych. Na przykład, jeśli w komórce B3 znajduje się stała wartość, która jest wykorzystywana w obliczeniach w różnych miejscach arkusza, zablokowanie tego adresu zapewnia, że wszystkie obliczenia będą odnosiły się do tej samej wartości. To rozwiązanie jest zgodne z dobrymi praktykami w zakresie zarządzania danymi w arkuszach kalkulacyjnych, ponieważ minimalizuje ryzyko błędów i niespójności. Blokowanie adresów komórek jest szczególnie przydatne w dużych arkuszach, w których złożoność obliczeń wymaga precyzyjnego zarządzania odwołaniami do danych. Zrozumienie mechanizmu zablokowanych odwołań jest niezbędne dla efektywnej pracy z arkuszami kalkulacyjnymi, zwłaszcza w kontekście raportowania i analizy danych.