Pytanie 1

Które z zapytań SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się od litery Z?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Które z zapytań SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się od litery Z?

W kolumnie, która pełni funkcję klucza głównego w tabeli, powinny się znajdować

Określ właściwą hierarchię stylów CSS biorąc pod uwagę ich priorytet w stylizacji elementów strony WWW?

Jaki wynik daje poniższy kod PHP?

| $dane = array ('imie' => 'Anna', 'nazwisko' => 'Nowak', 'wiek' => 21); |

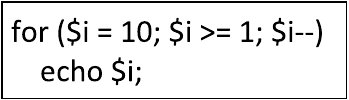

Rezultatem działania zamieszczonej pętli napisanej w języku PHP jest wypisanie następujących liczb

Można wydać instrukcję transakcyjną ROLLBACK, aby

Jakie polecenie HTML poprawnie odwzorowuje przedstawioną hierarchiczną strukturę tekstu, która została wyświetlona przez przeglądarkę w następujący sposób: Rozdział 1 tekst Podrozdział 1.1 tekst Podrozdział 1.2?

W stylu CSS zdefiniowano klasę uzytkownik:

p.uzytkownik { color: blue; }Na stronie będą wyświetlane czcionką w kolorze niebieskim:

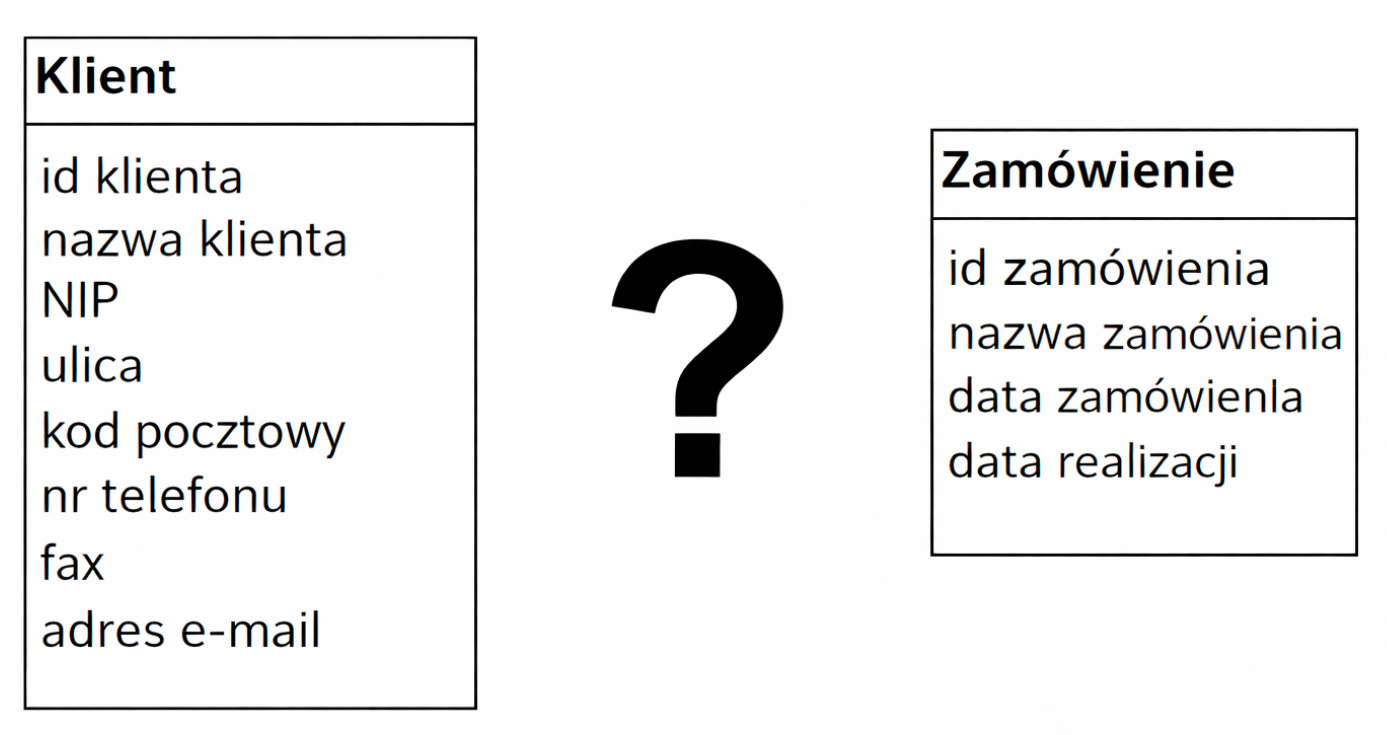

W której notacji diagramów ER został zapisany model związków encji przedstawiony na ilustracji?

Wskaż poprawne stwierdzenie dotyczące przedstawionego kodu HTML.

<video width="640" height="480" controls>

<source src="animacja.mp4" type="video/mp4">

</video>

Zdefiniowano funkcję w języku PHP:

function policz($Z) {Funkcja policz została wywołana z parametrem $Z = 1. Jaki rezultat zostanie zwrócony?

while($Z < 5) {

$Z += 2 * $Z + 1;

}

return $Z;

}

Jaką maksymalną ilość znaczników <td> można zastosować w tabeli składającej się z trzech kolumn i trzech wierszy, w której nie ma złączeń komórek ani wiersza nagłówkowego?

Dokument HTML określa akapit oraz grafikę. Aby grafika była umieszczona przez przeglądarkę w tej samej linii co akapit po jego lewej stronie, w stylu CSS grafiki należy ustawić właściwość

Komunikat błędu generowany przez walidator HTML może wskazywać na

W języku PHP funkcja trim ma za zadanie

W SQL wykonano poniższe instrukcje GRANT. Kto będzie miał prawa do przeglądania oraz modyfikacji danych?

| GRANT ALL ON firmy TO 'admin'@'localhost'; GRANT ALTER, CREATE, DROP ON firmy TO 'anna'@'localhost'; GRANT SELECT, INSERT, UPDATE ON firmy TO 'tomasz'@'localhost'; |

Jednym z typów testów jednostkowych jest analiza tras, która polega na

Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

Zapytanie MySQL przedstawione poniżej ma na celu

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

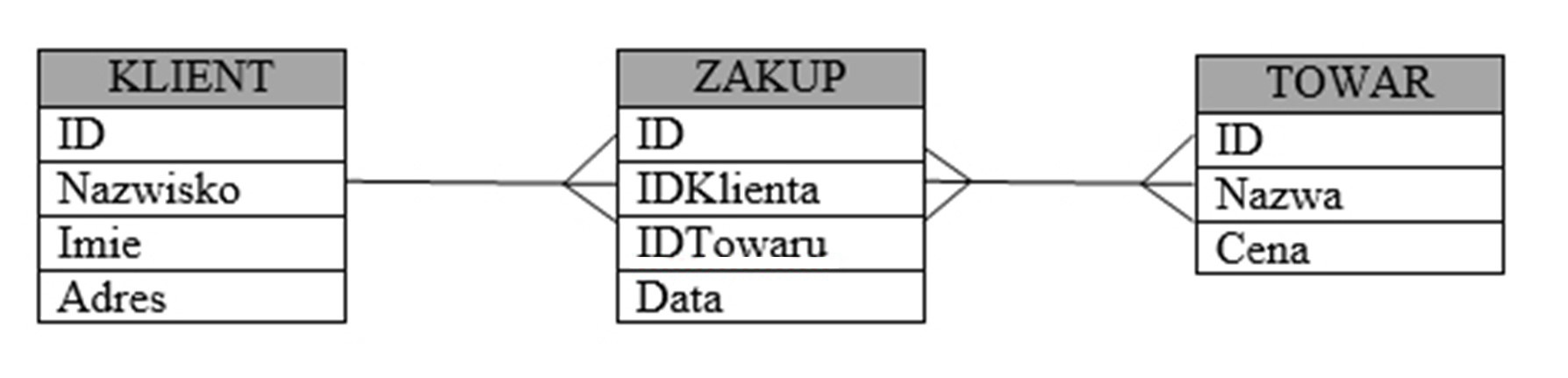

Którą relację w projekcie bazy danych należy ustalić między tabelami widocznymi na ilustracji zakładając, że każdy klient sklepu internetowego dokona przynajmniej dwóch zamówień?

Wskaż zdanie, które jest nieprawdziwe w odniesieniu do poniższej definicji funkcji w języku C++? void zamien(float &x, float &y){ float tmp; tmp=x; x=y; y=tmp; }

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Jak można w języku CSS ustawić kolor czerwony dla tekstu?

Jaki jest cel poniższego fragmentu funkcji w JavaScript?

| wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; } |

Jaką wartość zwróci funkcja napisana w języku C++, gdy jej argumentami są a = 4 i b = 3?

long int fun1(int a, int b) { long int wynik = 1; for (int i = 0; i < b; i++) wynik *= a; return wynik; }

W języku JavaScript zdefiniowano obiekt. Aby uzyskać wartość atrybutu, można użyć następującego zapisu:

obiekt = { q: 1, w: 2, e: 3, r:4 };

Podstawowym celem korzystania z edytora WYSIWYG jest

Aby wykonać usunięcie wszystkich wpisów z tabeli, należy użyć kwerendy

Reguła CSS, która ustawia tekst paragrafu w pionie na środku, to:

Na przedstawionej tabeli samochody wykonano zapytanie SQL SELECT

| SELECT model FROM samochody WHERE rocznik = 2016; |

| id | marka | model | rocznik | kolor | stan |

|---|---|---|---|---|---|

| 1 | Fiat | Punto | 2016 | czerwony | bardzo dobry |

| 2 | Fiat | Punto | 2002 | czerwony | dobry |

| 3 | Fiat | Punto | 2007 | niebieski | bardzo dobry |

| 4 | Opel | Corsa | 2016 | grafitowy | bardzo dobry |

| 5 | Opel | Astra | 2003 | niebieski | porysowany lakier |

| 6 | Toyota | Corolla | 2016 | czerwony | bardzo dobry |

| 7 | Toyota | Corolla | 2014 | szary | dobry |

| 8 | Toyota | Yaris | 2004 | granatowy | dobry |

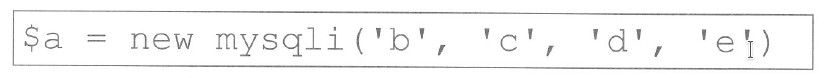

W PHP, aby połączyć się z bazą danych MySQL przy użyciu biblioteki mysqli, w zapisie zamieszczonym poniżej, w miejscu litery 'c' powinno się wpisać

Domyślny użytkownik, który posiada pełne uprawnienia do zarządzania bazą danych w systemie MySQL, to

Metoda i zmienna są widoczne tylko dla innych metod w obrębie tej samej klasy. Jaki modyfikator odpowiada przedstawionemu opisowi?

Grafik pragnie zmienić obraz JPG na format PNG bez utraty jakości, tak aby w obszarach, gdzie pierwotnie był kolor biały, w finalnym obrazie występowała przezroczystość. W tym celu powinien

Aby określić styl czcionki w CSS, należy zastosować właściwość

Jaką wartość zwróci algorytm? ```Z = 0 N = 1 dopóki Z < 3: N = N * 2 + 1 Z = Z + 1 wypisz N```

Aby utworzyć styl strony responsywnej dla ekranów o szerokości od 600 px do 800 px należy zastosować regułę CSS

W języku PHP tablice asocjacyjne to tablice, w których

Polecenie GRANT w języku SQL służy do

char str1[30] = 'Ala ma kota'; printf("%s", str1);Wskaż, gdzie tkwi błąd w powyższym kodzie napisanym w języku C++?