Pytanie 1

Literowym symbolem P oznacza się

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Literowym symbolem P oznacza się

Trollowanie w Internecie polega na

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Osoba korzystająca z komputera, która testuje łączność sieciową używając polecenia ping, uzyskała wynik przedstawiony na rysunku. Jakie może być źródło braku reakcji serwera przy pierwszej próbie, zakładając, że adres domeny wp.pl to 212.77.100.101?

Komenda dsadd pozwala na

Określ, jaki jest rezultat wykonania powyższego polecenia.

| netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53 |

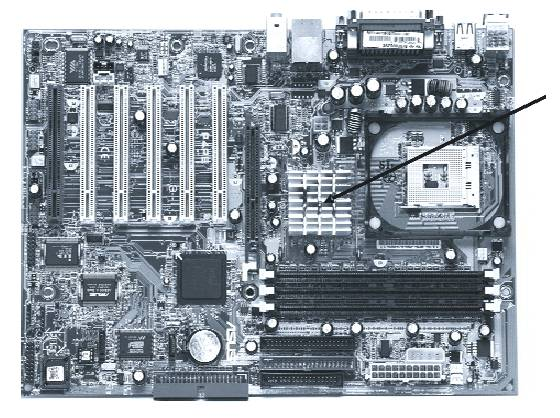

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Na ilustracji zaprezentowano porty, które są częścią karty

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

Podanie nieprawidłowych napięć do płyty głównej może skutkować

Co oznacza dziedziczenie uprawnień?

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

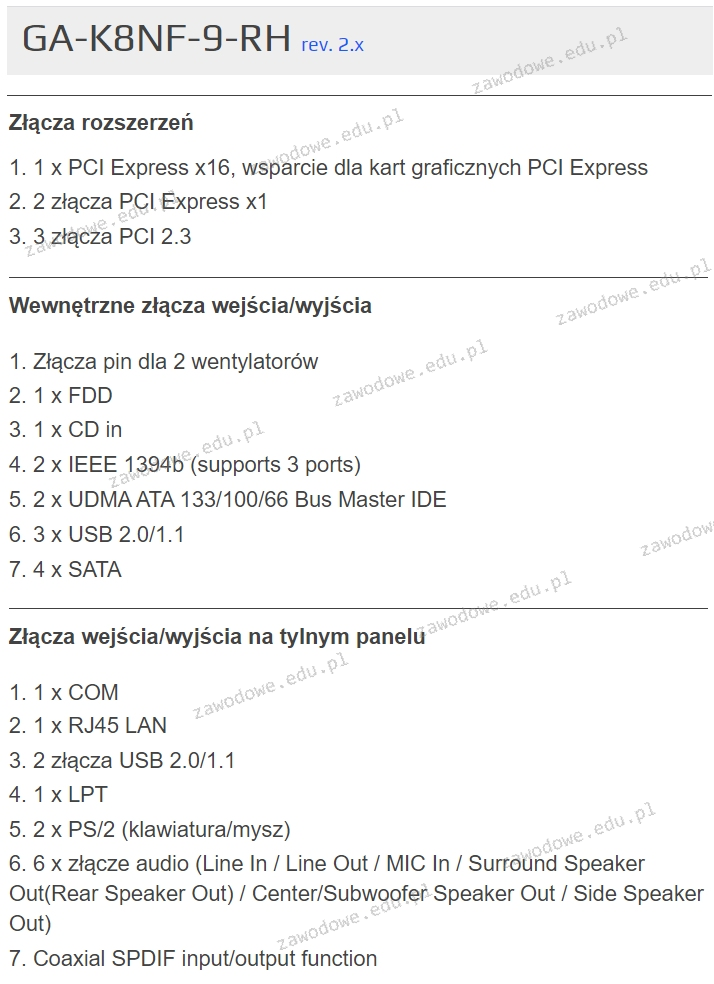

Na ilustracji ukazano fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z informacji wynika, że maksymalna liczba kart rozszerzeń, które można zainstalować (pomijając złącza USB), wynosi

Jak nazywa się urządzenie wskazujące, które współpracuje z monitorami CRT i ma końcówkę z elementem światłoczułym, a jego dotknięcie ekranu monitora wysyła sygnał do komputera, co pozwala na określenie pozycji kursora?

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje aktywność, a następnie

Użytkownik systemu Windows doświadcza komunikatów o niewystarczającej pamięci wirtualnej. Jak można rozwiązać ten problem?

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

Jak można skonfigurować sieć VLAN?

W technologii Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP podłączone do pinów:

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

Które słowo należy umieścić w miejscu znaków zapytania w poniższym poleceniu, aby utworzyć konta pracowników?

for %i in (1, 2, 3, 4, 5, 6, 7, 8, 9, 10) do net ??? "pracownik%i" zaq1@WSX /add

Po zainstalowaniu systemu z domyślnymi parametrami, Windows XP nie obsługuje tego systemu plików.

Jakim protokołem połączeniowym w warstwie transportowej, który zapewnia niezawodność dostarczania pakietów, jest protokół

Narzędzie pokazane na ilustracji jest używane do weryfikacji

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Ile urządzeń będzie można zaadresować w każdej podsieci, jeśli sieć 172.16.6.0 zostanie podzielona przy pomocy maski /27 na jak największą liczbę podsieci?

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Nazwa protokołu, który pozwala na konwersję 32-bitowych adresów IP na 48-bitowe fizyczne adresy MAC w sieciach Ethernet, to:

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Aby komputer stacjonarny mógł współdziałać z urządzeniami używającymi złącz pokazanych na ilustracji, konieczne jest wyposażenie go w interfejs

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najuboższym interfejsem graficznym?

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Jakie polecenie w systemie Linux umożliwia wyświetlenie zawartości katalogu?

Toner stanowi materiał eksploatacyjny w drukarce

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?