Pytanie 1

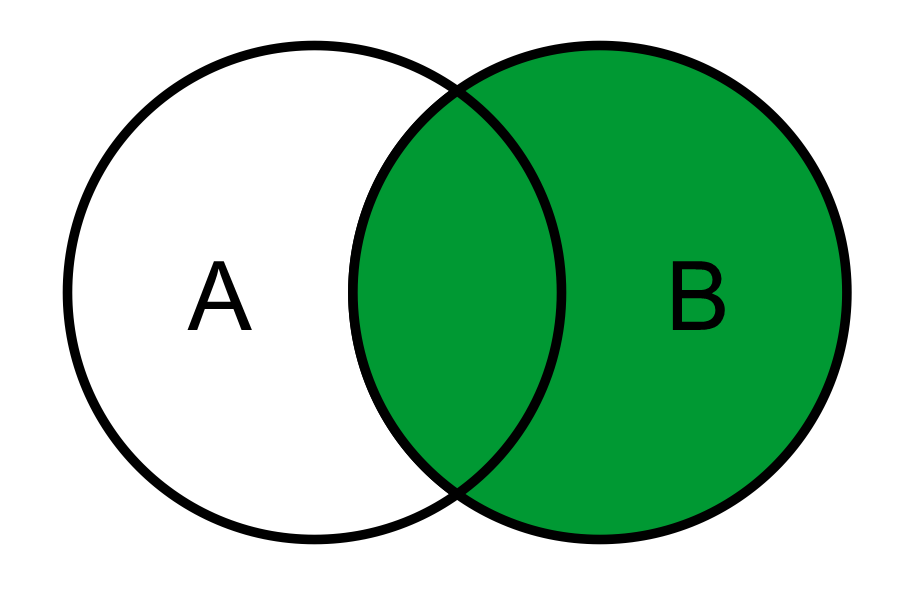

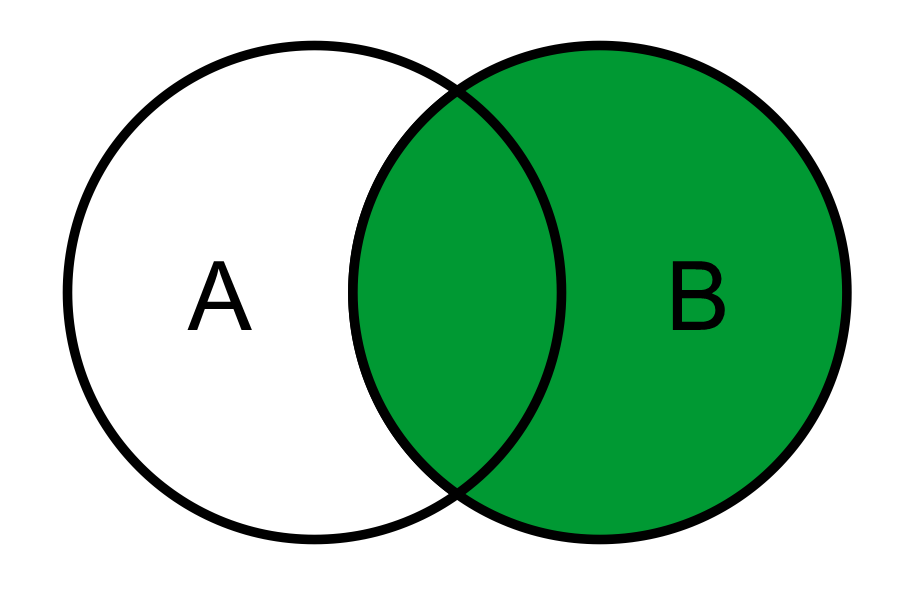

W języku SQL, aby wybrać wszystkie rekordy z tabeli B, w tym część wspólną z tabelą A, należy zastosować typ związku

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

W języku SQL, aby wybrać wszystkie rekordy z tabeli B, w tym część wspólną z tabelą A, należy zastosować typ związku

W celu przyznania użytkownikowi w systemie MySQL możliwości nadawania i modyfikowania uprawnień innym użytkownikom, konieczne jest użycie klauzuli

Jaką formę ma kolor przedstawiony w systemie szesnastkowym jako #11FE07 w formacie RGB?

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

W skrypcie JavaScript operatory: ||, && wchodzą w skład grupy operatorów

Zmienna o typie integer lub int jest w stanie przechowywać

W języku HTML zdefiniowano listę:

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

W HTML, aby utworzyć sekcję z cytatem, która może zawierać wiele akapitów i aby przeglądarka dodała wspólne wcięcie, trzeba użyć znacznika

Formaty wideo, które są wspierane przez standard HTML5, to

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

Aby zweryfikować ustawienia w pliku php.ini, można wykonać skrypt PHP, który zawiera polecenie

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Metainformacja “Description" zawarta w pliku źródłowym HTML powinna zawierać

| <head> <meta name="Description" content="..." > </head> |

Który z elementów relacyjnej bazy danych, zapisany w języku SQL, może być wykorzystany w zapytaniach modyfikujących kolumny danych udostępnione jako tabela, niezależnie od tego, czy jest stworzony programowo, czy dynamicznie?

Dla jakiej wartości zmiennej x instrukcja warunkowa w JavaScript jest spełniona?

| if ((x < -5) || (x > 2)) x++; |

Co można powiedzieć o przedstawionym zapisie języka HTML 5?

<title>Strona o psach</title>

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

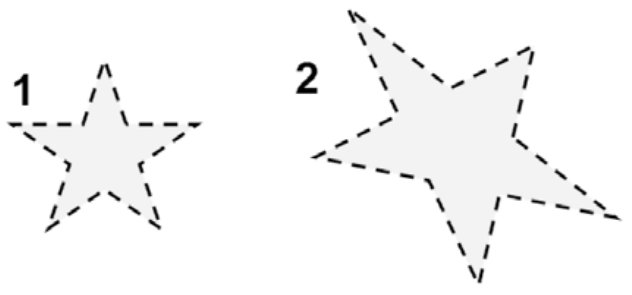

Najprostszy sposób przekształcenia obiektu oznaczonego cyfrą 1 w obiekt oznaczony cyfrą 2 to

Jakie polecenie SQL zmieni w tabeli tab wartość w kolumnie kol z Ania na Zosia?

Po wykonaniu poniższego kodu JavaScript, co będzie przechowywać zmienna str2?

| var str1 = "JavaScript"; var str2 = str1.substring(2,6); |

Kto z wymienionych zajmuje się nieprzerwanym przygotowaniem systemu bazy danych do pracy produkcyjnej, zarządzaniem kontami użytkowników oraz instalowaniem aktualizacji systemu bazodanowego?

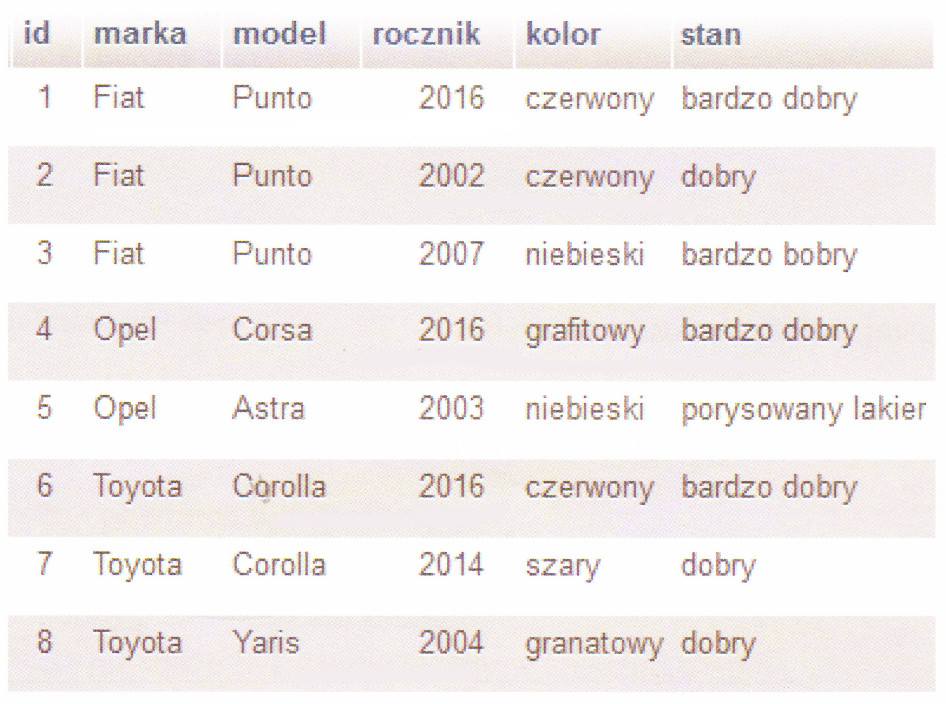

Na zaprezentowanej tabeli dotyczącej samochodów wykonano zapytanie SQL SELECT ```SELECT model FROM samochody WHERE rocznik=2016;``` Jakie wartości zostaną zwrócone w wyniku tego zapytania?

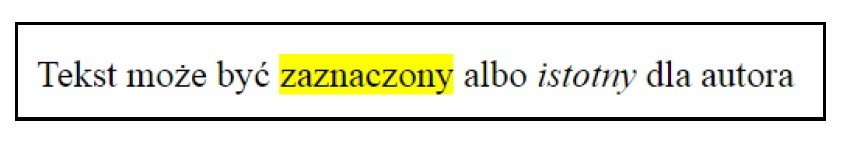

Aby w języku HTML uzyskać formatowanie paragrafu przedstawione w ramce, należy zastosować kod

Podaj zapytanie SQL, które tworzy użytkownika sekretarka na localhost z hasłem zaq123

CREATE USER `sekretarka`@`localhost` IDENTIFY "zaq123";

Jak nazywa się technika sortowania, która polega na podziale zbioru na n przedziałów o równej długości, gdzie przeprowadza się sortowanie, a następnie analizuje i prezentuje posortowane elementy z tych przedziałów?

Który znacznik lub zestaw znaczników nie jest używany do określenia struktury dokumentu HTML?

Która z poniższych funkcji języka PHP zamieni wyraz „kota” na wyraz „mysz” w zdaniu „ala ma kota”?

Które z poniższych poleceń JavaScript zmieni kolor tekstu na niebieski w paragrafie oznaczonym w HTML?

| <p id="jeden">Kwalifikacja EE.01</p> |

Została zaprezentowana tabela o nazwie konta. Aby obliczyć liczbę rejestracji w poszczególnych latach oraz wyświetlić te wartości razem z rokiem rejestracji, należy wykonać zapytanie

W CSS określono styl dla pola do edycji, które będzie miało tło w kolorze jasnozielonym po aktywacji.

input:focus { background-color: LightGreen; }

Aby wyeliminować nienaturalne odwzorowanie ukośnych krawędzi w grafice rastrowej, znane jako schodkowanie, powinno się użyć filtru

Aby baza danych działała poprawnie i konsekwentnie, konieczne jest wprowadzenie w każdej tabeli

Który z przedstawionych kodów XHTML sformatuje tekst według podanego wzorca?

Ala ma kota

a kot ma Alę

Interpreter PHP zwróci błąd i zaniecha wykonania kodu, jeżeli programista

Który z parametrów obiektu graficznego zmieni się po zmianie wartości kanału alfa?

Zamieszczony kod HTML formularza zostanie wyświetlony przez przeglądarkę w sposób:

| <form> stanowisko: <input type="text"><br> obowiązki: <br> <input type="checkbox" name="obowiazek1" value="1" disabled checked>sporządzanie dokumentacji<br> <input type="checkbox" name="obowiazek2" value="2" checked>pisanie kodu<br> <input type="checkbox" name="obowiazek3" value="3">testy oprogramowania<br> </form> |

A.

B.

C.

D.

W bazie danych wykonano poniższe polecenia dotyczące uprawnień użytkownika adam:

GRANT ALL PRIVILEGES ON klienci TO adam;Po wykonaniu tych instrukcji użytkownik adam uzyska dostęp do:

REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam;

Kiedy zakończy się wykonanie poniższego fragmentu kodu w języku C/C++, do zmiennej zwanej zmienna2 zostanie przypisane:

| ... int zmienna1 = 158; int *zmienna2 = &zmienna1; |