Pytanie 1

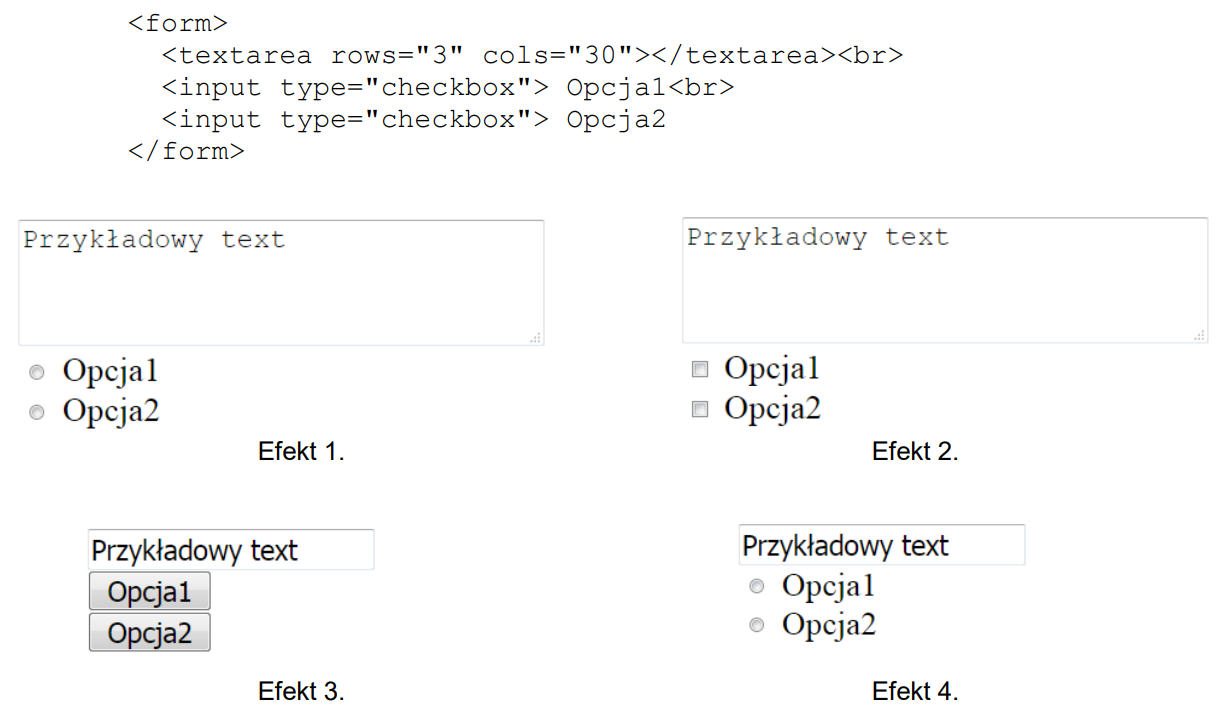

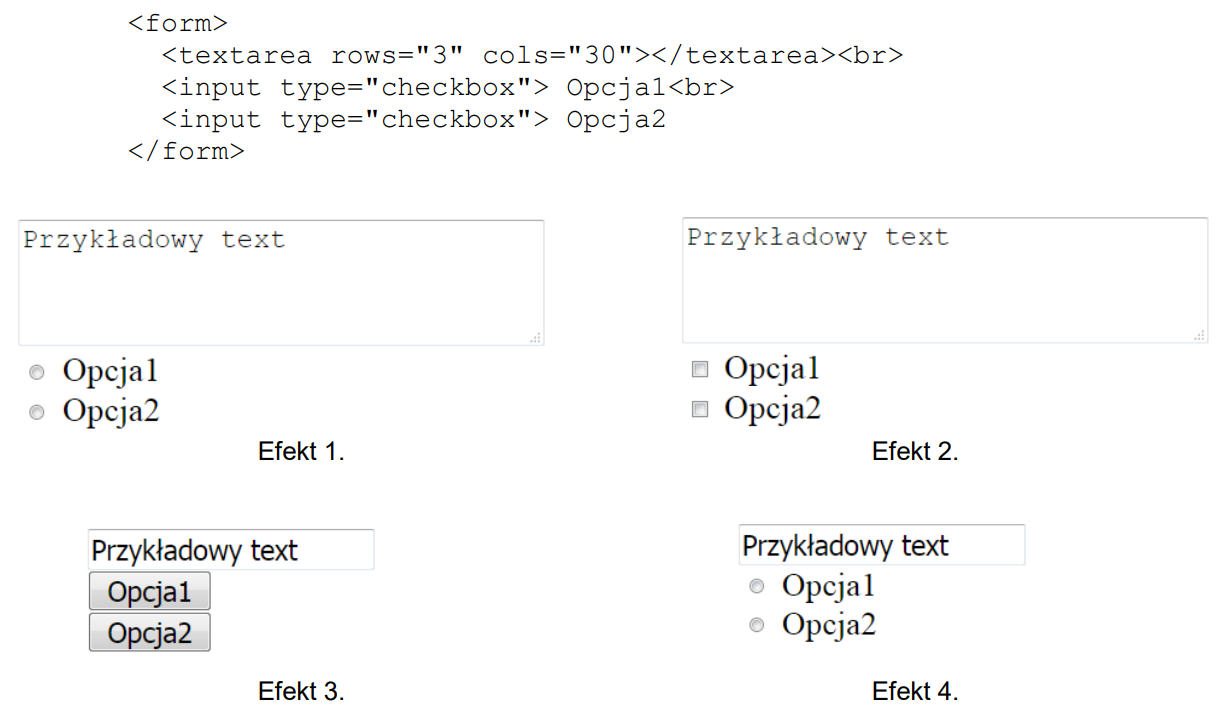

W języku HTML zapisano formularz. Który z efektów działania kodu będzie wyświetlony przez przeglądarkę zakładając, że w pierwsze pole użytkownik przeglądarki wpisał wartość "Przykładowy text"?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

W języku HTML zapisano formularz. Który z efektów działania kodu będzie wyświetlony przez przeglądarkę zakładając, że w pierwsze pole użytkownik przeglądarki wpisał wartość "Przykładowy text"?

Przedstawiony kod PHP nawiązuje połączenie z serwerem bazy danych. Jakiego typu operacje powinny się znaleźć w instrukcji warunkowej w miejscu trzech kropek?

$db = mysqli_connect("localhost", "root", "qwerty", "baza1");

if (!$db) {

...

}

W bazach danych typ DECIMAL jest przeznaczony do przechowywania

Który format graficzny najlepiej nadaje się do zapisu obrazu z przezroczystością do zastosowania w serwisie internetowym?

Deklarując var x="true"; w języku JavaScript, jakiego typu zmienną się tworzy?

Zapis tagu HTML w formie <a href="#hobby">przejdź</a>?

W bazie danych istnieje tabela ksiazki, która posiada pola: tytul, id_autora, data_wypoz, id_czytelnika. Codziennie tworzony jest raport dotyczący książek wypożyczonych w danym dniu, który wyświetla jedynie tytuły książek. Która kwerenda SQL jest odpowiednia do generowania tego raportu?

Jakie rozwiązanie należy zastosować w przechowywaniu danych, aby przyspieszyć wykonywanie zapytań w bazie danych?

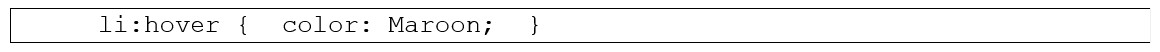

Zapis CSS postaci:

ul {

list-style-image: url('rys.gif');

}Jakie parametry powinny być ustawione w funkcji biblioteki mysqli, aby umożliwić połączenie z serwerem oraz bazą danych?

| mysqli_connect($a, $b, $c, $d) or die('Brak połączenia z serwerem MySQL.'); |

Jakim słowem kluczowym można zainicjować zmienną w JavaScript?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

| id | nazwisko | imie | data_ur | ubezpieczony | ||||

|---|---|---|---|---|---|---|---|---|

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 1 | Kowalski | Jan | 2005-12-18 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 2 | Nowak | Adam | 2005-10-10 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 3 | Wisniewski | Antoni | 2005-06-14 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 4 | Lipska | Anna | 2006-04-12 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 5 | Tomaszewski | Pawel | 2006-07-11 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 6 | Kostarz | Julia | 2006-03-20 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 7 | Borewicz | Patryk | 2007-06-21 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 8 | Koperski | Bartlomiej | 2001-09-10 | 0 | |

W jakich formatach można przechować wideo razem z dźwiękiem?

W katalogu www znajdują się podkatalogi html oraz styles, w których umieszczone są pliki o rozszerzeniu html oraz pliki z rozszerzeniem css. Aby dołączyć styl.css do pliku HTML, należy zastosować

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na

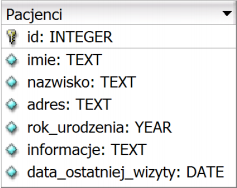

Jakie zapytanie SQL umożliwi wyszukanie z podanej tabeli tylko imion i nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

Podaj słowo kluczowe w języku C++, które umieszczane przed wbudowanym typem danych, umożliwia przyjmowanie jedynie nieujemnych wartości liczbowych?

W języku JavaScript zapisano kod, którego wynikiem działania jest

| var osoba = prompt("Podaj imię", "Adam"); |

Jakie wyrażenie w języku JavaScript określa komentarz jednoliniowy?

Hermetyzacja to zasada programowania obiektowego mówiąca o tym, że

W instrukcji warunkowej w języku JavaScript należy zweryfikować sytuację, w której zmienne a i b są większe od zera, przy czym zmienna b nie przekracza wartości 100. Taki warunek powinien być zapisany w następujący sposób:

Jakie rozwiązanie powinno być wdrożone w organizacji danych, aby przyspieszyć wykonanie zapytań w bazie danych?

Aby umieścić aplikację PHP w sieci, należy przesłać jej pliki źródłowe na serwer przy użyciu protokołu

Fragment dokumentu HTML sugeruje, że

| <!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.01//EN" "http://www.w3.org/TR/html4/strict.dtd"> |

Funkcji session_start() w PHP należy używać podczas realizacji

Który z poniższych sposobów na dodawanie komentarzy do kodu nie jest używany w języku PHP?

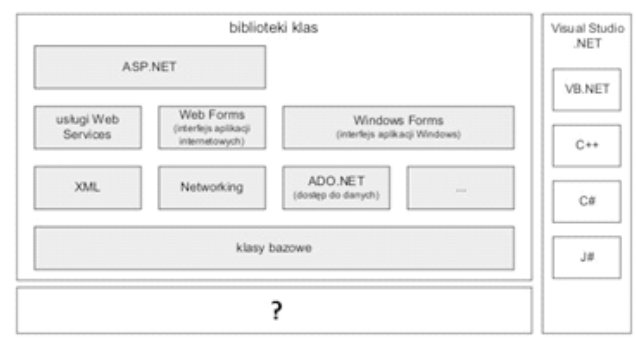

Jak określa się element, który został oznaczony znakiem zapytania w strukturze platformy .NET, a który pozwala na tworzenie indywidualnych aplikacji z wykorzystaniem frameworków oraz na przekształcanie kompilowanego kodu pośredniego na kod maszynowy procesora znajdującego się w komputerze?

Kaskadowe arkusze stylów są tworzone w celu

Znacznik <pre> </pre> służy do prezentacji

Parametr face w znaczniku <font> jest używany do określenia

W języku JavaScript potrzebne jest odwołanie się do elementu znajdującego się w pierwszym paragrafie danego fragmentu kodu HTML. Można to osiągnąć przy użyciu funkcji

| <body> <p>pierwszy paragraf</p> <p>drugi paragraf</p> <p>trzeci paragraf</p> … |

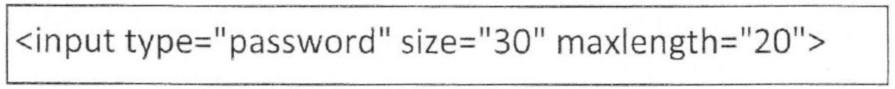

W formularzu HTML wykorzystano znacznik <input>. Wyświetlane pole będzie przeznaczone do wprowadzania maksymalnie

Klucz obcy w tabeli jest używany w celu

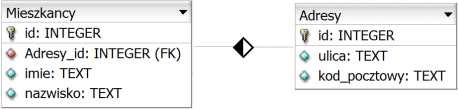

Jakie zapytanie należy zastosować, aby pokazać tylko imię, nazwisko oraz ulicę wszystkich mieszkańców?

Funkcja pg_connect w PHP pozwala na nawiązanie połączenia z bazą danych

Celem testów wydajnościowych jest ocena

Definicja obiektu została zapisana w języku JavaScript jako var osoba={imie:"Anna", nazwisko:"Kowalska", rok_urodzenia:1985}; Jak można odwołać się do właściwości nazwisko?

Osobistym środkiem ochrony dla oczu i twarzy może być

W kodzie CSS użyto stylizacji dla elementu listy, a żadne inne reguły CSS nie zostały ustalone. To zastosowane formatowanie spowoduje, że