Pytanie 1

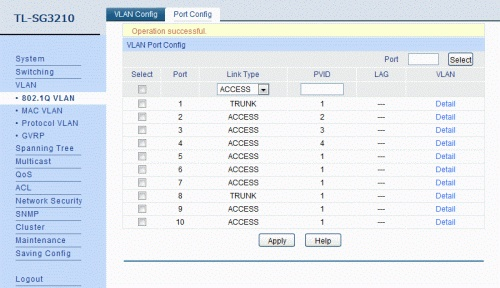

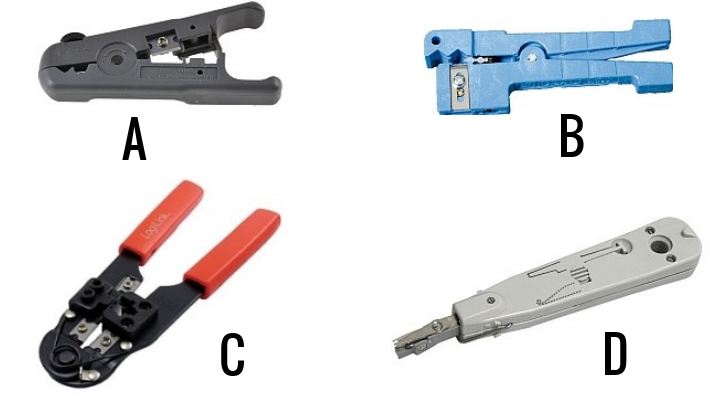

Na ilustracji przedstawiono konfigurację przełącznika z utworzonymi sieciami VLAN. Którymi portami można przesyłać oznaczone ramki z różnych sieci VLAN?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji przedstawiono konfigurację przełącznika z utworzonymi sieciami VLAN. Którymi portami można przesyłać oznaczone ramki z różnych sieci VLAN?

Kto jest odpowiedzialny za alokację czasu procesora dla konkretnych zadań?

Jaki zakres adresów IPv4 jest prawidłowo przypisany do danej klasy?

Urządzeniem, które służy do wycinania kształtów oraz grawerowania między innymi w materiałach drewnianych, szklanych i metalowych, jest ploter

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet poprzez lokalną sieć Ethernet, gdy dysponujemy jedynie jednym adresem IP

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Błąd typu STOP w systemie Windows (Blue Screen), który występuje w momencie, gdy system odwołuje się do niepoprawnych danych w pamięci RAM, to

Przedsiębiorca przekazujący do składowania odpady inne niż komunalne ma obowiązek prowadzić

Wskaż usługę, którą należy skonfigurować na serwerze aby blokować ruch sieciowy?

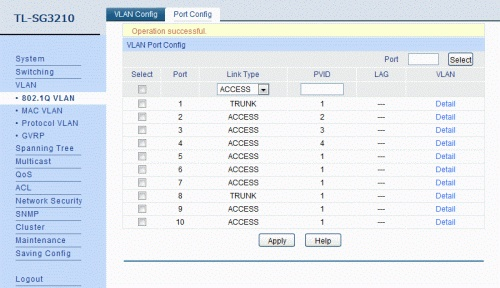

Na ilustracji widać panel ustawień bezprzewodowego punktu dostępu, który pozwala na

Który z protokołów jest używany w komunikacji głosowej przez internet?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Osoba korzystająca z komputera udostępnia w sieci Internet pliki, które posiada. Prawa autorskie będą złamane, gdy udostępni

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Cechą oprogramowania służącego do monitorowania zdarzeń metodą Out-Of-Band w urządzeniach sieciowych jest

Która z macierzy RAID opiera się na replikacji dwóch lub więcej dysków twardych?

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Według normy PN-EN 50174 maksymalny rozplot kabla UTP powinien wynosić nie więcej niż

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Aby wyświetlić listę wszystkich zainstalowanych urządzeń w systemie Windows lub zmienić ich właściwości, należy skorzystać z narzędzia

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

Urządzenie trwale zainstalowane u abonenta, które zawiera zakończenie poziomego okablowania strukturalnego, to

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby ustawić plik w trybie tylko do odczytu?

Planowanie wykorzystania przestrzeni na dysku komputera do gromadzenia i udostępniania informacji takich jak pliki oraz aplikacje dostępne w sieci, a także ich zarządzanie, wymaga skonfigurowania komputera jako

Zakres adresów IPv4 od 224.0.0.0 do 239.255.255.255 jest przeznaczony do jakiego rodzaju transmisji?

Zarządzaniem drukarkami w sieci, obsługiwaniem zadań drukowania oraz przyznawaniem uprawnień do drukarek zajmuje się serwer

Do czego służy program CHKDSK?

Dysk z systemem plików FAT32, na którym regularnie przeprowadza się operacje usuwania starych plików oraz dodawania nowych, staje się:

Przy pomocy testów statycznych okablowania można zidentyfikować

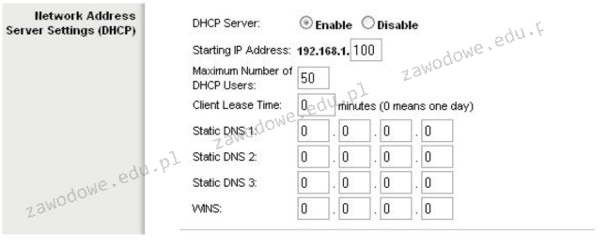

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy wyczyścić

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Na ilustracji pokazano komponent, który stanowi część

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jak wygląda maska dla adresu IP 92.168.1.10/8?

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?