Pytanie 1

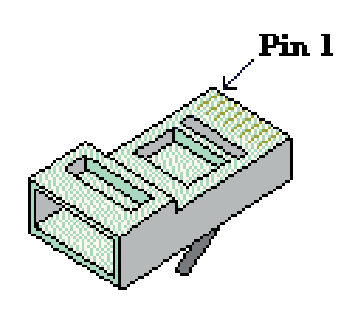

Na ilustracji jest przedstawiona skrętka

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji jest przedstawiona skrętka

Jakie urządzenie pozwala na stworzenie grupy komputerów, które są do niego podłączone i operują w sieci z identycznym adresem IPv4, w taki sposób, aby komunikacja między komputerami miała miejsce jedynie w obrębie tej grupy?

Standard Transport Layer Security (TLS) stanowi rozwinięcie protokołu

W sieci strukturalnej zalecane jest umieszczenie jednego punktu abonenckiego na powierzchni o wielkości

Jakie polecenie spowoduje wymuszenie aktualizacji wszystkich zasad grupowych w systemie Windows, bez względu na to, czy uległy one zmianie?

Który z poniższych adresów IP należy do sieci o adresie 10.16.0.0/13?

W celu zagwarantowania jakości usług QoS, w przełącznikach warstwy dostępu wdraża się mechanizm

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Z powodu uszkodzenia kabla typu skrętka zanikło połączenie pomiędzy przełącznikiem a komputerem stacjonarnym. Jakie urządzenie pomiarowe powinno zostać wykorzystane do identyfikacji i naprawy usterki, aby nie było konieczne wymienianie całego kabla?

Maksymalny promień zgięcia przy montażu kabla U/UTP kategorii 5E powinien wynosić

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

Jak brzmi pełny adres do logowania na serwer FTP o nazwie http://ftp.nazwa.pl?

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

IMAP (Internet Message Access Protocol) to protokół

Która forma licencjonowania nie pozwala na korzystanie z programu bez opłat?

Błąd 404, który wyświetla się w przeglądarce internetowej, oznacza

Jaka jest kolejność przewodów we wtyku RJ45 zgodnie z sekwencją połączeń T568A?

| Kolejność 1 | Kolejność 2 | Kolejność 3 | Kolejność 4 |

| 1. Biało-niebieski 2. Niebieski 3. Biało-brązowy 4. Brązowy 5. Biało-zielony 6. Zielony 7. Biało-pomarańczowy 8. Pomarańczowy | 1. Biało-pomarańczowy 2. Pomarańczowy 3. Biało-zielony 4. Niebieski 5. Biało-niebieski 6. Zielony 7. Biało-brązowy 8. Brązowy | 1. Biało-brązowy 2. Brązowy 3. Biało-pomarańczowy 4. Pomarańczowy 5. Biało-zielony 6. Niebieski 7. Biało-niebieski 8. Zielony | 1. Biało-zielony 2. Zielony 3. Biało-pomarańczowy 4. Niebieski 5. Biało-niebieski 6. Pomarańczowy 7. Biało-brązowy 8. Brązowy |

Jakie urządzenie pozwala na podłączenie drukarki bez karty sieciowej do sieci lokalnej komputerów?

Aby użytkownicy sieci lokalnej mogli przeglądać strony WWW przez protokoły HTTP i HTTPS, zapora sieciowa powinna pozwalać na ruch na portach

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Która z poniższych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie stosowany w budowie lokalnych sieci komputerowych?

Protokół pomocniczy do kontroli stosu TCP/IP, który odpowiada za identyfikację oraz przekazywanie informacji o błędach podczas działania protokołu IP, to

Który z poniższych dokumentów nie wchodzi w skład dokumentacji powykonawczej lokalnej sieci komputerowej?

Pierwsze trzy bity adresu IP w postaci binarnej mają wartość 010. Jaki to adres?

Podstawową rolą monitora, który jest częścią oprogramowania antywirusowego, jest

Symbol graficzny przedstawiony na rysunku oznacza

Ile bitów o wartości 1 występuje w standardowej masce adresu IPv4 klasy B?

Administrator systemu Windows Server zamierza zorganizować użytkowników sieci w różnorodne grupy, które będą miały zróżnicowane uprawnienia do zasobów w sieci oraz na serwerze. Najlepiej osiągnie to poprzez zainstalowanie roli

Który element zabezpieczeń znajduje się w pakietach Internet Security (IS), ale nie występuje w programach antywirusowych (AV)?

Zgodnie z normą EN-50173, klasa D skrętki komputerowej obejmuje zastosowania wykorzystujące zakres częstotliwości

Administrator systemu Linux chce nadać plikowi dokument.txt uprawnienia tylko do odczytu dla wszystkich użytkowników. Jakiego polecenia powinien użyć?

W technologii Ethernet protokół CSMA/CD stosowany w dostępie do medium opiera się na

Jakie rekordy DNS umożliwiają przesyłanie wiadomości e-mail do odpowiednich serwerów pocztowych w danej domenie?

W systemie Linux BIND funkcjonuje jako serwer

Jakie są powody wyświetlania na ekranie komputera informacji, że system wykrył konflikt adresów IP?

Który z protokołów nie jest wykorzystywany do ustawiania wirtualnej sieci prywatnej?

Aby chronić sieć przed zewnętrznymi atakami, warto rozważyć nabycie

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Aby zrealizować ręczną konfigurację interfejsu sieciowego w systemie LINUX, należy wykorzystać komendę