Pytanie 1

Wskaż, jak wygląda komentarz wieloliniowy w języku PHP?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Wskaż, jak wygląda komentarz wieloliniowy w języku PHP?

W programie do grafiki wektorowej stworzono zaprezentowany kształt, który został uzyskany z dwóch figur: trójkąta oraz koła. Aby utworzyć ten kształt, po narysowaniu figur i ich odpowiednim umiejscowieniu, należy zastosować funkcję

Podczas testowania skryptu JavaScript można w konsoli wyświetlać obecnie przechowywane wartości zmiennych przy użyciu funkcji

Formatem plików graficznych rastrowych z bezstratną kompresją jest

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

Z tabeli mieszkancy trzeba wydobyć unikalne nazwy miast, w tym celu należy użyć wyrażenia SQL zawierającego klauzulę

W języku PHP do zmiennej a przypisano ciąg znaków, w którym wielokrotnie pojawia się słowo Kowalski. Aby jednym poleceniem wymienić w zmiennej a wszystkie wystąpienia słowa Kowalski na słowo Nowak, należy użyć polecenia

Dzięki poleceniu ALTER TABLE można

Ile razy zostanie wykonana pętla w języku PHP, jeśli zmienna kontrolna pozostaje niezmienna podczas działania pętli?

| for($i=0; $i<=10; $i++) { ....... } |

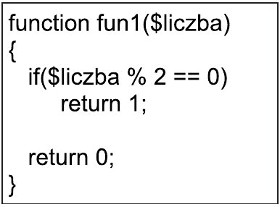

Funkcja zapisana w języku PHP wygląda tak patrz ramka): Jej celem jest

Który typ relacji wymaga stworzenia tabeli pośredniczącej łączącej klucze główne obu tabel?

Funkcja zapisana w języku PHP ma postać jak poniżej. Jej zadaniem jest

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

Zastosowana w dokumencie HTML definicja multimediów sprawi, że na stronie

|

W języku JavaScript, aby uzyskać element wykorzystując metodę getElementById, jaką właściwością można zmienić jego zawartość?

Dla akapitu zdefiniowano styl CSS. Które właściwości stylu CSS poprawnie określają dla akapitu czcionkę: Arial; rozmiar czcionki: 16 pt; oraz styl czcionki: pochylenie?

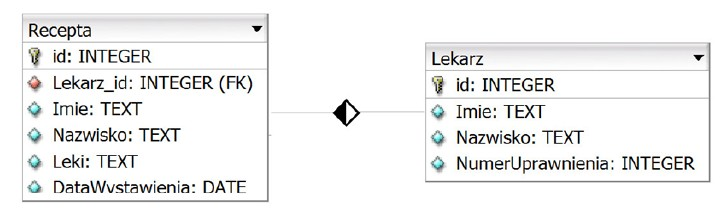

W tabeli Recepta, kolumny Imie i Nazwisko odnoszą się do pacjenta, na którego wystawiona jest recepta. Jaką kwerendę należy wykorzystać, aby dla każdej recepty uzyskać datę jej wystawienia oraz imię i nazwisko lekarza, który ją wystawił?

Aby ustanowić połączenie z serwerem bazy danych w języku PHP, należy użyć funkcji

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

Jakie będzie rezultatem działania poniższego kodu PHP?

$a = $c = true;

$b = $d = false;

if(($a && $b) || ($c && $d)) echo 'warunek1';

elseif(($a && $b) || ($c || $d)) echo 'warunek2';

elseif(($c && $d) || (!$a)) echo 'warunek3';

else echo 'warunek4';

Który z podanych znaczników HTML nie jest używany do formatowania tekstu?

W PHP tablice asocjacyjne to struktury, w których

W sklepie internetowym wykorzystuje się tabelę faktura. W trakcie generowania faktury pole dataPlatnosci nie zawsze jest uzupełnione. Aby to skorygować, pod koniec dnia należy wprowadzić bieżącą datę do wierszy, gdzie to pole jest puste. W tym celu można wykorzystać kwerendę

Istnieje tabela o nazwie przedmioty, która zawiera kolumny ocena i uczenID. Jakie zapytanie należy wykorzystać, aby obliczyć średnią ocen ucznia z ID równym 7?

Które z poniższych stwierdzeń dotyczy grafiki wektorowej?

W kodzie HTML zamieszczono link do strony internetowej: ```strona Google``` Jakie dodatkowe zmiany należy wprowadzić, aby link otwierał się w nowym oknie lub zakładce przeglądarki, dodając do definicji linku odpowiedni atrybut?

CMYK to zestaw czterech podstawowych kolorów używanych w druku:

Formularz główny używany do poruszania się w bazie danych pomiędzy formularzami i kwerendami dostępnymi w systemie określany jest jako formularz

Co oznacza w języku C++ przedstawiony fragment kodu?

| struct CONTACT { std::string nazwisko; std::string telefon; int numer; }; |

Jaką wiadomość należy umieścić w przedstawionym fragmencie kodu PHP zamiast znaków zapytania? $a=mysql_connect('localhost','adam','mojeHasło'); if(!$a) echo "?????????????????????????";

W CSS, aby stylizować tekst przez dodanie podkreślenia dolnego lub górnego, należy użyć atrybutu

Które z wymienionych par znaczników HTML mają identyczny efekt wizualny na stronie internetowej, jeśli nie zastosowano żadnych stylów CSS?

W języku PHP zapis // służy do

Poniżej przedstawiono fragment kodu języka HTML. Jest on definicją listy:

| <ol> <li>punkt 1</li> <li>punkt 2</li> <ul> <li>podpunkt1</li> <ul> <li>podpunkt2</li> <li>podpunkt3</li> </ul> </ul> <li>punkt3</li> </ol> |

A.

B.

C.

D.

Który atrybut należy dodać do znacznika <video>, aby wyciszyć dźwięk odtwarzanego w przeglądarce filmu?

<video> <source src="film.mp4" type="video/mp4"> </video>

W SQL, aby dodać nowy wiersz do bazy danych, należy użyć polecenia

Jakie rozwiązanie należy zastosować w przechowywaniu danych, aby przyspieszyć wykonywanie zapytań w bazie danych?

Jakie uprawnienia posiada użytkownik jan po wykonaniu poniższych poleceń na bazie danych? ```GRANT ALL PRIVILEGES ON klienci TO jan;``` ```REVOKE SELECT, INSERT, UPDATE, DELETE ON klienci FROM jan;```

Jaką metodę przesyłania danych za pomocą formularza do kodu PHP należy uznać za najbardziej bezpieczną dla poufnych informacji?

Jak można umieścić komentarz w kodzie PHP, używając odpowiednich symboli?

W systemie baz danych wykonano następujące operacje dotyczące uprawnień użytkownika adam: GRANT ALL PRIVILEGES ON klienci To adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam. Jakie prawa będzie miał użytkownik adam po zrealizowaniu tych operacji?