Pytanie 1

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Który z podanych adresów IP można uznać za prywatny?

Najbardziej popularny kodek audio używany przy ustawianiu bramki VoIP to

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Jakie polecenie diagnostyczne powinno się wykorzystać do sprawdzenia, czy miejsce docelowe odpowiada oraz w jakim czasie otrzymano odpowiedź?

Który z dostępnych standardów szyfrowania najlepiej ochroni sieć bezprzewodową?

Podaj zakres adresów IP przyporządkowany do klasy A, który jest przeznaczony do użytku prywatnego w sieciach komputerowych?

Wskaż właściwy adres hosta?

Które z zestawień: urządzenie – realizowana funkcja jest niepoprawne?

Jakie oprogramowanie odpowiada za funkcję serwera DNS w systemie Linux?

Jakie protokoły są częścią warstwy transportowej w modelu ISO/OSI?

Parametr, który definiuje stosunek liczby wystąpionych błędnych bitów do ogólnej liczby odebranych bitów, to

Organizacja zajmująca się standaryzacją na poziomie międzynarodowym, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

IMAP (Internet Message Access Protocol) to protokół

Użytkownik, którego profil jest tworzony przez administratora systemu i przechowywany na serwerze, ma możliwość logowania na każdym komputerze w sieci oraz modyfikacji ustawień. Jak nazywa się ten profil?

W wtyczce 8P8C, zgodnie z normą TIA/EIA-568-A, w sekwencji T568A, para przewodów biało-pomarańczowy/pomarańczowy jest przypisana do styków

Jakie polecenie powinno być użyte w systemie Windows, aby uzyskać informacje o adresach wszystkich kolejnych ruterów przekazujących dane z komputera do celu?

Poniżej przedstawiono wynik działania polecenia

Interface Statistics

Received Sent

Bytes 3828957336 3249252169

Unicast packets 35839063 146809272

Non-unicast packets 5406 25642

Discards 50 0

Errors 0 0

Unknown protocols 0

Jak wiele punktów rozdzielczych, według normy PN-EN 50174, powinno być umiejscowionych w budynku o trzech kondygnacjach, przy założeniu, że powierzchnia każdej z kondygnacji wynosi około 800 m²?

Jaki protokół umożliwia przeglądanie stron www w przeglądarkach internetowych poprzez szyfrowane połączenie?

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

Jaki kabel pozwala na przesył danych z maksymalną prędkością 1 Gb/s?

Jakie zakresy adresów IPv4 można zastosować jako adresy prywatne w lokalnej sieci?

Która norma określa standardy dla instalacji systemów okablowania strukturalnego?

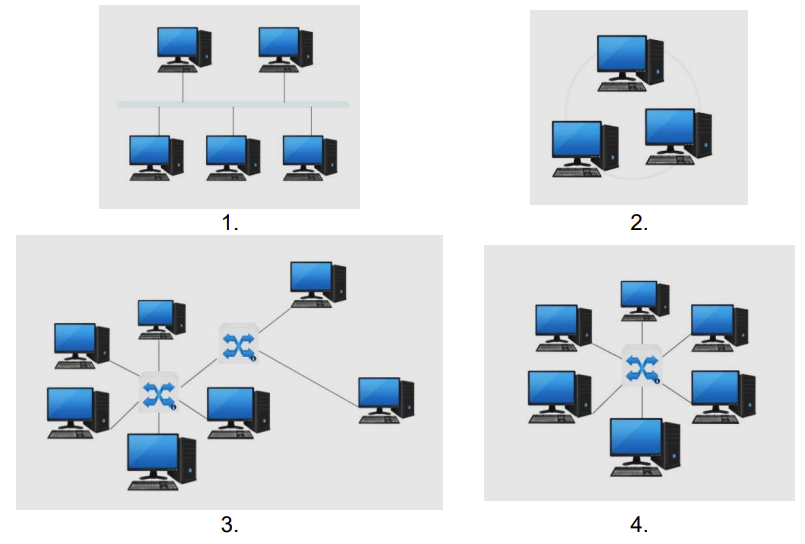

Na którym rysunku przedstawiono topologię gwiazdy?

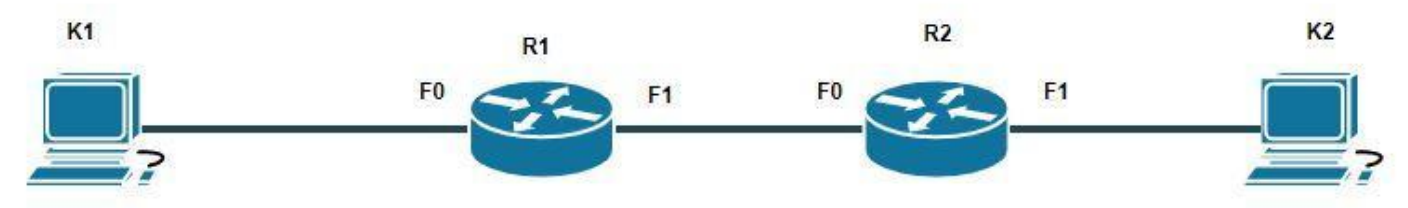

Ramka z danymi jest wysyłana z komputera K1 do komputera K2. Które adresy źródłowe IP oraz MAC będą w ramce wysyłanej z rutera R1 do R2?

| IP | MAC | |

| K1 | 192.168.1.10/24 | 1AAAAA |

| K2 | 172.16.1.10/24 | 2BBBBB |

| R1 - interfejs F0 | 192.168.1.1/24 | BBBBBB |

| R1 - interfejs F1 | 10.0.0.1/30 | CCCCCC |

| R2- interfejs F0 | 10.0.0.2/30 | DDDDDD |

| R2- interfejs F1 | 172.16.1.1/24 | EEEEEE |

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.50/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

Aby w systemie Windows dodać użytkownika jkowalski do grupy lokalnej pracownicy należy wykonać polecenie

Jaką komendę wykorzystuje się do ustawiania interfejsu sieciowego w systemie Linux?

Użytkownik domeny podczas logowania widzi komunikat przedstawiony na rysunku, co oznacza, że użytkownik nie ma

Zalogowano się przy użyciu profilu tymczasowego. Nie masz dostępu do swoich plików, a pliki tworzone w ramach tego profilu zostaną usunięte po wylogowaniu. Aby rozwiązać ten problem, wyloguj się i zaloguj się później. 08:19 |

Norma PN-EN 50174 nie obejmuje wytycznych odnoszących się do

Przynależność komputera do danej sieci wirtualnej nie może być ustalana na podstawie

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

Jakie narzędzie należy zastosować do zakończenia kabli UTP w module keystone z wkładkami typu 110?

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje ruch, a następnie