Pytanie 1

Która norma odnosi się do okablowania strukturalnego?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Która norma odnosi się do okablowania strukturalnego?

Wskaż komponent, który reguluje wartość napięcia pochodzącego z sieci elektrycznej, wykorzystując transformator do przeniesienia energii między dwoma obwodami elektrycznymi z zastosowaniem zjawiska indukcji magnetycznej?

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

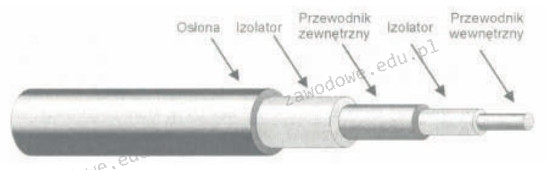

Na ilustracji przedstawiono przekrój kabla

Jakie polecenie w systemie Linux pozwala na wyświetlenie oraz edytowanie tablicy trasowania pakietów sieciowych?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Użytkownik systemu Windows napotyka komunikaty o zbyt małej ilości pamięci wirtualnej. W jaki sposób można rozwiązać ten problem?

Którego narzędzia można użyć, aby prześledzić trasę, którą pokonują pakiety w sieciach?

Która z licencji ma charakter grupowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, państwowym i charytatywnym na zakup większej ilości oprogramowania firmy Microsoft na korzystnych zasadach?

Jakie są korzyści płynące z użycia systemu plików NTFS?

Brak odpowiedzi na to pytanie.

Który aplet w panelu sterowania systemu Windows 7 pozwala na ograniczenie czasu korzystania z komputera przez użytkownika?

Brak odpowiedzi na to pytanie.

Oblicz koszt realizacji okablowania strukturalnego od 5 punktów abonenckich do panelu krosowego, wliczając wykonanie kabli łączących dla stacji roboczych. Użyto przy tym 50 m skrętki UTP. Każdy punkt abonencki posiada 2 gniazda typu RJ45.

| Materiał | Jednostka | Cena |

|---|---|---|

| Gniazdo podtynkowe 45x45, bez ramki, UTP 2xRJ45 kat.5e | szt. | 17 zł |

| UTP kabel kat.5e PVC 4PR 305m | karton | 305 zł |

| RJ wtyk UTP kat.5e beznarzędziowy | szt. | 6 zł |

Brak odpowiedzi na to pytanie.

Która operacja może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Brak odpowiedzi na to pytanie.

W systemie Windows, domyślne konto administratora po jego dezaktywowaniu oraz ponownym uruchomieniu komputera

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwala na podłączenie kabla światłowodowego wykorzystywanego w okablowaniu pionowym sieci do przełącznika z jedynie gniazdami RJ45?

Brak odpowiedzi na to pytanie.

Które wbudowane narzędzie systemu Windows pozwala rozwiązywać problemy z błędnymi sektorami i integralnością plików?

Brak odpowiedzi na to pytanie.

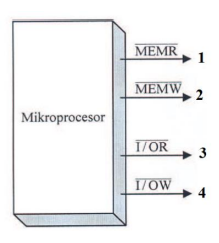

Sygnał kontrolny generowany przez procesor, umożliwiający zapis do urządzeń wejściowych i wyjściowych, został na diagramie oznaczony numerem

Brak odpowiedzi na to pytanie.

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Brak odpowiedzi na to pytanie.

Adres IP (ang. Internet Protocol Address) to

Brak odpowiedzi na to pytanie.

Jaki protokół posługuje się portami 20 oraz 21?

Brak odpowiedzi na to pytanie.

Który z parametrów twardego dysku NIE ma wpływu na jego wydajność?

Brak odpowiedzi na to pytanie.

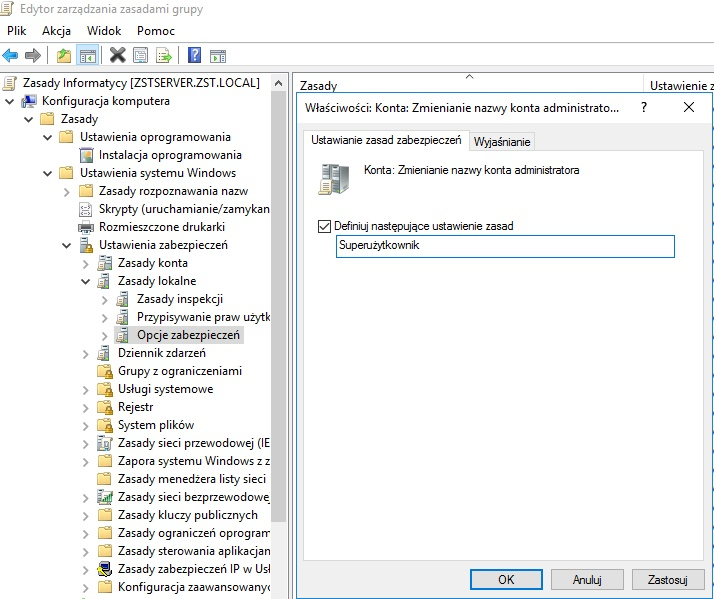

Rezultatem działania przedstawionego na ilustracji okna jest

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń służy do naprawienia głównego rekordu rozruchowego dysku twardego w systemie Windows?

Brak odpowiedzi na to pytanie.

Aby prawidłowo uzupełnić składnię przedstawionego polecenia, które udostępnia folder 'Dane' pod nazwą 'test', w miejsce kropek należy wpisać odpowiednie słowo:

net ... test=C:\Dane

Brak odpowiedzi na to pytanie.

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

Brak odpowiedzi na to pytanie.

Jak nazywa się jednostka przeprowadzająca obliczenia stałoprzecinkowe?

Brak odpowiedzi na to pytanie.

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Brak odpowiedzi na to pytanie.

Wskaż interfejsy płyty głównej widoczne na rysunku.

Brak odpowiedzi na to pytanie.

Tester strukturalnego okablowania umożliwia weryfikację

Brak odpowiedzi na to pytanie.

Wskaż tryb operacyjny, w którym komputer wykorzystuje najmniej energii

Brak odpowiedzi na to pytanie.

Jak wygląda liczba 257 w systemie dziesiętnym?

Brak odpowiedzi na to pytanie.

Drukarką przeznaczoną do druku etykiet i kodów kreskowych, która drukuje poprzez roztapianie pokrycia specjalnej taśmy, w wyniku czego barwnik z niej zostaje przyklejony do materiału, na którym następuje drukowanie jest drukarka

Brak odpowiedzi na to pytanie.

Który z protokołów służy do weryfikacji poprawności połączenia pomiędzy dwoma hostami?

Brak odpowiedzi na to pytanie.

Na płycie głównej doszło do awarii zintegrowanej karty sieciowej. Komputer nie ma dysku twardego ani innych napędów, takich jak stacja dysków czy CD-ROM. Klient informuje, że w sieci firmowej komputery nie mają napędów, a wszystko "czyta" się z serwera. Aby przywrócić utraconą funkcjonalność, należy zainstalować

Brak odpowiedzi na to pytanie.

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

| Thread(s) per core: | 1 |

| Core(s) per socket: | 4 |

| Socket(s): | 1 |

| NUMA node(s): | 1 |

Brak odpowiedzi na to pytanie.

Nie jest możliwe wykonywanie okresowych kopii zapasowych dysków serwera na nośnikach wymiennych typu

Brak odpowiedzi na to pytanie.

Administrator sieci komputerowej pragnie zweryfikować na urządzeniu z systemem Windows, które połączenia są aktualnie ustanawiane oraz na jakich portach komputer prowadzi nasłuch. W tym celu powinien użyć polecenia

Brak odpowiedzi na to pytanie.

Urządzenie sieciowe działające w trzeciej warstwie modelu ISO/OSI, obsługujące adresy IP, to

Brak odpowiedzi na to pytanie.

Wynikiem wykonania komendy arp -a 192.168.1.1 w systemie MS Windows jest pokazanie

Brak odpowiedzi na to pytanie.

Norma EN 50167 odnosi się do rodzaju okablowania

Brak odpowiedzi na to pytanie.