Pytanie 1

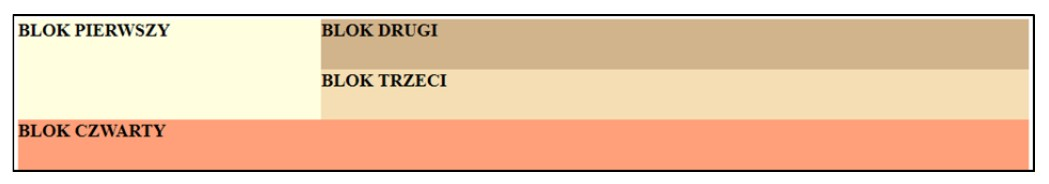

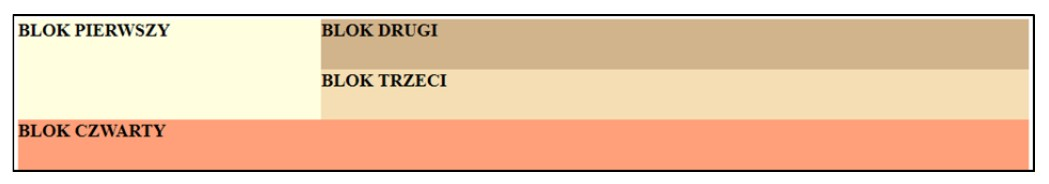

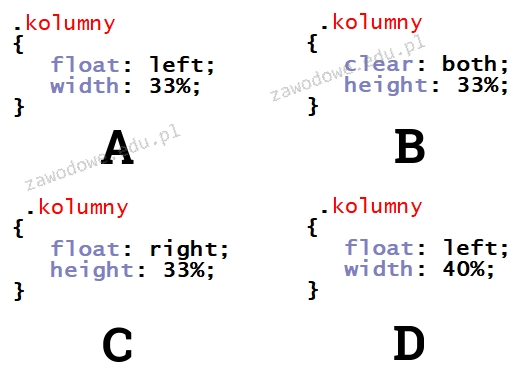

Na ilustracji pokazano strukturę bloków witryny internetowej. Który z elementów stylu strony jest zgodny z podanym układem? Dla uproszczenia pominięto cechy koloru tła, wysokości oraz czcionki)

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji pokazano strukturę bloków witryny internetowej. Który z elementów stylu strony jest zgodny z podanym układem? Dla uproszczenia pominięto cechy koloru tła, wysokości oraz czcionki)

Funkcję session_start() w PHP należy zastosować przy realizacji

W języku JavaScript zapis w ramce oznacza, że x=przedmiot.nazwa);

Jakie wyrażenie logiczne powinno być użyte w języku JavaScript, aby zastosować operacje tylko dla wszystkich liczb ujemnych z przedziału jednostronnie domkniętego <-200,-100)?

Aby przenieść stronę internetową na serwer, można wykorzystać program

Która z wymienionych metod umożliwia wyświetlenie komunikatu w konsoli przeglądarki za pomocą języka JavaScript?

Rozdzielczość obrazów cyfrowych wyświetlanych na ekranie monitora wyrażona w liczbie pikseli na cal określa jednostka

Aby stworzyć układ strony z trzema kolumnami obok siebie, można wykorzystać styl CSS

Jakie mechanizmy są kluczowe dla Systemu Zarządzania Bazą Danych?

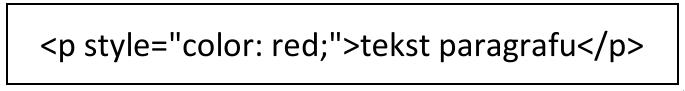

Jaką metodę zastosowano do dodania arkusza stylów do dokumentu HTML w pokazanym kodzie?

Który język programowania powinien być wykorzystany do stworzenia skryptu działającego po stronie klienta w przeglądarce internetowej?

Formaty wideo, które są wspierane przez standard HTML5, to

Która z komórek tabeli została sformatowana przedstawionym stylem CSS zakładając, że pozostałe własności przyjmują wartości domyślne?

td {

border: 1px solid black;

padding: 15px;

height: 40px;

vertical-align: bottom;

}

| dane w tabeli | dane w tabeli | dane w tabeli | dane w tabeli | ||||

| Komórka 1 | Komórka 2 | Komórka 3 | Komórka 4 |

W języku C, aby zdefiniować stałą, należy zastosować

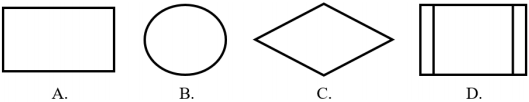

W którym z bloków powinien znaleźć się warunek pętli?

Jaki wynik wyświetli poniższy fragment kodu JavaScript?

| x='Powodzenia na egzaminie'; z=x.substring(3,9); y=z.substring(2,4); document.write(y); |

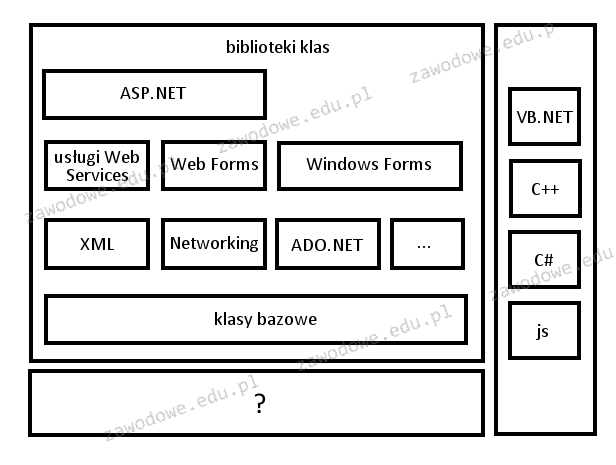

Jak nazywa się komponent oznaczony znakiem zapytania w architekturze platformy .NET, który pozwala na tworzenie własnych aplikacji za pomocą frameworków oraz przekształcanie skompilowanego kodu pośredniego na kod maszynowy procesora zainstalowanego w systemie?

Kod PHP z fragmentem ```if(empty($_POST["name"])){ $nameErr = "Name is required"; }``` służy do obsługi

W tabeli o nazwie zadania znajduje się kolumna tekstowa status. Jakie zapytanie należy wykorzystać, aby usunąć te rekordy, w których status to ‘zamknięte’?

Na temat zmiennej predefiniowanej $_POST w języku PHP możemy stwierdzić, że

Aby określić styl czcionki w CSS, należy zastosować właściwość

Aby skutecznie zrealizować algorytm znajdujący największą wartość spośród trzech podanych liczb a, b oraz c, wystarczy zastosować

Przedstawiono fragment kodu HTML, który nie waliduje się poprawnie. Błąd walidacji tego fragmentu kodu będzie dotyczył:

<!DOCTYPE html>

<html>

<head>

<title>Test</title>

</head>

<body>

<img src="/obraz.gif alt="Obrazek">

<h1>Rozdział 1</h1>

<p>To jest tekst paragrafu, ...</p>

<br>

<img src="/obraz.gif" alt="Obrazek">

</body>

</html>

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające wykonywanie działań na bazie danych, są związane z tematyką zarządzania kontami, użytkownikami oraz ich uprawnieniami?

Przy użyciu komendy ALTER TABLE można

Aby film wyglądał płynnie, liczba klatek (które nie nakładają się na siebie) na sekundę powinna wynosić przynajmniej w przedziale

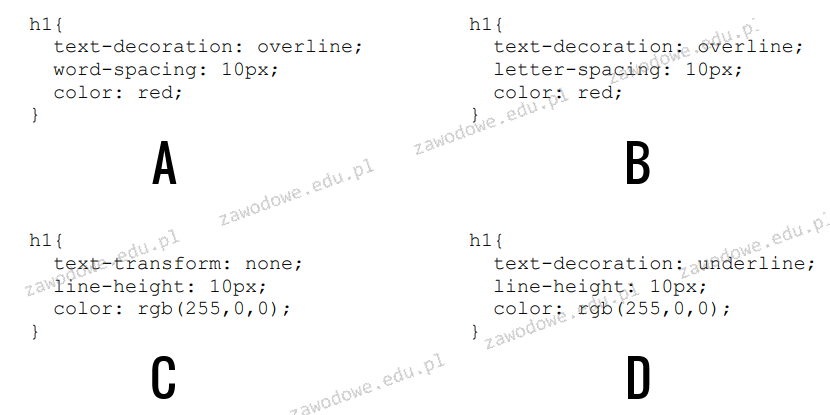

Która definicja CSS wskazuje na formatowanie nagłówka h1: tekst z przekreśleniem, z odstępami między słowami wynoszącymi 10 px oraz w kolorze czerwonym?

Zdefiniowana jest tabela o nazwie wycieczki z atrybutami nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy tych wycieczek, dla których cena jest mniejsza niż 2000 złotych i które mają co najmniej cztery wolne miejsca, należy użyć zapytania

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

Jaki jest domyślny port dla serwera HTTP?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

W języku JavaScript poniższy fragment funkcji ma na celu

wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; }

Jaką relację typu uzyskuje się w wyniku powiązania kluczy głównych dwóch tabel?

Obiekt bazy danych, którego głównym przeznaczeniem jest drukowanie lub wyświetlanie zestawień danych, to

Efekt AutoDuck w obróbce dźwięku jest stosowany do

Instrukcja break w przedstawionym kodzie PHP sprawi, że

for($i = 1; $i <= 3; $i++) { for($j = 1; $j <= 3; $j++) { echo "Iteracja: ($i, $j)"; if($i == 2 and $j == 2) break; } }

Prezentowany fragment dokumentu HTML z użyciem JavaScript spowoduje, że po naciśnięciu przycisku

<img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button>

Instrukcja ```REVOKE SELECT ON nazwa1 FROM nazwa2``` w SQL pozwala na

Jakie uprawnienia są wymagane do tworzenia i przywracania kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

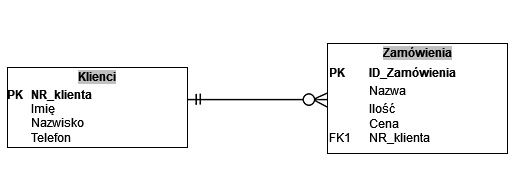

Na przedstawionym diagramie ER zapis FK1 oznacza