Pytanie 1

Aby zmierzyć tłumienie łącza światłowodowego w dwóch zakresach długości fali 1310 nm oraz 1550 nm, powinno się wykorzystać

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Aby zmierzyć tłumienie łącza światłowodowego w dwóch zakresach długości fali 1310 nm oraz 1550 nm, powinno się wykorzystać

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

Który z poniższych adresów IPv4 jest adresem bezklasowym?

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaki argument komendy ipconfig w systemie Windows przywraca konfigurację adresów IP?

Aby serwer DNS mógł poprawnie przekształcać nazwy domenowe na adresy IPv6, konieczne jest skonfigurowanie rekordu

Firma zamierza stworzyć lokalną sieć komputerową, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart Wi-Fi. Połączenie z Internetem zapewnia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z wymienionych urządzeń sieciowych jest wymagane, aby sieć mogła prawidłowo funkcjonować i uzyskać dostęp do Internetu?

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

W sieci strukturalnej zalecane jest umieszczenie jednego punktu abonenckiego na powierzchni o wielkości

Narzędzie z grupy systemów Windows tracert służy do

Jakie urządzenie pozwala komputerom na bezprzewodowe łączenie się z przewodową siecią komputerową?

Które urządzenie sieciowe przedstawiono na ilustracji?

Użytkownik Gość należy do grupy Goście. Grupa Goście należy do grupy Wszyscy. Wskaż uprawnienia udziału użytkownika Gość do folderu test1

Jednostką przenikania zdalnego FEXT, dotyczącego okablowania strukturalnego, jest

W sieci o adresie 192.168.0.64/26 drukarka sieciowa powinna uzyskać ostatni adres z dostępnej puli. Który to adres?

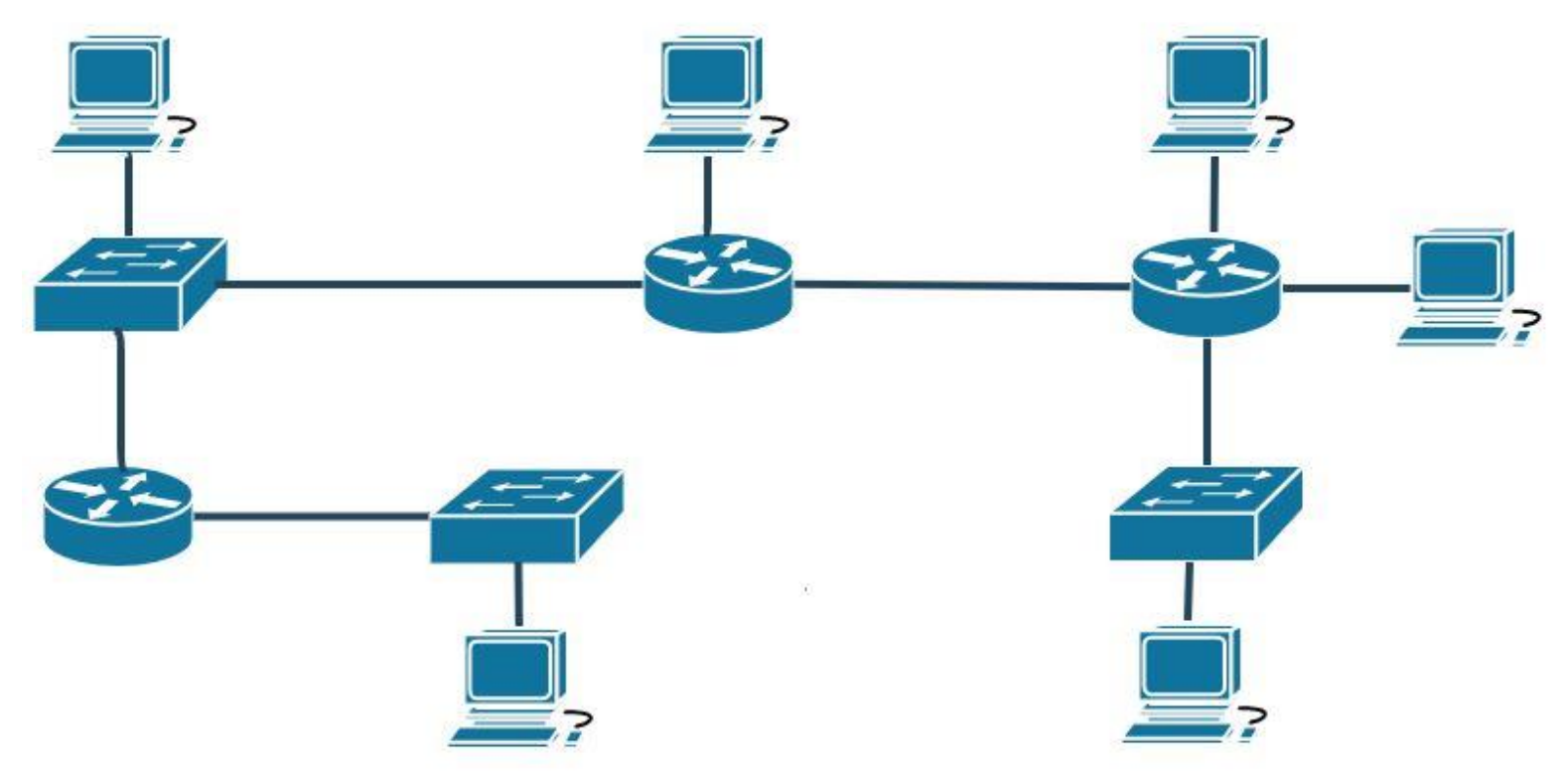

Ile domen rozgłoszeniowych istnieje w sieci o schemacie przedstawionym na rysunku, jeżeli przełączniki pracują w drugiej warstwie modelu ISO/OSI z konfiguracją domyślną?

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Jaką komendę wykorzystuje się do ustawiania interfejsu sieciowego w systemie Linux?

Który z poniższych adresów jest adresem IP typu prywatnego?

Standardowa sekwencja przetwarzania zasad grupowych w systemie Windows jest następująca:

Symbol graficzny przedstawiony na rysunku oznacza

Który z poniższych adresów IP należy do sieci o adresie 10.16.0.0/13?

Stworzenie symulowanego środowiska komputerowego, które jest przeciwieństwem środowiska materialnego, określa się mianem

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

W ustawieniach haseł w systemie Windows Server aktywowana jest opcja hasło musi spełniać wymagania dotyczące złożoności. Ile minimalnie znaków powinno mieć hasło użytkownika?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Licencja typu TRIAL pozwala na korzystanie z oprogramowania

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do 'Zarządzania dokumentami'. Co należy uczynić, aby rozwiązać ten problem?

Moduł SFP, który jest wymienny i zgodny z normami, odgrywa jaką rolę w urządzeniach sieciowych?

Jak nazywa się RDN elementu w Active Directory, którego pełna nazwa DN to O=pl,DC=firma,OU=pracownik,CN=jkowalski?

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

Do właściwości pojedynczego konta użytkownika w systemie Windows Serwer zalicza się