Pytanie 1

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Różnica pomiędzy NAT i PAT polega na

Narzędzie diskmgmt.msc w systemie MMC (Microsoft Management Console) pozwala na

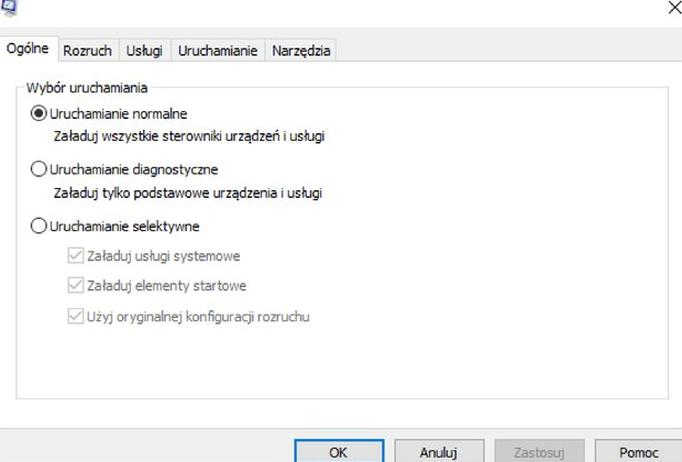

Które polecenie wydane w pasku uruchamiania w systemie Windows wywoła przedstawione na rysunku okno konfiguracji?

Jaką maksymalną liczbę komputerów można bezpośrednio podłączyć do urządzenia modemowego "ADSL2+"?

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

Jaką wartość ma domyślny dystans administracyjny dla sieci, które są bezpośrednio połączone z interfejsem rutera?

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

Konfiguracja w centrali abonenckiej usługi, która pozwala na wykonywanie połączeń na numer wewnętrzny bez pomocy telefonistki, polega na właściwym ustawieniu

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

W protokole IPv4 adres 162.1.123.0 zalicza się do

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Wskaż adres IP prywatnej klasy A.

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

Komenda diagnostyczna w systemie Windows, która pokazuje ścieżkę - sekwencję węzłów sieci IP, jaką pokonuje pakiet do celu to

Koncentrator (ang.hub) to urządzenie, które

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Jaka jest maksymalna liczba przeskoków w protokole RIP, po której pakiety kierowane do następnego rutera będą odrzucane?

Co należy zrobić przed wymianą karty sieciowej w komputerze?

Jaką liczbę bitów przypisano do adresu sieci w adresacji IPv4 z maską 255.255.128.0?

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

Który z poniższych adresów IPv4 można uznać za adres publiczny?

Co jest głównym celem stosowania protokołu VLAN?

Jakie adresy IPv6 mają wyłącznie lokalny zasięg i nie są routowalne?

Główną właściwością protokołów routingu wykorzystujących metrykę stanu łącza (ang. link state) jest

Co oznacza komunikat w kodzie tekstowym Keybord is locked out – Unlock the key w procesie POST BIOS-u marki Phoenix?

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

W jakiej sytuacji rutery przy przesyłaniu pakietów będą korzystać z trasy domyślnej?