Pytanie 1

Adresy IPv6 nie zawierają adresu typu

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Adresy IPv6 nie zawierają adresu typu

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

Ransomware to rodzaj szkodliwego oprogramowania, które

Z powodu uszkodzenia kabla typu skrętka zanikło połączenie pomiędzy przełącznikiem a komputerem stacjonarnym. Jakie urządzenie pomiarowe powinno zostać wykorzystane do identyfikacji i naprawy usterki, aby nie było konieczne wymienianie całego kabla?

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem protokołu UDP?

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Który standard sieci LAN reguluje dostęp do medium na podstawie przesyłania tokenu (żetonu)?

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

Jak wiele punktów rozdzielczych, według normy PN-EN 50174, powinno być umiejscowionych w budynku o trzech kondygnacjach, przy założeniu, że powierzchnia każdej z kondygnacji wynosi około 800 m²?

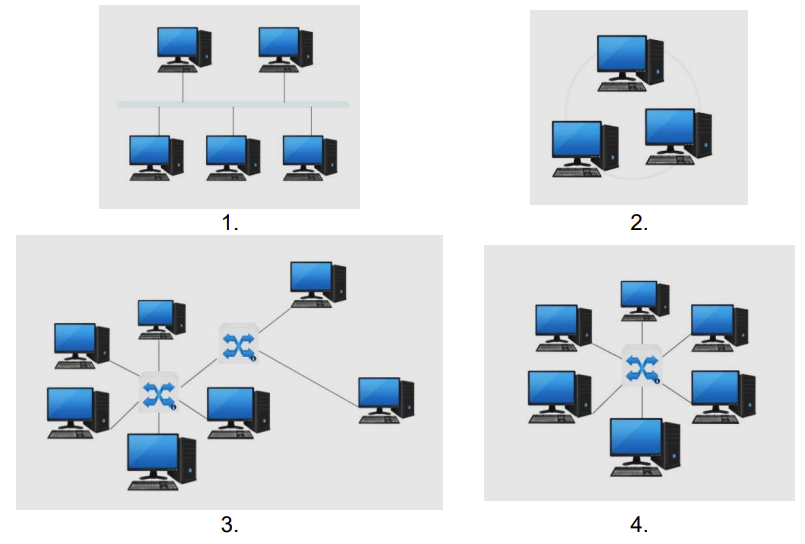

Na którym rysunku przedstawiono topologię gwiazdy?

Jaką metodę należy zastosować, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Do ilu sieci należą komputery o adresach IPv4 przedstawionych w tabeli?

| Nazwa | Adres IP | Maska |

|---|---|---|

| Komputer 1 | 10.11.161.10 | 255.248.0.0 |

| Komputer 2 | 10.12.161.11 | 255.248.0.0 |

| Komputer 3 | 10.13.163.10 | 255.248.0.0 |

| Komputer 4 | 10.14.163.11 | 255.248.0.0 |

W technologii Ethernet protokół CSMA/CD stosowany w dostępie do medium opiera się na

W wtyczce 8P8C, zgodnie z normą TIA/EIA-568-A, w sekwencji T568A, para przewodów biało-pomarańczowy/pomarańczowy jest przypisana do styków

Czy po zainstalowaniu roli Hyper-V na serwerze Windows można

Moduł SFP, który jest wymienny i zgodny z normami, odgrywa jaką rolę w urządzeniach sieciowych?

Jakie zakresy adresów IPv4 można zastosować jako adresy prywatne w lokalnej sieci?

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

Mechanizm limitów dyskowych, pozwalający zarządzać wykorzystaniem przez użytkowników zasobów dyskowych, jest określany jako

Który z poniższych adresów IPv4 jest adresem bezklasowym?

Najbardziej efektywnym sposobem dodania skrótu do danego programu na pulpitach wszystkich użytkowników w domenie jest

Protokół pomocniczy do kontroli stosu TCP/IP, który odpowiada za identyfikację oraz przekazywanie informacji o błędach podczas działania protokołu IP, to

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

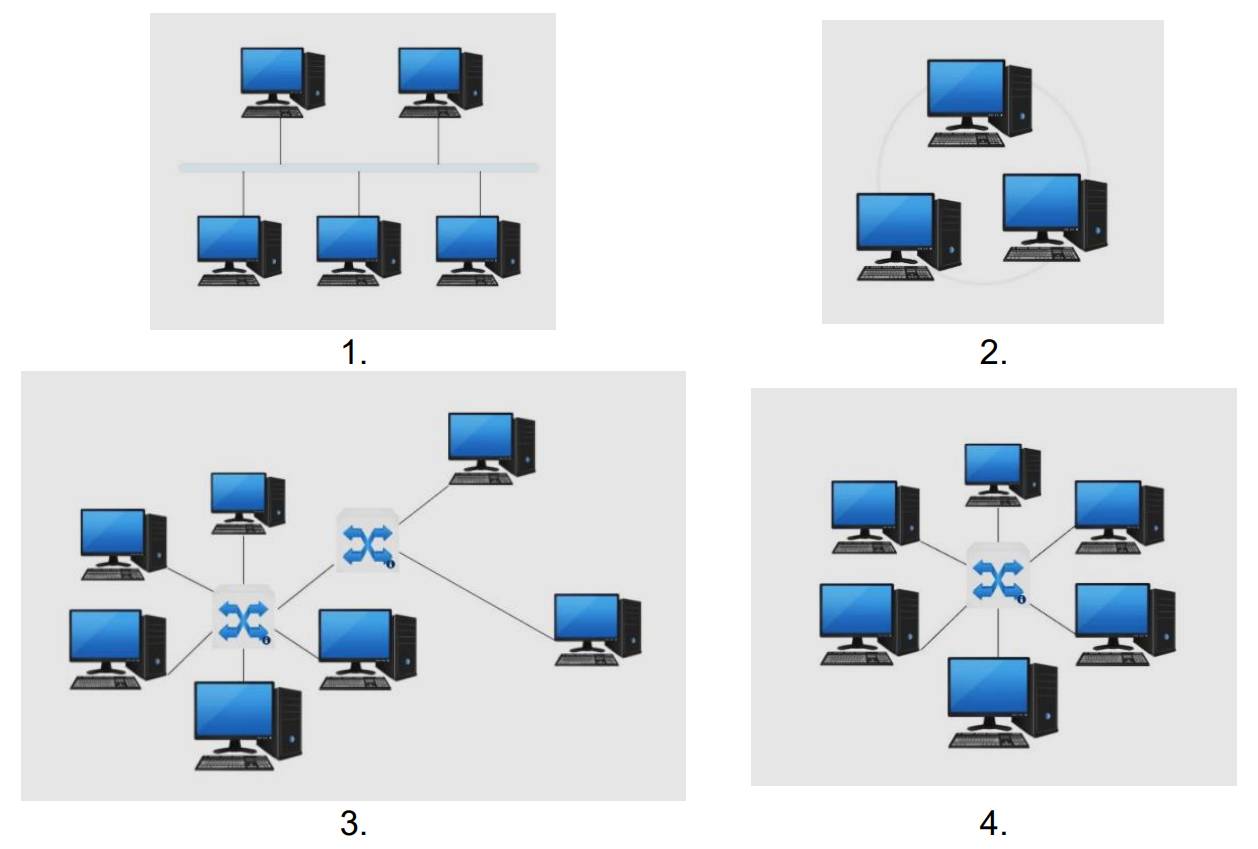

Na którym rysunku przedstawiono topologię gwiazdy rozszerzonej?

Administrator zamierza udostępnić folder C:\instrukcje w sieci trzem użytkownikom należącym do grupy Serwisanci. Jakie rozwiązanie powinien wybrać?

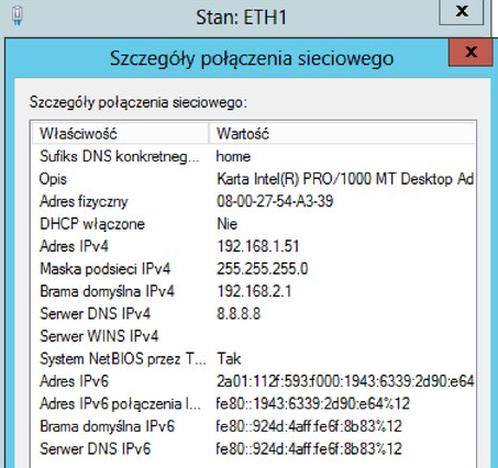

Na rysunku jest przedstawiona konfiguracja interfejsu sieciowego komputera. Komputer może się łączyć z innymi komputerami w sieci lokalnej, ale nie może się połączyć z ruterem i siecią rozległą. Jeżeli maska podsieci IPv4 jest prawidłowa, to błędny jest adres

W biurze rachunkowym potrzebne jest skonfigurowanie punktu dostępu oraz przygotowanie i podłączenie do sieci bezprzewodowej trzech komputerów oraz drukarki z WiFi. Koszt usługi konfiguracji poszczególnych elementów sieci wynosi 50 zł za każdy komputer, 50 zł za drukarkę i 100 zł za punkt dostępu. Jaki będzie całkowity wydatek związany z tymi pracami serwisowymi?

Jakie medium transmisyjne powinno się zastosować do połączenia urządzeń sieciowych oddalonych o 110 m w pomieszczeniach, gdzie występują zakłócenia EMI?

W systemie Ubuntu Server, aby zainstalować serwer DHCP, należy zastosować komendę

Dwie stacje robocze w tej samej sieci nie mogą się nawzajem komunikować. Która z poniższych okoliczności może być prawdopodobną przyczyną tego problemu?

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Użytkownik korzysta z polecenia ipconfig /all w systemie Windows. Jaką informację uzyska po jego wykonaniu?

Przechwycone przez program Wireshark komunikaty, które zostały przedstawione na rysunku należą do protokołu

Queries> www.cke.edu.pl: type A, class IN |

Answers> www.cke.edu.pl: type A, class IN, addr 194.54.27.143 |

Który z protokołów nie jest wykorzystywany do ustawiania wirtualnej sieci prywatnej?

Jakie jest IP sieci, w której funkcjonuje host o adresie 192.168.176.125/26?

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Aby zapewnić, że jedynie wybrane urządzenia mają dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Wskaż właściwy adres hosta?

Firma Dyn, której serwery DNS zostały poddane atakowi, potwierdziła, że część incydentu …. miała miejsce z wykorzystaniem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników oraz kontrolerów, nazywany ogólnie „Internetem rzeczy”, został wykorzystany przez przestępców jako botnet – sieć maszyn-zombie. Dotychczas rolę tę w większości pełniły głównie komputery. Cytat ten opisuje atak typu