Pytanie 1

Tester strukturalnego okablowania umożliwia weryfikację

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Tester strukturalnego okablowania umożliwia weryfikację

Komputer uzyskuje dostęp do Internetu za pośrednictwem sieci lokalnej. Gdy użytkownik wpisuje w przeglądarkę internetową adres www.wp.pl, nie może otworzyć strony WWW, natomiast podanie adresu IP, przykładowo 212.77.100.101, umożliwia otwarcie tej strony. Jakie mogą być tego powody?

W systemie SI jednostką do mierzenia napięcia jest

W wierszu poleceń systemu Windows polecenie md jest używane do

Wykonane polecenia, uruchomione w interfejsie CLI rutera marki CISCO, spowodują ```Router#configure terminal Router(config)#interface FastEthernet 0/0 Router(config-if)#ip address 10.0.0.1 255.255.255.0 Router(config-if)#ip nat inside```

W systemie Windows, domyślne konto administratora po jego dezaktywowaniu oraz ponownym uruchomieniu komputera

Co jest główną funkcją serwera DHCP w sieci komputerowej?

Które z poniższych wskazówek jest NIEWłaściwe w kontekście konserwacji skanera płaskiego?

Program wirusowy, którego zasadniczym zamiarem jest samoistne rozprzestrzenianie się w sieci komputerowej, to:

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Program wykorzystywany w wierszu poleceń systemu Windows do kompresji i dekompresji plików oraz katalogów to

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wybrania awaryjnego trybu uruchamiania systemu Windows. Mimo to klawiatura działa prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

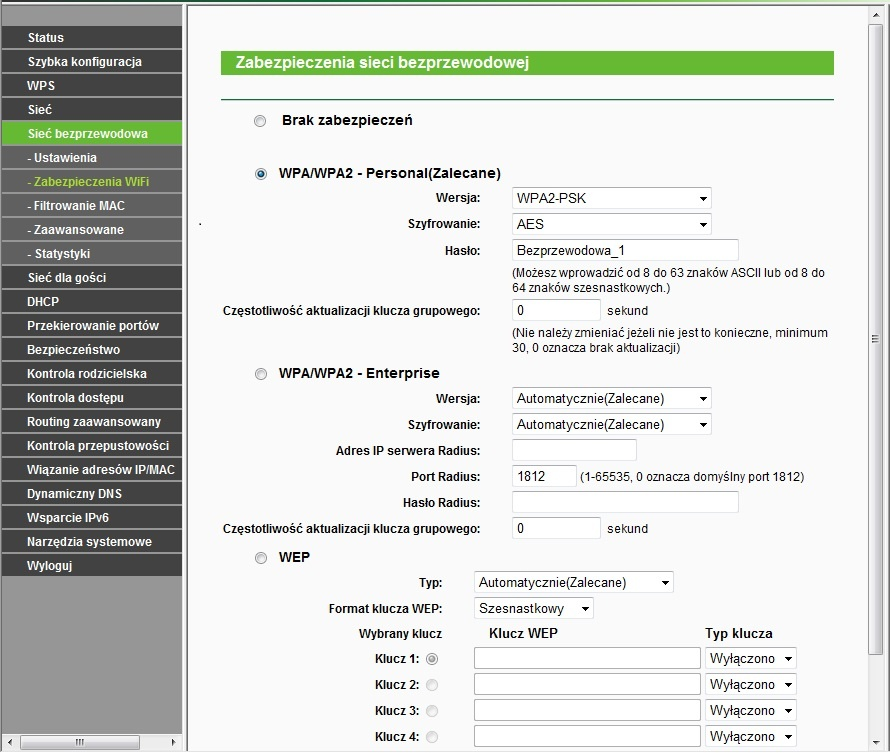

Na ilustracji przedstawiono konfigurację dostępu do sieci bezprzewodowej, która dotyczy

Jaką rolę pełni serwer FTP?

Jaką wartość przepustowości definiuje standard 1000Base-T?

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

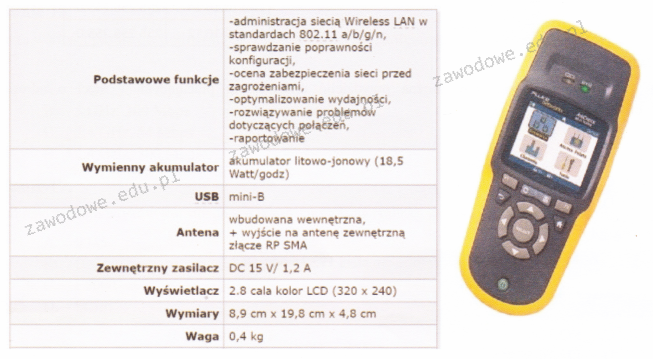

Jakie urządzenie diagnostyczne jest pokazane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

W systemie Linux polecenie touch ma na celu

Elementem, który umożliwia wymianę informacji pomiędzy procesorem a magistralą PCI-E, jest

Menadżer rozruchu, który umożliwia wybór systemu operacyjnego Linux do załadowania, to

W celu ochrony lokalnej sieci komputerowej przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

Podczas monitorowania aktywności sieciowej zauważono, że na adres serwera przesyłano tysiące zapytań DNS w każdej sekundzie z różnych adresów IP, co doprowadziło do zawieszenia systemu operacyjnego. Przyczyną tego był atak typu

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Jakim standardem posługuje się komunikacja między skanerem a aplikacją graficzną?

Sieć lokalna posiada adres IP 192.168.0.0/25. Który adres IP odpowiada stacji roboczej w tej sieci?

Gdzie w systemie Linux umieszczane są pliki specjalne urządzeń, które są tworzone podczas instalacji sterowników?

Jak brzmi nazwa profilu użytkownika w systemie Windows, który jest zakładany podczas pierwszego logowania do komputera i zapisany na lokalnym dysku twardym, a wszelkie jego modyfikacje odnoszą się wyłącznie do maszyny, na której zostały przeprowadzone?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie polecenie należy zastosować w konsoli odzyskiwania systemu Windows, aby poprawić błędne zapisy w pliku boot.ini?

W jaki sposób oznaczona jest skrętka bez zewnętrznego ekranu, mająca każdą parę w osobnym ekranie folii?

Które medium transmisyjne charakteryzuje się najmniejszym ryzykiem narażenia na zakłócenia elektromagnetyczne przesyłanego sygnału?

Jakie porty powinny być odblokowane w firewallu komputera, aby uzyskać dostęp do zainstalowanej usługi FTP?

Jakie narzędzie jest używane do zakończenia skrętki wtykiem 8P8C?

Ile jest klawiszy funkcyjnych na klawiaturze w układzie QWERTY?

Dostarczanie błędnych napięć do płyty głównej może spowodować

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

W formacie plików NTFS, do zmiany nazwy pliku potrzebne jest uprawnienie