Pytanie 1

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Jakim symbolem jest oznaczona skrętka bez ekranowania?

Administrator dostrzegł, że w sieci LAN występuje wiele kolizji. Jakie urządzenie powinien zainstalować, aby podzielić sieć lokalną na mniejsze domeny kolizji?

Najskuteczniejszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Protokół Transport Layer Security (TLS) jest rozwinięciem standardu

Jaką usługę wykorzystuje się do automatycznego przypisywania adresów IP do komputerów w sieci?

Wskaź na zakres adresów IP klasy A, który jest przeznaczony do prywatnej adresacji w sieciach komputerowych?

Jaki standard szyfrowania powinien być wybrany przy konfiguracji karty sieciowej, aby zabezpieczyć transmisję w sieci bezprzewodowej?

Które medium transmisyjne charakteryzuje się najmniejszym ryzykiem narażenia na zakłócenia elektromagnetyczne przesyłanego sygnału?

Który z protokołów jest używany w komunikacji głosowej przez internet?

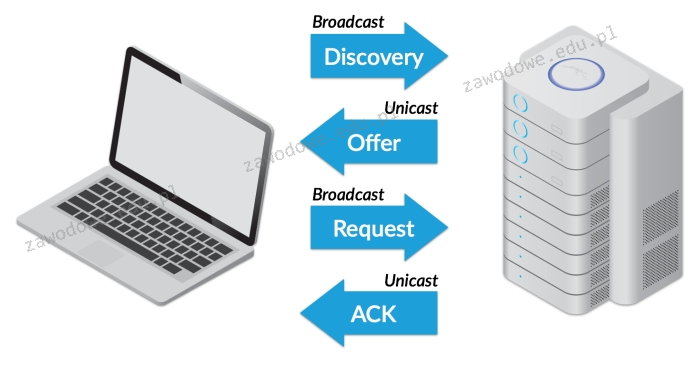

Którego protokołu działanie zostało zaprezentowane na diagramie?

Co oznacza oznaczenie kabla skrętkowego S/FTP?

Na ilustracji zaprezentowano sieć komputerową w układzie

Fragment pliku httpd.conf serwera Apache przedstawia się jak na diagramie. W celu zweryfikowania prawidłowego funkcjonowania strony WWW na serwerze, należy wprowadzić w przeglądarkę

| Listen 8012 |

| Server Name localhost:8012 |

Brak odpowiedzi na to pytanie.

Serwer, który realizuje żądania w protokole komunikacyjnym HTTP, to serwer

Brak odpowiedzi na to pytanie.

Symbol zaprezentowany powyżej, używany w dokumentacji technicznej, wskazuje na

Brak odpowiedzi na to pytanie.

Który z protokołów należy do warstwy transportowej, działa bez nawiązywania połączenia i nie posiada mechanizmów weryfikujących poprawność dostarczania danych?

Brak odpowiedzi na to pytanie.

Jaka jest maksymalna liczba komputerów, które mogą być zaadresowane w podsieci z adresem 192.168.1.0/25?

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Brak odpowiedzi na to pytanie.

Na ilustracji widoczny jest

Brak odpowiedzi na to pytanie.

Które z urządzeń używanych w sieciach komputerowych nie modyfikuje liczby kolizyjnych domen?

Brak odpowiedzi na to pytanie.

Jakie jest oprogramowanie serwerowe dla systemu Linux, które pozwala na współdziałanie z grupami roboczymi oraz domenami Windows?

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

Brak odpowiedzi na to pytanie.

Wskaż właściwą formę maski podsieci?

Brak odpowiedzi na to pytanie.

Jakie jest odpowiadające adresowi 194.136.20.35 w systemie dziesiętnym przedstawienie w systemie binarnym?

Brak odpowiedzi na to pytanie.

Jakie urządzenie jest kluczowe dla połączenia pięciu komputerów w sieci o strukturze gwiazdy?

Brak odpowiedzi na to pytanie.

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Brak odpowiedzi na to pytanie.

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

Brak odpowiedzi na to pytanie.

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

Brak odpowiedzi na to pytanie.

Jakie będą całkowite wydatki na materiały potrzebne do stworzenia 20 kabli połączeniowych typu patchcord, z których każdy ma długość 1,5m, jeśli cena 1 metra bieżącego kabla wynosi 1zł, a cena wtyku to 50 gr?

Brak odpowiedzi na to pytanie.

Zamiana koncentratorów na switch'e w sieci Ethernet doprowadzi do

Brak odpowiedzi na to pytanie.

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Brak odpowiedzi na to pytanie.

Po zainstalowaniu systemu Linux, użytkownik pragnie skonfigurować kartę sieciową poprzez wprowadzenie ustawień dotyczących sieci. Jakie działanie należy podjąć, aby to osiągnąć?

Brak odpowiedzi na to pytanie.

Aby zrealizować transfer danych pomiędzy siecią w pracowni a siecią ogólnoszkolną, która ma inną adresację IP, należy zastosować

Brak odpowiedzi na to pytanie.

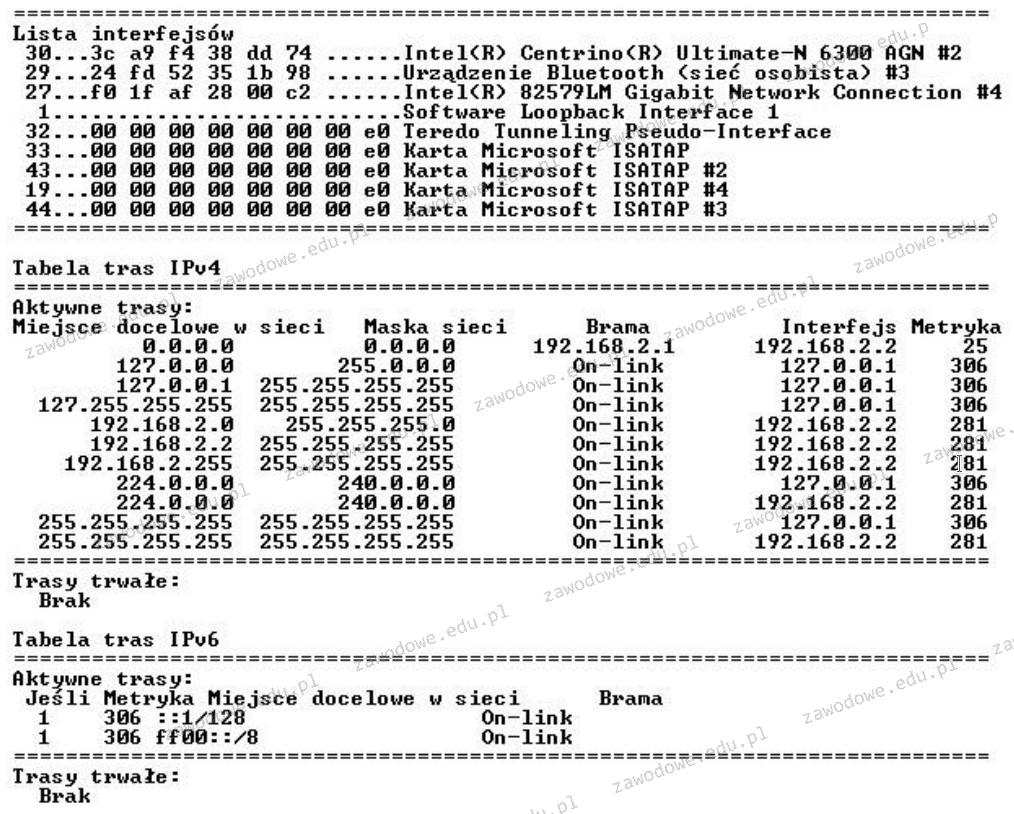

Jaki jest rezultat realizacji którego polecenia w systemie operacyjnym z rodziny Windows, przedstawiony na poniższym rysunku?

Brak odpowiedzi na to pytanie.

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramek?

Brak odpowiedzi na to pytanie.

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Brak odpowiedzi na to pytanie.

Aby stworzyć las w strukturze AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Brak odpowiedzi na to pytanie.