Pytanie 1

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?

Jaką usługę serwerową wykorzystuje się do automatycznej konfiguracji interfejsów sieciowych urządzeń klienckich?

W komunikacie o błędzie w systemie, informacja przedstawiana w formacie heksadecymalnym oznacza

Technologia procesorów serii Intel Core stosowana w modelach i5, i7 oraz i9, pozwalająca na zwiększenie taktowania w przypadku gdy komputer potrzebuje wyższej mocy obliczeniowej, to

Jakie narzędzie pozwala na zarządzanie menedżerem rozruchu w systemach Windows od wersji Vista?

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

Kondygnacyjny punkt dystrybucji jest połączony z

Tworzenie obrazu dysku ma na celu

Urządzenie sieciowe, które łączy pięć komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

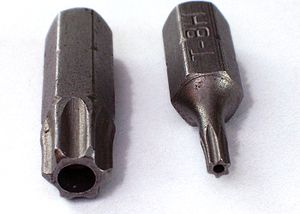

Na ilustracji przedstawiono końcówkę wkrętaka typu

Wskaż efekt działania przedstawionego polecenia.

net user Test /expires:12/09/20

W których nośnikach pamięci masowej uszkodzenia mechaniczne są najbardziej prawdopodobne?

Protokół Transport Layer Security (TLS) jest rozwinięciem standardu

Wykonanie polecenia tar –xf dane.tar w systemie Linux spowoduje

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

Interfejs HDMI w komputerze umożliwia transfer sygnału

Osoba pragnąca wydrukować dokumenty w oryginale oraz w trzech egzemplarzach na papierze samokopiującym powinna zainwestować w drukarkę

W dokumentacji dotyczącej karty dźwiękowej można znaleźć informację: częstotliwość próbkowania 22 kHz oraz rozdzielczość próbkowania 16 bitów. Jaka będzie przybliżona objętość pliku audio z 10-sekundowym nagraniem mono (jednokanałowym)?

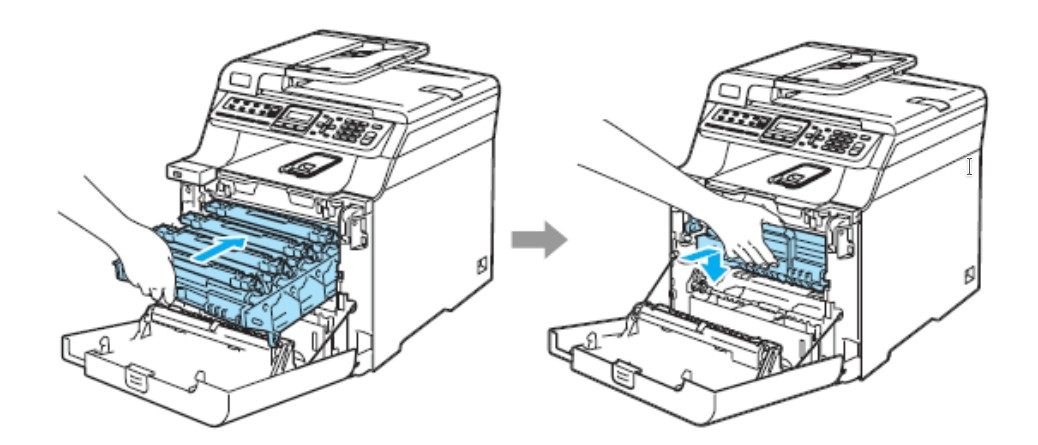

Czynność przedstawiona na ilustracjach dotyczy mocowania

Do akumulatora w jednostce ALU wprowadzono liczbę dziesiętną 253. Jak wygląda jej reprezentacja binarna?

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Co oznacza określenie średni czas dostępu w dyskach twardych?

Rejestry procesora są resetowane poprzez

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie został zobowiązany do podziału istniejącej lokalnej sieci komputerowej na 16 podsieci. Pierwotna sieć miała adres IP 192.168.20.0 z maską 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

W jakim protokole komunikacyjnym adres nadawcy ma długość 128 bitów?

Jaki rezultat uzyskamy po wykonaniu odejmowania dwóch liczb heksadecymalnych 60A (h) - 3BF (h)?

Na ilustracji pokazano komponent, który stanowi część

Gniazdo LGA umieszczone na płycie głównej komputera stacjonarnego pozwala na zamontowanie procesora

Jaką kwotę łącznie pochłonie robocizna związana z montażem 20 modułów RJ45 z krawędziowym złączem narzędziowym na przewodach 4-parowych, jeśli stawka godzinowa montera wynosi 15 zł/h, a według tabeli KNR czas montażu pojedynczego modułu to 0,10 r-g?

Aby użytkownik systemu Linux mógł sprawdzić zawartość katalogu, wyświetlając pliki i katalogi, oprócz polecenia ls może skorzystać z polecenia

Jakie polecenie powinno być użyte do obserwacji lokalnych połączeń?

Która z wymienionych czynności nie jest związana z personalizacją systemu operacyjnego Windows?

Do czego służy polecenie 'ping' w systemie operacyjnym?

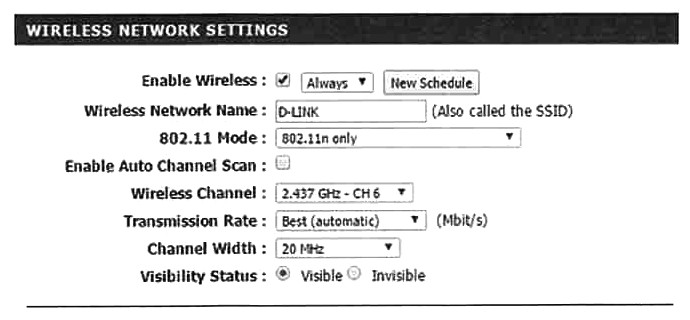

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

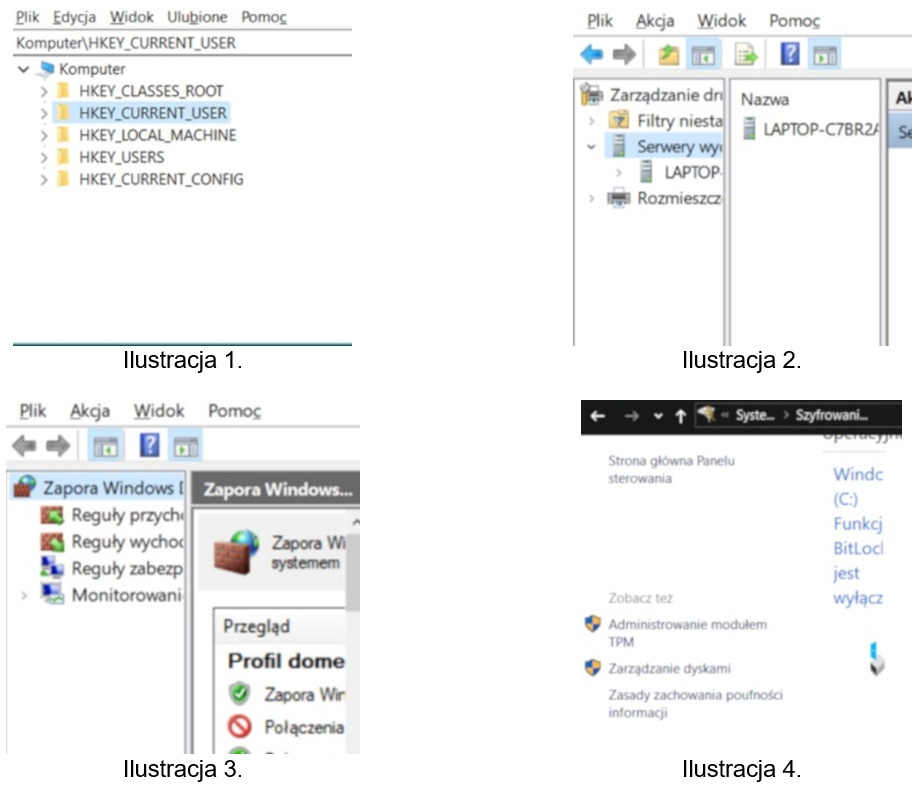

Na której ilustracji przedstawiono Edytor rejestru w systemie Windows?

Aby zablokować oraz usunąć złośliwe oprogramowanie, takie jak exploity, robaki i trojany, konieczne jest zainstalowanie oprogramowania

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?