Pytanie 1

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Który z adresów IPv4 należy do grupy C?

Który z poniższych adresów może być zastosowany do komunikacji w sieci publicznej?

Interfejs rutera ma adres 192.200.200.5/26. Ile dodatkowych urządzeń może być podłączonych w tej podsieci?

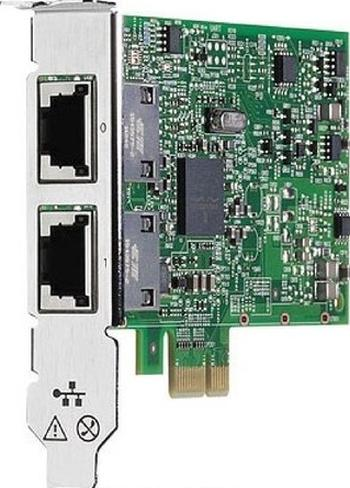

Który element osprzętu komputerowego został przedstawiony na zdjęciu?

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Listy kontrolne w ruterach stanowią narzędzie

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

Jaki protokół jest używany do ustawienia modemu ADSL, jeśli użytkownik zawarł umowę z operatorem na usługi internetowe w technologii ADSL i otrzymał od niego login oraz hasło?

Który protokół routingu do określenia optymalnej ścieżki nie stosuje algorytmu wektora odległości (distance-vector routing algorithm)?

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Na powstawanie pętli routingu nie mają wpływu

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

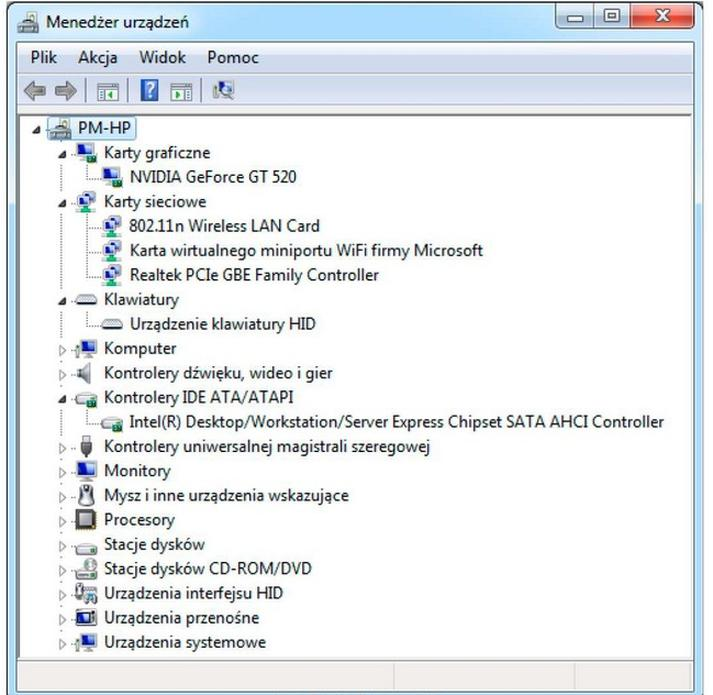

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

Zakładka Advanced Chipset Features lub Chipset Features Setup w BIOS-ie umożliwia

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Tabela przedstawia fragment dokumentacji technicznej drukarki dotyczący jej interfejsów zewnętrznych. W jaki sposób może być podłączona ta drukarka?

|

Który z poniższych adresów mógłby pełnić rolę adresu IP bramy domyślnej dla urządzenia o adresie 192.168.30.1/24?

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Jaką wartość domyślną ma dystans administracyjny dla sieci bezpośrednio połączonych z routerem?

Jak nazywa się pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść?

Podczas skanowania sieci komputerowej uzyskano informację FF05:0:0:0:0:0:0:42. Co to jest

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Jakie narzędzie w systemie operacyjnym Windows przeprowadza kontrolę systemu plików w celu wykrywania błędów?

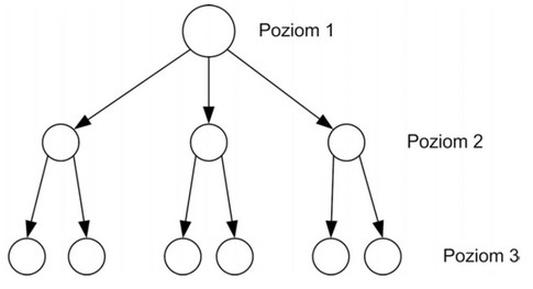

Na rysunku przedstawiono sposób synchronizacji sieci typu

Jakiego działania nie realizują programowe analizatory sieciowe?

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?