Pytanie 1

Co oznacza skrót SSH w kontekście protokołów?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Co oznacza skrót SSH w kontekście protokołów?

Jakie jest główne zadanie protokołu DHCP w sieci komputerowej?

Jaką klasę ruchową w sieciach ATM przydziela się aplikacjom korzystającym z czasu rzeczywistego?

Serwery SIP (ang. Session Initiation Protocol) są stosowane do nawiązywania połączeń w technologii

Jaką rolę pełni Zapora Systemu Windows w komputerze?

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

GPRS (General Packet Radio Services) definiuje się jako

Najskuteczniejszym sposobem ochrony komputera przed złośliwym oprogramowaniem jest

Jakie urządzenie pomiarowe wykorzystuje się do określenia poziomu mocy sygnału w cyfrowej sieci telekomunikacyjnej?

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Wskaż właściwość tunelowania SSTP (Secure Socket Tunneling Protocol)?

W nowych biurowych pomieszczeniach rachunkowych konieczne jest zainstalowanie sieci strukturalnej. Wykonawca oszacował koszty materiałów na 2 800 zł brutto, robocizny na 2 000 zł brutto oraz narzut od sumy łącznej na poziomie 10%. Jaką sumę brutto zapłaci klient za realizację sieci?

Oprogramowanie zabezpieczające przed szpiegostwem w systemie Windows to Windows

Jakie medium transmisyjne charakteryzuje się najwyższą odpornością na zakłócenia elektromagnetyczne?

Jak nazywa się oprogramowanie, które startuje jako pierwsze po przeprowadzeniu przez BIOS (ang. Basic Input/Output System) testu POST (Power On Self Test), a jego celem jest załadowanie systemu operacyjnego do pamięci RAM komputera?

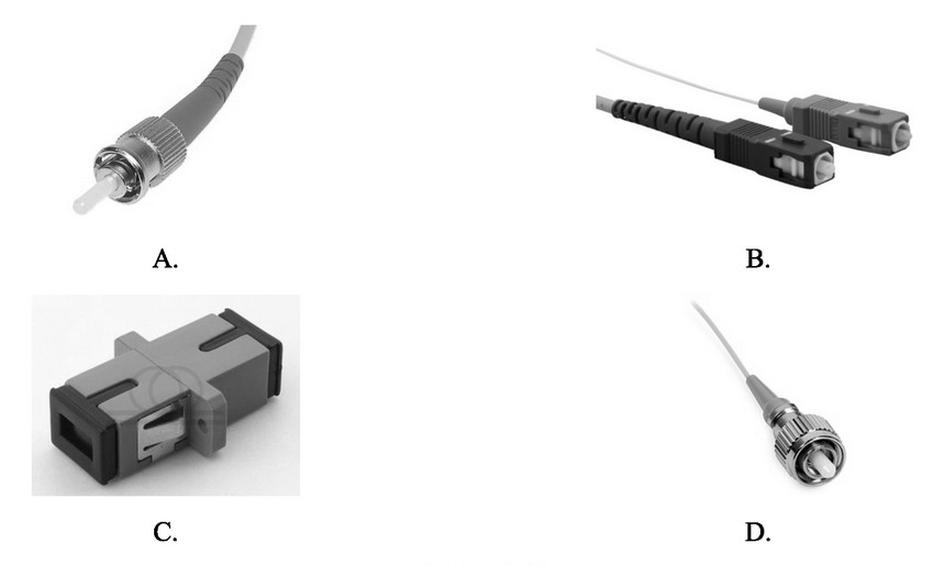

Który rysunek przedstawia złącze SC?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

W specyfikacji płyty głównej znajduje się informacja, że podstawka pod procesor ma oznaczenie Socket A Type 462. Które procesory mogą być zainstalowane na tej płycie?

Jakie kodowanie jest używane na styku S w ISDN BRA?

Do której metody łączenia włókien światłowodów należy zastosować urządzenie pokazane na rysunku?

Jakie jest tłumienie linii światłowodowej o długości 20 km, jeżeli współczynnik tłumienia tego światłowodu wynosi 0,2 dB/km?

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Do zadań filtru dolnoprzepustowego wchodzącego w skład układu próbkującego przetwornika A/C należy

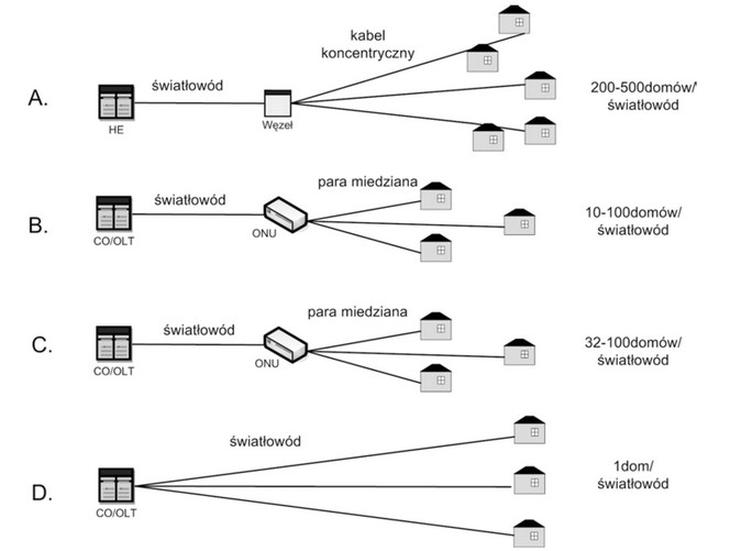

Na którym schemacie blokowym jest przedstawiona struktura sieci FTTH (Fiber to the home)?

Jak nazywa się aplikacja, która startuje jako pierwsza po tym, jak BIOS (ang. Basic Input/Output System) przeprowadzi procedurę POST (Power On Self Test), a jej celem jest wczytanie systemu operacyjnego do pamięci RAM komputera?

Jedynym protokołem trasowania, który korzysta z protokołu TCP jako metody transportowej, przesyłając pakiety na porcie 179, jest

Jaka jest wartość tłumienia toru światłowodowego, jeżeli poziom sygnału na wejściu wynosi -10 dBm, a na jego wyjściu -14 dBm?

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Jakiego rodzaju adresowania brakuje w protokole IPv6, a które istniało w protokole IPv4?

Przystępując do udzielania pierwszej pomocy osobie, która została porażona prądem elektrycznym, co należy zrobić w pierwszej kolejności?

Jaką usługę trzeba aktywować, aby mieć możliwość korzystania z połączeń w sieciach komórkowych innych operatorów za granicą?

Jaką przepustowość ma kanał typu D w ISDN PRA?

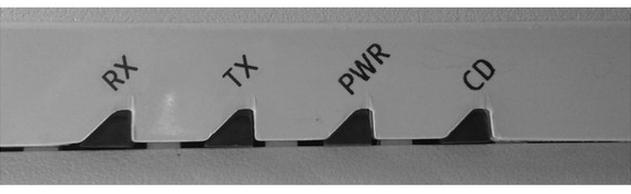

Dioda, która na obudowie modemu zewnętrznego sygnalizuje nadawanie danych oznaczona jest symbolem literowym

Jaka modulacja jest wykorzystywana w transmisji modemowej protokołu V.90?

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Jaką formę przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 w protokole IPv6 po zastosowaniu kompresji?

Wartość rezystancji jednostkowej, symetrycznej pary linii długiej przedstawionej w formie schematu zastępczego, zależy m.in. od

Jakie jest pasmo przenoszenia kanału telefonicznego w systemie PCM 30/32?