Pytanie 1

Co należy zrobić, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Co należy zrobić, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Który podzespół nie jest kompatybilny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- max 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

Aby zainicjować w systemie Windows oprogramowanie do monitorowania wydajności komputera przedstawione na ilustracji, należy otworzyć

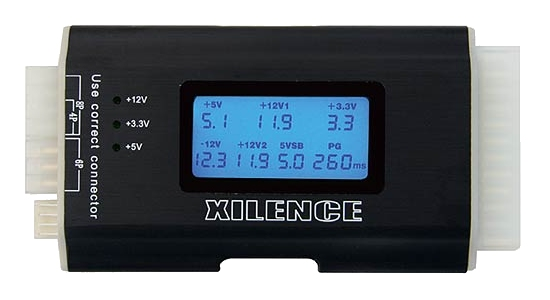

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Nierówne wydruki lub bladości w druku podczas korzystania z drukarki laserowej mogą sugerować

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Na przedstawionym panelu tylnym płyty głównej znajdują się między innymi następujące interfejsy:

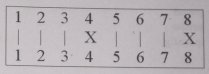

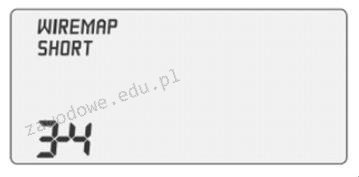

Jaki błąd w okablowaniu można dostrzec na ekranie testera, który pokazuje mapę połączeń żył kabla typu "skrętka"?

Problemy z laptopem, objawiające się zmienionymi barwami lub brakiem określonego koloru na ekranie, mogą być spowodowane uszkodzeniem

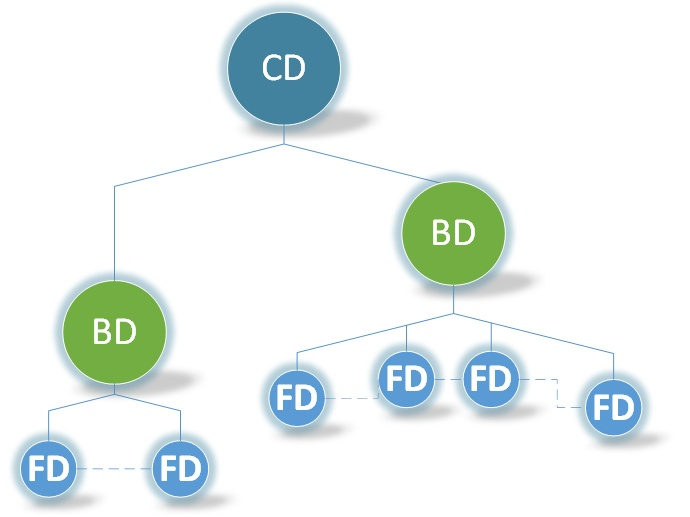

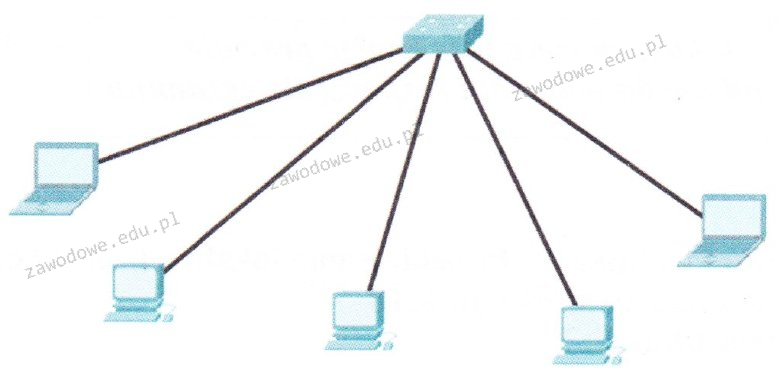

Jaką topologię fizyczną sieci ilustruje zamieszczony rysunek?

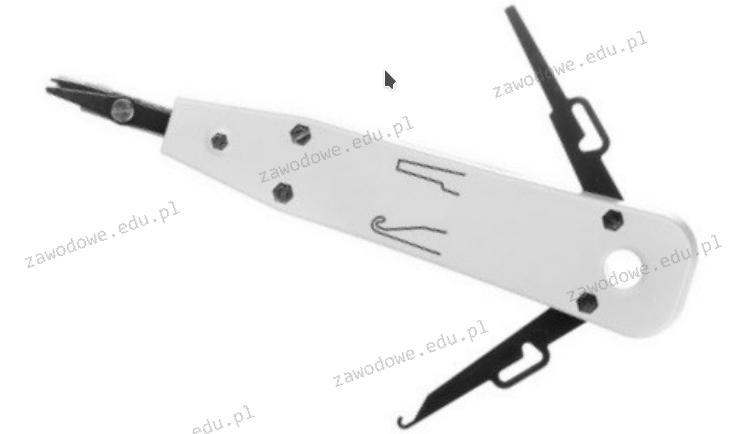

Urządzenie pokazane na ilustracji służy do

Diagnostykę systemu Linux można przeprowadzić używając polecenia

Architecture: x86_64 CPU op-mode(s): 32-bit, 64-bit Byte Order: Little Endian CPU(s): 8 On-line CPU(s) list: 0-7 Thread(s) per core: 2 Core(s) per socket: 4 Socket(s): 1 NUMA node(s): 1 Vendor ID: GenuineIntel CPU family: 6 Model: 42 Stepping: 7 CPU MHz: 1600.000 BogoMIPS: 6784.46 Virtualization: VT-x L1d cache: 32K L1i cache: 32K L2 cache: 256K L3 cache: 8192K NUMA node0 CPU(s): 0-7

Które z poniższych kont nie jest wbudowane w system Windows XP?

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

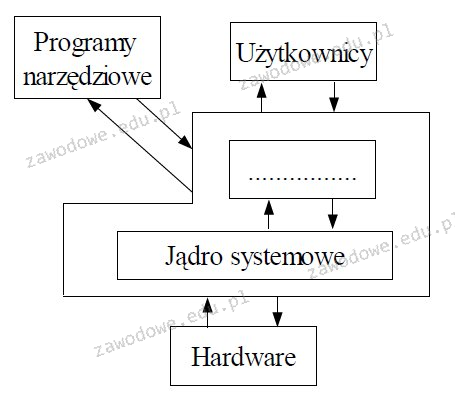

Jaki termin powinien zostać umieszczony w miejscu z kropkami na schemacie blokowym przedstawiającym strukturę systemu operacyjnego?

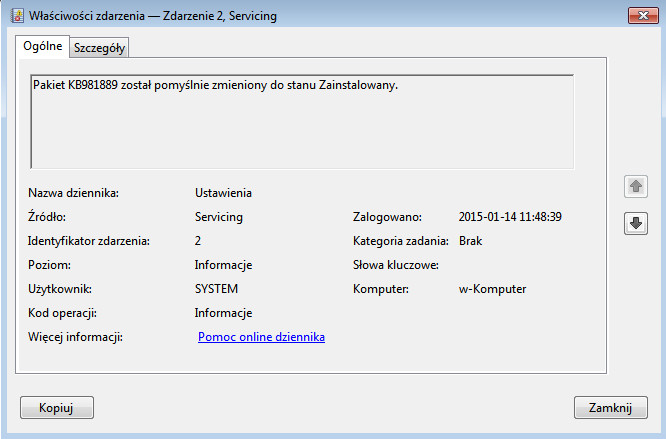

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, zwane morą. Jaką funkcję skanera należy zastosować, aby pozbyć się mory?

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

Jaką zmianę sygnału realizuje konwerter RAMDAC?

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można stwierdzić, że pamięć ta

W jakiej logicznej topologii funkcjonuje sieć Ethernet?

Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

Jaką częstotliwość odświeżania należy ustawić, aby obraz na monitorze był odświeżany 85 razy na sekundę?

Oprogramowanie komputerowe, które jest dostępne bezpłatnie i bez ograniczeń czasowych, jest dystrybuowane na podstawie licencji typu

Jakie urządzenie stosuje technikę detekcji zmian w pojemności elektrycznej do sterowania kursorem na monitorze?

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

Jakie urządzenie ilustruje ten rysunek?

Na rysunku ukazano rezultat testu okablowania. Jakie jest znaczenie uzyskanego wyniku pomiaru?

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Aby oddzielić komputery pracujące w sieci z tym samym adresem IPv4, które są podłączone do przełącznika zarządzalnego, należy przypisać

Ile adresów urządzeń w sieci jest dostępnych dzięki zastosowaniu klasy adresowej C w systemach opartych na protokołach TCP/IP?

W dokumentacji dotyczącej karty dźwiękowej można znaleźć informację: częstotliwość próbkowania 22 kHz oraz rozdzielczość próbkowania 16 bitów. Jaka będzie przybliżona objętość pliku audio z 10-sekundowym nagraniem mono (jednokanałowym)?

Zdiagnostykowane wyniki wykonania polecenia systemu Linux odnoszą się do ```/dev/sda: Timing cached reads: 18100 MB in 2.00 seconds = 9056.95 MB/sec```

Komenda uname -s w systemie Linux służy do identyfikacji

Diody LED RGB funkcjonują jako źródło światła w różnych modelach skanerów

Przedstawiony schemat sieci kampusowej zawiera