Pytanie 1

Debugger to narzędzie wykorzystywane do

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Debugger to narzędzie wykorzystywane do

Aby sformatować wszystkie obrazy w akapicie przy użyciu stylów CSS, należy zastosować selektor

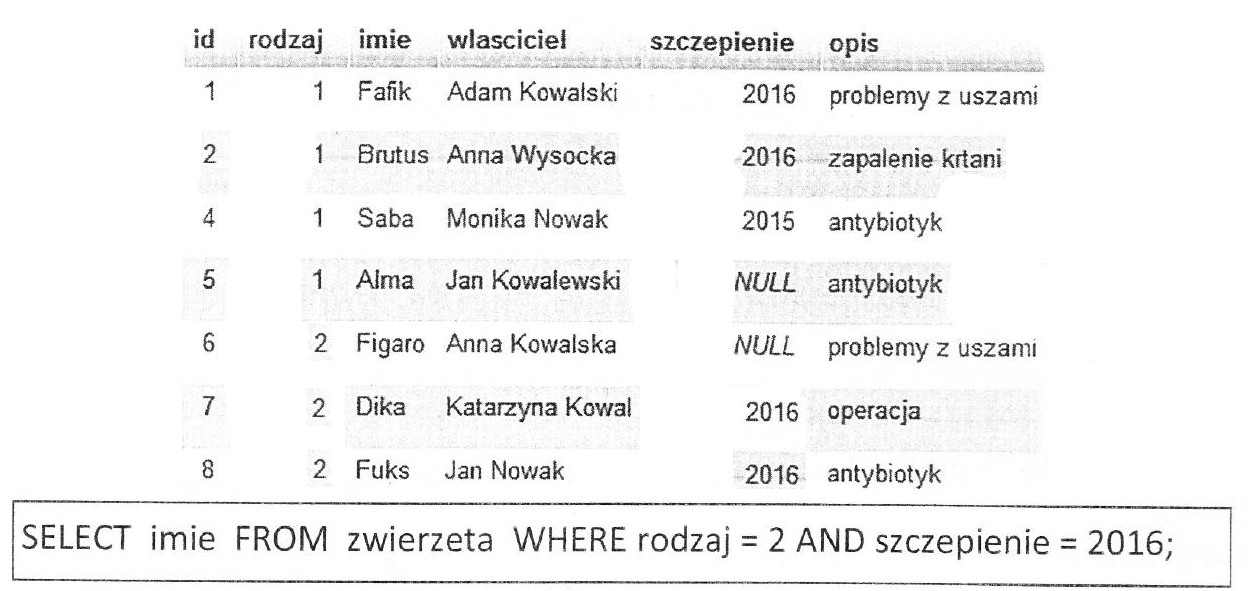

Jakie informacje z ośmiu wpisanych rekordów w tabeli zwierzęta zostaną przedstawione w wyniku wykonania wskazanej instrukcji SQL?

Na obrazie przedstawiono projekt układu bloków witryny internetowej. Zakładając, że bloki są realizowane za pomocą znaczników sekcji, ich formatowanie w CSS, oprócz ustawionych szerokości, powinno zawierać właściwość

| BLOK 1 | BLOK 2 | ||

| BLOK 3 | BLOK 4 | ||

| BLOK 5 | |||

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

W JavaScript metoda Math.random() ma na celu

Polecenie serwera MySQL w postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'spowoduje, że użytkownikowi tKowal zostaną

W nagłówku dokumentu HTML umieszczono ```

Jaka funkcja w PHP pozwala na wyświetlenie ciągu n znaków @?

function znaki($znak,$i++){Afunction znaki($i){Bfunction znaki($znak,$i++){Cfunction znaki($znak,$n){D |

Aby zbudować tabelę, należy wykorzystać polecenie

Do tabeli pracownicy wpisano rekordy. Co zostanie wyświetlone po uruchomieniu kwerendy SQL SELECT podanej poniżej?

| SELECT SUM(pensja) FROM pracownicy WHERE pensja > 4000; |

| id | imie | nazwisko | pensja |

|---|---|---|---|

| 1 | Anna | Kowalska | 3400 |

| 2 | Monika | Nowak | 1300 |

| 3 | Ewelina | Nowakowska | 2600 |

| 4 | Anna | Przybylska | 4600 |

| 5 | Maria | Kowal | 2200 |

| 6 | Ewa | Nowacka | 5400 |

W jakim formacie powinien być zapisany obraz, aby mógł być wyświetlany na stronie internetowej z zachowaniem przezroczystości?

W SQL instrukcja INSERT INTO

Aby utworzyć tabelę w języku SQL, należy użyć polecenia

Aby zdefiniować styl akapitu <p>, który występuje bezpośrednio po znaczniku <img>, należy w arkuszu stylów CSS zastosować związek

Aby uzyskać przezroczyste tło w obrazie formatu JPG, należy wykonać

W tabeli produkt znajdują się artykuły wyprodukowane po roku 2000, posiadające pola nazwa oraz rok_produkcji. Jakie zapytanie SQL pokaże listę artykułów wyprodukowanych?

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy i które nie jest dostępne dla klas dziedziczących, należy zastosować kwalifikator dostępu

W JavaScript funkcja document.getElementById(id) ma na celu

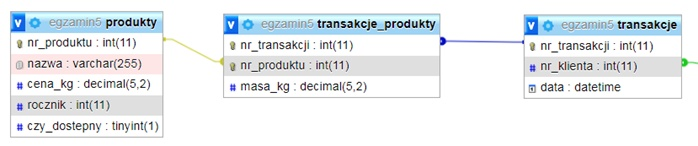

Na przedstawionej grafice widać fragment bazy danych. Jakie kwerendę należy zastosować, aby uzyskać nazwy produktów zakupionych przez klienta o id = 1?

Poniżej przedstawiono sposób obsługi:

<?php if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

Jak nazywa się sposób udostępniania bazy danych w Microsoft Access, który obejmuje wszystkie obiekty bazy znajdujące się na dysku sieciowym i używane jednocześnie przez różne osoby?

Elementem wykorzystywanym w bazie danych do podsumowywania, prezentowania oraz drukowania danych jest

Jakim kodem określa się kolor czerwony?

Znacznik

<pre> </pre>służy do prezentacji:

W języku PHP przypisano zmiennej $a wartość 1. Porównanie $a === $b zwraca true, gdy zmienna $b ma przypisaną wartość

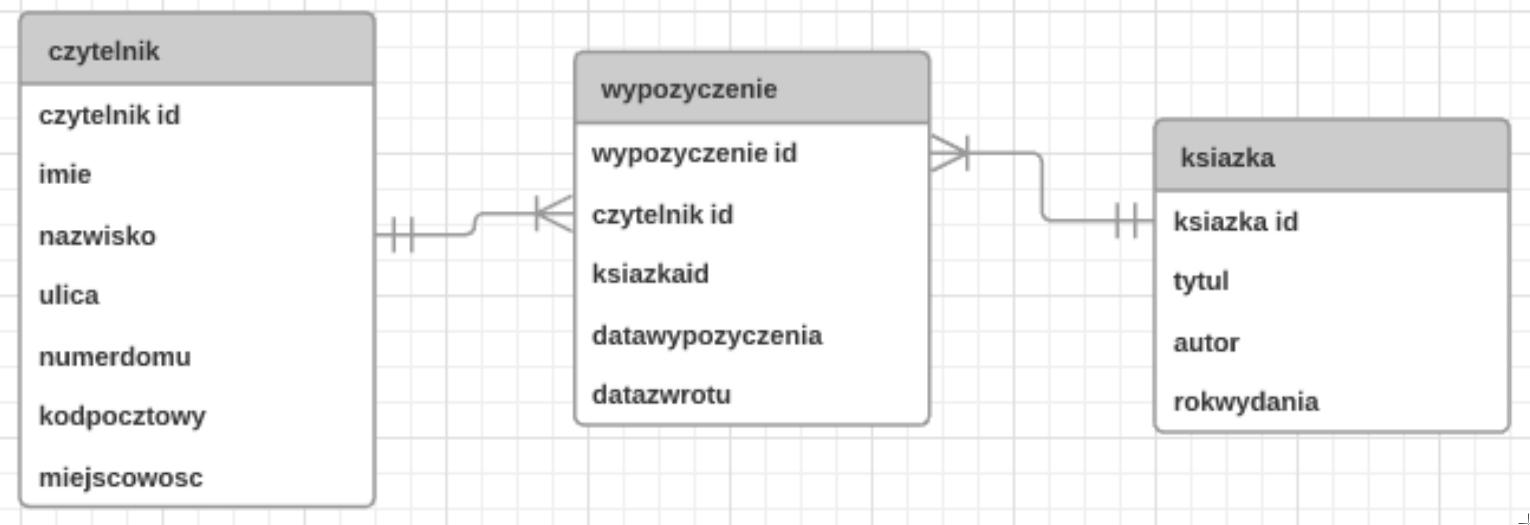

Na zaprezentowanym schemacie bazy danych biblioteka, elementy takie jak: czytelnik, wypożyczenie oraz książka stanowią

W formularzu wartość z pola input o typie number została przypisana do zmiennej a, a następnie przetworzona w skrypcie JavaScript w sposób poniższy

var x = parseInt(a);

Jakiego typu jest zmienna x?

W CSS zapis w postaci

h1::first-letter {color: red;} spowoduje, że kolor czerwony zostanie zastosowany do

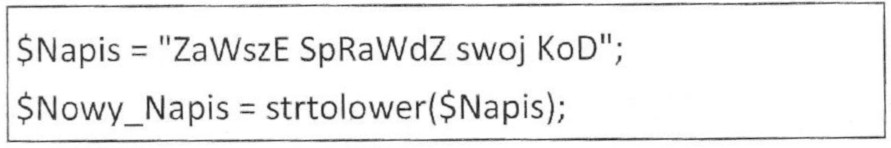

W języku PHP, po wykonaniu poniższego fragmentu kodu, w zmiennej o nazwie Nowy_Napis uzyskamy

Jakim sposobem można w języku PHP dokumentować blok komentarza składający się z wielu linii?

Jakie są określenia typowych komend języka SQL, które dotyczą przeprowadzania operacji na danych SQL DML (np.: dodawanie danych do bazy, usuwanie, modyfikowanie danych)?

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

Jaki System Zarządzania Bazą Danych jest standardowo używany w pakiecie XAMPP?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

Aby zmienić wartość atrybutu elementu przy użyciu skryptu JavaScript, należy zastosować następujący zapis

Jaką rolę odgrywa kwerenda krzyżowa w systemie baz danych MS Access?

Instrukcja break w przedstawionym kodzie PHP sprawi, że

for($i = 1; $i <= 3; $i++) { for($j = 1; $j <= 3; $j++) { echo "Iteracja: ($i, $j)"; if($i == 2 and $j == 2) break; } }

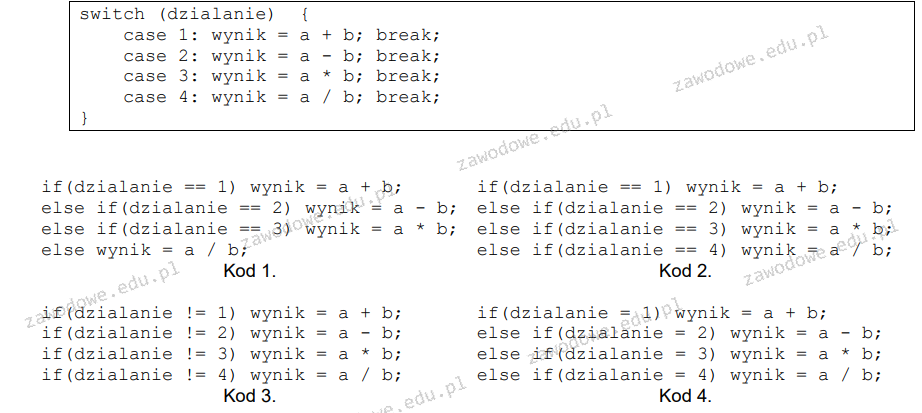

Jaką instrukcję w JavaScript można uznać za równoważną pod względem funkcjonalności do zaprezentowanej?