Pytanie 1

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Jak nazywa się protokół odpowiedzialny za wysyłkę wiadomości e-mail?

Jakie jest zadanie programu Wireshark?

Jakie napięcie zasilające mogą mieć urządzenia wykorzystujące port USB 2.0?

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

Jakie urządzenie należy zastosować do pomiaru mocy zużywanej przez komputer?

Który z poniższych protokołów należy do warstwy aplikacji w modelu ISO/OSI?

Czym nie jest program antywirusowy?

Jeśli podczas podłączania stacji dysków elastycznych 1,44 MB kabel sygnałowy zostanie włożony odwrotnie, to

Transmisję danych bezprzewodowo realizuje interfejs

Jaką standardową wartość maksymalnej odległości można zastosować pomiędzy urządzeniami sieciowymi, które są ze sobą połączone przewodem UTP kat.5e?

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

Jakie cechy posiadają procesory CISC?

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

Jakie jest główne zadanie programu Wireshark?

Użytkownik systemu Windows napotyka komunikaty o zbyt małej ilości pamięci wirtualnej. W jaki sposób można rozwiązać ten problem?

Jakie oznaczenie na schematach sieci LAN przypisuje się punktom rozdzielczym dystrybucyjnym znajdującym się na różnych kondygnacjach budynku według normy PN-EN 50173?

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Jaki akronim oznacza program do tworzenia graficznych wykresów ruchu, który odbywa się na interfejsach urządzeń sieciowych?

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

Po zainstalowaniu systemu z domyślnymi parametrami, Windows XP nie obsługuje tego systemu plików.

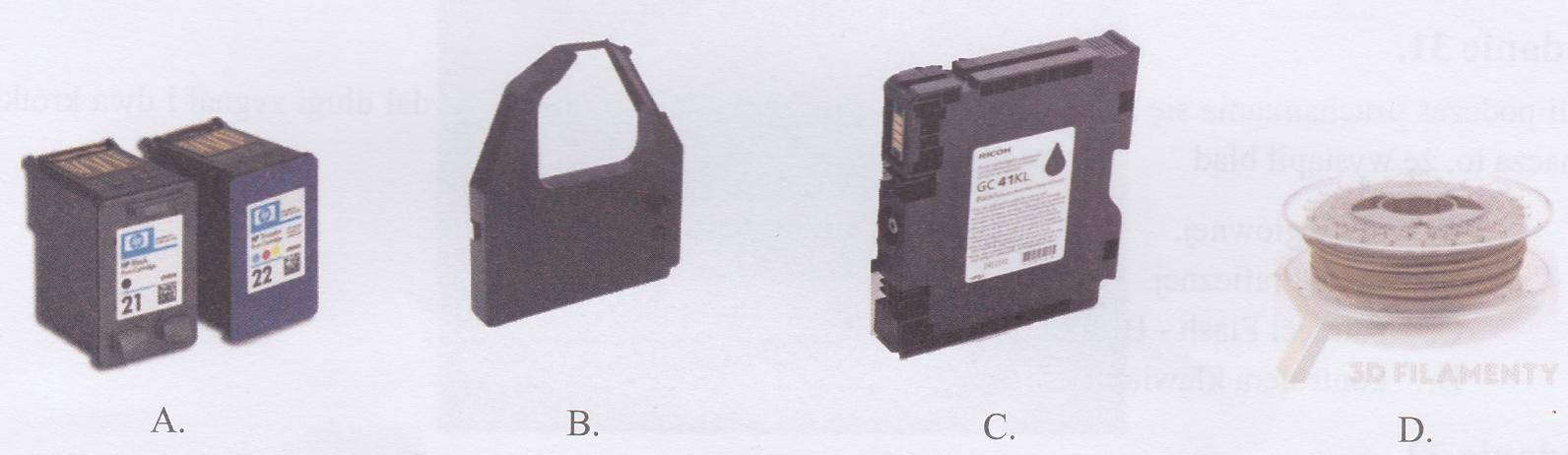

Wskaż ilustrację przedstawiającą materiał eksploatacyjny charakterystyczny dla drukarek żelowych?

W przypadku sieci strukturalnej rekomendowane jest zainstalowanie jednego punktu abonenckiego na obszarze wynoszącym

Jaką rolę należy przypisać serwerowi z rodziny Windows Server, aby mógł świadczyć usługi rutingu?

Norma TIA/EIA-568-B.2 definiuje parametry specyfikacji transmisyjnej

Drukarka, która zapewnia zdjęcia o wysokiej jakości to drukarka

W klasycznym adresowaniu, adres IP 74.100.7.8 przynależy do

Termin określający zdolność do rozbudowy sieci to

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

Urządzenie przedstawione na ilustracji, wraz z podanymi danymi technicznymi, może być zastosowane do pomiarów systemów okablowania

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Oprogramowanie komputerowe, które jest dostępne bezpłatnie i bez ograniczeń czasowych, jest dystrybuowane na podstawie licencji typu

Jakie polecenie umożliwia wyświetlanie oraz modyfikację tabel translacji adresów IP do adresów fizycznych?