Pytanie 1

Komputery o poniżej wymienionych adresach IP

- 10.1.61.10 z maską 255.0.0.0

- 10.2.62.10 z maską 255.0.0.0

- 10.3.63.10 z maską 255.0.0.0

- 10.4.64.10 z maską 255.0.0.0

- 10.5.65.10 z maską 255.0.0.0

tworzą w danej organizacji

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Komputery o poniżej wymienionych adresach IP

- 10.1.61.10 z maską 255.0.0.0

- 10.2.62.10 z maską 255.0.0.0

- 10.3.63.10 z maską 255.0.0.0

- 10.4.64.10 z maską 255.0.0.0

- 10.5.65.10 z maską 255.0.0.0

tworzą w danej organizacji

Jaki protokół jest używany w sieci VPN (Virtual Private Network), w której tradycyjne trasowanie pakietów zostało zastąpione przez tzw. switching etykiet?

Sygnalizacja, która umożliwia komunikację między abonentem bądź terminalem abonenckim a systemem telekomunikacyjnym, występująca na liniach łączących abonenta z centralą, określana jest jako sygnalizacja

Technika przesyłania danych o stałej długości 53 bajtów nazywa się komutacją

Jakie działanie powinna podjąć osoba udzielająca pierwszej pomocy w przypadku porażenia prądem elektrycznym?

W odpowiedzi na zgłoszenie połączenia przez użytkownika, sygnalizowane podniesieniem słuchawki, centrala przesyła do użytkownika sygnał potwierdzający, który jest oznaką

Jakiego typu sygnalizacja jest wykorzystywana w dostępie abonenckim sieci ISDN, w którym kanałem wspólnym do przesyłania informacji sygnalizacyjnych jest kanał D?

Modulacja to proces zmiany parametrów ustalonego, standardowego sygnału, który określamy jako sygnał

Multipleksacja polegająca na przesyłaniu strumieni danych przez jeden kanał, który jest dzielony na segmenty czasowe (time slot), a następnie łączona jest ich kilka w jeden kanał o wysokiej przepustowości, to rodzaj zwielokrotnienia

Sterowniki w systemie operacyjnym komputera są instalowane w celu zapewnienia

Aby chronić system operacyjny przed zagrożeniami z sieci, konieczne jest zainstalowanie oraz prawidłowe skonfigurowanie

Jaką komendę trzeba wprowadzić, aby włączyć podsieć 5.6.7.0/24 do systemu OSPF?

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?

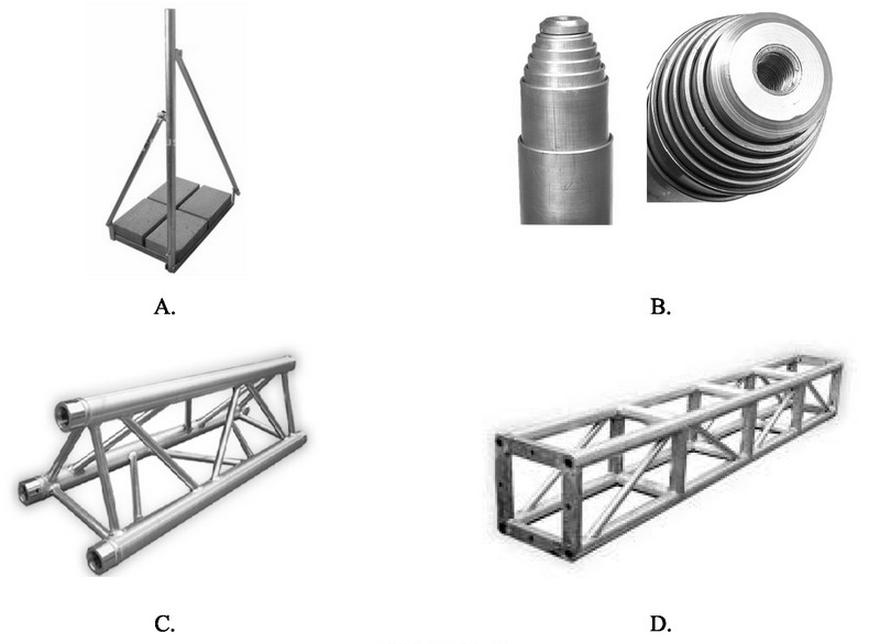

Na którym rysunku przedstawiono maszt teleskopowy?

Specyfikacja, którego z komputerów opisanych w tabeli, jest zgodna z konfiguracją zalecaną dla instalacji systemu operacyjnego Windows Vista?

| Komputer | Procesor | Pamięć RAM | Wolne miejsce na dysku |

|---|---|---|---|

| I | 800 MHz | 128 MB | 20 GB |

| II | 2,4 GHz | 2 GB | 2 GB |

| III | 1000 MHz | 1 GB | 50 GB |

| IV | 1,2 GHz | 256 MB | 15 GB |

W jakiej technologii telekomunikacyjnej występuje podstawowy dostęp do sieci składający się z dwóch cyfrowych kanałów transmisyjnych B, każdy o prędkości 64 kb/s oraz jednego cyfrowego kanału sygnalizacyjnego D o przepustowości 16 kb/s?

Jakie urządzenie służy do nawiązania połączenia z Internetem w trybie wdzwanianym (Dial Up)?

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Urządzenie generujące wibracje o kształcie trójkątnym, prostokątnym lub sinusoidalnym określa się mianem generatora

Która z metod polega na tworzeniu na żądanie połączenia między dwiema lub więcej stacjami końcowymi, które pozostaje do ich wyłącznego użytku aż do momentu rozłączenia?

Jaką modulację wykorzystuje standard V.34 przeznaczony do przesyłania faksów?

Koncentrator (ang.hub) to urządzenie, które

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która jest wynikiem dwóch zjawisk:

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Jakie źródło światła powinno być użyte dla światłowodu jednomodowego?

Wartość gęstości mocy promieniowanej w danym kierunku przez antenę kierunkową, w porównaniu do gęstości mocy promieniowanej przez idealną antenę izotropową, która emituje taką samą moc całkowitą, umożliwia określenie

Z dysku twardego usunięto istotny plik systemowy, a następnie Kosz systemu Windows został opróżniony. Od tego momentu w systemie operacyjnym nie przeprowadzono żadnych działań. W celu odzyskania całego pliku należy uruchomić

Złącze PS/2 w kolorze fioletowym służy do podłączania

Jakie kodowanie liniowe polega na przełączaniu poziomu sygnału z niskiego na wysoki w trakcie każdego bitu mającego wartość logiczną 1 i na przełączaniu poziomu sygnału z wysokiego na niski w połowie każdego bitu o wartości logicznej 0?

Jakie urządzenie w pasywnych systemach sieci optycznych pełni rolę multipleksera i demultipleksera?

W jaki sposób oznaczana jest skrętka, która ma nieekranowane pojedyncze pary przewodów oraz wszystkie pary przewodów ekranowane folią i siatką?

Który protokół jest używany do przesyłania głosu w systemach VoIP?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Z jakiego surowca jest zbudowany rdzeń kabla RG?

Zysk anteny, który wskazuje, o ile decybeli poziom sygnału przewyższa poziom sygnału anteny izotropowej, podawany jest w jednostkach

Ile maksymalnie urządzeń abonenckich można podłączyć do interfejsu cyfrowego ISDN BRI?

W celu zainstalowania 64-bitowej wersji systemu Windows 7 na komputerze z:

- procesorem Intel Core 2 Duo 2.00 GHz 64-bit,

- pamięcią RAM 512 MB,

- dyskiem twardym o pojemności 80 GB,

- kartą graficzną Intel GMA X4500 obsługującą DirectX 10, co należy zrobić?

Oblicz codzienny koszt zużycia energii elektrycznej przez komputer, który działa przez 4 godziny w ciągu dnia. Moc, którą pobiera zestaw, wynosi 0,5 kW. Cena za 1 kWh to 0,15 zł?

Jakie zastosowanie ma oprogramowanie CAD w procesie?