Pytanie 1

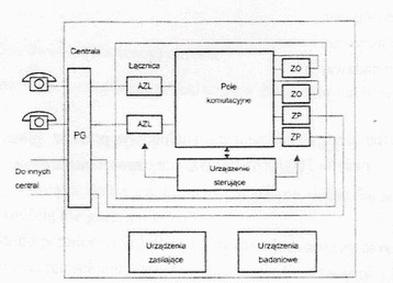

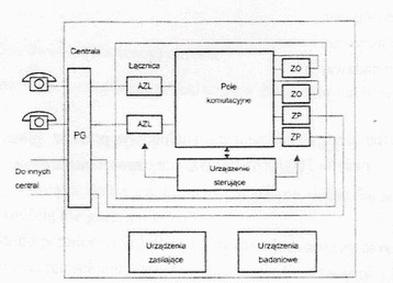

W którym bloku centrali odbywa się zestawianie połączeń między łączami doprowadzonymi do węzła komutacyjnego?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

W którym bloku centrali odbywa się zestawianie połączeń między łączami doprowadzonymi do węzła komutacyjnego?

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Metoda, w której podczas trwania połączenia ustanawia się odrębne łącze zarezerwowane na cały okres połączenia, nazywa się komutacją

Jakie urządzenie jest najczęściej stosowane do pomiaru tłumienia w spawach światłowodowych?

Aby zrealizować konsolidację danych na twardym dysku w taki sposób, aby zajmowały one sąsiadujące klastry, należy zastosować

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Która z metod polega na tworzeniu na żądanie połączenia między dwiema lub więcej stacjami końcowymi, które pozostaje do ich wyłącznego użytku aż do momentu rozłączenia?

Podczas asynchronicznej transmisji szeregowej danych synchronizacja zegarów nadajnika i odbiornika musi być gwarantowana jedynie w trakcie

Zysk anteny, który wskazuje, o ile decybeli poziom sygnału przewyższa poziom sygnału anteny izotropowej, podawany jest w jednostkach

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wskaż urządzenie wykorzystujące przetwornik analogowo-cyfrowy?

Modem z technologią xDSL został podłączony do linii abonenckiej. Kontrolka sygnalizująca prawidłowe podłączenie modemu do linii abonenckiej nie świeci. Na podstawie informacji zawartych w tabeli określ przyczynę zaistniałej sytuacji.

| Dioda | Sygnalizacja stanu pracy modemu za pomocą diod LED |

|---|---|

| SIEĆ | Dioda świeci się – podłączone zasilanie modemu. Dioda nie świeci się – brak zasilania modemu. |

| LINIA | Dioda świeci się – prawidłowo podłączona linia telefoniczna. Dioda nie świeci się – źle podłączona linia telefoniczna. |

| SYNCH | Dioda miga – modem synchronizuje się z siecią. Dioda świeci się – modem zsynchronizował się z siecią. |

| ETH | Dioda miga – transmisja danych przez modem. Dioda świeci się – brak transmisji danych przez modem. |

Podczas próby uruchomienia systemu operacyjnego z przenośnego nośnika typu pendrive oraz realizacji procedury POST, urządzenie nie zostało rozpoznane. Co należy zrobić, aby rozwiązać ten problem?

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Jakim protokołem zajmującym się weryfikacją prawidłowości połączeń w internecie jest?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie urządzenie pomiarowe umożliwia zidentyfikowanie uszkodzenia światłowodu?

Na terenie osiedla znajduje się czterech dostawców telewizji kablowej, oferujących również szerokopasmowy dostęp do Internetu i telefonię cyfrową. Korzystając z tabeli wskaż najtańszego dostawcę.

| Dostawca | Pakiet telewizyjny | Internet | Pakiet telefoniczny |

|---|---|---|---|

| D1 | 30 zł | 50 zł | 40 zł |

| D2 | 60 zł | 40 zł | 60 zł |

| D3 | 50 zł | 30 zł | 50 zł |

| D4 | 90 zł | 20 zł | 30 zł |

Keyloggery to aplikacje, które

Aby zapobiec przedostawaniu się do słuchawki prądu zmiennego generowanego przez mikrofon telefonu podczas rozmowy, konieczne jest użycie

Ile maksymalnie terminali analogowych można podłączyć do podanego modemu o parametrach przedstawionych w tabeli?

| INTERFEJS S | |

|---|---|

| Transmisja | 4 – przewodowa dwukierunkowa (full-duplex) |

| Struktura kanałów | 2 kanały B + kanał D + bity synchronizacji i kontrolne |

| Kod liniowy | zmodyfikowany kod AMI |

| Sumaryczna przepływność (dla pełnej struktury kanałów) | 192 kbit/s |

| Przepływność użyteczna | 144 kbit/s |

| Szyna S | Konfiguracja: punkt - punkt punkt – wielopunkt Zasięg: krótkiej pasywnej – 220 m rozszerzonej pasywnej – 1100 m Maks. liczba terminali: 8 |

| Napięcie zasilające terminale przy zasilaniu awaryjnym | 40 Vdc +5%/ -15% |

| Pobór mocy | 4,5 W – przy zasilaniu normalnym 420 mW – przy zasilaniu awaryjnym |

| Złącza | 2 równolegle połączone gniazda RJ45 |

| INTERFEJSY A/B | |

| Liczba interfejsów | 2 |

| Podłączenie terminali | Do każdego 2 terminale + 1 dzwonek |

| Napięcie przy prądzie 1 mA (przy otwartej pętli) | 42 ÷ 60 Vdc |

| Prąd przy zamkniętej pętli | 22 ± 60 mA |

| Rezystancja dla prądu stałego | 600 Ω |

Po załączeniu zasilania komputer uruchomił się, wygenerował jeden sygnał dźwiękowy, na ekranie obraz pozostał czarny. Co jest najbardziej prawdopodobną przyczyną zaistniałej sytuacji?

W specyfikacji technicznej sieci operatora telefonii komórkowej pojawia się termin "roaming", który oznacza

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który protokół jest używany do przesyłania głosu w systemach VoIP?

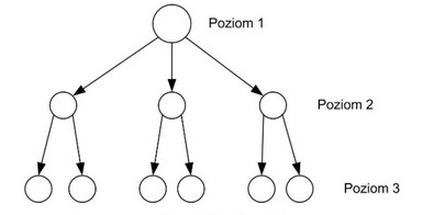

Jak się nazywa sposób synchronizacji sieci telekomunikacyjnej przedstawiony na rysunku?

Jakie urządzenie sieciowe jest używane jedynie do wydłużania zasięgu transmisji?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak nazywa się proces obserwacji oraz zapisywania identyfikatorów i haseł używanych podczas logowania do zabezpieczonych sieci w celu dostępu do systemów ochronnych?

Jakie źródło światła powinno być użyte dla światłowodu jednomodowego?

Rysunek przedstawia przełącznicę światłowodową

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.