Pytanie 1

Zysk anteny, który wskazuje, o ile decybeli poziom sygnału przewyższa poziom sygnału anteny izotropowej, podawany jest w jednostkach

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

Zysk anteny, który wskazuje, o ile decybeli poziom sygnału przewyższa poziom sygnału anteny izotropowej, podawany jest w jednostkach

Jaką prędkość transmisji oferuje karta sieciowa Gigabit LAN podczas przesyłania danych?

Funkcję ekranu absorbującego niekorzystne promieniowanie elektromagnetyczne wypełnia materiał wykorzystany w odzieży ochronnej

Którą z opcji w menu głównym BIOS-u należałoby wybrać, aby skonfigurować datę systemową?

Kabel, który nosi symbol HTKSH, jest kablem telefonicznym?

Rodzajem sygnalizacji stosowanej w naturalnych łączach akustycznych, polegającej na przerywaniu obiegu lub w niektórych sytuacjach modyfikowaniu kierunku płynącego w nim prądu, jest sygnalizacja

Jaką pamięć operacyjną komputera przedstawia rysunek?

Różnica pomiędzy NAT i PAT polega na

Który protokół routingu do ustalania ścieżki bierze pod uwagę zarówno stan łącza, jak i koszt trasy?

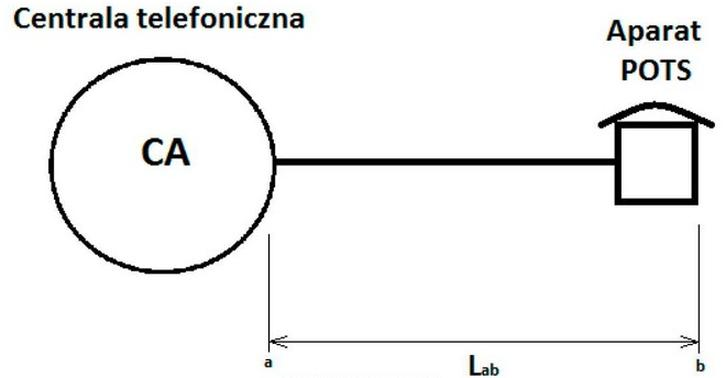

Maksymalna rezystancja pętli dla prądu stałego odcinka Labnie powinna przekroczyć wartości

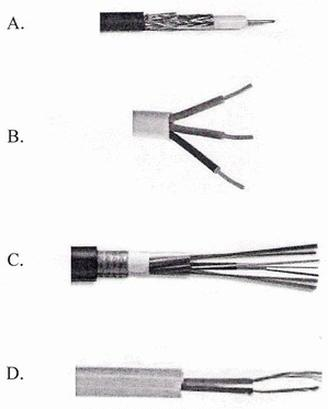

Wskaż kabel do podłączenia analogowego aparatu telefonicznego do gniazda.

Jak funkcjonuje macierz RAID-5 w serwerze?

Jaką funkcję pełni przetwornik C/A?

Program cleanmgr.exe, który jest elementem systemów operacyjnych z rodziny Windows, służy do

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Standardowe interfejsy UNI (User Network Interface) oraz NNI (Network-to-Network Interface) są określone w standardzie

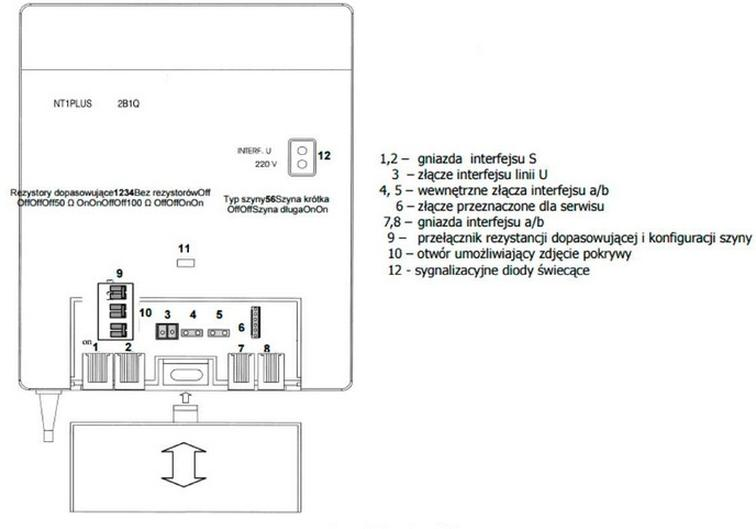

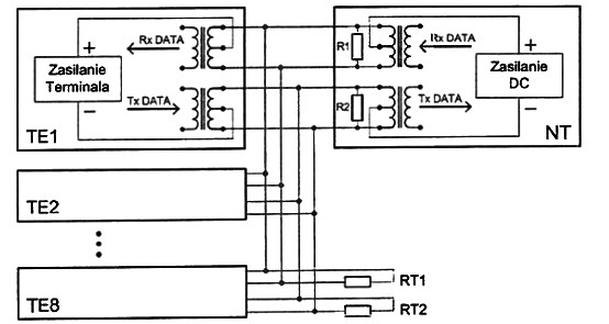

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

Czym jest partycja?

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

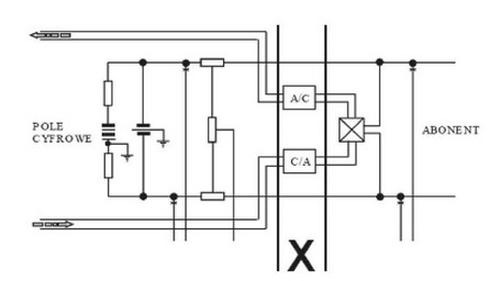

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

Jakie są maksymalne prędkości transmisji danych do abonenta oraz od abonenta dla modemu działającego z wykorzystaniem podziału częstotliwościowego FDM, według standardu ADSL2+ ITU-T G.992.5 Annex M?

Którą postać przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 protokołu IPv6 po kompresji?

Sygnał analogowy może przybierać wartości

Jak nazywa się element osprzętu światłowodowego przedstawiony na rysunku?

Która forma sygnalizacji cyfrowej wyróżnia się tym, że w oktecie przesyła jeden bit informacji sygnalizacyjnej, a pozostałe bity są wykorzystywane do transmisji informacji abonenta?

ADSL pozwala na uzyskanie połączenia z Internetem

Cechą charakterystyczną technologii SVC (Switched Virtual Circuit) służącej do transmisji pakietów jest

Fragment schematu oznaczony symbolem X na zamieszczonym schemacie abonenckiego zespołu liniowego AZL realizuje

Fragment specyfikacji technicznej opisuje

| Długości fal pomiarowych | MM-850/1300 SM-1310/1550 nm |

| Dynamika pomiaru | MM-21/19 SM-35/33dB |

| Strefa martwa zdarzeń | MM i SM 1,5m |

| Strefa martwa tłumiennościowa | MM i SM 8m |

| Szerokość impulsu | 3ns, 5ns, 10ns, 20ns, 50ns, 100ns, 200ns, 500ns, 1μs, 2μs, 5μs, 10μs, 20μs |

| Liniowość | -<0,05dB/dB |

| Próg czułości | 0.01dB |

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

Na tor o długości 20 km podano impuls elektryczny. Po jakim czasie impuls dotrze z powrotem po odbiciu od końca toru, gdy średnia prędkość impulsu w tym torze wynosi 20 cm/ns?

Zjawisko refleksji sygnału teletransmisyjnego na końcu przewodu nie występuje w przypadku przewodów

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

Jaką prędkość transmisji mają modemy oznaczone symbolem V.32?

Funkcja COLP (Connected Line Identification Presentation) w telefonach ISDN pozwala na

Zgłoszenie z centrali jest sygnalizowane dla abonenta inicjującego połączenie sygnałem ciągłym o częstotliwości w zakresie

Który z poniżej wymienionych modemów pozwala na pobieranie danych od dostawcy usług telekomunikacyjnych z najwyższą prędkością transmisji danych?

W trybie skojarzonym sygnalizacja międzycentralowa jest przesyłana

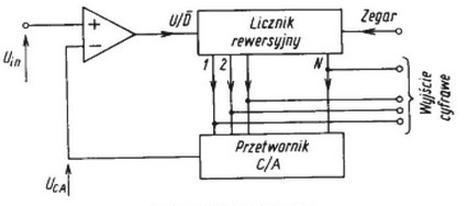

Która z metod przetwarzania sygnału analogowego na sygnał cyfrowy jest stosowana w przetworniku przedstawionym na rysunku?