Pytanie 1

W języku PHP zapis

// pozwala na:Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

W języku PHP zapis

// pozwala na:Zastosowanie atrybutu NOT NULL dla kolumny jest konieczne w sytuacji, gdy

W JavaScript zdefiniowano obiekt. W jaki sposób można uzyskać dostęp do właściwości nazwisko?

| var osoba = {imie: "Anna", nazwisko: "Kowalska", rok_urodzenia: 1985}; |

Po zrealizowaniu polecenia SQL użytkownik Ela zyska możliwość wykorzystania poniższych uprawnień:

GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost';

W relacyjnych systemach baz danych, gdy dwie tabele są powiązane przez ich klucze główne, mamy do czynienia z relacją

W bazie danych znajduje się tabela uczniowie, która ma kolumny: imie, nazwisko i klasa. Jakie polecenie SQL należy użyć, aby uzyskać imiona oraz nazwiska uczniów, których nazwiska zaczynają się na literę M?

Jak można zaznaczyć komentarz w kodzie PHP?

W celu sprawdzenia poprawności składni kodu CSS można skorzystać z

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

W przypadku przedstawionego fragmentu kodu walidator HTML zgłosi błąd, ponieważ

| <img src="kwiat.jpg alt="kwiat"> |

W środowisku PHP pobrano z bazy danych rezultat działania zapytania przy użyciu komendy mysql_query. W celu uzyskania z otrzymanej kwerendy jednego wiersza danych, konieczne jest użycie polecenia

Podaj dwa sposoby ochrony bazy danych Microsoft Access?

Jaką rolę odgrywa kwerenda krzyżowa w programie MS Access?

W CSS zapisany w ten sposób:

p { background-image: url("rysunek.png"); }

spowoduje, że rysunek.png stanie się

W stylu CSS utworzono klasę uzytkownik. Na stronie będą wyświetlane czcionką w kolorze niebieskim: p.uzytkownik { color: blue; }

W JavaScript zdarzenie onKeydown zostanie wywołane, gdy klawisz

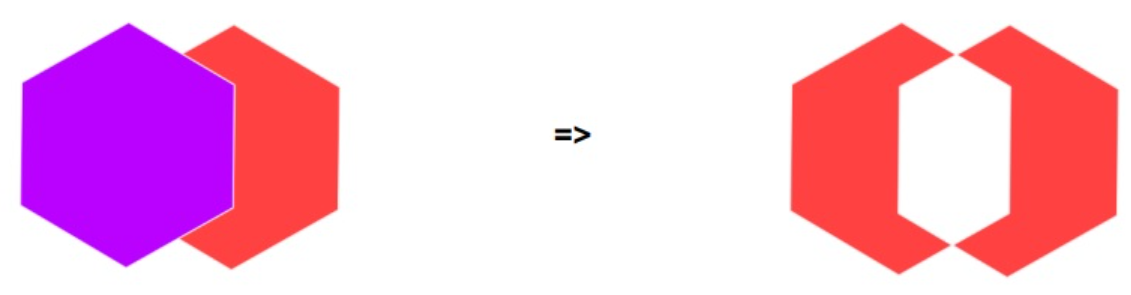

Aby zaprojektować kształt logo dla strony WWW sposobem przedstawionym na obrazie, należy zastosować funkcję

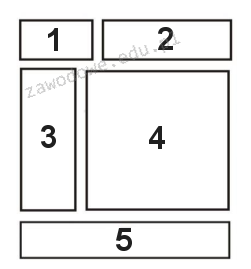

Na ilustracji przedstawiono schemat rozmieszczenia elementów na stronie WWW, gdzie zazwyczaj umieszcza się stopkę strony?

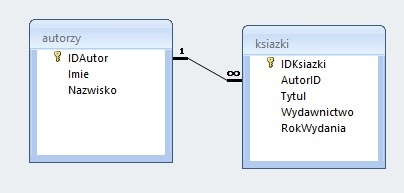

W przedstawionej na rysunku relacji pole AutorID znajdujące się w tabeli ksiazki jest kluczem

Który z poniższych wpisów w dokumencie HTML umożliwia połączenie z zewnętrznym arkuszem stylów o nazwie style.css?

Aby sprawdzić, czy kod JavaScript działa poprawnie, należy skorzystać z

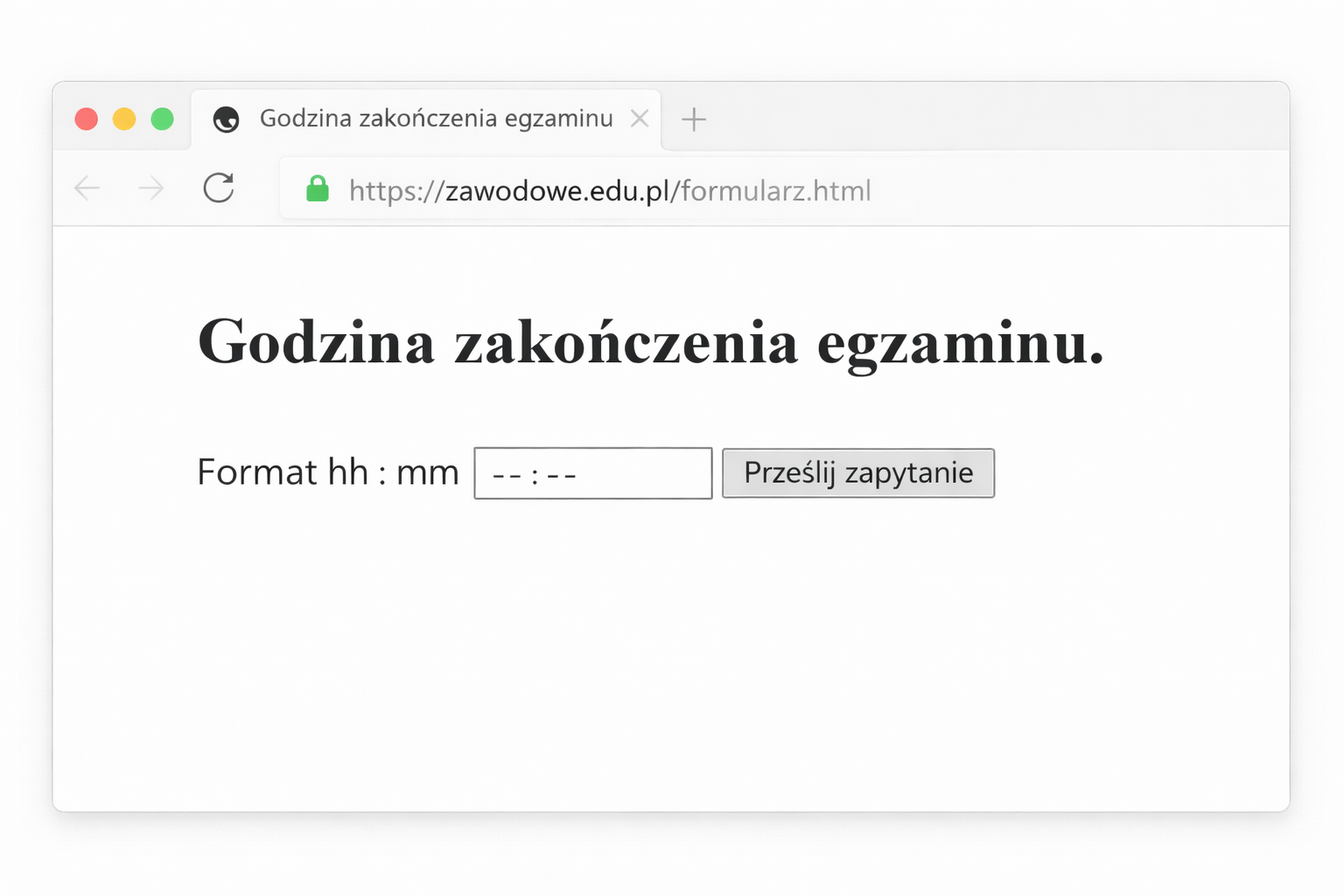

Wskaż element, który definiuje pole edycyjne formularza zgodne z ilustracją

W SQL, aby utworzyć tabelę, konieczne jest użycie polecenia

Które spośród poniższych zdań dotyczących definicji funkcji umieszczonej w ramce jest prawidłowe?

| function czytajImie(){ var imie=null; do{ imie=prompt("podaj imie: "); if(imie.length<3) alert("wprowadzony tekst jest niepoprawny"); }while(imie.length<3); } |

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W tabeli produkt znajdują się artykuły wyprodukowane po roku 2000, posiadające pola nazwa oraz rok_produkcji. Jakie zapytanie SQL pokaże listę artykułów wyprodukowanych?

W celu wykonania kopii bazy danych biblioteka w systemie MySQL należy w konsoli użyć polecenia

Gdzie są rejestrowane błędy interpretacji kodu PHP?

Aby utworzyć tabelę w systemie baz danych, trzeba użyć komendy SQL

Jakie polecenie należy zastosować, aby cofnąć uprawnienia przyznane użytkownikowi?

Kaskadowe arkusze stylów są tworzone w celu

Zachowanie integralności encji w bazie danych będzie miało miejsce, jeżeli między innymi

Instrukcja w języku SQL ```GRANT ALL PRIVILEGES ON klienci TO pracownik```

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport, który wyświetli dane dla konkretnego zestawu informacji z tej tabeli, zawierający tylko te komputery, które mają co najmniej 8 GB pamięci RAM oraz procesor Intel, można wykorzystać zapytanie:

W formularzu dokumentu PHP znajduje się pole <input name="im" />. Po wpisaniu przez użytkownika ciągu „Janek”, aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

W CSS, aby zmienić kolor czcionki dowolnego elementu HTML po najechaniu na niego kursorem, należy użyć pseudoklasy

W języku PHP, instrukcja foreach pełni rolę

Jakim poleceniem SQL można zlikwidować z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Wskaż prawdziwe stwierdzenie dotyczące polecenia:

CREATE TABLE IF NOT EXISTS adres (ulica VARCHAR(70) CHARACTER SET utf8);

W celu uzyskania efektu widocznego na rysunku, w kodzie HTML, należy umieścić znacznik skrótu <abbr> z atrybutem