Pytanie 1

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Znacznik <ins> w języku HTML jest używany do wskazania

Który format graficzny rastrowy jest obsługiwany przez przeglądarki internetowe?

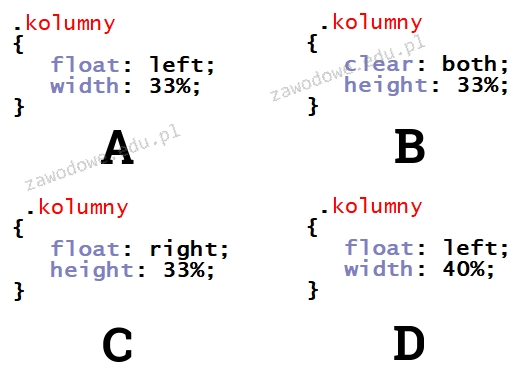

Aby stworzyć układ strony z trzema kolumnami obok siebie, można wykorzystać styl CSS

Jakie są przykłady standardowych poleceń w języku zapytań SQL, odnoszących się do operacji na danych SQL DML, takich jak wstawianie, usuwanie oraz modyfikacja danych?

Wskaż PRAWIDŁOWE stwierdzenie dotyczące polecenia: CREATE TABLE IF NOT EXISTS ADRES(ulica VARCHAR(70) CHARACTER SET utf8);

W systemie baz danych dla sklepu znajduje się tabela artykuly, która zawiera kolumnę o nazwie nowy. Jak należy skonstruować zapytanie, aby przypisać wartość TRUE dla tego pola w każdym rekordzie?

W systemie baz danych hurtowni utworzono tabelę sprzedaz z polami: id, kontrahent, grupa_cenowa, obrot. Jakie polecenie należy zastosować, aby znaleźć jedynie kontrahentów z drugiej grupy cenowej, których obrót przekracza 4000zł?

Jaki rezultat uzyskamy po uruchomieniu załączonego skryptu?

| <?php class Owoc { function __construct() { echo "test1"; } function __destruct() { echo "test2"; } } $gruszka = new Owoc(); ?> |

Wykonano następującą kwerendę SQL na tabeli dania, której wiersze zostały pokazane na obrazie:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 2 | wieprzowy przysmak | 35 |

| 7 | 2 | Mintaj w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

Podaj dwa sposoby ochrony bazy danych Microsoft Access?

Używając polecenia BACKUP LOG w MS SQL Server, można

W języku PHP zapis

// pozwala na:Dla tablicy n-elementowej o nazwie t[n], algorytm, zapisany w formie kroków, ma za zadanie obliczenie sumy

Jaką wartość wyświetli się po uruchomieniu poniższego kodu JavaScript? ```javascript document.write(Math.round(4.51) + Math.pow(2, 3)); ```

Wskaż NIEPRAWIDŁOWE stwierdzenie dotyczące normalizacji dźwięku

Aby umieścić plik wideo na stronie internetowej z widocznymi przyciskami sterującymi oraz zapętlonym odtwarzaniem, należy w znaczniku <video> użyć atrybutów

Aby poprawić wydajność strony z grafiką o wymiarach 2000 px na 760 px, konieczne jest zmniejszenie jej rozmiarów

Na przedstawionej tabeli samochodów wykonano zapytanie SQL:

| id | marka | model | rocznik | kolor | stan |

|---|---|---|---|---|---|

| 1 | Fiat | Punto | 2016 | czerwony | bardzo dobry |

| 2 | Fiat | Punto | 2002 | czerwony | dobry |

| 3 | Fiat | Punto | 2007 | niebieski | bardzo dobry |

| 4 | Opel | Corsa | 2016 | grafitowy | bardzo dobry |

| 5 | Opel | Astra | 2003 | niebieski | porysowany lakier |

| 6 | Toyota | Corolla | 2016 | czerwony | bardzo dobry |

| 7 | Toyota | Corolla | 2014 | szary | dobry |

| 8 | Toyota | Yaris | 2004 | granatowy | dobry |

Zadaniem poniższego kodu napisanego w języku C++ jest wypisanie dla podanych dowolnych liczb całkowitych różnych od zera:

int main() { int liczba; cin >> liczba; while (liczba != 0) { if ((liczba % 2) == 0) cout << liczba << endl; cin >> liczba; } return 0; }

Mamy do czynienia z tablicą o nazwie tab, która zawiera liczby całkowite różniące się od zera. Zawarty w języku PHP kod ma na celu:

| foreach ($tab as &$liczba) $liczba = $liczba * (-1); unset($liczba); |

Fragment kodu napisany w języku JavaScript, który realizuje sumowanie dwóch liczb, wygląda następująco (zobacz ramka): Aby operacja dodawania odbywała się po naciśnięciu przycisku zatytułowanego "dodaj", należy w miejsce wykropkowane wprowadzić

Jak określa się metodę sortowania, która polega na podziale na n przedziałów o równej długości, w których odbywa się sortowanie, a następnie posortowane zawartości przedziałów są analizowane i prezentowane?

Prostokątne zniekształcenia obrazu, które występują przy zapisie pliku graficznego, są typowe dla formatu

W PHP zmienna $_GET stanowi zmienną

Funkcją przedstawionego kodu PHP będzie wypełnienie tablicy

$tab = array(); for ($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x) { if ($x < 0) echo "$x "; }

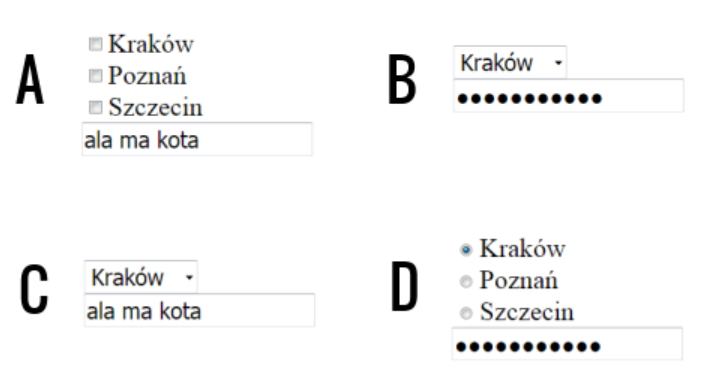

W HTML-u utworzono formularz. Jaki efekt działania poniższego kodu zostanie pokazany przez przeglądarkę, jeśli w drugie pole użytkownik wprowadził tekst "ala ma kota"?

<form>

<select>

<option value="v1">Kraków</option>

<option value="v2">Poznań</option>

<option value="v3">Szczecin</option>

</select><br>

<input type="password" />

</form>

Zadanie polecenia w języku SQL ALTER TABLE USA ... polega na

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Jakie jest zastosowanie certyfikatu SSL?

W przedstawionym kodzie PHP przeprowadzono operację na bazie danych. Jaką funkcję należy wywołać, aby uzyskać liczbę wierszy, które zostały zmienione w tabeli?

$zapytanie="UPDATE kadra SET stanowisko='Programista' WHERE id < 10"; mysqli_query($db, $zapytanie);

Kwalifikatory dostępu, takie jak private, protected oraz public, określają mechanizm

W języku JavaScript, aby w jednym poleceniu zweryfikować, czy dany ciąg tekstowy zawiera inny ciąg, można zastosować metodę

Jak nazywa się składnik bazy danych, który umożliwia jedynie przeglądanie informacji z bazy, prezentując je w formie tekstowej lub graficznej?

W PHP użyto funkcji is_float(). Które z wymienionych wywołań tej funkcji zwróci wartość true?

W nagłówku dokumentu HTML umieszczono ```

W przedstawionym kodzie JavaScript linie zostały ponumerowane dla wygody. Kod ten zawiera błąd, ponieważ po jego uruchomieniu nie wyświetla się żaden komunikat. Aby usunąć ten błąd, należy

1 if(a < b) 2 document.write(a); 3 document.write("jest mniejsze"); 4 else 5 document.write(b); 6 document.write("jest mniejsze");

Aby za pomocą CSS zdefiniować przedstawione na rysunku opływanie obrazu tekstem należy w stylu obrazu wprowadzić zapis

Która z poniższych funkcji PHP służy do ładowania pliku z serwera?

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem