Pytanie 1

Aby wydobyć dane z archiwum o nazwie dane.tar, użytkownik korzystający z systemu Linux powinien zastosować polecenie

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Aby wydobyć dane z archiwum o nazwie dane.tar, użytkownik korzystający z systemu Linux powinien zastosować polecenie

Aby w systemie Linux wyświetlić listę wszystkich aktywnych procesów, niezależnie od tego, kto jest ich właścicielem, można skorzystać z polecenia ps z opcją

Podaj wyrażenie w języku C++, które tworzy liczbę naturalną z przedziału [0;a]

Jakim materiałem eksploatacyjnym posługuje się drukarka igłowa?

Serwer DNS pełni funkcję

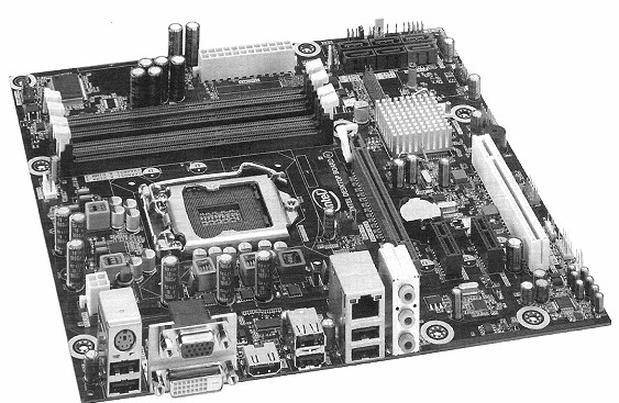

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

| ASUS micro-ATX, socket 1150, VT-d, DDR3 (1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D |

Ile gwiazdek zostanie wydrukowanych po wykonaniu poniższej sekwencji instrukcji w języku Turbo Pascal?

k:=25; for i:=1 to (k mod 7) do write ('*'); Czym jest chipset?

Zanim dokonasz zmian w rejestrze Windows, aby zapewnić bezpieczeństwo operacji, najpierw powinieneś

Wskaż prawidłowe zdanie dotyczące pamięci podręcznej.

Brak odpowiedzi na to pytanie.

Wartość sumy liczb szesnastkowych 4C oraz C4, wyrażona w systemie dziesiętnym, wynosi

Brak odpowiedzi na to pytanie.

Użycie polecenia ```net localgroup``` w systemie Windows skutkuje

Brak odpowiedzi na to pytanie.

Jak w systemach operacyjnych z rodziny Windows ustawić atrybut pliku na tylko do odczytu?

Brak odpowiedzi na to pytanie.

W grafice komputerowej jednostka dpi (ang. dots per inch) stanowi wskaźnik

Brak odpowiedzi na to pytanie.

Liczba ujemna [-16(10)] w zapisie kodu uzupełnień do dwóch ZU2(U2) przyjmuje formę

Brak odpowiedzi na to pytanie.

Na zdjęciu przedstawiono płytę główną

Zakres numerów portów, które są standardowo przypisane dla usług systemowych, takich jak: poczta elektroniczna, WWW, obejmuje

Brak odpowiedzi na to pytanie.

Jednym z powodów niestabilności działania komputera, objawiającym się zawieszaniem systemu i częstymi restartami, może być

Brak odpowiedzi na to pytanie.

Interfejs SATA 2 (3 Gb/s) umożliwia transfer na poziomie

Brak odpowiedzi na to pytanie.

Atrybut SN, który znajduje się w pliku schematów core.schema w OpenLDAP, oznacza

Brak odpowiedzi na to pytanie.

Której klasy adresów IP dotyczy adres C0:4B:3C:10?

Brak odpowiedzi na to pytanie.

Teksturowanie to metoda wykorzystywana w grafice 3D, której celem jest

Brak odpowiedzi na to pytanie.

Podczas realizacji procedury POST na wyświetlaczu ukazuje się komunikat "CMOS Battery State Low". Co należy uczynić, aby ten komunikat nie był widoczny w przyszłości?

Brak odpowiedzi na to pytanie.

Polecenie tracert to narzędzie diagnostyczne, które ustala

Brak odpowiedzi na to pytanie.

Jak wynosi suma dwóch liczb binarnych 10012 i 00112?

Brak odpowiedzi na to pytanie.

Termin zmiennej wskaźnikowej odnosi się do zmiennej

Brak odpowiedzi na to pytanie.

Jakie jest zamierzenie stosowania strefy zdemilitaryzowanej DMZ w sieci?

Brak odpowiedzi na to pytanie.

Jaka jest wartość liczby 297 w systemie binarnym?

Brak odpowiedzi na to pytanie.

Wskaż najbardziej aktualny standard ochrony danych w sieciach bezprzewodowych?

Brak odpowiedzi na to pytanie.

Interlinia to przestrzeń pomiędzy

Brak odpowiedzi na to pytanie.

W systemie Windows, użytkownik oraz wszystkie grupy, do których należy, mają uprawnienia "odczyt" do folderu XYZ. Jakie operacje może zrealizować ten użytkownik?

Brak odpowiedzi na to pytanie.

Adresy IPv6 to liczby

Brak odpowiedzi na to pytanie.

Aby znaleźć w bazie danych wszystkie wpisy zawierające potrzebne informacje, należy zastosować operację

Brak odpowiedzi na to pytanie.

Program tar pozwala na

Brak odpowiedzi na to pytanie.

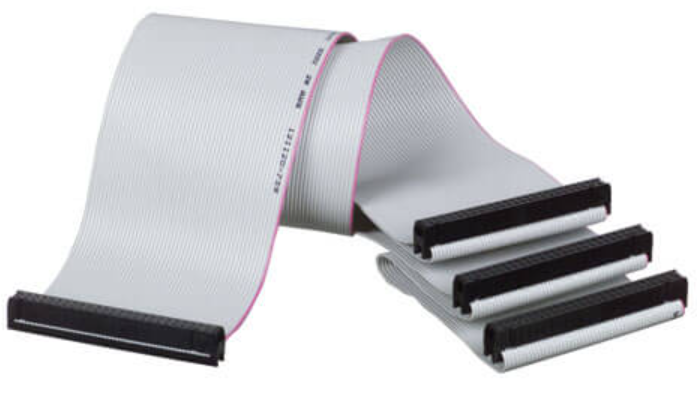

Przy pomocy taśmy 60-pinowej przedstawionej na zdjęciu podłącza się do płyty głównej komputera

Brak odpowiedzi na to pytanie.

Czy możliwe jest odzyskanie danych z HDD, którego sterownik silnika SM jest uszkodzony?

Brak odpowiedzi na to pytanie.

Ile bitów trzeba przejąć z części hosta, aby adres IPv4 10.0.10.0/24 mógł zostać podzielony na

16 podsieci?

Brak odpowiedzi na to pytanie.

Firma świadcząca usługi sprzątania powinna drukować faktury w czterech kopiach równocześnie, używając papieru samokopiującego. Jaką drukarkę zaleca się w tym przypadku?

Brak odpowiedzi na to pytanie.

Co się stanie, gdy dwa urządzenia pracujące w standardzie IDE (ATA) zostaną podłączone do tego samego kanału IDE bez właściwej konfiguracji trybów ich pracy (MASTER - SLAVE)?

Brak odpowiedzi na to pytanie.

W celu ochrony danych na komputerze wykorzystującym system Windows, można użyć polecenia do zaszyfrowania katalogów

Brak odpowiedzi na to pytanie.