Pytanie 1

Z którego z pól klasy ```Dane``` można będzie uzyskać dostęp z zewnątrz, korzystając z obiektu stworzonego jako instancja tej klasy? ```class Dane { public $a; private $b; protected $c; }```

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Z którego z pól klasy ```Dane``` można będzie uzyskać dostęp z zewnątrz, korzystając z obiektu stworzonego jako instancja tej klasy? ```class Dane { public $a; private $b; protected $c; }```

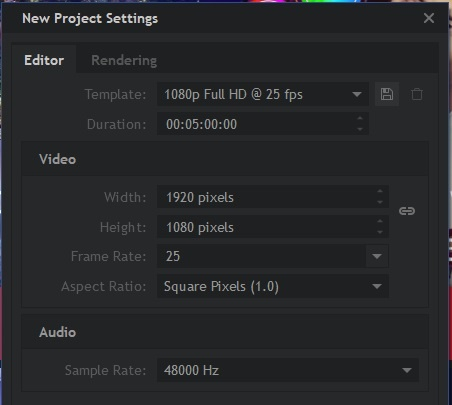

Na ilustracji przedstawiono ustawienia programu służącego do montażu filmów. Nowy projekt ma ustawienia

Poniższe zapytanie zwróci

SELECT COUNT(cena) FROM uslugi;

Czym jest proces normalizacji tabel w kontekście baz danych?

Określ złożoność obliczeniową algorytmu prostego (standardowego) wyszukiwania najmniejszej wartości w zestawie liczb?

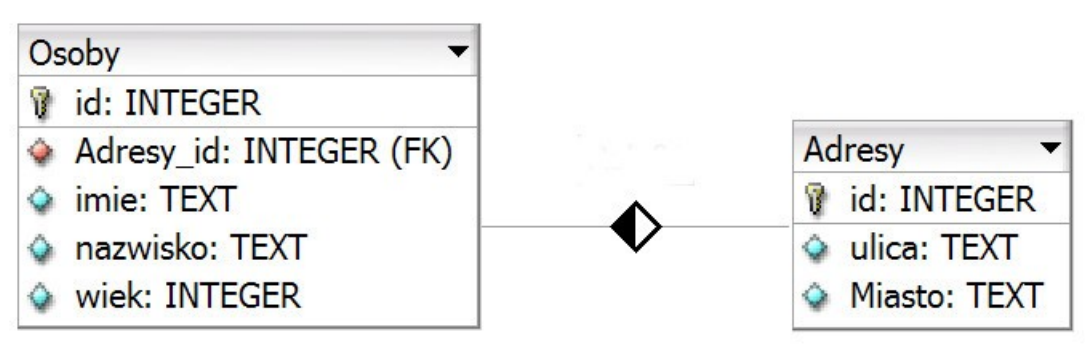

Tabele Osoby i Adresy są połączone relacją jeden do wielu. Jakie zapytanie SQL należy zapisać, aby korzystając z tej relacji, prawidłowo wyświetlić nazwiska oraz przyporządkowane im miasta?

Aby w tabeli praca, tworzonej w języku SQL, dodać do kolumny stawka warunek, który wymusza, aby przyjmowane były jedynie wartości dodatnie, a jednocześnie mniejsze niż 50, należy zastosować zapis

Fragment kodu SQL wskazuje, że klucz obcy

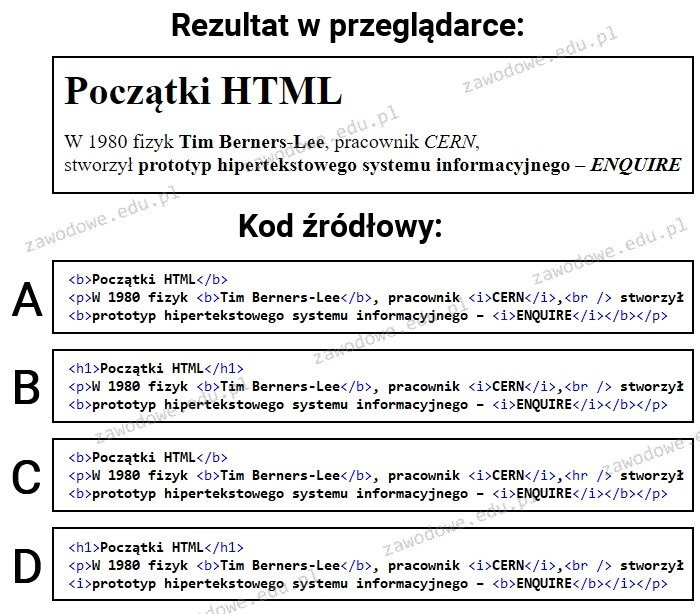

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

W języku SQL aby zmodyfikować dane w tabeli, należy posłużyć się poleceniem

Dla dowolnego a z zakresu (0,99) celem funkcji napisanej w języku JavaScript jest

function fun(a)

{

for(n=a; n <=100; n++)

document.write(n);

return(n);

}

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

Aby obraz umieszczony za pomocą kodu HTML mógł być rozpoznawany przez programy wspierające osoby niewidome, konieczne jest określenie atrybutu

Dana jest tabela studenci o polach id_albumu, ubezpieczenie. Modyfikacja w kolumnie ubezpieczenie polegająca na zmianie wierszy bez wartości (NULL) na ciąg znaków „brak” zostanie wykonana kwerendą

Pole insert_id zdefiniowane w bibliotece MySQLi w języku PHP może służyć do

Aby uzyskać płynne przejścia obrazów w filmie, liczba klatek (niewchodzących w interakcję ze sobą) na sekundę powinna znajdować się w co najmniej takim zakresie

Rozważ tabelę pracownicy. Jakie jest polecenie MySQL, które usuwa wszystkie wpisy z tabeli, gdzie pole rodzaj_umowy jest puste?

Funkcję session_start() w PHP należy zastosować przy realizacji

W PHP typ float oznacza

Zastosowanie bloku deklaracji background-attachment: scroll sprawia, że

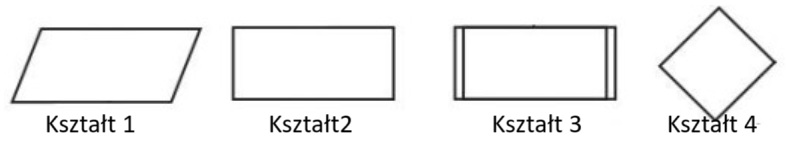

W algorytmie jeden z bloków ma wpisaną akcję "Wypisz liczbę". Który z kształtów może przyjąć tę akcję?

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, jaka metoda powinna być zastosowana?

W języku JavaScript obiekt typu array jest wykorzystywany do przechowywania

Która z definicji funkcji w języku C++ przyjmuje parametr typu zmiennoprzecinkowego i zwraca wartość typu całkowitego?

Używając polecenia ALTER TABLE, co można zrobić?

Który z atrybutów obrazu jest niezbędny w znaczniku

<img src="nowa_lektura.jpg" ...>aby ułatwić korzystanie ze strony użytkownikom z niepełnosprawnością narządu wzroku?

Co chce osiągnąć poniższe zapytanie MySQL?

| ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL; |

Poniższy fragment kodu w PHP wyświetli

| $n = '[email protected]'; $dl = strlen($n); $i = 0; while($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } |

Jakiego znacznika używamy do definiowania list w HTML?

Która z definicji CSS określa formatowanie nagłówka h1: tekst nadkreślony, z odstępami między wyrazami 10 px i czerwonym kolorem tekstu?

|

Jaki model opisu kolorów charakteryzuje się parametrami takimi jak odcień, nasycenie oraz jasność?

W języku PHP nie można zrealizować

W języku PHP zapisano fragment kodu działającego na bazie MySQL. Jego zadaniem jest wypisanie

$z=mysqli_query($db,"SELECT ulica, miasto, kod_pocztowy FROM adresy");

$a=mysqli_fetch_row($z);

echo "$a[1], $a[2]";

Dla jakich nazwisk użyta w zapytaniu klauzula LIKE jest poprawna?

| SELECT imie FROM mieszkancy WHERE imie LIKE '_r%'; |

Wskaź model kolorów, który jest używany do prezentacji barw na monitorze komputerowym?

Jakie oprogramowanie służy do obróbki dźwięku?

Hermetyzacja to zasada programowania obiektowego mówiąca o tym, że

Celem testów wydajnościowych jest ocena

W języku PHP znajduje się poniższa instrukcja pętli. Ile iteracji wykona ta pętla, zakładając, że zmienna kontrolna nie jest zmieniana w jej wnętrzu i nie zastosowano instrukcji przerywającej pętlę typu break?

for ($i = 10; $i <= 100; $i += 10)