Pytanie 1

Jakie są kluczowe zasady WCAG 2.0?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Jakie są kluczowe zasady WCAG 2.0?

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

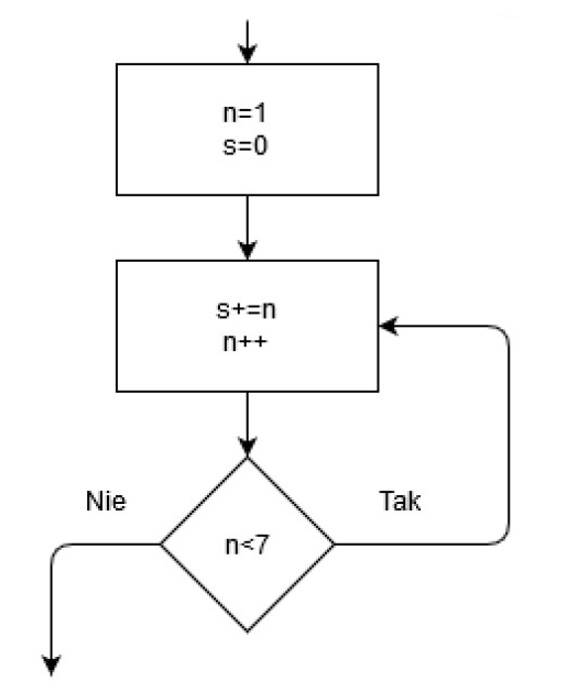

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Która z poniższych technologii służy do tworzenia interfejsu użytkownika zarówno dla aplikacji webowych jak i mobilnych?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

W jaki sposób można załadować tylko komponent z biblioteki React?

Jakie jest podstawowe zastosowanie wzorca projektowego Singleton?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Co oznacza pojęcie TDD w kontekście programowania?

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

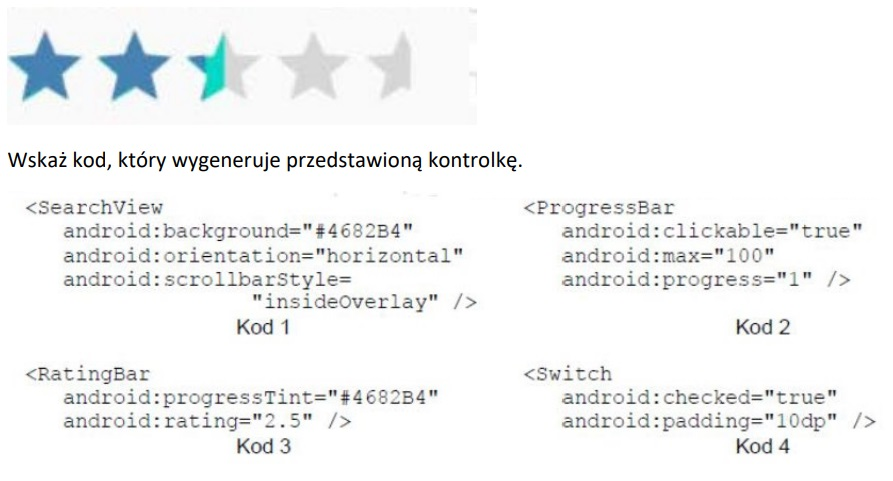

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Jaką złożoność obliczeniową posiada podany algorytm?

Dane:

Tablica: tab[n]

Index: i = 0, 1, ..., n-1

x: szukana

Algorytm:

// K1: i ← 0 // K2: dopóki i < (n - 1) // K3: jeżeli tab[i] = x to wypisz i // K4: i ← i + 1 // K5: idź do K2 // K6: zakończ

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Co to jest serverless computing?

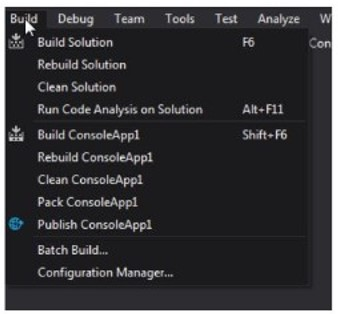

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

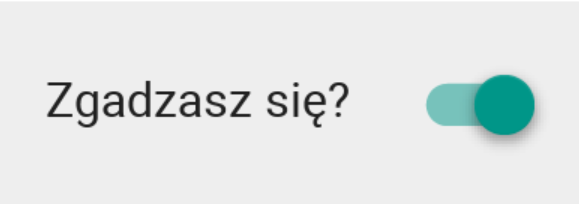

Jaką nazwę elementu interfejsu należy wprowadzić w pierwszej linii kodu, na miejscu <??? aby został on wyświetlony w podany sposób?

<??? android:layout_margin="50dp" android:switchMinWidth="60dp" android:text="Zgadzasz się?" android:textOff="NIE" android:testOn="TAK" />

Do form komunikacji werbalnej zalicza się

Jakie działanie związane z klasą abstrakcyjną jest niedozwolone?

Który z poniższych wzorców projektowych jest używany do tworzenia pojedynczej instancji klasy w całej aplikacji?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Przedstawione w filmie działania wykorzystują narzędzie

Co to jest BEM w kontekście CSS?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być dostępne z poziomu głównego programu poprzez odwołanie w formie nazwaObiektu.nazwaPola?

private int p1; private short p2; public string p3; protected string p4; protected float p5;

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?