Pytanie 1

Cechą charakterystyczną transmisji za pomocą interfejsu równoległego synchronicznego jest to, że

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Cechą charakterystyczną transmisji za pomocą interfejsu równoległego synchronicznego jest to, że

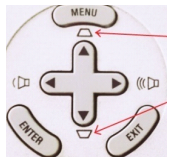

Na przedstawionej grafice wskazano strzałkami funkcje przycisków umieszczonych na obudowie projektora multimedialnego. Dzięki tym przyciskom można

Przedstawione narzędzie podczas naprawy zestawu komputerowego przeznaczone jest do

W schemacie logicznym struktury okablowania, zgodnie z polską terminologią zawartą w normie PN-EN 50174, cechą kondygnacyjnego punktu dystrybucyjnego jest to, że

Jakie jest rozgłoszeniowe IP dla urządzenia o adresie 171.25.172.29 z maską 255.255.0.0?

Chusteczki namoczone w płynie o działaniu antystatycznym są używane do czyszczenia

Jakie narzędzie w systemie Windows służy do wykonania poleceń, wykorzystując logikę obiektową oraz cmdlety?

Switch sieciowy w standardzie Fast Ethernet pozwala na przesył danych z maksymalną prędkością

Kod BREAK interpretowany przez system elektroniczny klawiatury wskazuje na

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają możliwości połączenia z serwerem WWW. Wynik polecenia ping z komputerów do bramy jest pozytywny. Który element sieci nie może być źródłem problemu?

Wtyczka zaprezentowana na fotografie stanowi element obwodu elektrycznego zasilającego

Którego wbudowanego narzędzia w systemie Windows 8 Pro można użyć do szyfrowania danych?

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

Przekształć liczbę dziesiętną 129(10) na reprezentację binarną.

W systemie Linux do wyświetlania treści pliku tekstowego służy polecenie

Zidentyfikuj urządzenie przedstawione na ilustracji

Wskaż porty płyty głównej przedstawione na ilustracji.

W laserowej drukarce do utrwalania wydruku na papierze stosuje się

Usługa umożliwiająca przechowywanie danych na zewnętrznym serwerze, do którego dostęp możliwy jest przez Internet to

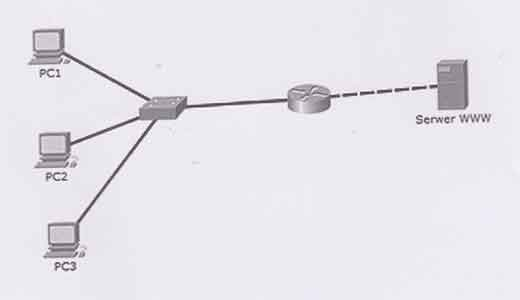

Na ilustracji przedstawiono sieć komputerową w danej topologii

Administrator systemu Linux wykonał listę zawartości folderu /home/szkola w terminalu, uzyskując następujący wynik -rwx -x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wpisał polecenie: ```chmod ug=rw szkola.txt | ls -l``` Jaki rezultat jego działania zostanie pokazany w terminalu?

Wskaż złącze, które nie jest stosowane w zasilaczach ATX?

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Który z symboli w systemach operacyjnych z rodziny Windows powinien być użyty przy udostępnianiu zasobu ukrytego w sieci?

Aby zainstalować usługę Active Directory w systemie Windows Server, konieczne jest uprzednie zainstalowanie oraz skonfigurowanie serwera

Aby zweryfikować integralność systemu plików w systemie Linux, które polecenie powinno zostać użyte?

Jaką kwotę trzeba będzie zapłacić za wymianę karty graficznej w komputerze, jeśli koszt karty wynosi 250 zł, czas wymiany to 80 minut, a cena za każdą rozpoczętą roboczogodzinę to 50 zł?

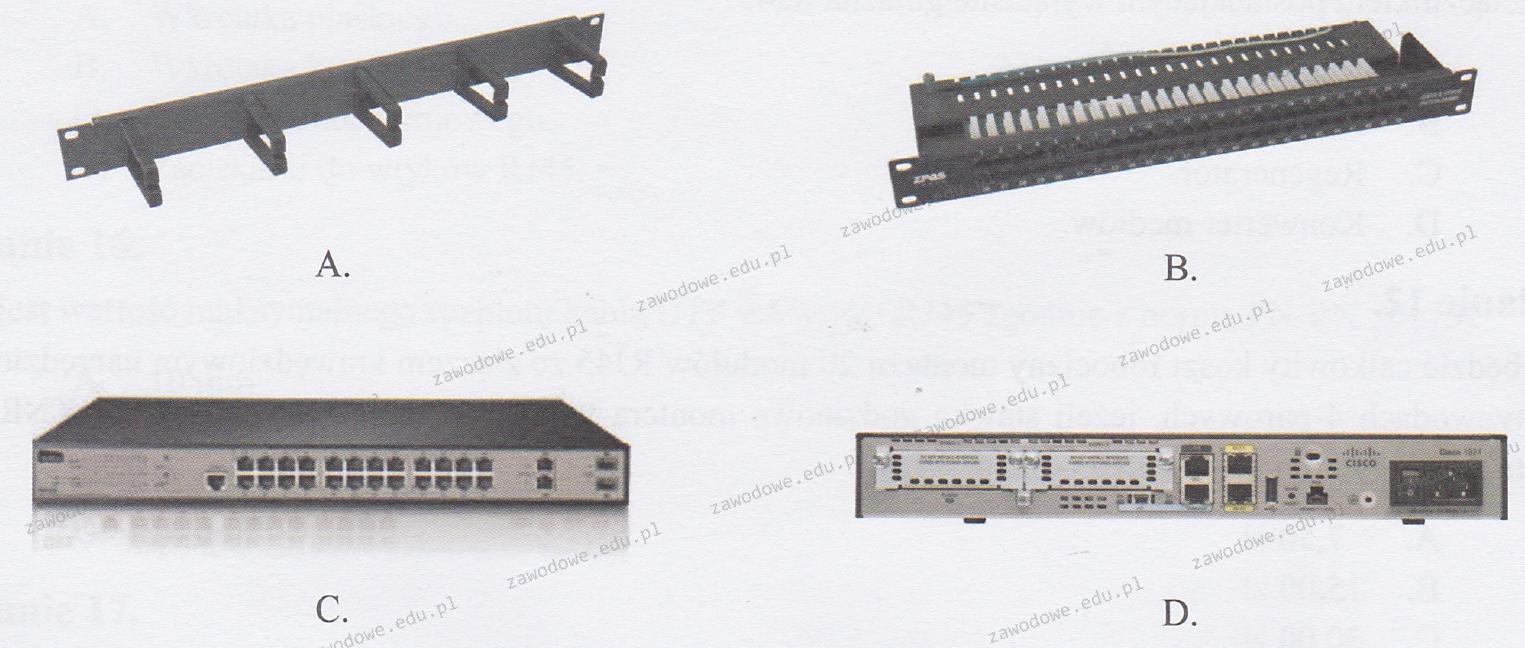

Na którym obrazku przedstawiono panel krosowniczy?

W jakiej topologii sieci fizycznej każdy komputer jest połączony z dokładnie dwoma sąsiadującymi komputerami, bez użycia dodatkowych urządzeń aktywnych?

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Jaką klasę reprezentuje adres IPv4 w postaci binarnej 00101000 11000000 00000000 00000001?

Jakie jest adres rozgłoszeniowy w podsieci o adresie IPv4 192.168.160.0/21?

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

Wirusy polimorficzne mają jedną charakterystyczną cechę, którą jest

Aby poprawić organizację plików na dysku i przyspieszyć działanie systemu, co należy zrobić?

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Do wykonania kopii danych na dysk USB w systemie Linux stosuje się polecenie

Które z poniższych stwierdzeń dotyczących konta użytkownika Active Directory w systemie Windows jest prawdziwe?

Która z podanych właściwości kabla koncentrycznego RG-58 sprawia, że obecnie nie jest on używany do tworzenia lokalnych sieci komputerowych?