Pytanie 1

Zestaw operatorów przedstawiony poniżej należy do kategorii operatorów:

* / ++ -- %Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Zestaw operatorów przedstawiony poniżej należy do kategorii operatorów:

* / ++ -- %Jakie zasady stosuje programowanie obiektowe?

Co to jest CSS Grid?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość:

int liczba = rand() % 1000;

Wskaż język programowania, który pozwala na stworzenie aplikacji mobilnej w środowisku Android Studio?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Który z warunków logicznych weryfikuje, czy zmienna całkowita x jest dodatnią liczbą składającą się z dwóch cyfr i jest podzielna przez 4?

Jakie jest źródło błędu w podanym kodzie przez programistę?

class Dokument { public string nazwa; protected string autor; } // .... w kodzie funkcji main Dokument doc = new Dokument(); Console.WriteLine(doc.autor);

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Jakie jest oznaczenie komentarza wieloliniowego w języku Java?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Które z poniższych nie jest algorytmem sortowania?

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

Co to jest debouncing w JavaScript?

Która z poniższych technologii służy do tworzenia interfejsu użytkownika zarówno dla aplikacji webowych jak i mobilnych?

Który z poniższych opisów najlepiej charakteryzuje Node.js?

Przedstawione w filmie działania wykorzystują narzędzie

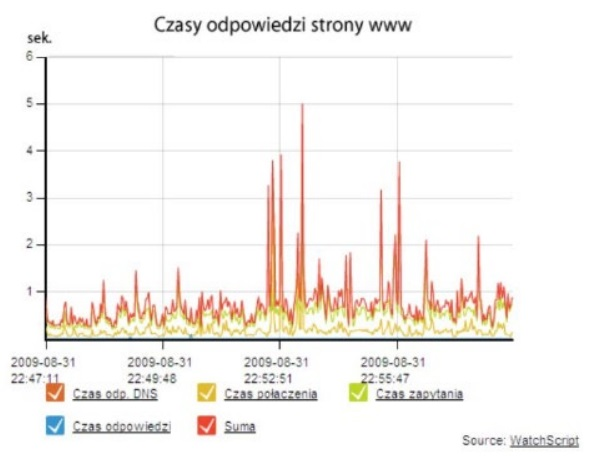

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

Który protokół jest wykorzystywany do transferu plików między klientem a serwerem?

Co oznacza operator '===' w JavaScript?

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

| Metacharacter | Description |

|---|---|

| | | Find a match for any one of the patterns separated by | as in: cat|dog|fish |

| . | Find just one instance of any character |

| ^ | Finds a match as the beginning of a string as in: ^Hello |

| $ | Finds a match at the end of the string as in: World$ |

| \d | Find a digit |

| \s | Find a whitespace character |

| \b | Find a match at the beginning of a word like this: \bWORD, or at the end of a word like this: WORD\b |

| \uxxxx | Find the Unicode character specified by the hexadecimal number xxxx |

| Źródło https://www.w3schools.com/java/java_regex.asp dostęp 20.08.2020 | |

W jakim języku programowania kod źródłowy musi być skompilowany do kodu maszynowego konkretnej architektury procesora przed jego uruchomieniem?

Które z poniższych nie jest rodzajem bazy danych?

Jakie jest zadanie interpretera?

Jaką właściwość ma sieć synchroniczna?

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

int[,] array = new int[3, 3];

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?