Pytanie 1

Jakim złączem zasilany jest wewnętrzny dysk twardy typu IDE?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Jakim złączem zasilany jest wewnętrzny dysk twardy typu IDE?

Aby podłączyć drukarkę z interfejsem równoległym do komputera, który ma jedynie porty USB, należy użyć adaptera

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

W oznaczeniu procesora INTEL CORE i7-4790 liczba 4 wskazuje na

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Zidentyfikuj urządzenie przedstawione na ilustracji

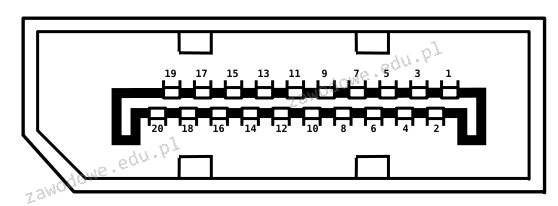

Na ilustracji pokazano złącze:

Wskaż właściwą formę maski podsieci?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Liczby zapisane w systemie binarnym jako 10101010 oraz w systemie heksadecymalnym jako 2D odpowiadają następującym wartościom:

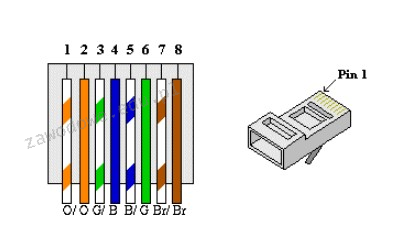

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

Jakie urządzenie pozwala na podłączenie kabla światłowodowego wykorzystywanego w okablowaniu pionowym sieci do przełącznika z jedynie gniazdami RJ45?

Liczba 129 w systemie dziesiętnym będzie przedstawiona w formacie binarnym na

Na ilustracji pokazano tylną część panelu

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

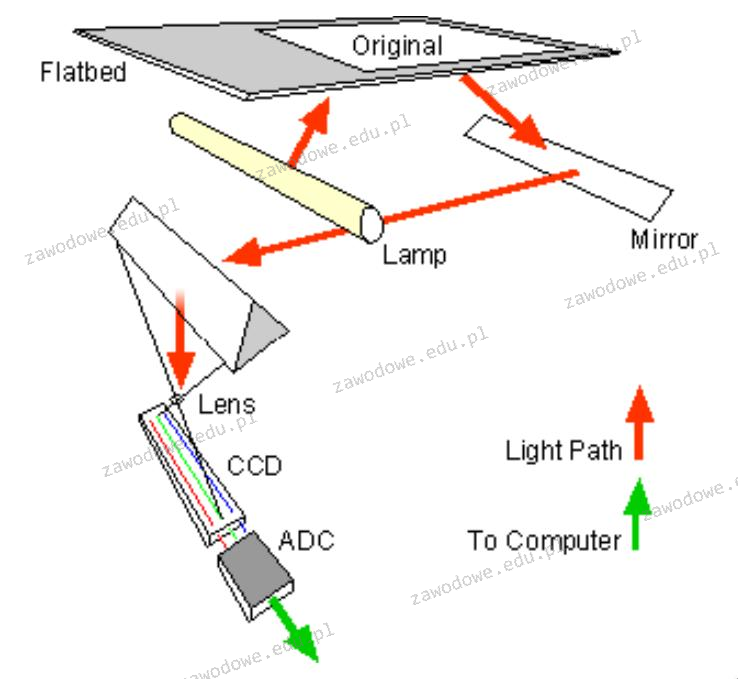

Ilustrowany schemat obrazuje zasadę funkcjonowania

Jakie połączenie bezprzewodowe należy zastosować, aby mysz mogła komunikować się z komputerem?

Urządzenie sieciowe działające w drugiej warstwie modelu OSI, które przesyła sygnał do portu połączonego z urządzeniem odbierającym dane na podstawie analizy adresów MAC nadawcy i odbiorcy, to

Której aplikacji należy użyć, aby sprawdzić parametry S.M.A.R.T.?

Jakie urządzenie powinno zostać wykorzystane do podłączenia komputerów, aby mogły funkcjonować w odrębnych domenach rozgłoszeniowych?

Awaria klawiatury może być spowodowana przez uszkodzenie

Jakiego rodzaju złącze powinna mieć płyta główna, aby użytkownik był w stanie zainstalować kartę graficzną przedstawioną na rysunku?

Jaki pasywny komponent sieciowy powinno się wykorzystać do podłączenia przewodów z wszystkich gniazd abonenckich do panelu krosowniczego umieszczonego w szafie rack?

Płyta główna wyposażona w gniazdo G2 będzie współpracowała z procesorem

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

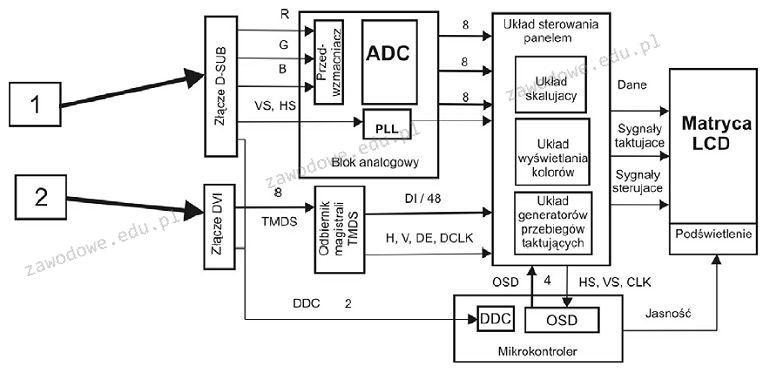

Które z połączeń zaznaczonych strzałkami na diagramie monitora stanowi wejście cyfrowe?

Procesem nieodwracalnym, całkowicie uniemożliwiającym odzyskanie danych z dysku twardego, jest

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

Planowana sieć należy do kategorii C. Została ona podzielona na 4 podsieci, z których każda obsługuje 62 urządzenia. Która z poniższych masek będzie odpowiednia do tego zadania?

Użytkownik drukarki samodzielnie i prawidłowo napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje próby drukowania. Przyczyną tej usterki może być

Przesyłanie informacji przy użyciu fal radiowych w pasmie ISM odbywa się w standardzie

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Czym jest NAS?

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Interfejs, którego magistrala kończy się elementem przedstawionym na ilustracji, jest typowy dla

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

W specyfikacji procesora można znaleźć informację: "Procesor 32bitowy". Co to oznacza?

Narzędzie służące do oceny wydajności systemu komputerowego to

Na wyświetlaczu drukarki pojawił się komunikat „PAPER JAM”. Aby usunąć usterkę, należy w pierwszej kolejności