Pytanie 1

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

Jakie urządzenie wykorzystuje się do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Program do odzyskiwania danych, stosowany w warunkach domowych, umożliwia przywrócenie danych z dysku twardego w sytuacji

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

Jaką minimalną rozdzielczość powinna wspierać karta graficzna, aby możliwe było odtwarzanie materiału wideo w trybie Full HD na 23-calowym monitorze?

Zjawiskiem typowym, które może świadczyć o nadchodzącej awarii twardego dysku, jest wystąpienie

Które z poniższych wskazówek jest NIEWłaściwe w kontekście konserwacji skanera płaskiego?

Płyta główna z gniazdem G2 będzie kompatybilna z procesorem

Jaką rolę pełni serwer FTP?

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows

Aby przeprowadzić aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykorzystać komendę

Aby wyświetlić listę wszystkich zainstalowanych urządzeń w systemie Windows lub zmienić ich właściwości, należy skorzystać z narzędzia

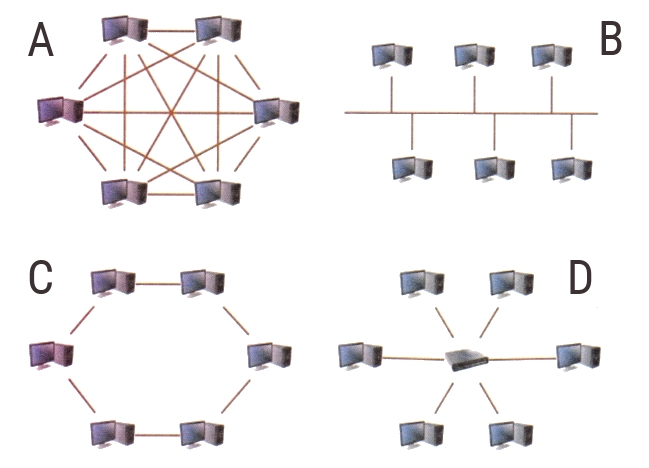

Która z przedstawionych na rysunkach topologii jest topologią siatkową?

Którą czynność należy wykonać podczas konfiguracji rutera, aby ukryta sieć bezprzewodowa była widoczna dla wszystkich użytkowników znajdujących się w jej zasięgu?

Jakie napięcie zasilające mają moduły pamięci DDR3 SDRAM?

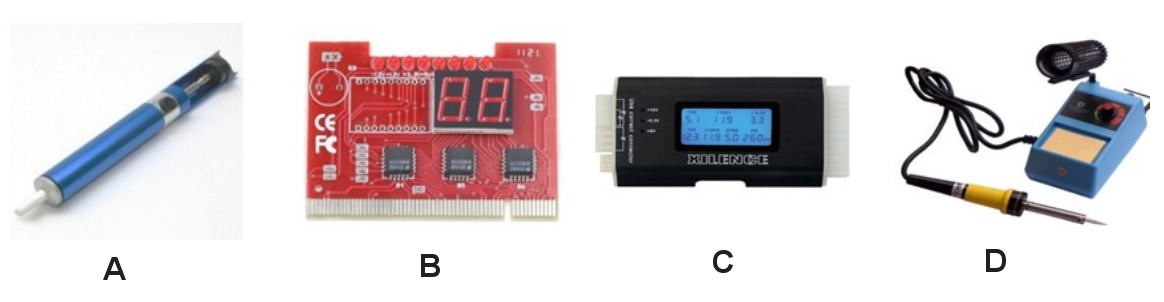

Jakie narzędzie powinno być użyte do uzyskania rezultatów testu POST dla komponentów płyty głównej?

Sprzęt, na którym można skonfigurować sieć VLAN, to

W drukarce laserowej do stabilizacji druku na papierze używane są

Po wydaniu polecenia route skonfigurowano ```route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2```

Osoba korzystająca z systemu Linux, która chce odnaleźć pliki o konkretnej nazwie przy użyciu polecenia systemowego, może wykorzystać komendę

Której komendy wiersza poleceń z opcji zaawansowanych naprawy systemu Windows należy użyć, aby naprawić uszkodzony MBR dysku?

Wykonanie polecenia attrib +h +s +r przykład.txt w terminalu systemu Windows spowoduje

Główną rolą serwera FTP jest

Symbol przedstawiony na ilustracji wskazuje na produkt

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?

Jakie polecenie należy wykorzystać w systemie Windows, aby usunąć bufor nazw domenowych?

Który z trybów nie jest dostępny dla narzędzia powiększenia w systemie Windows?

Do czego służy narzędzie 'ping' w sieciach komputerowych?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Na ilustracji przedstawiono sieć komputerową w danej topologii

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Urządzeniem wykorzystywanym do formowania kształtów oraz grawerowania m.in. w materiałach drewnianych, szklanych i metalowych jest ploter

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?

Podczas zamykania systemu operacyjnego na ekranie pojawił się błąd, tak zwany bluescreen, 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN – niepowodzenie zamykania systemu, spowodowane brakiem pamięci. Błąd ten może wskazywać na

Technologia ADSL pozwala na nawiązanie połączenia DSL

Ile bitów zawiera adres MAC karty sieciowej?