Pytanie 1

Jakie urządzenie wskazujące działa w reakcji na zmiany pojemności elektrycznej?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie wskazujące działa w reakcji na zmiany pojemności elektrycznej?

Zamiana taśmy barwiącej wiąże się z eksploatacją drukarki

Jaką zmianę sygnału realizuje konwerter RAMDAC?

Podstawowym zadaniem mechanizmu Plug and Play jest

Program o nazwie dd, którego przykład zastosowania przedstawiono w systemie Linux, umożliwia

Polecenie do zmiany adresu MAC karty sieciowej w systemie Linux to

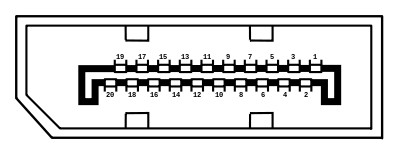

Na ilustracji ukazano port

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Sprzętem, który umożliwia wycinanie wzorów oraz grawerowanie w różnych materiałach, takich jak drewno, szkło i metal, jest ploter

Wykonanie na komputerze z systemem Windows poleceń ipconfig /release oraz ipconfig /renew umożliwia weryfikację, czy usługa w sieci działa poprawnie

Fragment konfiguracji pliku httpd.conf dla serwera Apache wygląda następująco Listen 8012 Server Name localhost:8012 Aby zweryfikować prawidłowe działanie witryny WWW na serwerze, należy wpisać w przeglądarkę

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

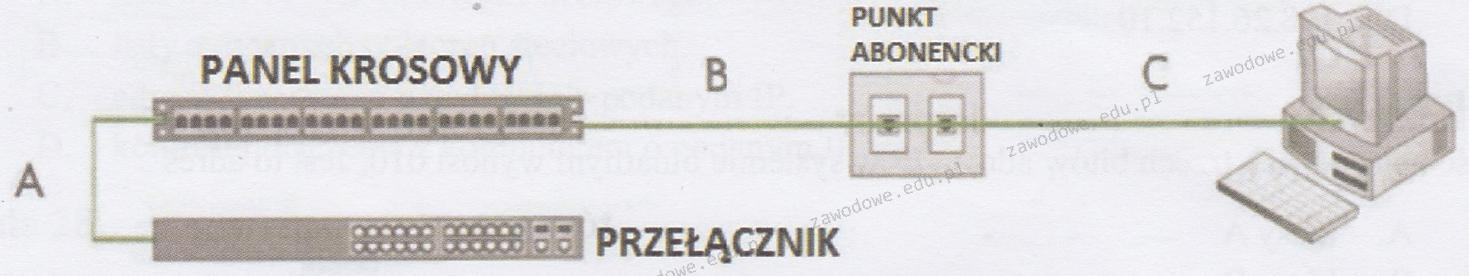

Według normy PN-EN 50174 maksymalna całkowita długość kabla połączeniowego między punktem abonenckim a komputerem oraz kabla krosowniczego A+C) wynosi

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

Na przedstawionym schemacie wtyk (złącze męskie modularne) stanowi zakończenie kabla

W celu ochrony lokalnej sieci komputerowej przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Autor zamieszczonego oprogramowania zezwala na jego bezpłatne używanie jedynie w przypadku

| Ancient Domains of Mystery | |

|---|---|

| Autor | Thomas Biskup |

| Platforma sprzętowa | DOS, OS/2, Macintosh, Microsoft Windows, Linux |

| Pierwsze wydanie | 23 października 1994 |

| Aktualna wersja stabilna | 1.1.1 / 20 listopada 2002 r. |

| Aktualna wersja testowa | 1.2.0 Prerelease 18 / 1 listopada 2013 |

| Licencja | postcardware |

| Rodzaj | roguelike |

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

Ile bitów trzeba wydzielić z części hosta, aby z sieci o adresie IPv4 170.16.0.0/16 utworzyć 24 podsieci?

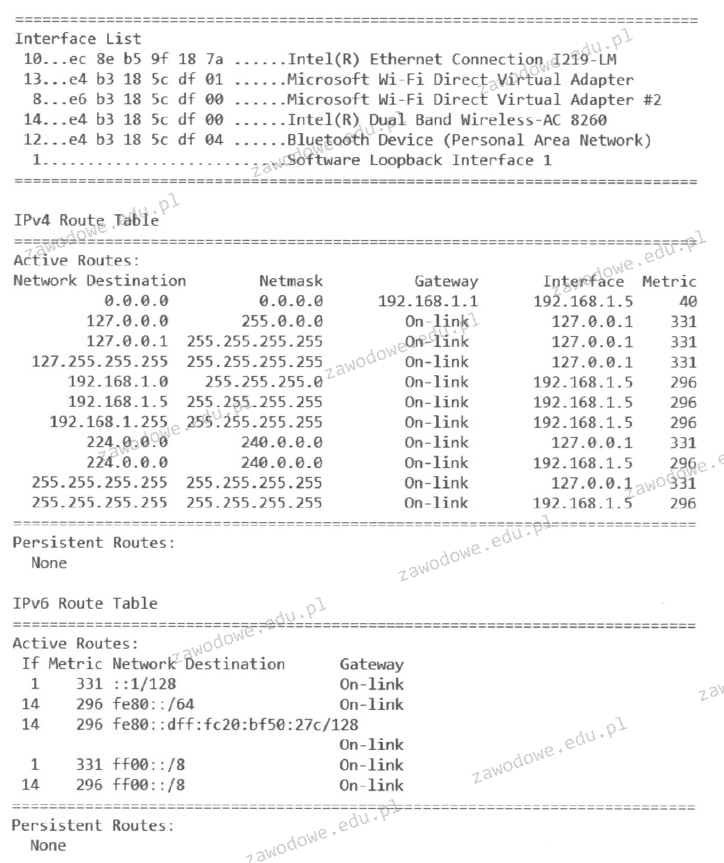

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Określ najprawdopodobniejszą przyczynę pojawienia się komunikatu: CMOS checksum error press F1 to continue press DEL to setup podczas uruchamiania systemu

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

Liczba 129 w systemie dziesiętnym będzie przedstawiona w formacie binarnym na

Aplikacja komputerowa, która umożliwia zarządzanie plikami oraz folderami, to:

Co to jest urządzenie sieciowe most (ang. bridge)?

Jakie medium transmisyjne charakteryzuje się najmniejszym ryzykiem zakłóceń elektromagnetycznych sygnału przesyłanego?

Do zainstalowania serwera proxy w systemie Linux, konieczne jest zainstalowanie aplikacji

Interfejs HDMI w komputerze umożliwia przesyłanie sygnału

Monitor CRT jest podłączany do karty graficznej przy użyciu złącza

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

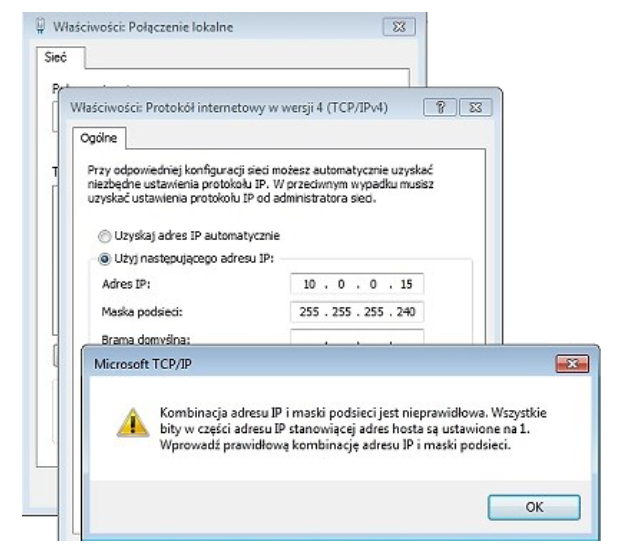

Na ilustracji widoczny jest komunikat, który pojawia się po wprowadzeniu adresu IP podczas ustawiania połączenia sieciowego na komputerze. Adres IP podany przez administratora to adres IP

Wykorzystując narzędzie diagnostyczne Tracert, można zidentyfikować trasę do określonego celu. Ile routerów pokonał pakiet wysłany do hosta 172.16.0.99?

Jaki akronim oznacza program do tworzenia graficznych wykresów ruchu, który odbywa się na interfejsach urządzeń sieciowych?

Jakie oznaczenie wskazuje adres witryny internetowej oraz przypisany do niej port?

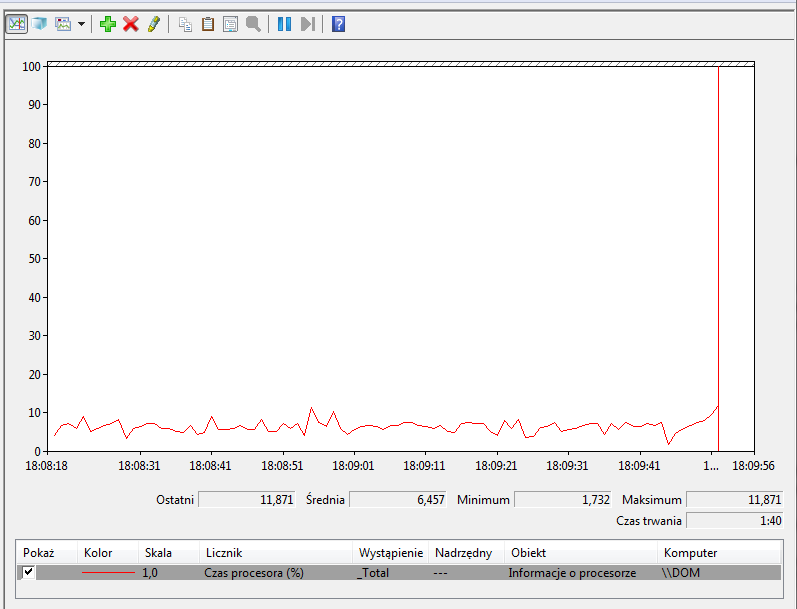

By uruchomić w systemie Windows oprogramowanie narzędziowe monitorujące wydajność komputera przedstawione na rysunku, należy uruchomić

Polecenie uname -s w systemie Linux jest wykorzystywane do sprawdzenia

Która pula adresów IPv6 jest odpowiednikiem adresów prywatnych w IPv4?