Pytanie 1

Do jakich celów wykorzystywana jest pamięć ROM w ruterach?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Do jakich celów wykorzystywana jest pamięć ROM w ruterach?

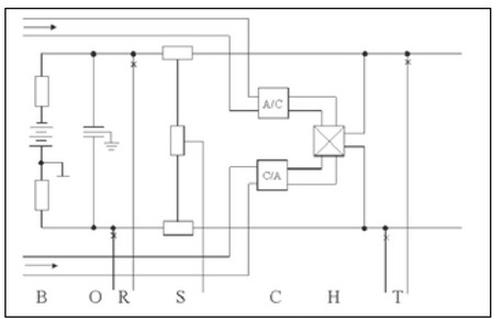

Na rysunku przedstawiono schemat funkcjonalny

Aby stacje podłączone do routera mogły automatycznie otrzymać konfigurację sieciową (np. adres IP, adres bramy), należy w tym samym segmencie sieci, gdzie znajdują się stacje oraz router, zainstalować i uruchomić serwer

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Jaka jest standardowa szerokość racka w szafie sieciowej teleinformatycznej?

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

Który adres IPv4 nie jest adresem prywatnym w klasie B?

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Jaką maksymalną liczbę hostów można przydzielić w sieci z prefiksem /26?

Który protokół routingu do ustalania ścieżki bierze pod uwagę zarówno stan łącza, jak i koszt trasy?

Jaki protokół jest używany w sieci VPN (Virtual Private Network), w której tradycyjne trasowanie pakietów zostało zastąpione przez tzw. switching etykiet?

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

Ile podsieci otrzymamy, dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci zawierające po trzydzieści dwa adresy?

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Co należy zrobić przed wymianą karty sieciowej w komputerze?

W procesie konfigurowania rutera wykonano ciąg poleceń przedstawionych na zrzucie ekranowym.

Do którego portu rutera zostanie skierowany pakiet o adresie docelowym 192.168.2.132/24?

| /ip address |

| add address=10.1.1.2 interface=ether1 |

| add address=172.16.1.1/30 interface=ether2 |

| add address=172.16.2.1/30 interface=ether3 |

| add address=172.16.3.1/30 interface=ether4 |

| /ip route |

| add gateway=10.1.1.1 |

| add dst-address=192.168.1.0/24 gateway=172.16.1.2 |

| add dst-address=192.168.2.0/24 gateway=172.16.2.2 |

| add dst-address=192.168.3.0/24 gateway=172.16.3.2 |

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Gdy system operacyjny komputera jest uruchamiany, na monitorze ukazuje się komunikat systemu POST "non -system disk or disk error". Jakie jest znaczenie tego komunikatu?

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

W jakiej sytuacji rutery przy przesyłaniu pakietów będą korzystać z trasy domyślnej?

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?

Metryka rutingu to wartość stosowana przez algorytmy rutingu do wyboru najbardziej efektywnej ścieżki. Wartość metryki nie jest uzależniona od

Co jest głównym celem stosowania protokołu VLAN?

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

Standardy 802.11 b oraz g dzielą dostępne pasmo na nakładające się kanały, których częstotliwości środkowe różnią się o 5 MHz. Zgodnie z ETSI w Europie można wyróżnić takie kanały

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?