Filtrowanie pytań

Montaż i konfiguracja lokalny…

A. FE80::/64

B. 2001::/64

C. ::1/128

D. ::/128

Montaż i konfiguracja lokalny…

Jakie protokoły sieciowe są typowe dla warstwy internetowej w modelu TCP/IP?

A. HTTP, FTP

B. TCP, UDP

C. IP, ICMP

D. DHCP, DNS

Montaż i konfiguracja lokalny…

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

A. most.

B. koncentrator.

C. punkt dostępu.

D. przełącznik.

Montaż i konfiguracja lokalny…

Do zdalnego administrowania stacjami roboczymi nie używa się

A. pulpitu zdalnego

B. programu TeamViewer

C. programu Wireshark

D. programu UltraVNC

Montaż i konfiguracja lokalny…

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

A. Stanowi system wymiany plików

B. Działa jako serwer stron internetowych

C. Służy do rozwiązywania nazw domenowych

D. Pełni funkcję firewalla

Montaż i konfiguracja lokalny…

W systemach Microsoft Windows, polecenie netstat –a pokazuje

A. statystyki odwiedzin witryn internetowych

B. wszystkie aktywne połączenia protokołu TCP

C. aktualne ustawienia konfiguracyjne sieci TCP/IP

D. tabelę trasowania

Montaż i konfiguracja lokalny…

Protokół SNMP (Simple Network Management Protocol) służy do

A. przydzielania adresów IP oraz adresu bramy i serwera DNS

B. konfiguracji urządzeń sieciowych oraz zbierania danych na ich temat

C. odbierania wiadomości e-mail

D. szyfrowania połączeń terminalowych z zdalnymi komputerami

Montaż i konfiguracja lokalny…

Za pomocą polecenia netstat w systemie Windows można zweryfikować

A. aktywną komunikację sieciową komputera

B. parametry interfejsów sieciowych komputera

C. ścieżkę połączenia z wybranym adresem IP

D. zapisy w tablicy routingu komputera

Montaż i konfiguracja lokalny…

W wyniku wykonania przedstawionych poleceń systemu Linux interfejs sieciowy eth0 otrzyma

| ifconfig eth0 10.0.0.100 netmask 255.255.255.0 broadcast 10.0.0.255 up route add default gw 10.0.0.10 |

A. adres IP 10.0.0.10, maskę /24, bramę 10.0.0.255

B. adres IP 10.0.0.100, maskę /24, bramę 10.0.0.10

C. adres IP 10.0.0.100, maskę /22, bramę 10.0.0.10

D. adres IP 10.0.0.10, maskę /16, bramę 10.0.0.100

Montaż i konfiguracja lokalny…

Zgodnie z normą EN-50173, klasa D skrętki komputerowej obejmuje zastosowania wykorzystujące zakres częstotliwości

A. do 16 MHz

B. do 1 MHz

C. do 100 MHZ

D. do 100 kHz

Montaż i konfiguracja lokalny…

Najefektywniejszym sposobem na zabezpieczenie prywatnej sieci Wi-Fi jest

A. zmiana nazwy SSID

B. stosowanie szyfrowania WEP

C. stosowanie szyfrowania WPA-PSK

D. zmiana adresu MAC routera

Montaż i konfiguracja lokalny…

Jakie polecenie pozwala uzyskać informacje o bieżących połączeniach TCP oraz szczegóły dotyczące portów źródłowych i docelowych?

A. ipconfig

B. ping

C. lookup

D. netstat

Montaż i konfiguracja lokalny…

Rekord typu MX w serwerze DNS

A. przechowuje alias dla nazwy domeny

B. mapuje nazwę domenową na serwer pocztowy

C. przechowuje nazwę serwera

D. mapuje nazwę domeny na adres IP

Montaż i konfiguracja lokalny…

Dokument PN-EN 50173 wskazuje na konieczność zainstalowania minimum

A. 1 punktu rozdzielczego na cały wielopiętrowy budynek.

B. 1 punktu rozdzielczego na każde 250 m2 powierzchni.

C. 1 punktu rozdzielczego na każde 100 m2 powierzchni.

D. 1 punktu rozdzielczego na każde piętro.

Montaż i konfiguracja lokalny…

Który z podanych adresów IP można uznać za prywatny?

A. 10.34.100.254

B. 8.8.8.8

C. 172.132.24.15

D. 191.168.0.1

Montaż i konfiguracja lokalny…

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

A. TCP

B. ICMP

C. HTTP

D. UDP

Montaż i konfiguracja lokalny…

Jaką funkcję punkt dostępu wykorzystuje do zabezpieczenia sieci bezprzewodowej, aby jedynie urządzenia z określonymi adresami fizycznymi mogły się z nią połączyć?

A. Radius (Remote Authentication Dial In User Service)

B. Nadanie SSID

C. Filtrowanie adresów MAC

D. Uwierzytelnianie

Montaż i konfiguracja lokalny…

Ustanawianie zaszyfrowanych połączeń pomiędzy hostami w publicznej sieci Internet, wykorzystywane w sieciach VPN (Virtual Private Network), to

A. mostkowanie

B. trasowanie

C. mapowanie

D. tunelowanie

Montaż i konfiguracja lokalny…

Jakie rekordy DNS umożliwiają przesyłanie wiadomości e-mail do odpowiednich serwerów pocztowych w danej domenie?

A. PTR

B. MX

C. CNAME

D. SOA

Montaż i konfiguracja lokalny…

Adres w systemie dziesiętnym 136.168.148.99 ma odpowiadający mu zapis w systemie binarnym

A. 11000010.10001000.00010100.00100011

B. 11000100.10001000.00110100.00100001

C. 10001000.10101000.10010100.01100011

D. 11000000.10101000.00010100.00100011

Montaż i konfiguracja lokalny…

Jaką wiadomość przesyła klient DHCP w celu przedłużenia dzierżawy?

A. DHCPNACK

B. DHCPREQUEST

C. DHCPDISCOVER

D. DHCPACK

Montaż i konfiguracja lokalny…

Jaki prefiks jest używany w adresie autokonfiguracji IPv6 w sieci LAN?

A. 128

B. 64

C. 24

D. 32

Montaż i konfiguracja lokalny…

Aby podłączyć drukarkę, która nie posiada karty sieciowej, do przewodowej sieci komputerowej, konieczne jest zainstalowanie serwera wydruku z odpowiednimi interfejsami

A. Centronics i RJ11

B. USB i RS232

C. USB i RJ45

D. Centronics i USB

Montaż i konfiguracja lokalny…

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

A. ftp://ftp.biuro.com

B. http.ftp.biuro.com

C. ftp.ftp.biuro.com

D. http://ftp.biuro.com

Montaż i konfiguracja lokalny…

The Dude, Cacti oraz PRTG to przykłady aplikacji wykorzystujących protokół SNMP (ang. Simple Network Management Protocol), używanego do

A. sprawdzania wydajności sieci

B. udostępniania zasobów w sieci

C. przechwytywania i analizy danych pakietowych

D. monitorowania oraz zarządzania urządzeniami sieciowymi

Montaż i konfiguracja lokalny…

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

A. mail bombing

B. DDOS

C. flooding

D. DOS

Montaż i konfiguracja lokalny…

Który z poniższych adresów IP należy do sieci o adresie 10.16.0.0/13?

A. 10.24.88.67 /13

B. 10.31.234.32 /13

C. 10.15.0.112 /13

D. 10.22.0.45 /13

Montaż i konfiguracja lokalny…

Od momentu wprowadzenia Windows Server 2008, zakupując konkretną edycję systemu operacyjnego, nabywca otrzymuje prawo do zainstalowania określonej liczby kopii w środowisku fizycznym oraz wirtualnym. Która wersja tego systemu umożliwia nieograniczone instalacje wirtualne serwera?

A. Windows Server Essential

B. Windows Server Foundation

C. Windows Server Datacenter

D. Windows Server Standard

Montaż i konfiguracja lokalny…

W Active Directory, zbiór składający się z jednej lub wielu domen, które dzielą wspólny schemat oraz globalny katalog, określa się mianem

A. gwiazdą

B. lasem

C. siatką

D. liściem

Montaż i konfiguracja lokalny…

W obiekcie przemysłowym, w którym działają urządzenia elektryczne mogące generować zakłócenia elektromagnetyczne, jako medium transmisyjne w sieci komputerowej powinno się wykorzystać

A. kabel S-FTP kategorii 5e lub światłowód

B. kabel U-UTP kategorii 6 lub fale radiowe 2,4 GHz

C. światłowód jednomodowy lub fale radiowe 2,4 GHz

D. światłowód jednomodowy lub kabel U-UTP kategorii 5e

Montaż i konfiguracja lokalny…

W systemach z rodziny Windows Server, w jaki sposób definiuje się usługę serwera FTP?

A. w serwerze sieci Web

B. w usłudze plików

C. w usłudze zasad i dostępu sieciowego

D. w serwerze aplikacji

Montaż i konfiguracja lokalny…

Protokół, który umożliwia synchronizację zegarów stacji roboczych w sieci z serwerem NCP, to

A. Internet Group Management Protocol

B. Internet Control Message Protocol

C. Simple Mail Transfer Protocol

D. Simple Network Time Protocol

Montaż i konfiguracja lokalny…

Jakie narzędzie wirtualizacji stanowi część systemów operacyjnych Windows?

A. ESXI

B. VMWARE

C. HYPER-V

D. QEMU

Montaż i konfiguracja lokalny…

Jakiego elementu pasywnego sieci należy użyć do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

A. Organizer kabli

B. Przepust szczotkowy

C. Adapter LAN

D. Kabel połączeniowy

Montaż i konfiguracja lokalny…

Maksymalny promień zgięcia przy montażu kabla U/UTP kategorii 5E powinien wynosić

A. osiem średnic kabla

B. dwie średnice kabla

C. cztery średnice kabla

D. sześć średnic kabla

Montaż i konfiguracja lokalny…

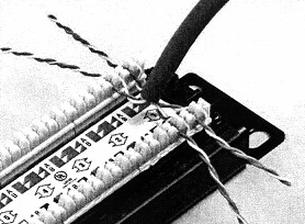

Na rysunku przedstawiono patchpanel - nieekranowany panel krosowy kategorii 5E, wyposażony w złącza szczelinowe typu LSA. Do montażu (zaszywania) kabli w złącza szczelinowe należy użyć

A. narzędzia zaciskowego 8P8C

B. narzędzia JackRapid

C. narzędzia uderzeniowego

D. narzędzia zaciskowego BNC

Montaż i konfiguracja lokalny…

Na rysunku przedstawiono fragment pola 'Info' programu Wireshark. Którego protokołu dotyczy ten komunikat?

42 Who has 192.168.1.1? Tell 192.168.1.3

60 192.168.1.1 is at a0:ec:f9:a4:4e:01

42 Who has 192.168.1.1? Tell 192.168.1.3

60 192.168.1.1 is at a0:ec:f9:a4:4e:01

A. DHCP

B. DNS

C. ICMP

D. ARP

Montaż i konfiguracja lokalny…

Urządzenie sieciowe, które umożliwia dostęp do zasobów w sieci lokalnej innym urządzeniom wyposażonym w bezprzewodowe karty sieciowe, to

A. punkt dostępu

B. przełącznik

C. koncentrator

D. panel krosowy

Montaż i konfiguracja lokalny…

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

A. połączeniowym

B. bezpołączeniowym

C. sekwencyjnym

D. hybrydowym

Montaż i konfiguracja lokalny…

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

A. W sieci działa inny, dodatkowy serwer DHCP

B. Sieć LAN jest przeciążona

C. Interfejsy sieciowe na komputerach klienckich mają wyłączoną autokonfigurację

D. Na serwerze zostały nieprawidłowo ustawione opcje zapory sieciowej