Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. Do abonenta - 12 Mbit/s oraz od abonenta - 24 Mbit/s

B. Do abonenta - 24 Mbit/s oraz od abonenta - 3,5 Mbit/s

C. Do abonenta - 3,5 Mbit/s oraz od abonenta - 1 Mbit/s

D. Do abonenta - 1 Mbit/s oraz od abonenta - 12 Mbit/s

Eksploatacja i konfiguracja o…

Klient centrali zgłasza wysoką wartość zakłóceń pochodzących z telefonu, takich jak: przydźwięk, przesłuchy oraz szumy. Jednym ze sposobów na określenie miejsca uszkodzenia jest wykonanie pomiaru

A. średnicy żył kabla

B. impedancji wejściowej aparatu

C. rezystancji izolacji żył kabla

D. impedancji falowej linii

Eksploatacja i konfiguracja o…

Który z kodów stosowanych w warstwie fizycznej integruje ISDN oraz inne technologie cyfrowe i opiera się na wykorzystaniu czterech poziomów napięcia, przy czym każde dwa kolejne bity informacji przekładają się na jeden poziom napięcia?

A. HDB-3

B. AMI

C. 2B1Q

D. CMI

Eksploatacja i konfiguracja o…

Zgodnie z wymogami licencji OEM, gdzie należy zamieścić naklejkę z kluczem produktu?

A. na płycie głównej i na fakturze

B. na paragonie sprzedaży lub na fakturze

C. na monitorze oraz na paragonie sprzedaży

D. na obudowie komputera lub w pudełku BOX albo w licencji zbiorowej

Eksploatacja i konfiguracja o…

Którego telefonu dotyczy przedstawiona specyfikacja?

| Parametry telefonu: | |

|---|---|

| ■ | menu w języku polskim / angielskim |

| ■ | czytelny, podświetlany wyświetlacz z dwoma krojami czcionek |

| ■ | 12 programowalnych klawiszy z sygnalizacją LED |

| ■ | wygodne klawisze z ABS – klikowe |

| ■ | różne rodzaje dzwonków – sygnały dla połączeń przychodzących z zewnątrz, z sieci firmowej i bramofonu |

| ■ | nawigacja podobna do aparatów komórkowych, klawisze nawigacyjne |

| ■ | poruszanie się po menu za pomocą klawiszy „do przodu", „wstecz", „góra", „dół" |

| ■ | kontekstowe działanie klawiszy (+, –) – głośniej / ciszej |

| ■ | sygnalizacja stanu numerów wewnętrznych i linii miejskich |

| ■ | optyczna sygnalizacja dzwonienia i nieodebranych połączeń |

| ■ | podręczny spis połączeń wykonywanych, odebranych i nieodebranych |

| ■ | blokada telefonu (indywidualny zamek kodowy) |

| ■ | dostęp do dwóch książek telefonicznych (publicznej i prywatnej) oraz spisu numerów wewnętrznych |

| ■ | konfiguracja jako interkom (np. do sekretarki) |

| ■ | możliwość sterowania trybami pracy centrali |

| ■ | funkcja „domofon" (przypisany dzwonek, domofon, otwieranie drzwi) |

| ■ | zasilanie z centrali |

| ■ | możliwość dołączenia 5 konsol rozszerzających |

| ■ | słuchawki nagłowne – obsługa lub współpraca |

| ■ | połączenie z centralą jedną parą przewodów |

A. Telefonu systemowego.

B. Telefonu analogowego.

C. Telefonu komórkowego.

D. Telefonu VoIP.

Eksploatacja i konfiguracja o…

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

A. 400 Hz ÷ 450 Hz

B. 1400 Hz ÷ 1800 Hz

C. 15 Hz ÷ 25 Hz

D. 300 Hz ÷ 3400 Hz

Eksploatacja i konfiguracja o…

Jaki kodek mowy cechuje się najkrótszym opóźnieniem sygnału oraz oferuje najlepszą jakość połączeń?

A. G.711

B. G.729

C. G.723

D. G.726

Eksploatacja i konfiguracja o…

Jak nazywa się amerykański system satelitarnej nawigacji?

A. GLONASS (Global Navigation Satellite System)

B. Beidou

C. Galileo

D. GPS (Global Positioning System)

Eksploatacja i konfiguracja o…

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

A. NMI

B. PnP

C. AGP

D. HAL

Eksploatacja i konfiguracja o…

Pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść, określane jest jako pole komutacyjne

A. z rozdziałem czasowym

B. z kompresją

C. z ekspansją

D. z rozdziałem przestrzennym

Eksploatacja i konfiguracja o…

Jak można sprawdzić, czy kabel zasilający dysk twardy jest w dobrym stanie?

A. miernika uniwersalnego

B. analizatora sieciowego

C. reflektometru TDR

D. testera bitowej stopy błędów

Eksploatacja i konfiguracja o…

Która kategoria kabla UTP pozwala na przesył danych z prędkością 1 000 Mbit/s?

A. Kategoria 4

B. Kategoria 2

C. Kategoria 6

D. Kategoria 3

Eksploatacja i konfiguracja o…

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

A. 622,08 kb/s

B. 155,52 Mb/s

C. 155,52 kb/s

D. 622,08 Mb/s

Eksploatacja i konfiguracja o…

Jaką przepływność ma kanał H12 w sieci ISDN?

A. 384 kb/s

B. 1920 kb/s

C. 64 kb/s

D. 8448 kb/s

Eksploatacja i konfiguracja o…

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

A. proxy

B. redirect

C. location

D. registar

Eksploatacja i konfiguracja o…

Jaka jest maksymalna odległość, na jaką można połączyć komputer z przełącznikiem w sieci lokalnej, korzystając ze skrętki FTP cat 5e?

A. 50 m

B. 100 m

C. 150 m

D. 500 m

Eksploatacja i konfiguracja o…

Osoba, która zdobyła program typu FREEWARE,

A. musi poinformować właściciela praw autorskich o źródle tej kopii.

B. ma prawo używać go w celach testowych jedynie przez rok.

C. może z niego swobodnie korzystać, aktualizować oraz sprzedawać.

D. może z niego korzystać bezpłatnie do użytku osobistego.

Eksploatacja i konfiguracja o…

Na podstawie danych zawartych w ofercie cenowej zaproponuj klientowi zakup kserokopiarki o najniższych kosztach rocznej eksploatacji (365 dni). Klient kopiuje dziennie 100 stron.

| Oferta cenowa kserokopiarek | ||||

|---|---|---|---|---|

| Typ kserokopiarki | Kserokopiarka I | Kserokopiarka II | Kserokopiarka III | Kserokopiarka IV |

| Cena zakupu | 2600 zł | 4500 zł | 4000 zł | 3000 zł |

| Koszt tonera | 500 zł | 350 zł | 400 zł | 450 zł |

| Wydajność przy ok. 5% pokryciu powierzchni | 3650 | 3650 | 3650 | 3650 |

A. Kserokopiarka II

B. Kserokopiarka IV

C. Kserokopiarka III

D. Kserokopiarka I

Eksploatacja i konfiguracja o…

DTE {Data Terminal Equipment) to urządzenie

A. dostępowym, ulokowanym poza szkieletową strukturą sieci, pełniącym rolę terminala do przesyłania danych

B. łączącym dwa lub więcej segmentów sieci lub różnych sieci

C. komunikacyjnym zakończeniem obwodu danych, które pozwala urządzeniom końcowym na dostęp do łączy telekomunikacyjnych

D. tworzącym połączenie elektryczne pomiędzy węzłami szkieletowymi sieci

Eksploatacja i konfiguracja o…

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

A. światłowody

B. skrętkę kat. 6

C. kable koncentryczne

D. kable symetryczne

Eksploatacja i konfiguracja o…

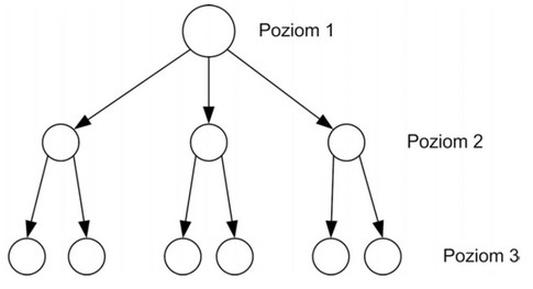

Na rysunku przedstawiono sposób synchronizacji sieci typu

A. synchronizacji wzajemnej.

B. równoległego.

C. master slave.

D. synchronizacji mieszanej.

Eksploatacja i konfiguracja o…

Protokół ICMP (Internet Control Message Protocol) nie dostarcza informacji ruterowi lub hostowi o

A. niemożności dostarczenia datagramu do celu

B. przesyłaniu przez pakiety złośliwego oprogramowania

C. braku dostępnej pamięci buforowej do przechowywania datagramu

D. zmianie wcześniej ustalonej trasy przez jeden z pośredniczących routerów

Eksploatacja i konfiguracja o…

Jakie jest główne zadanie protokołu DHCP w sieci komputerowej?

A. Automatyczne przypisywanie adresów IP urządzeniom w sieci

B. Przesyłanie plików pomiędzy serwerem a klientem

C. Umożliwienie zdalnego zarządzania urządzeniami sieciowymi

D. Szyfrowanie danych przesyłanych w sieci

Eksploatacja i konfiguracja o…

Kluczowym parametrem transmisji światłowodowej, który definiuje spadek poziomu mocy sygnału przy przesyłaniu na odległość 1 km, jest

A. pasmo transmisji

B. tłumienność jednostkowa

C. maksymalny czas propagacji

D. dyspersja

Eksploatacja i konfiguracja o…

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

A. 10 MΩ

B. 1 500 MΩ

C. 1 000 MΩ

D. 100 MΩ

Eksploatacja i konfiguracja o…

Parametry sygnału zmierzone w linii abonenckiej to:

- częstotliwość 15 Hz

- napięcie 90 V ± 15 V

- rytm nadawania: emisja 1,2 s, przerwa 4 s sugerują, że mamy do czynienia z sygnałem

A. specjalny.

B. zajętości.

C. wywołania.

D. natłoku.

Eksploatacja i konfiguracja o…

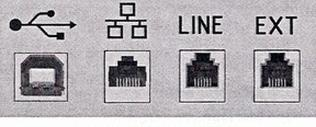

Do którego gniazda urządzenia wielofunkcyjnego należy podłączyć analogowy aparat telefoniczny?

A. LINE

B. EXT

C. USB

D. RJ45

Eksploatacja i konfiguracja o…

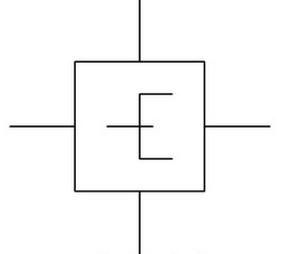

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

A. ładunki elektrostatyczne.

B. substancje żrące.

C. substancje radioaktywne.

D. promieniowanie laserowe.

Eksploatacja i konfiguracja o…

Jeśli moc sygnału na początku łącza wynosi 1 000 mW, a na końcu 100 mW, to jaka jest tłumienność tego łącza?

A. 20 dB

B. 40 dB

C. 10 dB

D. 30 dB

Eksploatacja i konfiguracja o…

Przedstawiony symbol graficzny stosowany w schematach telekomunikacyjnych jest oznaczeniem

A. generatora.

B. filtru.

C. transformatora.

D. rozgałęźnika.

Eksploatacja i konfiguracja o…

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

A. usług zdalnych

B. usług przenoszenia

C. usług dodatkowych

D. teleusług

Eksploatacja i konfiguracja o…

Aliasing to

A. zjawisko występowania w sygnale analogowym odtworzonym z sygnału cyfrowego komponentów o nieprawidłowych częstotliwościach

B. operacja mnożenia sygnału przez okno czasowe

C. okresowy zbiór próbek widma sygnału

D. przekształcenie przypisujące sygnałowi dyskretnemu określoną wartość

Eksploatacja i konfiguracja o…

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

A. Korzystanie z sieci teleinformatycznej w określonych porach dnia, kiedy ruch w sieci jest znacznie mniejszy

B. Dezaktywacja (blokowanie) usług sieciowych, które nie są wykorzystywane, nie mają podstaw biznesowych ani technicznych lub są uważane za potencjalnie niebezpieczne

C. Używanie oprogramowania antywirusowego monitorującego wymianę danych między siecią a sieciami innych organizacji lub sieciami publicznymi

D. Wykorzystanie odpowiednich aplikacji oraz urządzeń typu firewall i systemów do wykrywania i zapobiegania włamaniom na poziomie sieci i hostów

Eksploatacja i konfiguracja o…

Jakie zasady działania ma przetwornik A/C typu delta-sigma?

A. porównywania wartości napięcia wejściowego z napięciem odniesienia generowanym przez przetwornik cyfrowo-analogowy w iteracyjnym procesie kontrolowanym przez układ sterujący

B. jednoczesnego zestawienia wartości napięcia wejściowego z serią napięć odniesienia przy użyciu szeregu komparatorów analogowych

C. zliczania impulsów z generatora wzorcowego o dużej częstotliwości, względem czasu pomiaru, w czasie proporcjonalnym do napięcia wejściowego

D. kwantowania pochodnej sygnału, co oznacza przetwarzanie różnicy wartości sygnału pomiędzy następującymi próbkami na jednobitowe słowo cyfrowe

Eksploatacja i konfiguracja o…

Jaka jest maksymalna liczba przeskoków w protokole RIP, po której pakiety kierowane do następnego rutera będą odrzucane?

A. 15

B. 1

C. 256

D. 120

Eksploatacja i konfiguracja o…

Funkcja HDD S.M.A.R.T. Capability (Self Monitoring, Analysis and Reporting Technology) w BIOS-ie

A. chroni przed nadpisywaniem plików na dysku

B. nadzoruje komunikację pomiędzy dyskiem a płytą główną

C. zapewnia ochronę przed usunięciem danych z twardego dysku

D. obserwuje i informuje o stanie dysku twardego

Eksploatacja i konfiguracja o…

Ciągły sygnał sygnalizacji w łączu abonenckim o częstotliwości od 400 do 450 Hz to

A. informacja o zestawieniu połączenia przez centralę

B. zgłoszenie centrali

C. zwrotny sygnał dzwonienia

D. informacja o zajętości

INF.08 Pytanie 758

Eksploatacja i konfiguracja o…

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

A. 192.168.0.247

B. 194.204.159.1

C. 255.255.255.0

D. 192.168.0.1

Eksploatacja i konfiguracja o…

Jakie urządzenie w pasywnych systemach sieci optycznych pełni rolę multipleksera i demultipleksera?

A. Cylinder

B. Zwierciadło

C. Pryzmat

D. Soczewka

Eksploatacja i konfiguracja o…

Jak definiuje się efektywność widmową BF (Bandwidth Efficiency)?

A. ilość bitów, która może być przesyłana w ciągu 1 sekundy, korzystając z pasma o szerokości 1 herca w dostępnych pasmach częstotliwości

B. możliwość kanału do przesyłania informacji binarnych, czyli określenia liczby bitów danych, które można transmitować w ciągu sekundy przez dane medium transmisyjne

C. przestrzeń między najwyższą a najniższą częstotliwością pasma, które kanał może przenieść z tolerancją nie gorszą niż 3 dB

D. szansę na wystąpienie błędów bitowych w przesyłanym strumieniu informacji