Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. Wzmacniacz mocy stacji bazowych

B. Układ czasowych pól komutacyjnych

C. Regenerator optotelekomunikacyjny

D. Modulator impulsowo-kodowy

Eksploatacja i konfiguracja o…

Jedynym protokołem trasowania, który korzysta z protokołu TCP jako metody transportowej, przesyłając pakiety na porcie 179, jest

A. OSPFv2

B. BGP

C. EIGRP

D. RIPv2

INF.08 Pytanie 883

Eksploatacja i konfiguracja o…

Komenda diagnostyczna w systemie Windows, która pokazuje ścieżkę - sekwencję węzłów sieci IP, jaką pokonuje pakiet do celu to

A. ping

B. tracert

C. route

D. ipconfig

Eksploatacja i konfiguracja o…

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

A. zatrzymanie obu żył

B. zwarcie żył

C. zatrzymanie jednej z żył

D. uszkodzenie izolacji jednej z żył

Eksploatacja i konfiguracja o…

Tabela przedstawia specyfikację techniczną

| Wyświetlacz | TFT LCD kolorowy ; 8,4"; 800x600 |

| Pamięć wewnętrzna | 1000 wyników pomiaru |

| Porty | 2xUSB, RJ-45 Fast Speed Ethernet |

| Długości fali | 1310/1550 nm |

| Dynamika (1310/1550 nm) | 32/30 dB |

| Strefa martwa zdarzeniowa | 2,5 m |

| Strefa martwa tłumieniowa | 8 m |

| Liniowość tłumieniowa | ±0,03 dB/dB |

| Częstotliwość próbkowania | od 4 cm |

| Dokładność obliczenia dystansu | ± (1 m + 0,0005% x odległość +odstęp próbkowania) |

| Zakres pomiaru odległości | do 260 km |

| Czas odświeżania | od 0,1 s |

A. spawarki światłowodowej do spawania włókien wielodomowych.

B. reflektometru optycznego.

C. miernika tłumienia optycznego.

D. obcinarki światłowodów jedno i wielomodowych.

Eksploatacja i konfiguracja o…

Zjawisko refleksji sygnału teletransmisyjnego na końcu przewodu nie występuje w przypadku przewodów

A. zwartej.

B. dopasowanej falowo.

C. naderwanej.

D. rozwartej.

Eksploatacja i konfiguracja o…

Jakie są zadania bloku MSC w sieci GSM?

A. zestawienie, rozłączenie i nadzór nad połączeniem

B. prowadzenie rejestru abonentów gości

C. utrzymywanie bazy danych zawierającej numery terminali

D. prowadzenie rejestru abonentów własnych

Eksploatacja i konfiguracja o…

W standardzie V.29, używanym do przesyłania danych za pomocą faksmodemów, zastosowano modulację

A. QAM/TCM

B. 8DPSK

C. FSK

D. QAM/DPSK

Eksploatacja i konfiguracja o…

Co jest głównym celem stosowania protokołu VLAN?

A. Zmniejszenie przepustowości sieci, co jest błędnym twierdzeniem, gdyż VLAN ma na celu optymalizację wykorzystania dostępnych zasobów.

B. Optymalizacja routingu pomiędzy sieciami WAN, co jest raczej rolą protokołów routingu, takich jak BGP.

C. Zapewnienie szyfrowania danych przesyłanych w sieci, co nie jest celem VLAN, ale zadaniem protokołów takich jak IPsec.

D. Segmentacja sieci w celu zwiększenia bezpieczeństwa, wydajności oraz zarządzania ruchem w sieci.

Eksploatacja i konfiguracja o…

Do wyznaczenia tłumienia włókna światłowodowego metodą odcięcia stosuje się

A. źródło światła oraz miernik mocy optycznej

B. reflektometr OTDR

C. generator i poziomoskop

D. reflektometr TDR

Eksploatacja i konfiguracja o…

Która technika modulacji jest używana do przedstawiania sygnału analogowego mowy w cyfrowych systemach telekomunikacyjnych?

A. ASK (Amplitude-Shift Keying)

B. FSK (Frequency-Shift Keying)

C. PAM (Pulse-Amplitude Modulation)

D. PCM (Pulse-Code Modulation)

Eksploatacja i konfiguracja o…

Jaka licencja dotyczy oprogramowania, które umożliwia korzystanie w tym samym czasie przez liczbę użytkowników określoną w umowie?

A. Licencję na ograniczoną liczbę uruchomień

B. Licencję współpracy

C. Licencję dostępu jednoczesnego

D. Licencję bezpłatnego oprogramowania

INF.08 Pytanie 893

Eksploatacja i konfiguracja o…

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

A. bramy sieciowej

B. fizyczny MAC

C. IP (stały lub z DHCP)

D. serwera SIP

Eksploatacja i konfiguracja o…

Jakie zadania nie wchodzą w skład aktywnego systemu bezpieczeństwa sieciowego?

A. zapewnienia integralności danych

B. kontroli treści danych

C. zapewnienia poufności danych

D. sprawdzania autentyczności użytkownika

Eksploatacja i konfiguracja o…

Jakie urządzenie stosuje się do pomiaru rezystancji pętli abonenckiej?

A. miernik poziomu

B. poziomoskop

C. megaomomierz

D. omomierz

INF.08 Pytanie 896

Eksploatacja i konfiguracja o…

Jakim rodzajem transmisji posługuje się DHCP (Dynamic Host Configuration Protocol) przy współpracy z protokołem IPv4?

A. Anycast

B. Multicast

C. Broadcast

D. Unicast

Eksploatacja i konfiguracja o…

Klient zażądał zwiększenia pamięci RAM w komputerze o 2 GB w dwóch modułach po 1 GB oraz zainstalowania nagrywarki DVD. Koszt jednego modułu pamięci o pojemności 1 GB wynosi 98 zł, a nagrywarki 85 zł. Całkowita opłata za usługę serwisową związana z rozszerzeniem pamięci wynosi 30 zł, natomiast za zamontowanie nagrywarki DVD 50 zł. Oblicz łączny koszt modernizacji komputera. Wszystkie podane ceny są cenami brutto.

A. 263 zł

B. 391 zł

C. 361 zł

D. 446 zł

Eksploatacja i konfiguracja o…

Serwery SIP (ang. Session Initiation Protocol) są stosowane do nawiązywania połączeń w technologii

A. UMTS

B. VoIP

C. PSTN

D. ISDN

Eksploatacja i konfiguracja o…

Jaki rodzaj złącza jest przedstawiony na rysunku?

A. E2000

B. ST

C. LC

D. SC

Eksploatacja i konfiguracja o…

Jaki parametr długiej linii jest związany z indukcyjnością oraz pojemnością między przewodnikami?

A. Impedancja falowa

B. Sprawność energetyczna

C. Pojemność jednostkowa

D. Rezystancja jednostkowa

INF.08 Pytanie 901

Eksploatacja i konfiguracja o…

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101]

z maksymalną liczbą 30 przeskoków:

1 2 ms 2 ms 4 ms 192.168.2.254

2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97]

3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149]

4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100]

5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6]

6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69]

7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

A. ping

B. tracert

C. netstat

D. ipconfig

Eksploatacja i konfiguracja o…

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

A. FDM (Frequency Division Multiplexing)

B. TDM (Time Division Multiplexing)

C. TCM (Time Compression Multiplexing)

D. CDM (Code Division Multiplexing)

Eksploatacja i konfiguracja o…

Która z wymienionych czynności sprawi, że system operacyjny nie będzie odpowiednio zabezpieczony, mimo zainstalowanego oprogramowania antywirusowego?

A. Nadzorowanie systemu w czasie rzeczywistym

B. Przeprowadzanie szybkiego skanowania nie częściej niż raz w miesiącu

C. Realizowanie pełnego skanowania systemu plików co najmniej raz dziennie

D. Aktywowanie automatycznych aktualizacji bazy wirusów

Eksploatacja i konfiguracja o…

Wskaż urządzenie pomiarowe używane do identyfikacji uszkodzenia kabla telefonicznego w linii abonenckiej?

A. Reflektometr TDR

B. Miernik bitowej stopy błędów

C. Aparat montażowy

D. Tester diodowy okablowania

Eksploatacja i konfiguracja o…

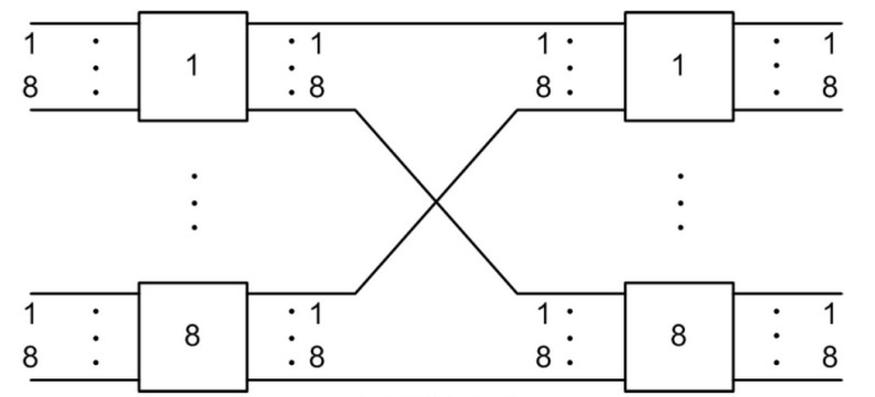

Przedstawiony na rysunku symbol oznacza pole komutacyjne

A. czterosekcyjne.

B. ośmiosekcyjne.

C. szesnastosekcyjne.

D. dwusekcyjne.

Eksploatacja i konfiguracja o…

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

A. IEEE 802.1q

B. IEEE 802.1d

C. IEEE 802.1aq

D. IEEE 802.1w

INF.08 Pytanie 907

Eksploatacja i konfiguracja o…

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

A. Przegląd łączy

B. Zarządzanie sygnalizacją

C. Administrowanie i konserwacja

D. Selekcja ścieżki

Eksploatacja i konfiguracja o…

Jakie są różnice pomiędzy robakiem a wirusem komputerowym?

A. Robak do swojego rozprzestrzeniania potrzebuje pliku-nosiciela, podczas gdy wirus jest samodzielnym programem

B. Wirus rozprzestrzenia się jedynie przez sieć, a robak tylko przez nośniki wymienne

C. Wirus do rozprzestrzeniania się potrzebuje pliku-nosiciela, a robak jest samodzielnym programem

D. Robak rozprzestrzenia się wyłącznie poprzez sieć, natomiast wirus tylko za pomocą nośników wymiennych

Eksploatacja i konfiguracja o…

Jakie polecenie w systemie Windows umożliwia ustalenie, jaką trasą oraz przez jakie punkty pośrednie przesyłane są pakiety do odbiorcy w internecie?

A. tracert

B. route

C. ping

D. ipconfig

Eksploatacja i konfiguracja o…

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

A. sprawdzanie błędów na dysku

B. aktualizację zdalną systemu

C. sklonowanie obrazu zainstalowanego systemu

D. defragmentację dysku

Eksploatacja i konfiguracja o…

Jaki typ licencji przydziela oprogramowanie jedynie do jednego, określonego zestawu komputerowego?

A. BOX

B. GNU GPL

C. CPL

D. OEM

Eksploatacja i konfiguracja o…

Sinus maksymalnego dozwolonego kąta pomiędzy promieniem wchodzącym a osią światłowodu wynosi dla światłowodów wielomodowych

A. dyspersja chromatyczna

B. dyspersja modowa

C. indeks kroku

D. apertura numeryczna

Eksploatacja i konfiguracja o…

Jakie urządzenie można zastosować do pomiaru czasu narastania impulsu?

A. analyzator stanów logicznych

B. oscyloskop

C. analyzator widma

D. frekwencjometr

Eksploatacja i konfiguracja o…

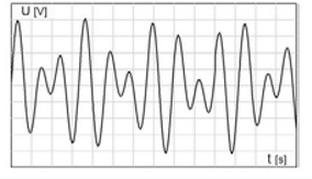

Oscylogram przedstawia sygnalizację

A. dekadową.

B. prądem stałym.

C. tonową.

D. cyfrową.

Eksploatacja i konfiguracja o…

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

A. bezpieczeństwo i konserwacja

B. wygląd oraz personalizacja

C. ustawienia zasilania

D. menedżer urządzeń

Eksploatacja i konfiguracja o…

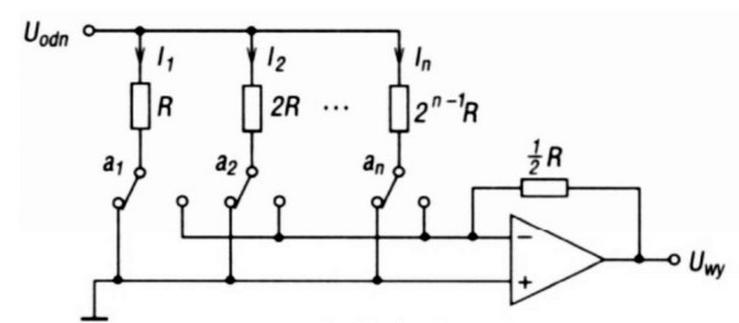

Na rysunku przedstawiono schemat przetwornika

A. A/C przetwarzającego metodą bezpośredniego porównania.

B. C/A o przetwarzaniu prądowym.

C. C/A o przetwarzaniu napięciowym.

D. A/C przetwarzającego metodą kompensacji wagowej.

Eksploatacja i konfiguracja o…

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

A. DMA (Direct Memory Access)

B. IRQ (Interrupt ReQuest)

C. ACAPI (Advanced Configuration and Power Interface)

D. API (Application Programming Interface)

Eksploatacja i konfiguracja o…

Na stanowisku komputerowym szerokość oraz głębokość blatu powinny umożliwiać umieszczenie klawiatury z zachowaniem odpowiedniej przestrzeni pomiędzy klawiaturą a przednią krawędzią blatu. Ta odległość musi wynosić

A. nie mniej niż 50 mm

B. nie więcej niż 100 mm

C. nie mniej niż 100 mm

D. nie więcej niż 50 mm

Eksploatacja i konfiguracja o…

Jak nazywa się typ szerokopasmowego systemu telekomunikacyjnego FTTX (Fiber-To-The-X), w którym światłowód jest bezpośrednio podłączony do lokalu abonenta?

A. FTTN

B. FTTH

C. FTTB

D. FTTC

Eksploatacja i konfiguracja o…

Jakie urządzenie powinno być wykorzystane w systemach ADSL w celu oddzielenia sygnałów telefonicznych od sygnałów ADSL?

A. Przełącznik PSTN.

B. Koncentrator DSLAM.

C. Odtwarzacz.

D. Splitter.