Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. BIOS ma trudności z obsługą klawiatury

B. Należy odblokować zamknięcie klawiatury

C. Błąd związany ze sterownikiem DMA

D. Błąd dotyczący sterownika klawiatury

Eksploatacja i konfiguracja o…

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

A. @echo on

B. @pause

C. @rem

D. @echo off

Eksploatacja i konfiguracja o…

Jednostkowa indukcyjność długiej linii, w której zachodzi przesył sygnału, oznacza

A. straty cieplne w przewodach linii

B. pole magnetyczne przewodów linii

C. straty cieplne w dielektryku pomiędzy przewodami linii

D. pole elektryczne w dielektryku pomiędzy przewodami linii

Eksploatacja i konfiguracja o…

Ile podsieci otrzymamy, dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci zawierające po trzydzieści dwa adresy?

A. 16 sieci

B. 12 sieci

C. 6 sieci

D. 8 sieci

Eksploatacja i konfiguracja o…

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

A. układ pamięci tylko do odczytu podstawowego systemu BIOS jest uszkodzony

B. dysk twardy nie jest podłączony do portu interfejsu

C. płyta główna nie ma wbudowanego kontrolera dla dysków twardych SATA

D. pamięć operacyjna uległa fizycznemu uszkodzeniu

Eksploatacja i konfiguracja o…

Kontroler RAID 1 umieszczony na płycie głównej serwera

A. zwiększa szybkość zapisu i odczytu z dysku twardego poprzez operowanie na blokach danych

B. zwiększa ochronę danych na dysku twardym poprzez ich replikację na dwóch lub więcej dyskach

C. umożliwia odzyskanie danych po awarii jednego z dysków przy użyciu kodów korekcyjnych przechowywanych na dodatkowym dysku

D. łączy kilka fizycznych dysków w jeden logiczny dysk poprzez przeplatanie danych między dyskami

INF.08 Pytanie 1207

Eksploatacja i konfiguracja o…

Na rysunku przedstawiono ekran konfiguracyjny

A. linii telefonicznej VoIP.

B. protokołu SIP w centrali telefonicznej.

C. konta VoIP w centrali telefonicznej.

D. konta użytkownika telefonu VoIP.

Eksploatacja i konfiguracja o…

Jaką charakterystykę ma przepustowość wynosząca 64 kbit/s?

A. system ISDN BRA kanał B

B. system ISDN BRA kanał D

C. technologię ADSL

D. technologię ATM

Eksploatacja i konfiguracja o…

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

A. 30 dB

B. 20 dB

C. 10 dB

D. 0 dB

Eksploatacja i konfiguracja o…

W jakim standardzie dane są przesyłane w postaci komórek zawierających nagłówek o długości

5 bajtów oraz pole informacyjne o długości 48 bajtów?

A. ATM (Asynchronous Transfer Mode)

B. FR (FrameRelay)

C. DSL (Digital Subscriber Line)

D. PSTN (Public Switched Telephone Network)

Eksploatacja i konfiguracja o…

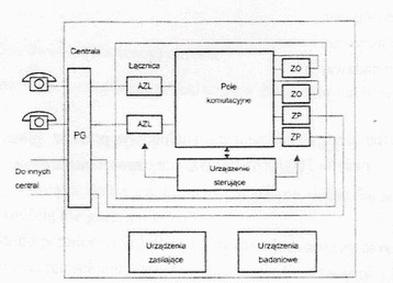

W którym bloku centrali odbywa się zestawianie połączeń między łączami doprowadzonymi do węzła komutacyjnego?

A. W ZP - zespole połączeniowym.

B. W ZO - zespole obsługowym.

C. W polu komutacyjnym.

D. W urządzeniu sterującym.

INF.08 Pytanie 1212

Eksploatacja i konfiguracja o…

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

A. ifconfig

B. traceroute

C. iptables

D. tcpdump

Eksploatacja i konfiguracja o…

Jaki zakres częstotliwości jest stosowany do przesyłania dźwięku w telefonie analogowym w standardowym kanale telefonicznym?

A. (30 ÷ 300) kHz

B. (300 ÷ 3400) Hz

C. (30 ÷ 300) Hz

D. (300 ÷ 3400) kHz

Eksploatacja i konfiguracja o…

Numeracja DDI (Direct Dial-In) w telefonicznych centralach z linią ISDN polega na tym, że wewnętrzny numer telefonu jest

A. jednocześnie końcówką numeru miejskiego, a dla każdego użytkownika centrali istnieje wspólny numer miejski

B. przypisany do wszystkich użytkowników, a dzięki wybieraniu tonowemu centrala nawiązuje połączenie z numerem wewnętrznym

C. jednocześnie końcówką numeru miejskiego, a każdy użytkownik wewnętrzny centrali telefonicznej ma przypisany swój własny numer miejski

D. przypisany jednocześnie do kilku użytkowników wewnętrznych centrali telefonicznej

Eksploatacja i konfiguracja o…

Sprzętowa realizacja komutacji pozwala na szybką transmisję danych w niewielkich paczkach o stałej wielkości 53 bajty?

A. łączy

B. komórek

C. kanałów

D. ramek

Eksploatacja i konfiguracja o…

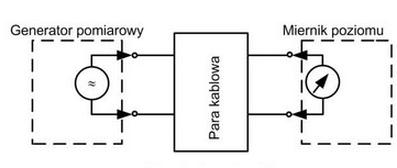

Przedstawiony schemat służy do wyznaczania

A. przeników zbliżnych.

B. szumów termicznych.

C. przeników zdalnych.

D. tłumienności skutecznej.

Eksploatacja i konfiguracja o…

Aby zabezpieczyć dane oraz system operacyjny komputera podłączonego do Internetu przed złośliwym oprogramowaniem, konieczne jest zainstalowanie na nim

A. filtru antyspamowego.

B. programu antywirusowego.

C. oprogramowania antyadware.

D. najświeższą wersję przeglądarki

Eksploatacja i konfiguracja o…

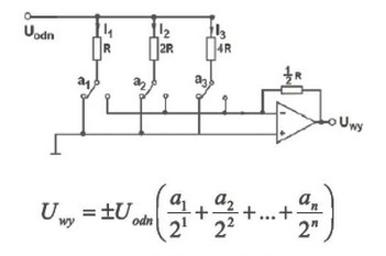

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

A. a1 a2 a3 = 101

B. a1 a2 a3 = 010

C. a1 a2 a3 = 110

D. a1 a2 a3 = 011

Eksploatacja i konfiguracja o…

Metoda filtrowania datagramów, stosowana do ochrony sieci lokalnej przed nieautoryzowanym dostępem z zewnątrz, to

A. modem

B. switch

C. firewall

D. hub

Eksploatacja i konfiguracja o…

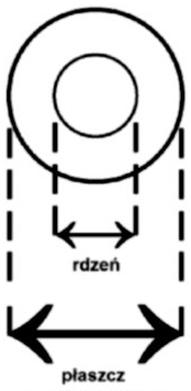

Przyrząd przedstawiony na rysunku jest stosowany do pomiaru

A. mocy optycznej.

B. długości kabla UTP.

C. poziomu sygnału radiowego.

D. mocy pola elektromagnetycznego.

Eksploatacja i konfiguracja o…

Jakie jest znaczenie skrótu BIOS?

A. Zapisany w pamięci ROM zestaw podstawowych procedur pośredniczących pomiędzy systemem operacyjnym a sprzętem

B. Dodatkowy koprocesor, który współpracuje z głównym procesorem w celu wykonywania zaawansowanych obliczeń matematycznych

C. Układ pamięci, który pośredniczy między wejściami szeregowymi a równoległymi oraz odwrotnie

D. Zestaw podstawowych procedur zapisany w pamięci operacyjnej, który działa jako pośrednik między systemem operacyjnym a sprzętem

Eksploatacja i konfiguracja o…

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

A. 0.255.255.255

B. 0.0.255.255

C. 0.0.0.0

D. 0.0.0.255

Eksploatacja i konfiguracja o…

Jaką logarytmiczną jednostką miary poziomu mocy, która jest odniesiona do 1 mW, się posługujemy?

A. dBmO

B. dBm

C. dBr

D. dB

Eksploatacja i konfiguracja o…

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

A. Krzem

B. Miedź

C. Szkło

D. Polietylen

Eksploatacja i konfiguracja o…

Na rysunku pokazano przekrój poprzeczny włókna światłowodowego wraz z oznaczeniem płaszcza i rdzenia. Jakie wymiary ma włókno jednomodowe?

A. Płaszcz 125 um, rdzeń 10 um

B. Płaszcz 140 um, rdzeń 100 um

C. Płaszcz 125 um, rdzeń 60 um

D. Płaszcz 125 um, rdzeń 52,5 um

Eksploatacja i konfiguracja o…

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

A. 23,90 zł

B. 29,16 zł

C. 48,90 zł

D. 59,66 zł

Eksploatacja i konfiguracja o…

Standardowe interfejsy UNI (User Network Interface) oraz NNI (Network-to-Network Interface) są określone w standardzie

A. ISDN (Integrated Services Digital Network)

B. ATM (Asynchronous Transfer Mode)

C. GSM (Global System for Mobile Communications)

D. UMTS (Universal Mobile Telecommunications System)

Eksploatacja i konfiguracja o…

W teorii linii długiej można wyróżnić impedancję falową Zf oraz impedancję obciążenia Zobc. Linia długa jest poprawnie dopasowana falowo (nie występują w niej odbicia) w sytuacji, gdy:

A. Zf < Zobc

B. Zf = 0

C. Zf > Zobc

D. Zf = Zobc

Eksploatacja i konfiguracja o…

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

A. 12

B. 18

C. 16

D. 20

Eksploatacja i konfiguracja o…

Wartość rezystancji jednostkowej, symetrycznej pary linii długiej przedstawionej w formie schematu zastępczego, zależy m.in. od

A. średnicy przewodów

B. stanu izolacji przewodów

C. pojemności pomiędzy przewodami

D. typy izolacji przewodów

Eksploatacja i konfiguracja o…

Jakie jest obciążenie łącza, jeśli wartość Erlanga wynosi 0,25?

A. 45 minut

B. 25 minut

C. 35 minut

D. 15 minut

Eksploatacja i konfiguracja o…

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

A. próbkowania

B. ucięcia pasma

C. aliasingu

D. kwantowania

Eksploatacja i konfiguracja o…

Komutacja pakietów w trybie datagramowym polega na

A. przydzielaniu wybranemu połączeniu ustalonej sekwencji połączonych kanałów od terminala źródłowego do terminala docelowego

B. dzieleniu wiadomości na segmenty o stałej długości, a następnie przesyłaniu ich przez łącza komunikacyjne między węzłami sieci, gdzie każdy pakiet jest trasowany osobno

C. tworzeniu na żądanie stałego połączenia pomiędzy dwoma lub więcej urządzeniami, które jest utrzymywane do momentu jego rozłączenia

D. przesyłaniu informacji od urządzenia inicjującego do końcowego w formie wiadomości, które mogą być przechowywane przez pewien czas w węzłach komutacyjnych w sieci

Eksploatacja i konfiguracja o…

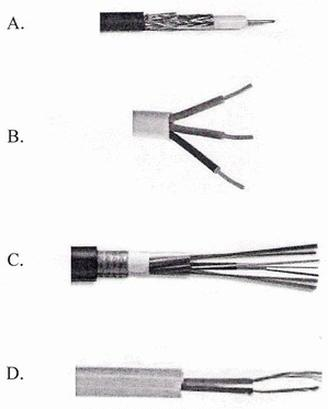

Wskaż kabel do podłączenia analogowego aparatu telefonicznego do gniazda.

A. A.

B. D.

C. C.

D. B.

Eksploatacja i konfiguracja o…

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

A. Advanced Chip Configuration

B. CPU Host Freąuency

C. Advanced Hardware Monitoring

D. PCI Configuration Setup

Eksploatacja i konfiguracja o…

Zjawisko, które polega na modyfikacji częstotliwości analogowego sygnału nośnego w zależności od zmian amplitudy analogowego sygnału informacyjnego, nosi nazwę modulacja

A. PCM

B. PAM

C. AM

D. FM

Eksploatacja i konfiguracja o…

Wskaż typ modulacji, w której przy stałej amplitudzie sygnału nośnego o charakterze harmonicznym każdemu poziomowi logicznemu przyporządkowana jest inna częstotliwość nośna.

A. PSK

B. QAM

C. ASK

D. FSK

Eksploatacja i konfiguracja o…

Modulacja, która polega na jednoczesnej zmianie amplitudy oraz fazy sygnału nośnego, gdzie każda modyfikacja fali nośnej koduje czterobitową informację wejściową, definiowana jest jako modulacja

A. FSK

B. PSK

C. QAM

D. ASK

Eksploatacja i konfiguracja o…

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

A. 131 104.14.255

B. 131.104.0.0

C. 131.0.0.0

D. 131.104.14.0

Eksploatacja i konfiguracja o…

Wyświetlany na monitorze komunikat Keyboard is locked out — Unlock the key podczas uruchamiania komputera odnosi się do

A. braku sygnału na klawiaturze

B. sytuacji, w której jeden z przycisków mógł zostać wciśnięty i jest zablokowany

C. braku połączenia komputera z klawiaturą

D. wadliwej klawiatury