Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. klasy B

B. klasy D

C. klasy C

D. klasy E

Eksploatacja i konfiguracja o…

Proces uwierzytelniania użytkownika polega na

A. przyznaniu użytkownikowi dostępu do danych.

B. potwierdzeniu zadeklarowanej tożsamości użytkownika.

C. ustaleniu nowej tożsamości użytkownika.

D. szyfrowaniu loginu oraz hasła użytkownika.

Eksploatacja i konfiguracja o…

W jakich jednostkach przedstawiamy wynik pomiaru parametru RTT (Round Trip Delay Time)?

A. Hz

B. dB

C. m

D. s

Eksploatacja i konfiguracja o…

Rodzaj transmisji, w której pojedynczy pakiet jest kopiowany i przesyłany do wszystkich stacji w sieci, określa się mianem

A. unicast

B. multicast

C. broadcast

D. ringcast

Eksploatacja i konfiguracja o…

Aby uzyskać symetryczną transmisję o maksymalnej prędkości 2 Mbit/s, wykorzystując jedynie jedną parę przewodów miedzianych, jakie urządzenia należy zastosować, aby były zgodne z technologią?

A. ADSL

B. HFC

C. VDSL

D. SDSL

Eksploatacja i konfiguracja o…

Jaką maksymalną wartość powinna mieć tłumienność światłowodu telekomunikacyjnego w trzecim oknie optycznym?

A. 0,025 dB/km

B. 0,250 dB/km

C. 0,050 dB/km

D. 0,005 dB/km

Eksploatacja i konfiguracja o…

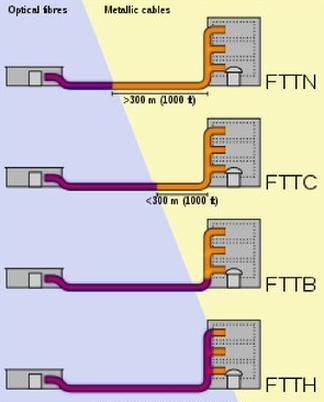

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują

A. kable miedziane proste.

B. kable miedziane skręcane.

C. światłowody jedno i wielomodowe.

D. fale radiowe.

Eksploatacja i konfiguracja o…

Z czego wykonane są przewody kabla sieciowego UTP cat. 5e?

A. Aluminium

B. Cyny

C. Żelaza

D. Miedzi

Eksploatacja i konfiguracja o…

Jaki jest cel stosowania domieszek (np. GeO2, Al2O3, P2O5, B2O5 oraz F2) w rdzeniach światłowodów telekomunikacyjnych z SiO2?

A. Zwiększenia giętkości kabla

B. Zmiany wartości współczynnika załamania światła

C. Zapobieżenia rozproszeniu fali świetlnej

D. Obniżenia absorpcji jonów wody

Eksploatacja i konfiguracja o…

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

A. zarządzanie ruchem nieoznakowanym.

B. przydzielanie ramkom numerów VLAN.

C. zarządzanie ruchem oznakowanym.

D. weryfikacja numerów VLAN przenoszonych przez ramki.

Eksploatacja i konfiguracja o…

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

A. Z

B. B

C. A

D. V

Eksploatacja i konfiguracja o…

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

A. Wymienić cały odcinek kabla.

B. Połączyć przerwane końce przewodów.

C. Zlutować końce przerwanych przewodów.

D. Zastosować kostkę elektryczną do połączenia przewodów.

Eksploatacja i konfiguracja o…

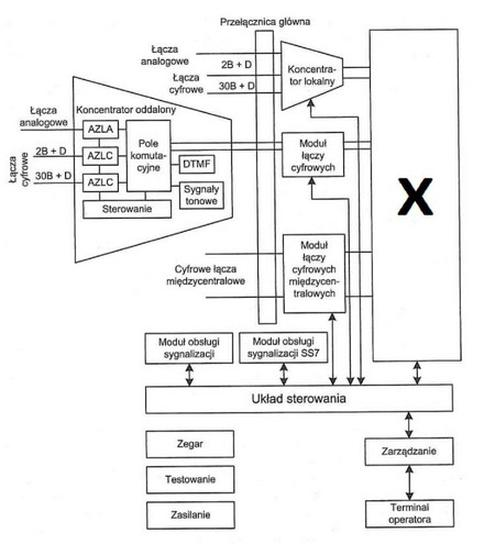

Jaką rolę pełni blok oznaczony symbolem X na schemacie centrali telefonicznej?

A. Komutowania łączy.

B. Obsługi sygnalizacji.

C. Testowania łączy w centrali.

D. Zarządzania systemem centralowym.

Eksploatacja i konfiguracja o…

Tor transmisyjny o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność jednostkowa zastosowanego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, uwzględniając, że w miejscu spawu tłumienie wynosi 0,01 dB?

A. 0,62 dB

B. 0,02 dB

C. 0,68 dB

D. 1,35 dB

Eksploatacja i konfiguracja o…

Po załączeniu zasilania komputer uruchomił się, wygenerował jeden sygnał dźwiękowy, na ekranie obraz pozostał czarny. Co jest najbardziej prawdopodobną przyczyną zaistniałej sytuacji?

A. Brak zainstalowanego systemu operacyjnego na dysku

B. Brak połączenia komputera z monitorem

C. Uszkodzony dysk twardy

D. Uszkodzona pamięć RAM

Eksploatacja i konfiguracja o…

Czy system sygnalizacji CCS (ang. Common Channel Signaling) jest

A. uznawany za sygnalizację w pasmie

B. wykorzystywany jedynie w sieciach analogowych

C. stosowany w dedykowanym kanale, przypisanym do wielu kanałów rozmownych

D. trwale związany z określonym kanałem użytkownika, w którym transmituje informacje sygnalizacyjne

Eksploatacja i konfiguracja o…

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

A. Trap

B. Get

C. Set

D. Response

Eksploatacja i konfiguracja o…

Metoda komutacji, w której dane są transferowane pomiędzy stacjami końcowymi w formie zbiorów elementów binarnych o stałej, ograniczonej długości, określana jest jako komutacja

A. komórek.

B. wiadomości.

C. pakietów.

D. łączy.

Eksploatacja i konfiguracja o…

Zasada użytkowania dotycząca kompatybilności elektromagnetycznej (EMC) systemu teleinformatycznego polega na

A. połączeniu dwóch sieci logicznych

B. połączeniu sieci energetycznej z siecią logiczną

C. umiejętności systemu do niegenerowania zakłóceń pola elektromagnetycznego, które mogłyby wpływać na inne urządzenia

D. połączeniu dwóch sieci energetycznych

INF.08 Pytanie 340

Eksploatacja i konfiguracja o…

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

A. Ipconfig

B. Ping

C. Tracert

D. Netstat

Eksploatacja i konfiguracja o…

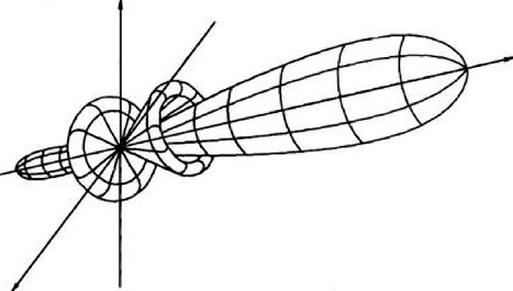

Którą charakterystykę promieniowania anteny przedstawia rysunek?

A. Poziomą.

B. Przestrzenną.

C. Wertykalną.

D. Horyzontalną.

Eksploatacja i konfiguracja o…

Optyczny sygnał o mocy 100 mW został przesłany przez światłowód o długości 100 km. Do odbiornika dociera sygnał optyczny o mocy 10 mW. Jaka jest tłumienność jednostkowa tego światłowodu?

A. 0,1 dB/km

B. 0,2 dB/km

C. 1,0 dB/km

D. 2,0 dB/km

Eksploatacja i konfiguracja o…

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

A. apt-get search

B. apt-get install

C. apt-get download

D. apt-get update

Eksploatacja i konfiguracja o…

Funkcję ekranu absorbującego niekorzystne promieniowanie elektromagnetyczne wypełnia materiał wykorzystany w odzieży ochronnej

A. elastyczna tkanina odporna na wysoką temperaturę

B. siateczka metalowa (miedziana lub srebrna)

C. membrana poliuretanowa

D. kopolimer na bazie polichlorku winylu

Eksploatacja i konfiguracja o…

Jak nazywa się magistrala, która umożliwia podłączenie kart rozszerzeń do płyty głównej w komputerach PC?

A. PS/2

B. PCI

C. COM

D. USB

Eksploatacja i konfiguracja o…

Jaki styk w łączu ISDN BRA służy do połączenia sieci dostępowej między końcem łącza dostawcy a centralą abonenta?

A. S

B. U

C. V

D. T

Eksploatacja i konfiguracja o…

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

A. Avast

B. Visio

C. Wireshark

D. Hamachi

Eksploatacja i konfiguracja o…

Podczas skanowania sieci komputerowej uzyskano informację FF05:0:0:0:0:0:0:42. Co to jest

A. adres MAC karty sieciowej

B. numer protokołu w standardzie TCP/IP

C. adres IP v 6

D. adres IP v 4

Eksploatacja i konfiguracja o…

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

A. 5 podsieci.

B. 1 sieci.

C. 2 podsieci.

D. 3 podsieci.

Eksploatacja i konfiguracja o…

Jaki sygnał w dowolnym momencie czasu charakteryzuje się precyzyjną zależnością matematyczną, a jego wykres powstaje na podstawie dokładnej analizy każdego momentu czasowego ze względu na jego nieprzerwaną zmienność?

A. Deterministyczny okresowy

B. Deterministyczny nieokresowy

C. Stacjonarny losowy

D. Niestacjonarny losowy

Eksploatacja i konfiguracja o…

Której metody kodowania dotyczy podany opis?

| Na początku sygnał przyjmuje stan odpowiadający jego wartości binarnej, w środku czasu transmisji bitu następuje zmiana sygnału na przeciwny. Dla zera poziom zmienia się z niskiego na wysoki, dla jedynki – z wysokiego na niski. Konwencja ta została wprowadzona przez G. E. Thomasa w 1949 roku. |

A. Manchester

B. AMI

C. B8ZS

D. Pseudoternary

Eksploatacja i konfiguracja o…

Ile wynosi nominalna przepływność systemu transmisyjnego oznaczonego symbolem E4?

A. 564,992 Mbit/s

B. 139,264 Mbit/s

C. 34,368 Mbit/s

D. 8,448 Mbit/s

Eksploatacja i konfiguracja o…

Zjawisko tłumienności w torze światłowodowym przejawia się poprzez

A. zmniejszenie częstotliwości sygnału

B. zmniejszenie amplitudy sygnału

C. zwiększenie kąta załamania impulsu świetlnego

D. rozmycie impulsu optycznego

Eksploatacja i konfiguracja o…

Który typ licencji umożliwia korzystanie z w pełni funkcjonalnego oprogramowania bez opłat jedynie przez określony czas lub liczbę uruchomień?

A. Demo

B. Freeware

C. GNU GPL

D. Trial

Eksploatacja i konfiguracja o…

Podczas uruchamiania komputera użytkownik natrafił na czarny ekran z informacją ntldr is missing. W rezultacie tego błędu

A. system operacyjny nie zostanie załadowany

B. uruchomi się automatycznie narzędzie do przywracania systemu

C. system operacyjny załadowany, ale będzie działał niestabilnie

D. komputer będzie się nieustannie restartował

Eksploatacja i konfiguracja o…

Który z poniższych adresów jest adresem niepublicznym?

A. 192.168.0.0/24

B. 194.168.0.0/24

C. 193.168.0.0/24

D. 191.168.0.0/24

Eksploatacja i konfiguracja o…

Aktywacja mikrotelefonu przez użytkownika rozpoczynającego połączenie w publicznej sieci telefonicznej z komutacją jest oznaczana przepływem prądu przez pętlę abonencką

A. tętniącego o częstotliwości 400 Hz

B. przemiennego o częstotliwości 400 Hz

C. zmiennego

D. stałego

Eksploatacja i konfiguracja o…

Który protokół routingu do ustalania ścieżki bierze pod uwagę zarówno stan łącza, jak i koszt trasy?

A. OSPF (Open Shortest Path First)

B. RIPv1 (Routing Information Protocol version 1)

C. RIPv2 (Routing Information Protocol version 2)

D. IGRP (Interior Gateway Routing Protocol)

Eksploatacja i konfiguracja o…

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

A. 224.0.0.5

B. 224.0.0.6

C. 224.0.0.9

D. 224.0.0.10

Eksploatacja i konfiguracja o…

Możliwość oceny jakości izolacji pomiędzy żyłami w kablu miedzianym uzyskuje się poprzez dokonanie pomiaru

A. oscyloskopem

B. miliwoltomierzem

C. amperomierzem

D. megaomomierzem