Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. chroni układy urządzenia przed wyładowaniami z linii

B. ochrania aparat telefoniczny przed odwróceniem zasilania

C. eliminując iskrzenie na panelu numerowym

D. zapobiega zbyt dużemu prądowi dzwonienia

Eksploatacja i konfiguracja o…

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

A. 192.168.0.160

B. 192.168.0.128

C. 192.168.0.96

D. 192.168.0.64

Montaż i konfiguracja lokalny…

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, z których jedno prowadzi do najbliższego sąsiada, a dane są przesyłane z jednego komputera do następnego w formie pętli?

A. Pierścień.

B. Drzewo.

C. Siatka.

D. Gwiazda.

Eksploatacja i konfiguracja o…

W jakim typie pamięci zapisany jest BIOS?

A. ROM lub EPROM

B. Cache procesora

C. Cache płyty głównej

D. RAM

Eksploatacja i konfiguracja o…

Jaki jest cel stosowania domieszek (np. GeO2, Al2O3, P2O5, B2O5 oraz F2) w rdzeniach światłowodów telekomunikacyjnych z SiO2?

A. Zwiększenia giętkości kabla

B. Zapobieżenia rozproszeniu fali świetlnej

C. Obniżenia absorpcji jonów wody

D. Zmiany wartości współczynnika załamania światła

Eksploatacja i konfiguracja o…

Tor sygnałowy o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność na jednostkę długości użytego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, jeśli w miejscu spawu tłumienie wynosi 0,01 dB?

A. 0,68 dB

B. 1,35 dB

C. 0,62 dB

D. 0,02 dB

Eksploatacja i konfiguracja o…

Który wtyk należy zastosować przy podłączeniu aparatu telefonicznego POTS aby były wykorzystane wszystkie styki wtyku do transmisji sygnału?

A. A.

B. B.

C. D.

D. C.

Eksploatacja i konfiguracja o…

Ile maksymalnie urządzeń abonenckich można podłączyć do interfejsu cyfrowego ISDN BRI?

A. 8

B. 16

C. 2

D. 32

Eksploatacja i konfiguracja o…

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

A. TDM (Time Division Multiplexing)

B. CDM (Code Division Multiplexing)

C. FDM (Frequency Division Multiplexing)

D. TCM (Time Compression Multiplexing)

Montaż i konfiguracja lokalny…

Adres IP (ang. Internet Protocol Address) to

A. jedyną nazwą symboliczną urządzenia.

B. indywidualny numer produkcyjny urządzenia.

C. logiczny adres komputera.

D. fizyczny adres komputera.

Montaż i konfiguracja lokalny…

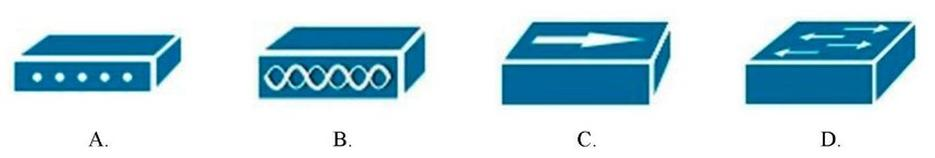

Który z symboli oznacza przełącznik?

A. C.

B. D.

C. B.

D. A.

Eksploatacja i konfiguracja o…

Moc sygnału na wejściu łącza wynosi 500 mW, a na jego wyjściu 50 mW. Ile wynosi tłumienność łącza?

A. 40 dB

B. 30 dB

C. 20 dB

D. 10 dB

Eksploatacja i konfiguracja o…

Który typ licencji umożliwia korzystanie z w pełni funkcjonalnego oprogramowania bez opłat jedynie przez określony czas lub liczbę uruchomień?

A. Trial

B. Freeware

C. Demo

D. GNU GPL

Eksploatacja i konfiguracja o…

Sygnalizacja prądem przemiennym w analogowym łączu abonenckim sprowadza się do przesyłania sygnałów o konkretnych częstotliwościach, które mieszczą się w zakresie

A. 3825 Hz ÷ 3850 Hz

B. 300 Hz ÷ 3400 MHz

C. 300 Hz ÷ 3400 Hz

D. 3825 Hz ÷ 3850 MHz

Eksploatacja i konfiguracja o…

Jaka długość fali świetlnej odpowiada II oknu transmisyjnemu?

A. 1550 nm

B. 1625 nm

C. 850 nm

D. 1310 nm

Eksploatacja i konfiguracja o…

Zgodnie z protokołem IPv6 każdy interfejs sieciowy powinien posiadać adres link-local. Który prefiks określa adresy typu link-local?

A. FC00::/7

B. FEC0::/10

C. FF00::/8

D. FE80::/10

Eksploatacja i konfiguracja o…

W sygnalizacji wykorzystuje się ramki systemu PCM 30/32

A. przemiennym prądem w paśmie

B. stałym prądem

C. cyfrowej

D. przemiennym prądem poza pasmem

Eksploatacja i konfiguracja o…

Aktywny pomiar jakości usług QoS (Quality of Service) nie bazuje na ocenie

A. taryfikacji (naliczania).

B. jakości transmisji połączeń (np. szumów, tłumienia, echa, bitowej stopy błędu).

C. liczby połączeń błędnych.

D. enkapsulacji.

Eksploatacja i konfiguracja o…

Jakiego typu komutacja jest stosowana w stacjonarnej telefonii analogowej?

A. Komórek

B. Ramek

C. Łączy

D. Pakietów

Eksploatacja i konfiguracja o…

Który protokół jest używany do przesyłania głosu w systemach VoIP?

A. SIP

B. TCP

C. RTP

D. FTP

Eksploatacja i konfiguracja o…

Które z poniższych stwierdzeń na temat komutacji pakietów nie jest poprawne?

A. Węzeł kieruje pakiet na podstawie informacji z nagłówka.

B. Uszkodzona trasa zyskuje sprawną alternatywę.

C. Pakiety zawsze przesyłane są tą samą trasą, nawet gdy ta zostanie uszkodzona.

D. W ruterach występują opóźnienia spowodowane buforowaniem pakietów.

Montaż i konfiguracja lokalny…

Aby użytkownicy sieci lokalnej mogli przeglądać strony WWW przez protokoły HTTP i HTTPS, zapora sieciowa powinna pozwalać na ruch na portach

A. 80 i 434

B. 90 i 443

C. 90 i 434

D. 80 i 443

Eksploatacja i konfiguracja o…

Aby zbadać zakres przenoszenia analogowej linii abonenckiej, konieczne jest wykorzystanie generatora, który pozwala na regulację częstotliwości w przedziale

A. 20 Hz + 3 400 Hz

B. 20 Hz + 2 000 Hz

C. 500 Hz + 2 400 Hz

D. 500 Hz + 20 000 Hz

Eksploatacja i konfiguracja o…

Ile typów systemów PDH funkcjonuje na świecie?

A. 4 systemy PDH

B. 1 system PDH

C. 2 systemy PDH

D. 3 systemy PDH

Eksploatacja i konfiguracja o…

Program cleanmgr.exe, który jest elementem systemów operacyjnych z rodziny Windows, służy do

A. oczyszczenia pamięci RAM oraz identyfikacji uszkodzonych sektorów

B. oczyszczenia dysku twardego oraz pozbywania się niepotrzebnych plików

C. analizy danych sieciowych i wykrywania złośliwego oprogramowania

D. usunięcia zbędnych programów zainstalowanych na dysku twardym

Eksploatacja i konfiguracja o…

Zastosowanie kodów pseudolosowych z różnych źródeł dla każdego z użytkowników, co skutkuje ich zwielokrotnieniem, oznacza

A. CDM (Code Division Multiplexing)

B. WDM (Wavelength Division Multiplexing)

C. FDM (Frequency Division Multiplexing)

D. TDM (Time Division Multiplexing)

Eksploatacja i konfiguracja o…

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

A. skrętkę kat. 6

B. kable koncentryczne

C. kable symetryczne

D. światłowody

Eksploatacja i konfiguracja o…

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

A. 2000::/3

B. ::/128

C. FE80::/10

D. FC00::/7

Eksploatacja i konfiguracja o…

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

A. IGMP (ang. Internet Group Management Protocol)

B. SMTP (ang. Simple Mail Transfer Protocol)

C. ICMP (ang. Internet Control Message Protocol)

D. SNMP (ang. Simple Network Management Protocol)

Eksploatacja i konfiguracja o…

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

A. układ pamięci tylko do odczytu podstawowego systemu BIOS jest uszkodzony

B. płyta główna nie ma wbudowanego kontrolera dla dysków twardych SATA

C. pamięć operacyjna uległa fizycznemu uszkodzeniu

D. dysk twardy nie jest podłączony do portu interfejsu

Eksploatacja i konfiguracja o…

Której metody kodowania dotyczy podany opis?

| Na początku sygnał przyjmuje stan odpowiadający jego wartości binarnej, w środku czasu transmisji bitu następuje zmiana sygnału na przeciwny. Dla zera poziom zmienia się z niskiego na wysoki, dla jedynki – z wysokiego na niski. Konwencja ta została wprowadzona przez G. E. Thomasa w 1949 roku. |

A. AMI

B. Pseudoternary

C. Manchester

D. B8ZS

Eksploatacja i konfiguracja o…

Do kluczowych parametrów czwórnika, które są zależne tylko od jego budowy wewnętrznej, zalicza się tłumienność?

A. falowa

B. wtrąceniowa

C. niedopasowania

D. skuteczna

Eksploatacja i konfiguracja o…

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

A. wymienić elektronikę na nową oraz usunąć istotne pliki z dysku twardego

B. zniszczyć wyłącznie elektronikę dysku twardego

C. przeprowadzić proces formatowania dysku

D. fizycznie uszkodzić dysk twardy, nieodwracalnie niszcząc tarcze magnetyczne

Eksploatacja i konfiguracja o…

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

A. 1 urządzenie

B. 4 urządzenia

C. 2 urządzenia

D. 3 urządzenia

Eksploatacja i konfiguracja o…

Jaką rolę pełni Zapora Systemu Windows w komputerze?

A. Przekazywanie pakietów z sieci źródłowej do sieci docelowej

B. Uruchamianie aplikacji stworzonych dla wcześniejszych wersji systemu

C. Pobieranie dostępnych aktualizacji dla systemu

D. Filtrowanie połączeń przychodzących oraz wychodzących

Montaż i konfiguracja lokalny…

Administrator zamierza zorganizować adresację IP w przedsiębiorstwie. Dysponuje pulą adresów 172.16.0.0/16, którą powinien podzielić na 10 podsieci z równą liczbą hostów. Jaką maskę powinien zastosować?

A. 255.255.224.0

B. 255.255.128.0

C. 255.255.192.0

D. 255.255.240.0

Eksploatacja i konfiguracja o…

Gdy podczas instalacji sterownika do drukarki sieciowej odpowiedni model nie występuje na liście kreatora dodawania sprzętu, co należy zrobić?

A. określić źródło z odpowiednimi sterownikami drukarki sieciowej

B. wybrać z dostępnych modeli drukarkę innego producenta, która jest najbardziej zbliżona do posiadanej

C. przeprowadzić ponowną instalację systemu operacyjnego

D. zmienić wersję systemu operacyjnego

Montaż i konfiguracja lokalny…

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

A. gwiazdy

B. pierścienia

C. siatki

D. magistrali

Eksploatacja i konfiguracja o…

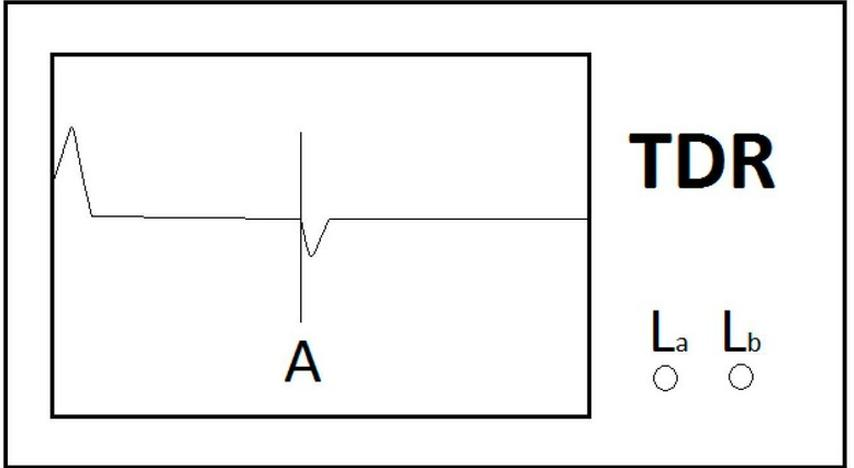

Do urządzenia TDR podłączono parę przewodów miedzianych a/b. Punkt A przecięcia wykresu z kursorem oznacza

A. przerwę na parze przewodów.

B. zwarcie do ziemi.

C. przerwę na końcu kabla.

D. zwarcie pomiędzy żyłami.

Eksploatacja i konfiguracja o…

Jaka długość fali świetlnej jest odpowiednia dla II okna transmisyjnego w systemach światłowodowych?

A. 1700 nm

B. 1550 nm

C. 850 nm

D. 1310 nm