Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. brakują im "efektu pamięciowego" i można je całkowicie rozładowywać

B. "efekt pamięciowy" występuje i można je całkowicie rozładowywać

C. brakują im "efektu pamięciowego" i nie powinny być całkowicie rozładowywane

D. "efekt pamięciowy" występuje i nie powinny być całkowicie rozładowywane

Eksploatacja i konfiguracja o…

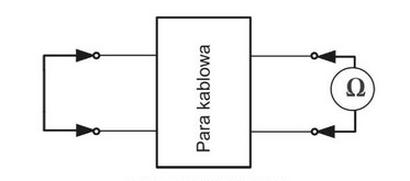

Przedstawiony schemat służy do pomiaru

A. rezystancji izolacji żył.

B. rezystancji pętli pary żył.

C. przeników zbliżnych.

D. tłumienności skutecznej.

Eksploatacja i konfiguracja o…

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

A. OSPF (Open Shortest Path First)

B. RIP (Routing Information Protocol)

C. IGRP (Interior Gateway Routing Protocol)

D. BGP (Border Gateway Protocol)

Montaż i konfiguracja lokalny…

W systemach operacyjnych Windows konto użytkownika z najwyższymi uprawnieniami domyślnymi przypisane jest do grupy

A. goście

B. administratorzy

C. użytkownicy zaawansowani

D. operatorzy kopii zapasowych

Eksploatacja i konfiguracja o…

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

A. 255.255.0.255

B. 255.255.15.255

C. 0.0.15.255

D. 0.0.240.255

Eksploatacja i konfiguracja o…

Zakres tłumienia poprawnie wykonanego spawu światłowodu telekomunikacyjnego (SiO4) powinien mieścić się w granicach

A. 0,15 ÷ 0,2 dB

B. 0,05 ÷ 0,2 dB

C. 0,01 ÷ 0,1 dB

D. 0,20 ÷ 1,0 dB

Eksploatacja i konfiguracja o…

Aby ograniczyć ryzyko związane z "dziurami w systemie operacyjnym", czyli lukami w oprogramowaniu, powinno się

A. opracować zasady grupowe, które określają dostępne oprogramowanie dla wszystkich użytkowników

B. ustawić codzienną aktualizację oprogramowania antywirusowego

C. skonfigurować automatyczną aktualizację systemu

D. wprowadzić w zasadach haseł wymagania dotyczące ich złożoności

Eksploatacja i konfiguracja o…

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

A. 8 sieci

B. 16 sieci

C. 12 sieci

D. 6 sieci

INF.08 Pytanie 409

Eksploatacja i konfiguracja o…

Na rysunku przedstawiono pole komutacyjne

A. dwusekcyjne o pojemności 32 x 32 punkty.

B. dwusekcyjne o pojemności 64 x 64 punkty.

C. czterosekcyjne o pojemności 32 x 32 punkty.

D. czterosekcyjne o pojemności 64 x 64 punkty.

Eksploatacja i konfiguracja o…

Z dysku twardego usunięto istotny plik systemowy, a następnie Kosz systemu Windows został opróżniony. Od tego momentu w systemie operacyjnym nie przeprowadzono żadnych działań. W celu odzyskania całego pliku należy uruchomić

A. funkcję Przywracanie Systemu, aby przywrócić system i tym samym odzyskać utracone pliki

B. przystawkę Microsoft Management Console o nazwie Defragmentator dysków

C. z płyty instalacyjnej Windows XP opcję Undelete Console

D. przystawkę Management Console o nazwie Zarządzanie dyskami

Montaż i konfiguracja lokalny…

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

A. łącza danych

B. aplikacji

C. fizycznej

D. transportowej

Eksploatacja i konfiguracja o…

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

A. zapisana jest jako jedna trasa, ruter wysyła wszystkie pakiety jedną z nich

B. zapisanych jest kilka optymalnych tras, ruter wysyła pakiety równolegle wszystkimi trasami

C. zapisana jest jako jedna trasa, proces routingu odbywa się dla wszystkich pakietów

D. zapisanych jest kilka optymalnych tras, ruter wysyła wszystkie pakiety jedną z nich

Eksploatacja i konfiguracja o…

Patchcord światłowodowy przedstawiony na rysunku jest zakończony złączami

A. FC

B. ST

C. LC

D. SC

Eksploatacja i konfiguracja o…

Obszar martwy tłumieniowy w reflektometrii

A. pojawia się przy każdym zarejestrowanym zdarzeniu i definiuje odległość zdarzenia od wyjścia reflektometru

B. definiuje dystans od wyjścia reflektometru, w którym sprzęt nie może wykryć żadnego zdarzenia

C. pojawia się po każdym zarejestrowanym zdarzeniu i definiuje odległość od tego zdarzenia, w której urządzenie nie jest w stanie wykrywać żadnych nieprawidłowości linii

D. określa odległość pomiędzy sygnałem o największej i najmniejszej wartości, którą można uzyskać przy użyciu reflektometru

Montaż i konfiguracja lokalny…

Który z podanych adresów IP można uznać za prywatny?

A. 191.168.0.1

B. 8.8.8.8

C. 10.34.100.254

D. 172.132.24.15

Eksploatacja i konfiguracja o…

Ze względu na typ materiału, z którego wykonane są światłowody, nie łączy się ich za pomocą złączy

A. skręcanych

B. spawanych

C. klejonych

D. mechanicznych z użyciem techniki zaciskania

Eksploatacja i konfiguracja o…

Ustawienia zarządzania energią

A. Monitoruje w czasie rzeczywistym wszystkie działania komputera w celu zabezpieczenia przed wirusami

B. Chroni komputer, ograniczając dostęp nieautoryzowanych użytkowników do systemu przez sieć LAN lub Internet

C. Uniemożliwia użytkownikom bez uprawnień administratora dostęp do konkretnych ustawień systemowych

D. Weryfikuje nazwę konta oraz hasło podczas logowania do systemu

INF.08 Pytanie 418

Eksploatacja i konfiguracja o…

Kluczowym aspektem zabezpieczenia centrali telefonicznej przed dostępem osób bez uprawnień jest

A. konfigurowanie wyłącznie abonentów cyfrowych

B. ustanowienie silnego hasła do centrali

C. ustanowienie silnego hasła dla konta SIP

D. konfigurowanie wyłącznie abonentów SIP

Montaż i konfiguracja lokalny…

Administrator systemu Windows Server zamierza zorganizować użytkowników sieci w różnorodne grupy, które będą miały zróżnicowane uprawnienia do zasobów w sieci oraz na serwerze. Najlepiej osiągnie to poprzez zainstalowanie roli

A. serwera DNS

B. usługi wdrażania systemu Windows

C. serwera DHCP

D. usługi domenowe AD

Eksploatacja i konfiguracja o…

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

A. POTS

B. ISDN

C. PTSM

D. UMTS

Eksploatacja i konfiguracja o…

Zamieszczony rysunek przedstawia

A. skrzynkę zapasu kabla.

B. mufę światłowodową.

C. przełącznicę światłowodową.

D. zasobnik kablowy.

Montaż i konfiguracja lokalny…

Wskaż błędne stwierdzenie dotyczące Active Directory?

A. W Active Directory informacje są organizowane w sposób hierarchiczny

B. Active Directory stanowi system katalogowy w sieciach operacyjnych firmy Microsoft

C. Domeny uporządkowane w hierarchii mogą tworzyć strukturę drzewa

D. Active Directory to usługa, która monitoruje wykorzystanie limitów dyskowych aktywnych katalogów

Eksploatacja i konfiguracja o…

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

A. 155,52 kb/s

B. 155,52 Mb/s

C. 622,08 kb/s

D. 622,08 Mb/s

Eksploatacja i konfiguracja o…

Która z licencji na oprogramowanie pozwala na nieodpłatne rozpowszechnianie oraz korzystanie z aplikacji w pełnej wersji bezterminowo, nie wymagając ujawnienia jej kodu źródłowego?

A. Shareware

B. Freeware

C. Demoware

D. Trial

Eksploatacja i konfiguracja o…

Rodzaj komunikacji, w której nadawanie i obieranie informacji odbywa się naprzemiennie w dwóch kierunkach, stosowany np. w CB radio, to

A. pełny dupleks

B. simpleks

C. półdupleks

D. duosimpleks

Eksploatacja i konfiguracja o…

Czym jest kabel symetryczny?

A. światłowód jednomodowy

B. kabel koncentryczny

C. światłowód wielomodowy

D. kabel UTP Cat 5e

Eksploatacja i konfiguracja o…

Jakie medium transmisyjne charakteryzuje się najwyższą odpornością na zakłócenia elektromagnetyczne?

A. światłowód

B. kabel symetryczny

C. skrętka UTP

D. kabel koncentryczny

Eksploatacja i konfiguracja o…

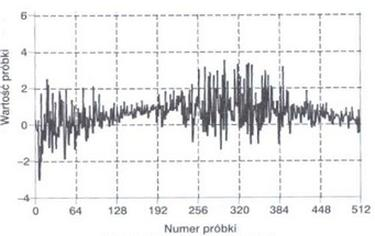

Przedstawiony na rysunku sygnał cyfrowy ma

A. zmienną wartość średnią i zmienne odchylenie standardowe.

B. stałą wartość średnią i stałe odchylenie standardowe.

C. zmienną wartość średnią i stałe odchylenie standardowe.

D. stałą wartość średnią i zmienne odchylenie standardowe.

Eksploatacja i konfiguracja o…

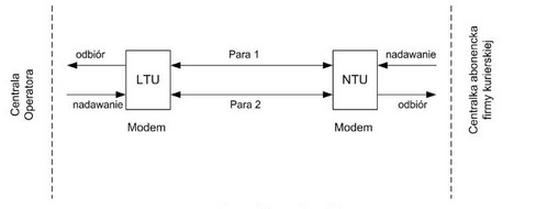

Do połączenia centralki abonenckiej firmy kurierskiej z centralą operatora zgodnie ze schematem stosuje się modemy

A. VDSL

B. HDSL

C. ATM

D. SDH

Eksploatacja i konfiguracja o…

Jaką komendę trzeba wprowadzić, aby włączyć podsieć 5.6.7.0/24 do systemu OSPF?

A. Router(config-router)#network 5.6.7.0 255.255.255.0

B. Router(config-router)#network 5.6.7.0 0.0.0.255 area 2

C. Router(config-router)#network 5.6.7.0 0.0.0.255

D. Router(config-router)#network 5.6.7.0

Eksploatacja i konfiguracja o…

Aby zbadać zakres przenoszenia analogowej linii abonenckiej, konieczne jest wykorzystanie generatora, który pozwala na regulację częstotliwości w przedziale

A. 20 Hz + 3 400 Hz

B. 500 Hz + 2 400 Hz

C. 20 Hz + 2 000 Hz

D. 500 Hz + 20 000 Hz

Eksploatacja i konfiguracja o…

Urządzenie końcowe w sieci ISDN powinno być przypisane do co najmniej jednego numeru telefonicznego znanego jako

A. MSN

B. MAC

C. IP

D. DHCP

Eksploatacja i konfiguracja o…

Który typ macierzy RAID zapewnia tzw. mirroring dysków?

A. RAID-5

B. RAID-1

C. RAID-0

D. RAID-2

INF.08 Pytanie 434

Eksploatacja i konfiguracja o…

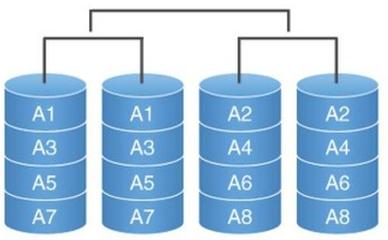

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

A. RAID 0

B. RAID 01

C. RAID 10

D. RAID 1

Eksploatacja i konfiguracja o…

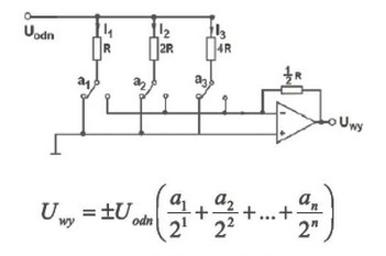

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

A. a1 a2 a3 = 101

B. a1 a2 a3 = 110

C. a1 a2 a3 = 010

D. a1 a2 a3 = 011

Eksploatacja i konfiguracja o…

Przetwornik A/C z równoważeniem ładunków elektrycznych przetwarza sygnał metodą

A. czasową

B. kompensacyjną

C. częstotliwościową

D. bezpośredniego porównania

Eksploatacja i konfiguracja o…

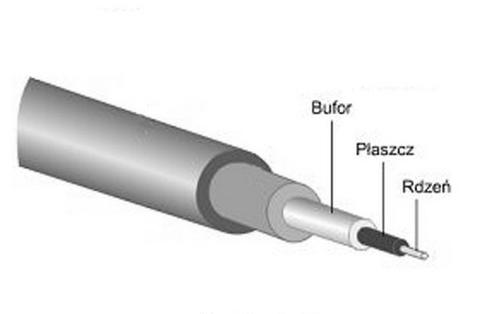

Na rysunku przedstawiono budowę

A. kabla koncentrycznego.

B. skrętki foliowanej FTP.

C. światłowodu.

D. skrętki ekranowanej STP.

Eksploatacja i konfiguracja o…

Jakie rozwiązanie należy zastosować, aby zabezpieczyć spaw lub złącze światłowodowe w studni kablowej na ścianie lub lince nośnej przed wpływem niekorzystnych warunków atmosferycznych oraz mechanicznymi uszkodzeniami?

A. adapter światłowodowy

B. mufę światłowodową

C. gniazdo abonenckie

D. przełącznicę światłowodową

Eksploatacja i konfiguracja o…

Emisja sygnału zajętości w łączu abonenckim ma charakterystykę

A. 1000 ±100 ms, przerwa: 4000 ±400 ms

B. ciągła

C. 500 ±50 ms, przerwa: 500 ±50 ms

D. 100 ±20 ms, przerwa: 4900 ±980 ms

Eksploatacja i konfiguracja o…

Modulacja, która polega na jednoczesnej zmianie amplitudy oraz fazy sygnału nośnego, gdzie każda modyfikacja fali nośnej koduje czterobitową informację wejściową, definiowana jest jako modulacja

A. PSK

B. FSK

C. QAM

D. ASK