Filtrowanie pytań

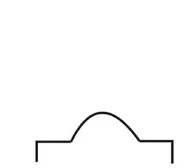

Profil współczynnika załamania światła w światłowodzie gradientowym przedstawia rysunek

Rodzaj komunikacji, w której nadawanie i obieranie informacji odbywa się naprzemiennie w dwóch kierunkach, stosowany np. w CB radio, to

Jakie urządzenia są wymagane do pomiaru strat mocy optycznej w światłowodzie?

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Jakie kodowanie jest stosowane w linii abonenckiej systemu ISDN BRA?

Oprogramowanie informatyczne, które wspiera zarządzanie relacjami z klientami, to

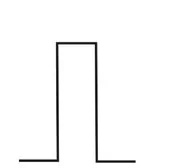

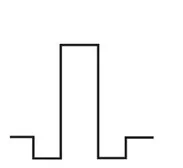

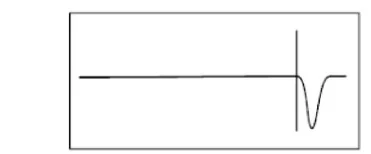

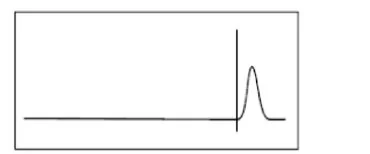

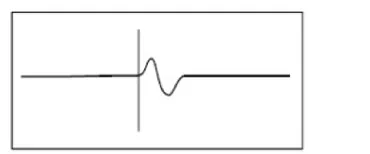

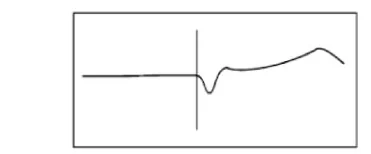

Który z zamieszczonych przykładowych obrazów reflektogramów TDR reprezentuje złącze w miedzianej symetrycznej linii abonenckiej?

W systemie Windows 7, aby odinstalować aplikację lub zmienić jej ustawienia przez dodanie lub usunięcie wybranych opcji, należy otworzyć okno

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Który z protokołów jest stosowany, aby zapewnić niejawność i integralność transmisji danych?

Magistrala FSB w procesorze działa jako łącze komunikacyjne pomiędzy

Z zamieszczonego fragmentu dokumentacji technicznej modułu ISDN centrali abonenckiej wynika, że pracuje on w standardzie

DANE TECHNICZNENominalne napięcie zasilania 12V DC Maksymalny pobór prądu 500mA Złącza: złącze cyfrowe 2B+D złącze analogowe do podłączenia analogowego urządzenia abonenckiego Protokoły: DSS1 (Euro ISDN) V.110 Zakres temperatur pracy: +5° do +35°C Masa 1,03kg

| Nominalne napięcie zasilania | 12V DC |

| Maksymalny pobór prądu | 500mA |

| Złącza: | złącze cyfrowe 2B+D |

| złącze analogowe do podłączenia analogowego urządzenia abonenckiego | |

| Protokoły: | DSS1 (Euro ISDN) V.110 |

| Zakres temperatur pracy: | +5° do +35°C |

| Masa | 1,03kg |

Który standard technologii bezprzewodowej pozwala na osiągnięcie przepustowości większej niż 54 Mbps?

Który z parametrów konwertera A/C określa minimalną zmianę sygnału wyjściowego?

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia sieciowe są połączone z jednym centralnym urządzeniem?

Fragment pliku httpd.conf serwera Apache wygląda następująco:

Listen 8012

Server Name localhost:8012

Aby zweryfikować prawidłowe funkcjonowanie strony WWW na serwerze, należy wprowadzić w przeglądarkę

Jaki jest standardowy dystans administracyjny używany w protokole OSPF (ang. Open Shortest Path First)?

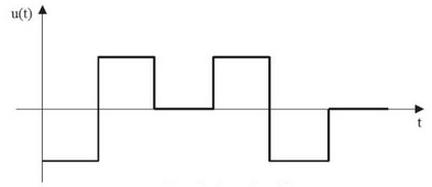

Jaki sygnał przedstawia wykres?

Utrata sygnału w torze radiowym to

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

Technologia oparta na architekturze klient-serwer, która umożliwia połączenie odległych komputerów w sieci poprzez szyfrowany tunel, nazywa się

GPON (Gigabit-capable Passive Optical Networks) to standard dotyczący sieci

Jaki kabel pozwala na przesył danych z maksymalną prędkością 1 Gb/s?

Na rysunku przedstawiono antenę

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

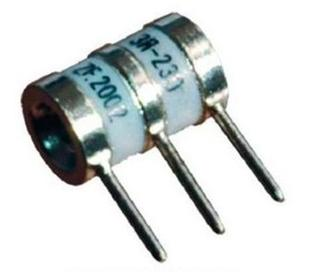

Element przedstawiony na rysunku jest stosowany do

Szybką transmisję informacji w niewielkich pakietach o stałej długości 53 bajtów zapewnia sprzętowa implementacja komutacji

W protokole IPv4 adres 162.1.123.0 zalicza się do

Przyrząd przedstawiony na rysunku jest stosowany do

W jakich jednostkach wyraża się zysk energetyczny anteny w porównaniu do dipola półfalowego?

Jakie urządzenie pomiarowe umożliwia zidentyfikowanie uszkodzenia światłowodu?

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Administrator zamierza zorganizować adresację IP w przedsiębiorstwie. Dysponuje pulą adresów 172.16.0.0/16, którą powinien podzielić na 10 podsieci z równą liczbą hostów. Jaką maskę powinien zastosować?

Jakie adresy IPv6 mają wyłącznie lokalny zasięg i nie są routowalne?

Jaki protokół jest używany do ustawienia modemu ADSL, jeśli użytkownik zawarł umowę z operatorem na usługi internetowe w technologii ADSL i otrzymał od niego login oraz hasło?

Sygnał o częstotliwości (400 ÷ 450) Hz, który ma rytm: 50 ms sygnału i 50 ms przerwy, wysyłany do abonenta inicjującego w trakcie zestawiania połączenia, określany jest jako sygnał

Przyrząd przedstawiony na rysunku jest stosowany do