Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. łączy

B. komórek

C. pakietów

D. wiadomości

Eksploatacja i konfiguracja o…

Jakie znaczenie ma skrót VoIP?

A. Prywatna wirtualna sieć komputerowa

B. Standard sieci bezprzewodowej

C. Protokół komunikacyjny warstwy sieciowej

D. Przesyłanie głosu przez sieć IP

Montaż i konfiguracja lokalny…

Jakie urządzenie pozwala na stworzenie grupy komputerów, które są do niego podłączone i operują w sieci z identycznym adresem IPv4, w taki sposób, aby komunikacja między komputerami miała miejsce jedynie w obrębie tej grupy?

A. Konwerter mediów

B. Przełącznik zarządzalny

C. Ruter z WiFi

D. Punkt dostępu

Eksploatacja i konfiguracja o…

Jakie oprogramowanie służy do zarządzania bazami danych?

A. LibreDraw

B. MySQL

C. Java

D. Microsoft Word

Eksploatacja i konfiguracja o…

Norma IEEE 802.11 odnosi się do sieci

A. GSM

B. bezprzewodowych

C. Token Ring

D. GPRS

Eksploatacja i konfiguracja o…

Jaką czynność należy wykonać w pierwszej kolejności, pomagając osobie porażonej prądem?

A. powiadomienie służb ratunkowych

B. ocena stanu zdrowia poszkodowanego

C. odłączenie poszkodowanego od źródła prądu

D. rozpoczęcie resuscytacji krążeniowo-oddechowej

Montaż i konfiguracja lokalny…

W systemie Linux BIND funkcjonuje jako serwer

A. http

B. FTP

C. DHCP

D. DNS

Eksploatacja i konfiguracja o…

Jakie polecenie należy użyć, aby otrzymać listę zainstalowanych pakietów w systemie Linux?

A. apt-get download

B. apt-get search

C. apt-get install

D. apt-get update

Eksploatacja i konfiguracja o…

Który z poniższych zapisów nie reprezentuje adresu IPv6?

A. ab01:cde:0:0:0af:0:0:4

B. ab01:0cde::af::4

C. ab01:0cde:0000:0000:00af:0000:0000:0004

D. ab01:0cde:0:0:af::4

Eksploatacja i konfiguracja o…

Jakiego typu modulacji używają modemy w analogowym łączu operującym w standardzie V.34?

A. PSK

B. PCM

C. QAM

D. FSK

Montaż i konfiguracja lokalny…

ARP (Adress Resolution Protocol) to protokół, którego zadaniem jest przekształcenie adresu IP na

A. nazwę domenową

B. adres sprzętowy

C. nazwę urządzenia

D. adres poczty elektronicznej

Eksploatacja i konfiguracja o…

Jakiego typu sygnalizacja jest wykorzystywana w dostępie abonenckim sieci ISDN, w którym kanałem wspólnym do przesyłania informacji sygnalizacyjnych jest kanał D?

A. DSS1 (Digital Subscriber Signalling System)

B. H.323

C. SS7 (Common Channel Signaling System 7)

D. SIP (Session Initiation Protocol)

Montaż i konfiguracja lokalny…

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.50/25, 192.168.5.200/25 oraz 192.158.5.250/25?

A. 1

B. 2

C. 3

D. 4

Eksploatacja i konfiguracja o…

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

A. Chipset Features Setup

B. Standard CMOS Setup

C. PCI - PnP Configuration

D. Power Management Setup

Eksploatacja i konfiguracja o…

Impuls wysłany do jednorodnej linii transmisyjnej powrócił po odbiciu od jej końca po czasie 100 μs. Jaka jest długość linii, jeśli prędkość propagacji sygnału w linii wynosi 2 · 108 m/s?

A. 5 km

B. 20 km

C. 50 km

D. 10 km

Eksploatacja i konfiguracja o…

Ile typów systemów PDH funkcjonuje na świecie?

A. 4 systemy PDH

B. 2 systemy PDH

C. 3 systemy PDH

D. 1 system PDH

Montaż i konfiguracja lokalny…

Jakie polecenie w systemie Windows należy wykorzystać do obserwacji listy aktywnych połączeń karty sieciowej w komputerze?

A. Netstat

B. Ping

C. Telnet

D. Ipconfig

Eksploatacja i konfiguracja o…

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

A. Zaporowy system

B. Antywirus

C. Debugger

D. Sniffer

Eksploatacja i konfiguracja o…

W systemie Windows funkcja znana jako quota służy do ograniczania

A. ważności hasła

B. przestrzeni dyskowej

C. aktywności konta

D. czasu logowania

Montaż i konfiguracja lokalny…

Czy okablowanie strukturalne można zakwalifikować jako część infrastruktury?

A. czynnej

B. pasywnej

C. dalekosiężnej

D. terenowej

Eksploatacja i konfiguracja o…

W kablach telekomunikacyjnych para przewodów jest ze sobą skręcana w celu

A. podniesienia intensywności przepływu danych w kablu

B. zmniejszenia promienia zgięcia kabla

C. minimalizacji wpływu zakłóceń między przewodami

D. zwiększenia rezystancji dla prądu stałego kabla

Montaż i konfiguracja lokalny…

Oblicz całkowity koszt kabla UTP Cat 6, który posłuży do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia odległość między punktem abonenckim a punktem dystrybucyjnym wynosi 8 m, a cena brutto 1 m kabla to 1 zł. W obliczeniach należy uwzględnić dodatkowe 2 m kabla na każdy punkt abonencki.

A. 50 zł

B. 45 zł

C. 40 zł

D. 32 zł

Eksploatacja i konfiguracja o…

Jaką klasę ruchową w sieciach ATM przydziela się aplikacjom korzystającym z czasu rzeczywistego?

A. ABR

B. rt-VBR

C. nrt-VBR

D. UBR

Eksploatacja i konfiguracja o…

Kiedy stosuje się sygnalizację prądem stałym?

A. w systemach światłowodowych

B. w łączach naturalnych

C. w systemach radiowych

D. w łączach cyfrowych

Eksploatacja i konfiguracja o…

Jakie działanie powinna podjąć osoba udzielająca pierwszej pomocy w przypadku porażenia prądem elektrycznym?

A. odłączenie poszkodowanego od źródła prądu

B. przeprowadzenie sztucznego oddychania

C. zadzwonienie po lekarza

D. umieszczenie poszkodowanego w pozycji bocznej

Eksploatacja i konfiguracja o…

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

A. 54 Mb/s

B. 36 Mb/s

C. 66 Mb/s

D. 48 Mb/s

Eksploatacja i konfiguracja o…

Sygnalizacja z wykorzystaniem prądu przemiennego, która opiera się na przesyłaniu sygnałów w określonym zakresie częstotliwości od 300 Hz do 3400 Hz, to sygnalizacja

A. na zewnątrz pasma

B. w obrębie szczeliny

C. w paśmie

D. na zewnątrz szczeliny

Montaż i konfiguracja lokalny…

Jakim skrótem oznacza się zbiór zasad filtrujących dane w sieci?

A. QoS

B. VLAN

C. ACL

D. PoE

Eksploatacja i konfiguracja o…

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?

A. Routery przekazują rozgłoszenia LSA do wszystkich routerów w danej grupie

B. Router tworzy logiczną strukturę sieci w formie drzewa, w którym on sam stanowi "korzeń"

C. Wybór trasy opiera się wyłącznie na przepustowości w poszczególnych segmentach

D. Wybór trasy zależy od liczby routerów prowadzących do celu

Eksploatacja i konfiguracja o…

Który element osprzętu telekomunikacyjnego jest przedstawiony na zdjęciach?

A. Uniwersalne gniazdko telekomunikacyjne.

B. Telekomunikacyjna szafa kabla magistralnego.

C. Skrzynka z gniezdnikiem dla typu łączówek LSA.

D. Puszka hermetyczna ze stalowym elementem wzmacniającym.

Montaż i konfiguracja lokalny…

Który z protokołów nie jest wykorzystywany do ustawiania wirtualnej sieci prywatnej?

A. SNMP

B. L2TP

C. SSTP

D. PPTP

Eksploatacja i konfiguracja o…

Zjawisko, w którym w wyniku sygnału informacyjnego następuje zmiana parametru fali nośnej, takiego jak amplituda, określane jest jako

A. modulacją

B. demodulacją

C. dyskretyzacją

D. kwantowaniem

Montaż i konfiguracja lokalny…

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

A. Skrętkę STP

B. Skrętkę UTP

C. Światłowód

D. Przewód koncentryczny

Eksploatacja i konfiguracja o…

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

A. A

B. B

C. V

D. Z

Eksploatacja i konfiguracja o…

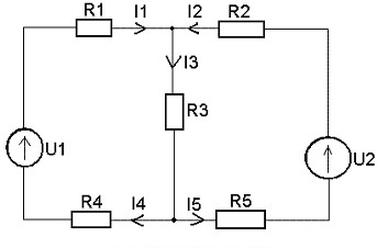

Dla przedstawionego obwodu elektrycznego wzór wykorzystujący I prawo Kirchhoffa ma postać

A. U1 = R1 x I1 + R3 x I3 + R4 x I4

B. U2 = R2 x I2 + R3 x I3 + R5 x I5

C. I1 + I3 + I5 = 0

D. I1 + I2 = I3

Eksploatacja i konfiguracja o…

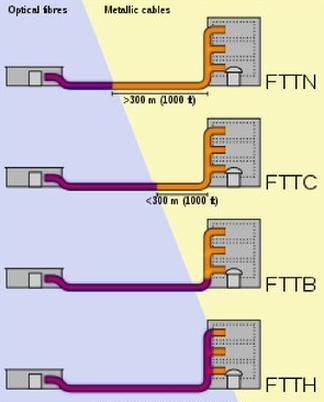

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują

A. fale radiowe.

B. światłowody jedno i wielomodowe.

C. kable miedziane skręcane.

D. kable miedziane proste.

Montaż i konfiguracja lokalny…

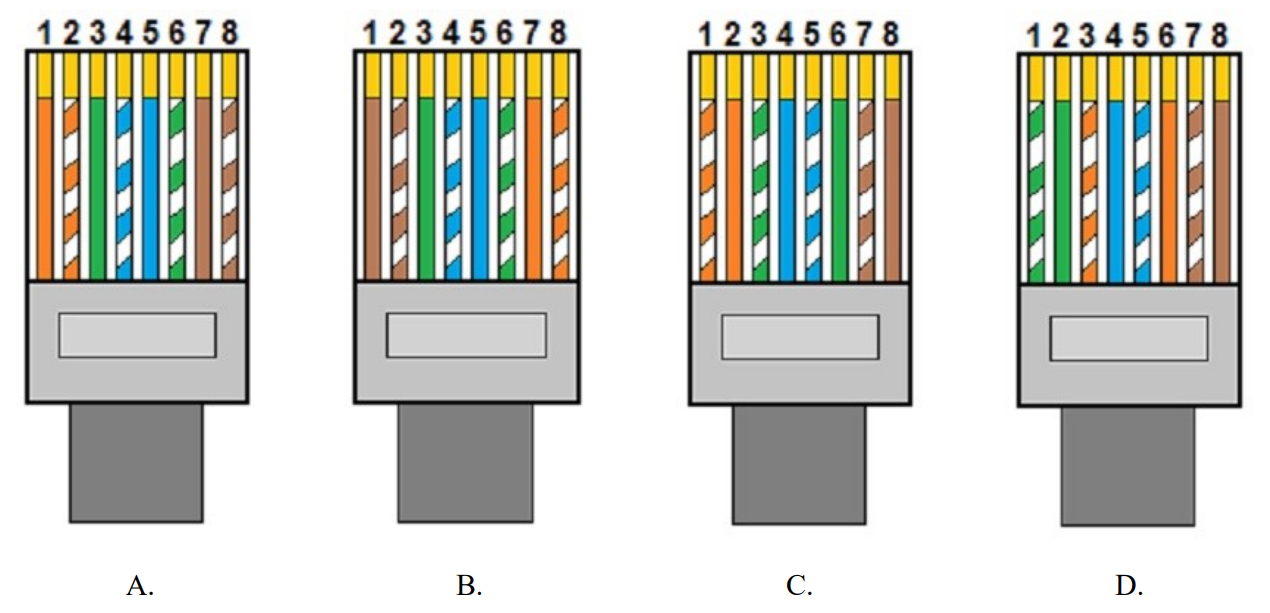

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

A. D.

B. C.

C. B.

D. A.

Eksploatacja i konfiguracja o…

Jaka jest wartość różnicy między Gi - zyskiem anteny wyrażonym w dBi, a Gd - zyskiem tej samej anteny wyrażonym w dBd?

| Gi [dBi] - Gd [dBd] =? |

A. 1,15

B. 4,15

C. 3,15

D. 2,15

Eksploatacja i konfiguracja o…

Jaką rolę pełni Zapora Systemu Windows w komputerze?

A. Przekazywanie pakietów z sieci źródłowej do sieci docelowej

B. Uruchamianie aplikacji stworzonych dla wcześniejszych wersji systemu

C. Filtrowanie połączeń przychodzących oraz wychodzących

D. Pobieranie dostępnych aktualizacji dla systemu

Eksploatacja i konfiguracja o…

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

A. analizatory widma optycznego

B. miernik PMD

C. źródło światła optycznego oraz miernik mocy optycznej

D. reflektometr TDR