Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. 512 µs

B. 125 µs

C. 2018 µs

D. 1024 µs

Montaż i konfiguracja lokalny…

Aby uzyskać sześć podsieci z sieci o adresie 192.168.0.0/24, co należy zrobić?

A. zwiększyć długość maski o 2 bity

B. zwiększyć długość maski o 3 bity

C. zmniejszyć długość maski o 3 bity

D. zmniejszyć długość maski o 2 bity

Montaż i konfiguracja lokalny…

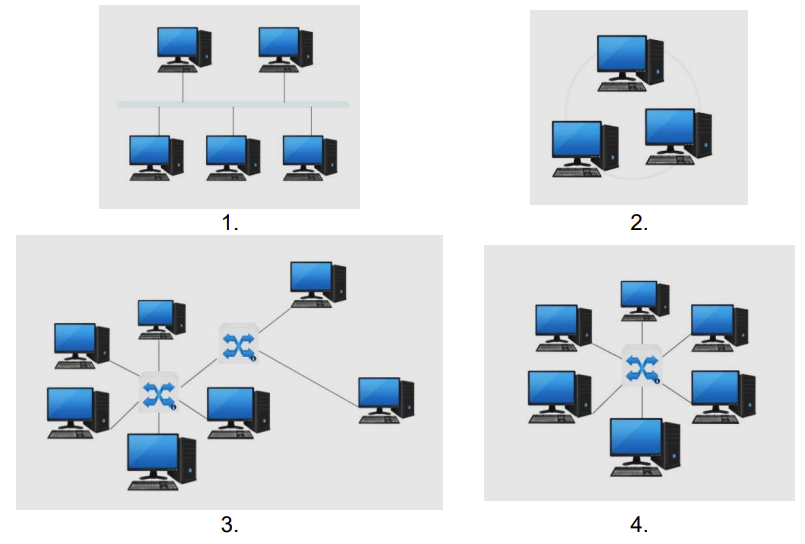

Na którym rysunku przedstawiono topologię gwiazdy?

A. 4.

B. 2.

C. 3.

D. 1.

Eksploatacja i konfiguracja o…

Jakie polecenie pozwala na wyświetlenie oraz modyfikację tabeli translacji adresów IP do adresów MAC?

A. traceroute

B. nslookup

C. arp

D. ping

Eksploatacja i konfiguracja o…

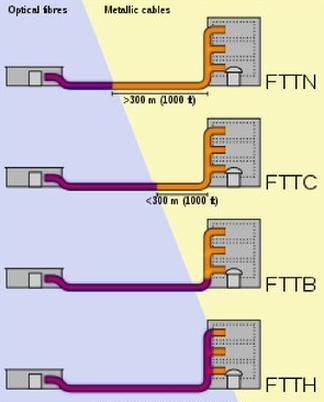

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują

A. fale radiowe.

B. kable miedziane proste.

C. kable miedziane skręcane.

D. światłowody jedno i wielomodowe.

Eksploatacja i konfiguracja o…

Jakie procesy obejmuje kompandorowanie?

A. Zakodowanie sygnałów w analogowo-cyfrowych przetwornikach

B. Proces filtracji sygnałów w nadajniku

C. Proces filtracji sygnałów w odbiorniku

D. Kompresję sygnału w nadajniku oraz rozwinięcie sygnału do jego pierwotnej postaci w odbiorniku

Eksploatacja i konfiguracja o…

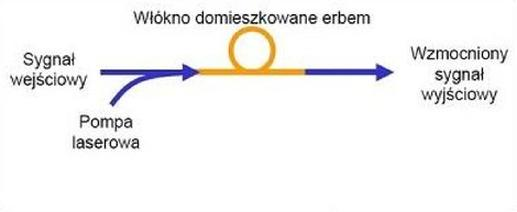

Który wzmacniacz światłowodowy został przedstawiony na rysunku?

A. Brillouin’a

B. EDFA (Erbium Doped Fibre Amplifier)

C. SOA (Semiconductor Optical Amplifier)

D. Rammana

Montaż i konfiguracja lokalny…

Aby umożliwić jedynie urządzeniom z określonym adresem fizycznym połączenie z siecią WiFi, trzeba ustawić w punkcie dostępowym

A. firewall

B. bardziej zaawansowane szyfrowanie

C. strefę o ograniczonym dostępie

D. filtrację adresów MAC

Eksploatacja i konfiguracja o…

Obszar martwy tłumieniowy w reflektometrii

A. określa odległość pomiędzy sygnałem o największej i najmniejszej wartości, którą można uzyskać przy użyciu reflektometru

B. definiuje dystans od wyjścia reflektometru, w którym sprzęt nie może wykryć żadnego zdarzenia

C. pojawia się po każdym zarejestrowanym zdarzeniu i definiuje odległość od tego zdarzenia, w której urządzenie nie jest w stanie wykrywać żadnych nieprawidłowości linii

D. pojawia się przy każdym zarejestrowanym zdarzeniu i definiuje odległość zdarzenia od wyjścia reflektometru

Montaż i konfiguracja lokalny…

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

A. 172.16.228.0

B. 172.16.232.0

C. 172.16.236.0

D. 172.16.240.0

Eksploatacja i konfiguracja o…

Jaką jednostkę przepływności strumienia cyfrowego wykorzystuje się w teleinformatyce?

A. Hz

B. bps

C. mm

D. dB

Eksploatacja i konfiguracja o…

Klient zamierza podpisać umowę abonamentową na zakup i korzystanie z telefonu komórkowego przez 12 miesięcy. Na podstawie informacji zamieszczonych w tabeli wskaż najtańszą ofertę.

| Taryfa abonamentowa | Cena brutto telefonu komórkowego | Miesięczny koszt abonamentu (z VAT) |

|---|---|---|

| I | 800,00 zł | 20,00 zł |

| II | 500,00 zł | 40,00 zł |

| III | 100,00 zł | 70,00 zł |

| IV | 1,00 zł | 90,00 zł |

A. III

B. I

C. IV

D. II

Eksploatacja i konfiguracja o…

Kabel optotelekomunikacyjny o oznaczeniu XOTKt12G/50 ma konstrukcję jaką?

A. tubową zawierający 12 włókien wielomodowych

B. rozetową zawierający 12 włókien wielomodowych

C. tubową zawierający 12 włókien jednomodowych

D. rozetową zawierający 12 włókien jednomodowych

Eksploatacja i konfiguracja o…

Jakie jest natężenie ruchu telekomunikacyjnego w ciągu doby na jednej linii, jeśli jest ona używana przez 12 h?

A. 0,5 Erl

B. 2 Erl

C. 0,6 Erl

D. 6 Erl

Eksploatacja i konfiguracja o…

Usługa znana jako CLIRO - Calling Line Identification Restriction Override pozwala na

A. przekierowywanie połączeń na dowolnie wybrany numer

B. zawieszenie połączenia

C. ominięcie blokady wyświetlania numeru abonenta dzwoniącego

D. blokadę wyświetlania numeru abonenta podłączonego

Montaż i konfiguracja lokalny…

W topologii fizycznej gwiazdy wszystkie urządzenia działające w sieci są

A. podłączone do węzła sieci

B. połączone z dwoma sąsiadującymi komputerami

C. połączone pomiędzy sobą odcinkami kabla tworząc zamknięty pierścień

D. podłączone do jednej magistrali

Eksploatacja i konfiguracja o…

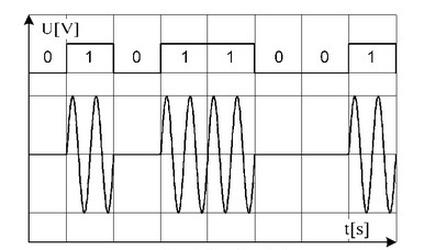

Zamieszczony oscylogram sygnału modulującego i zmodulowanego odpowiada modulacji

A. PSK

B. FSK

C. QPSK

D. ASK

Eksploatacja i konfiguracja o…

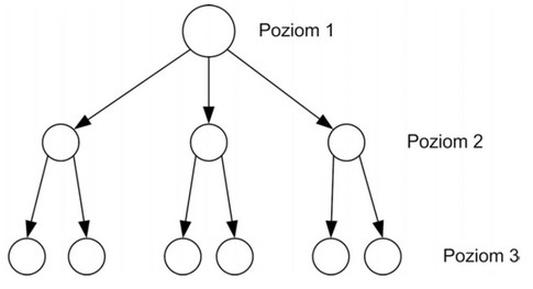

Na rysunku przedstawiono sposób synchronizacji sieci typu

A. synchronizacji wzajemnej.

B. równoległego.

C. synchronizacji mieszanej.

D. master slave.

Eksploatacja i konfiguracja o…

Ile częstotliwości występuje w tonie generowanym po naciśnięciu klawisza DTMF w telefonie?

A. Cztery.

B. Jedna.

C. Trzy.

D. Dwie.

Eksploatacja i konfiguracja o…

Jakie parametry jednostkowe długiej linii bezstratnej mają wartość równą 0?

A. Pojemność i indukcyjność

B. Upływność i indukcyjność

C. Rezystancja i pojemność

D. Rezystancja i upływność

Eksploatacja i konfiguracja o…

Który kabel ma zakończenie w postaci wtyku BNC?

A. Jednomodowy światłowód

B. Kabel koncentryczny

C. Kabel telefoniczny dwużyłowy

D. Kabel kat.5, czteroparowy - skrętka

Eksploatacja i konfiguracja o…

Jakiego rodzaju kabel telekomunikacyjny posiada oznaczenie katalogowe XzTKMXpwn 10x4x0,5?

A. Kabel stacyjny 10−czwórkowy z linką nośną

B. Kabel stacyjny 10−parowy z linką nośną

C. Kabel miejscowy 10−parowy z linką nośną

D. Kabel miejscowy 10−czwórkowy z linką nośną

Eksploatacja i konfiguracja o…

Która z technologii umożliwia przesyłanie od 4 do 16 sygnałów w jednym włóknie światłowodowym z odstępem 20 nm w zakresie 1270-1610 nm?

A. CWDM

B. UWDM

C. DWDM

D. OFDM

Eksploatacja i konfiguracja o…

Który z podanych adresów IP stanowi adres pętli zwrotnej dla komputera?

A. 127.0.0.1

B. 0.0.0.0

C. 255.255.255.255

D. 192.168.0.1

Montaż i konfiguracja lokalny…

Jakie kanały powinno się wybrać dla trzech sieci WLAN 2,4 GHz, aby zredukować ich wzajemne zakłócenia?

A. 1,3,12

B. 2, 5,7

C. 3, 6, 12

D. 1,6,11

Eksploatacja i konfiguracja o…

Który z programów wchodzących w skład pakietu Microsoft Office służy do zarządzania bazami danych (SZBD)?

A. MS Word

B. MS Excel

C. MS Access

D. MS Power Point

Eksploatacja i konfiguracja o…

Jaką przepływność ma kanał H12 w sieci ISDN?

A. 1920 kb/s

B. 384 kb/s

C. 64 kb/s

D. 8448 kb/s

Eksploatacja i konfiguracja o…

Który element osprzętu telekomunikacyjnego został przedstawiony na rysunku?

A. Łączówka wieloparowa RJ45, zabezpieczona osłoną.

B. Łączówka wieloparowa uziemiająca Ft-LSA.

C. Osłona łączówki LSA-PLUS.

D. Osłona złącza kablowego.

Eksploatacja i konfiguracja o…

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

A. Zakończenie sieciowe stosuje modulację dwupoziomową.

B. Zakończenie sieciowe stosuje kod, który każde dwa kolejne bity zamienia na jeden poziom napięcia.

C. Zakończenie sieciowe stosuje kod, który każde dwa kolejne bajty zamienia na jeden poziom napięcia.

D. Zakończenie sieciowe stosuje cyfrową modulację impulsowo-kodową.

Eksploatacja i konfiguracja o…

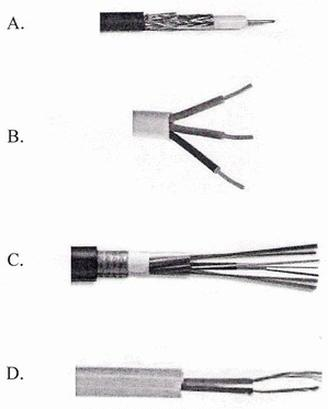

Wskaż kabel do podłączenia analogowego aparatu telefonicznego do gniazda.

A. A.

B. C.

C. D.

D. B.

Eksploatacja i konfiguracja o…

Zestaw urządzeń, który obejmuje łącznicę, przełącznicę oraz urządzenia do badań i zasilania to

A. ruter sieciowy

B. przełącznik sieciowy

C. koncentrator sieciowy

D. centrala telefoniczna

Eksploatacja i konfiguracja o…

Poniżej zamieszczono fragment dokumentacji technicznej urządzeń dostępowych. Którego systemu dotyczą zapisane w nim parametry?

| Parametry techniczne modemów | |

| ⇒ | Parametry interfejsu 2 Mbit/s:

|

| ⇒ | Parametry interfejsu liniowego:

|

| ⇒ | Parametry jakościowe modemów:

|

A. ADSL-2

B. VDSL

C. HDSL

D. STM-1

Eksploatacja i konfiguracja o…

Substancja używana pomiędzy mikroprocesorem a radiatorami to

A. materiał redukujący wibracje z radiatora

B. materiał zapobiegający korozji

C. klej o konsystencji półpłynnej

D. materiał obniżający rezystancję termiczną

Montaż i konfiguracja lokalny…

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

A. Została zainstalowana na każdym przełączniku.

B. Działa jako zabezpieczenie sieci przed atakami.

C. Stanowi część systemu operacyjnego Windows.

D. Jest elementem oprogramowania wielu ruterów.

Montaż i konfiguracja lokalny…

Protokół SNMP (Simple Network Management Protocol) służy do

A. odbierania wiadomości e-mail

B. szyfrowania połączeń terminalowych z zdalnymi komputerami

C. przydzielania adresów IP oraz adresu bramy i serwera DNS

D. konfiguracji urządzeń sieciowych oraz zbierania danych na ich temat

Eksploatacja i konfiguracja o…

Jak nazywa się magistrala, która umożliwia podłączenie kart rozszerzeń do płyty głównej w komputerach PC?

A. PCI

B. USB

C. PS/2

D. COM

Eksploatacja i konfiguracja o…

Jakie są różnice pomiędzy robakiem a wirusem komputerowym?

A. Wirus rozprzestrzenia się jedynie przez sieć, a robak tylko przez nośniki wymienne

B. Robak do swojego rozprzestrzeniania potrzebuje pliku-nosiciela, podczas gdy wirus jest samodzielnym programem

C. Robak rozprzestrzenia się wyłącznie poprzez sieć, natomiast wirus tylko za pomocą nośników wymiennych

D. Wirus do rozprzestrzeniania się potrzebuje pliku-nosiciela, a robak jest samodzielnym programem

Eksploatacja i konfiguracja o…

Rodzajem sygnalizacji stosowanej w naturalnych łączach akustycznych, polegającej na przerywaniu obiegu lub w niektórych sytuacjach modyfikowaniu kierunku płynącego w nim prądu, jest sygnalizacja

A. prądem stałym

B. cyfrowa poza szczeliną

C. prądem przemiennym poza pasmem

D. prądem przemiennym w paśmie

Montaż i konfiguracja lokalny…

Aby chronić sieć przed zewnętrznymi atakami, warto rozważyć nabycie

A. przełącznika warstwy trzeciej

B. skanera antywirusowego

C. sprzętowej zapory sieciowej

D. serwera proxy

Eksploatacja i konfiguracja o…

Jaką wartość ma zysk energetyczny dla anteny izotropowej?

A. 0,1 dBi

B. 0dBi

C. 3dBi

D. 1dBi