Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. litowo-jonowo-polimerowe

B. niklowo-metalowo-wodorowe

C. niklowo-kadmowe

D. kwasowo-ołowiowe

Eksploatacja i konfiguracja o…

Jakim skrótem oznaczany jest przenik zbliżny?

A. FEXT

B. SXT

C. SNR

D. NEXT

Eksploatacja i konfiguracja o…

W jakiej modulacji zarówno fala nośna, jak i sygnał modulujący mają postać przebiegów analogowych?

A. FM (Frequency Modulation)

B. PCM (Pulse Code Modulation)

C. ASK (Amplitude Shift Keying)

D. PAM (Pulse Amplitude Modulation)

Eksploatacja i konfiguracja o…

Jaka jest standardowa szerokość racka w szafie sieciowej teleinformatycznej?

A. 17 cali

B. 19 cali

C. 18 cali

D. 21 cali

Eksploatacja i konfiguracja o…

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

A. defragmentację dysku

B. aktualizację zdalną systemu

C. sprawdzanie błędów na dysku

D. sklonowanie obrazu zainstalowanego systemu

Eksploatacja i konfiguracja o…

Zestaw urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających, to

A. centrala telefoniczna

B. ruter sieciowy

C. koncentrator sieciowy

D. przełącznik sieciowy

Montaż i konfiguracja lokalny…

Simple Mail Transfer Protocol to protokół odpowiedzialny za

A. przekazywanie poczty elektronicznej w Internecie

B. obsługę odległego terminala w architekturze klient-serwer

C. synchronizację czasu pomiędzy komputerami

D. zarządzanie grupami multicastowymi w sieciach opartych na protokole IP

Eksploatacja i konfiguracja o…

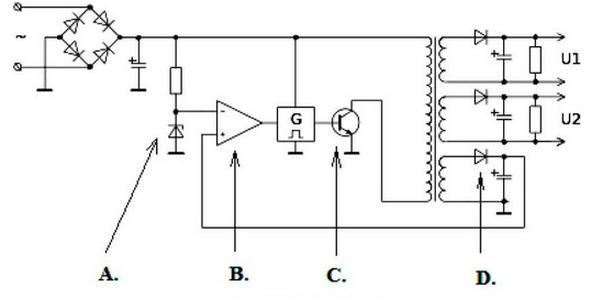

Na schemacie jest przedstawiony zasilacz impulsowy. Który ze wskazanych elementów pełni funkcję źródła napięcia odniesienia?

A. A.

B. D.

C. C.

D. B.

Eksploatacja i konfiguracja o…

Który rodzaj licencji umożliwia użytkownikom uruchamianie programu w dowolnym celu, kopiowanie oraz modyfikowanie i publikowanie własnych poprawionych wersji kodu źródłowego?

A. BOX

B. DEMO

C. FREEWARE

D. GNU GPL

Eksploatacja i konfiguracja o…

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

A. Korzystanie z sieci teleinformatycznej w określonych porach dnia, kiedy ruch w sieci jest znacznie mniejszy

B. Wykorzystanie odpowiednich aplikacji oraz urządzeń typu firewall i systemów do wykrywania i zapobiegania włamaniom na poziomie sieci i hostów

C. Dezaktywacja (blokowanie) usług sieciowych, które nie są wykorzystywane, nie mają podstaw biznesowych ani technicznych lub są uważane za potencjalnie niebezpieczne

D. Używanie oprogramowania antywirusowego monitorującego wymianę danych między siecią a sieciami innych organizacji lub sieciami publicznymi

Montaż i konfiguracja lokalny…

Narzędzie z grupy systemów Windows tracert służy do

A. śledzenia ścieżki przesyłania pakietów w sieci

B. uzyskiwania szczegółowych informacji dotyczących serwerów DNS

C. wyświetlania oraz modyfikacji tablicy trasowania pakietów sieciowych

D. nawiązywania połączenia zdalnego z serwerem na wyznaczonym porcie

Eksploatacja i konfiguracja o…

Który standard technologii bezprzewodowej określa możliwość przesyłania danych na typową odległość 3-10 km?

A. IEEE 802.16 d

B. IEEE 802.11 b

C. IEEE 802.15.1

D. IEEE 802.11 n

Eksploatacja i konfiguracja o…

Wskaż środek osobistej ochrony, który jest konieczny podczas wiercenia otworów w ścianach w trakcie montażu sieci teleinformatycznej w budynku?

A. Fartuch gumowy

B. Rękawice ochronne

C. Okulary ochronne

D. Obuwie ze skóry

Eksploatacja i konfiguracja o…

Czym charakteryzuje się partycja?

A. zestaw od kilku do kilkuset fizycznych dysków, które są zgrupowane w kilka do kilkudziesięciu zestawów

B. obszar logiczny, wydzielony na dysku twardym, który może być sformatowany przez system operacyjny w odpowiednim systemie plików

C. pamięć komputerowa, która jest adresowana i dostępna bezpośrednio przez procesor, a nie przez urządzenia wejścia-wyjścia

D. mechanizm, w którym część z danych jest przechowywana dodatkowo w pamięci o lepszych parametrach

Montaż i konfiguracja lokalny…

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa

A. mobilny

B. tymczasowy

C. lokalny

D. obowiązkowy

Eksploatacja i konfiguracja o…

Która odmiana technologii szerokopasmowego dostępu do Internetu DSL (Digital Subscriber Line) automatycznie zmienia prędkość transmisji danych w zależności od jakości sygnału?

A. RADSL (Rate Adaptive Digital Subscriber Line)

B. SDSL (Symetric Digital Subscriber Line)

C. ADSL (Asymetric Digital Subscriber Line)

D. CDSL (Consumer Digital Subscriber Line)

Montaż i konfiguracja lokalny…

Instalator jest w stanie zamontować 5 gniazd w ciągu jednej godziny. Ile wyniesie całkowity koszt materiałów i instalacji 20 natynkowych gniazd sieciowych, jeśli cena jednego gniazda to 5,00 zł, a stawka za roboczogodzinę instalatora wynosi 30,00 zł?

A. 220,00 zł

B. 700,00 zł

C. 130,00 zł

D. 350,00 zł

Eksploatacja i konfiguracja o…

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

A. Klasa B

B. Klasa D

C. Klasa A

D. Klasa C

Eksploatacja i konfiguracja o…

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

A. comp

B. chcp

C. chkdsk

D. convert

Eksploatacja i konfiguracja o…

Reflektometrem OTDR dokonano pomiaru odcinka włókna światłowodowego, uzyskując na wyświetlaczu obraz jak na rysunku. Na podstawie tego pomiaru można stwierdzić, że tłumienie włókna na odcinku A-B wynosi

A. 4,745 dB

B. 19,108 dB

C. 14,394 dB

D. 9,482 dB

Montaż i konfiguracja lokalny…

Jaką funkcję punkt dostępu wykorzystuje do zabezpieczenia sieci bezprzewodowej, aby jedynie urządzenia z określonymi adresami fizycznymi mogły się z nią połączyć?

A. Radius (Remote Authentication Dial In User Service)

B. Nadanie SSID

C. Filtrowanie adresów MAC

D. Uwierzytelnianie

Eksploatacja i konfiguracja o…

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

A. PDH (Plesiochronous Digital Hierarchy)

B. STM (Synchronous Transfer Mode)

C. ATM (Asynchronous Transfer Mode)

D. UMTS (Universal Mobile Telecommunications System)

Eksploatacja i konfiguracja o…

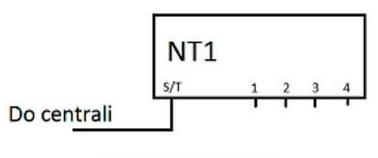

Rysunek przedstawia symbol zakończenia sieciowego

A. ISDN

B. VDSL

C. ADSL

D. HDSL

Eksploatacja i konfiguracja o…

Którymi złączami jest zakończony patchcord światłowodowy przedstawiony na rysunku?

A. SC

B. FC

C. ST

D. LC

Eksploatacja i konfiguracja o…

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

A. 30,0 MHz

B. 2,2 MHz

C. 1,1 MHz

D. 12,0 MHz

Eksploatacja i konfiguracja o…

Jakie jest pasmo częstotliwości, na którym pracują fale radiowe w bezprzewodowym standardzie IEEE 802.11g?

A. 2,4 MHz

B. 2,4 GHz

C. 5,0 MHz

D. 5,0 GHz

Eksploatacja i konfiguracja o…

Jak określane są oprogramowania, które nie wymagają instalacji?

A. Benchmark

B. Firewall

C. Portable

D. Sniffer

Eksploatacja i konfiguracja o…

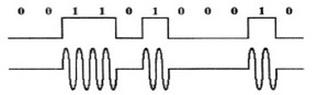

Którą technikę modulacji strumienia binarnego przedstawiono na rysunku?

A. FSK

B. ASK

C. QAM16

D. QAM32

Montaż i konfiguracja lokalny…

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

A. 10.0.255.127/24

B. 10.0.255.127/23

C. 10.0.255.127/22

D. 10.255.255.127/25

Montaż i konfiguracja lokalny…

Aby uzyskać sześć podsieci z sieci o adresie 192.168.0.0/24, co należy zrobić?

A. zwiększyć długość maski o 3 bity

B. zmniejszyć długość maski o 2 bity

C. zwiększyć długość maski o 2 bity

D. zmniejszyć długość maski o 3 bity

INF.08 Pytanie 751

Eksploatacja i konfiguracja o…

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

A. 80 i 443

B. 81 i 143

C. 21 i 443

D. 21 i 143

Eksploatacja i konfiguracja o…

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

A. dipolowa

B. ramowa

C. Yagi-Uda

D. paraboliczna

Eksploatacja i konfiguracja o…

Sygnalizacja prądem przemiennym w analogowym łączu abonenckim sprowadza się do przesyłania sygnałów o konkretnych częstotliwościach, które mieszczą się w zakresie

A. 300 Hz ÷ 3400 MHz

B. 3825 Hz ÷ 3850 MHz

C. 3825 Hz ÷ 3850 Hz

D. 300 Hz ÷ 3400 Hz

Montaż i konfiguracja lokalny…

Jakie ograniczenie funkcjonalne występuje w wersji Standard systemu Windows Server 2019?

A. Brak interfejsu graficznego

B. Obsługuje najwyżej dwa procesory

C. Wirtualizacja maksymalnie dla dwóch instancji

D. Licencjonowanie na maksymalnie 50 urządzeń

Montaż i konfiguracja lokalny…

Narzędzie przedstawione na zdjęciu to

A. nóż monterski.

B. zaciskarka.

C. ściągacz izolacji.

D. narzędzie uderzeniowe.

Eksploatacja i konfiguracja o…

Która z wymienionych sieci stosuje komutację komórek?

A. ATM

B. PSTN

C. TCP/IP

D. Frame Relay

Eksploatacja i konfiguracja o…

W jakiej technologii stosuje się kanał o przepustowości 64 kb/s, wąskopasmowy, określany mianem BRA?

A. ISDN

B. Wi-Fi

C. VoIP

D. LTE

Eksploatacja i konfiguracja o…

Jaki warunek musi być zrealizowany, aby współczynnik odbicia na końcu linii długiej wynosił zero?

A. Impedancja falowa linii długiej wynosi 0

B. Impedancja wejściowa odbiornika jest równa impedancji falowej linii długiej

C. Impedancja wejściowa odbiornika wynosi 0

D. Impedancja wejściowa odbiornika różni się od impedancji falowej linii długiej

Eksploatacja i konfiguracja o…

Jakie jest zadanie zapory sieciowej?

A. szyfrowanie danych przechodzących z zewnętrznej sieci przez zaporę

B. ochrona komputerów w lokalnej sieci przed pożarem

C. weryfikacja użytkownika podczas logowania do systemu komputerowego

D. zabezpieczanie urządzeń w lokalnej sieci przed atakami z zewnątrz

Eksploatacja i konfiguracja o…

Aby dodać kolejny dysk ATA do komputera PC, należy

A. sformatować oba dyski w systemie NTFS lub FAT

B. zainstalować na dodatkowym dysku aplikacje systemowe FTP

C. podzielić nowy dysk na partycje zgodnie z ustawieniami systemu WIN

D. ustalić tryb współpracy dysków MASTER/SLAVE