Filtrowanie pytań

Montaż i konfiguracja lokalny…

A. oprogramowanie antywirusowe

B. skaner sieci

C. firewall

D. skaner Wifi

Montaż i konfiguracja lokalny…

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramki?

A. Adresu źródłowego MAC

B. Adresu docelowego MAC

C. Adresu źródłowego IP

D. Adresu docelowego IP

Montaż i konfiguracja lokalny…

Jak nazywa się RDN elementu w Active Directory, którego pełna nazwa DN to O=pl,DC=firma,OU=pracownik,CN=jkowalski?

A. pracownik

B. firma

C. jkowalski

D. pl

Eksploatacja i konfiguracja o…

Funkcja MSN pozwala użytkownikowi

A. zdobyć dane o numerze abonenta, do którego kierowane są połączenia, gdy ten ma aktywną usługę COLR

B. przypisać wiele numerów zewnętrznych, gdy do zakończenia sieciowego podłączone jest kilka urządzeń

C. zablokować ujawnianie jego pełnego numeru katalogowego stronie, z którą zestawia połączenie

D. uzyskać informacje o numerze dzwoniącym, jeśli ten ma aktywną usługę CLIR

Montaż i konfiguracja lokalny…

Norma PN-EN 50174 nie obejmuje wytycznych odnoszących się do

A. zapewnienia jakości instalacji kablowych

B. uziemień systemów przetwarzania danych

C. montażu instalacji na zewnątrz budynków

D. realizacji instalacji w obrębie budynków

Eksploatacja i konfiguracja o…

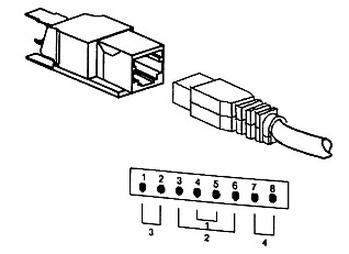

Na rysunku przedstawiono wtyczkę i gniazdo

A. RJ-12

B. RJ-11

C. RJ-8

D. RJ-45

INF.08 Pytanie 927

Eksploatacja i konfiguracja o…

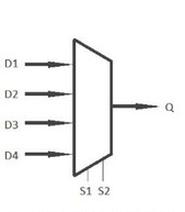

Na rysunku przedstawiono symbol graficzny

A. multipleksera z czterema wejściami sterującymi, dwoma wejściami danych.

B. demultipleksera z czterema wejściami sterującymi, dwoma wejściami danych.

C. multipleksera z dwoma wejściami sterującymi, czterema wejściami danych.

D. demultipleksera z dwoma wejściami sterującymi, czterema wejściami danych.

Eksploatacja i konfiguracja o…

Węzeł w systemie telekomunikacyjnym to

A. punkt łączenia sieci pasywnych klienta i operatora telekomunikacyjnego

B. urządzenie, które odbiera, wysyła i przekazuje dane przez kanał komunikacyjny

C. główna przełącznica

D. koniec sieci u klienta z gniazdem telefonicznym

Eksploatacja i konfiguracja o…

Ile maksymalnie urządzeń abonenckich można podłączyć do interfejsu cyfrowego ISDN BRI?

A. 16

B. 32

C. 8

D. 2

Eksploatacja i konfiguracja o…

Jakie urządzenie pozwala na wykonywanie pomiarów tłumienia, częstotliwości oraz intensywności sygnału w linii abonenckiej?

A. multimetr cyfrowy

B. tester telekomunikacyjny

C. megaomomierz

D. selektywny miernik sygnału

Montaż i konfiguracja lokalny…

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

A. pierścienia

B. gwiazdy

C. magistrali

D. siatki

Montaż i konfiguracja lokalny…

W systemach operacyjnych Windows konto użytkownika z najwyższymi uprawnieniami domyślnymi przypisane jest do grupy

A. użytkownicy zaawansowani

B. operatorzy kopii zapasowych

C. administratorzy

D. goście

INF.08 Pytanie 933

Eksploatacja i konfiguracja o…

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

A. IS-IS (Intermediate System to Intermediate System)

B. RIP (Routing Information Protocol)

C. EIGRP (Enhanced Interior Gateway Routing Protocol)

D. BGP (Border Gateway Protocol)

Eksploatacja i konfiguracja o…

W systemach cyfrowych plezjochronicznych teletransmisji hierarchii europejskiej symbol E2 wskazuje na system o przepływności

A. 564,992 Mb/s

B. 139,264 Mb/s

C. 8,448 Mb/s

D. 34,368 Mb/s

Montaż i konfiguracja lokalny…

Jaki adres wskazuje, że komputer jest częścią sieci o adresie IP 192.168.10.64/26?

A. 192.168.10.50

B. 192.168.10.200

C. 192.168.10.100

D. 192.168.10.1

Montaż i konfiguracja lokalny…

W której części edytora lokalnych zasad grupy w systemie Windows można ustawić politykę haseł?

A. Konfiguracja komputera / Ustawienia systemu Windows

B. Konfiguracja komputera / Szablony administracyjne

C. Konfiguracja użytkownika / Szablony administracyjne

D. Konfiguracja użytkownika / Ustawienia systemu Windows

Eksploatacja i konfiguracja o…

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

A. 131.104.14.128

B. 131.104.14.192

C. 131.104.14.64

D. 131.104.14.32

Eksploatacja i konfiguracja o…

Jaki numer portu jest standardowo przypisany do protokołu SIP?

A. 6090

B. 5060

C. 5090

D. 6050

Eksploatacja i konfiguracja o…

Jak nazywa się typ szerokopasmowego systemu telekomunikacyjnego FTTX (Fiber-To-The-X), w którym światłowód jest bezpośrednio podłączony do lokalu abonenta?

A. FTTN

B. FTTH

C. FTTB

D. FTTC

Eksploatacja i konfiguracja o…

Reflektometr TDR (Time Domain Reflectometer) służy do

A. analizy natężenia ruchu telekomunikacyjnego

B. mierzenia prędkości transmisji sygnałów

C. lokalizowania uszkodzeń w przewodach z żyłami miedzianymi

D. lokalizowania uszkodzeń w włóknach światłowodowych

Montaż i konfiguracja lokalny…

Zgodnie z normą PN-EN 50173 segment okablowania pionowego łączącego panele krosownicze nie powinien przekraczać długości

A. 500 m

B. 1500 m

C. 100 m

D. 2000 m

Montaż i konfiguracja lokalny…

Aby uzyskać odpowiedź jak na poniższym zrzucie ekranu, należy wydać polecenie:

Server: Unknown

Address: 192.168.0.1

Non-authoritative answer:

Name: microsoft.com

Addresses: 104.215.148.63

13.77.161.179

40.76.4.15

40.112.72.205

40.113.200.201

A. nslookup microsoft.com

B. netstat -f

C. tracert microsoft.com

D. ipconfig /displaydns

INF.08 Pytanie 943

Eksploatacja i konfiguracja o…

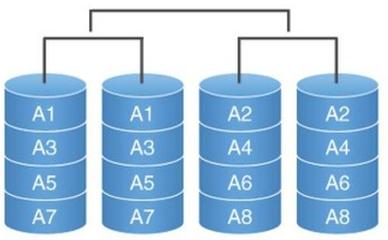

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

A. RAID 10

B. RAID 01

C. RAID 1

D. RAID 0

Montaż i konfiguracja lokalny…

Jaki prefiks jest używany w adresie autokonfiguracji IPv6 w sieci LAN?

A. 32

B. 64

C. 24

D. 128

Eksploatacja i konfiguracja o…

Jak określa się proces przeciwny do multipleksacji, który polega na rozdzieleniu jednego strumienia danych na kilka fizycznych kanałów?

A. Streaming

B. Sniffering

C. Striping

D. Splitting

Eksploatacja i konfiguracja o…

Zjawisko, w którym współczynnik załamania ośrodka zmienia się w zależności od częstotliwości fali świetlnej, określamy mianem

A. tłumieniem

B. dyspersją

C. interferencją

D. propagacją

Eksploatacja i konfiguracja o…

W badanym systemie transmisji, wartość stopy błędów wynosi 0,000001. Ile maksymalnie błędnych bitów może wystąpić podczas przesyłania danych z prędkością 2 Mb/s?

A. 2 bity

B. 20 bitów

C. 22 bity

D. 200 bitów

Eksploatacja i konfiguracja o…

Sterownik przerwań zarządza zgłoszeniami przerwań pochodzącymi z urządzeń wejścia- wyjścia. Które z tych urządzeń dysponuje numerem przerwania o najwyższym priorytecie?

A. Karta graficzna

B. Zegar czasu rzeczywistego

C. Klawiatura

D. Czasomierz systemowy

Eksploatacja i konfiguracja o…

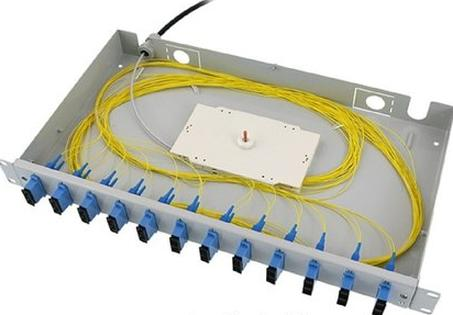

Na rysunku przedstawiono

A. ruter brzegowy.

B. przełącznicę optyczną.

C. przełącznik zarządzalny.

D. centralę cyfrową.

Eksploatacja i konfiguracja o…

Do wzmacniacza optycznego wprowadzono sygnał o mocy 0,1 mW, natomiast na wyjściu uzyskano moc sygnału równą 10 mW. Jakie jest wzmocnienie tego wzmacniacza wyrażone w decybelach?

A. 20 dB

B. 100 dB

C. 10 dB

D. 40 dB

Eksploatacja i konfiguracja o…

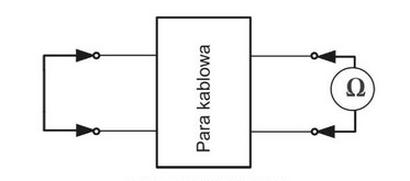

Przedstawiony schemat służy do pomiaru

A. tłumienności skutecznej.

B. rezystancji izolacji żył.

C. przeników zbliżnych.

D. rezystancji pętli pary żył.

Eksploatacja i konfiguracja o…

Jaką funkcję pełni zapora systemu Windows?

A. Chroni komputer, blokując nieautoryzowanym użytkownikom dostęp do systemu przez sieć LAN lub Internet

B. Weryfikuje nazwę konta użytkownika oraz hasło podczas logowania do systemu

C. Uniemożliwia dostęp do wybranych ustawień systemowych osobom bez uprawnień administratora

D. Nadzoruje wszystkie operacje na komputerze w celu zabezpieczenia przed złośliwym oprogramowaniem

Eksploatacja i konfiguracja o…

Algorytmy zarządzania kolejkami stosowane w urządzeniach sieciowych pozwalają na

A. weryfikację integralności danych

B. naprawę błędów

C. ponowną transmisję segmentów

D. kontrolowanie ruchu w sieci

Eksploatacja i konfiguracja o…

Jaka jest długość fali świetlnej w trzecim oknie transmisyjnym?

A. 1550 nm

B. 2000 nm

C. 850 nm

D. 1300 nm

Eksploatacja i konfiguracja o…

Sygnalizacja, która umożliwia komunikację między abonentem bądź terminalem abonenckim a systemem telekomunikacyjnym, występująca na liniach łączących abonenta z centralą, określana jest jako sygnalizacja

A. międzynarodowa

B. abonencka

C. zarządzająca

D. międzycentralowa

Montaż i konfiguracja lokalny…

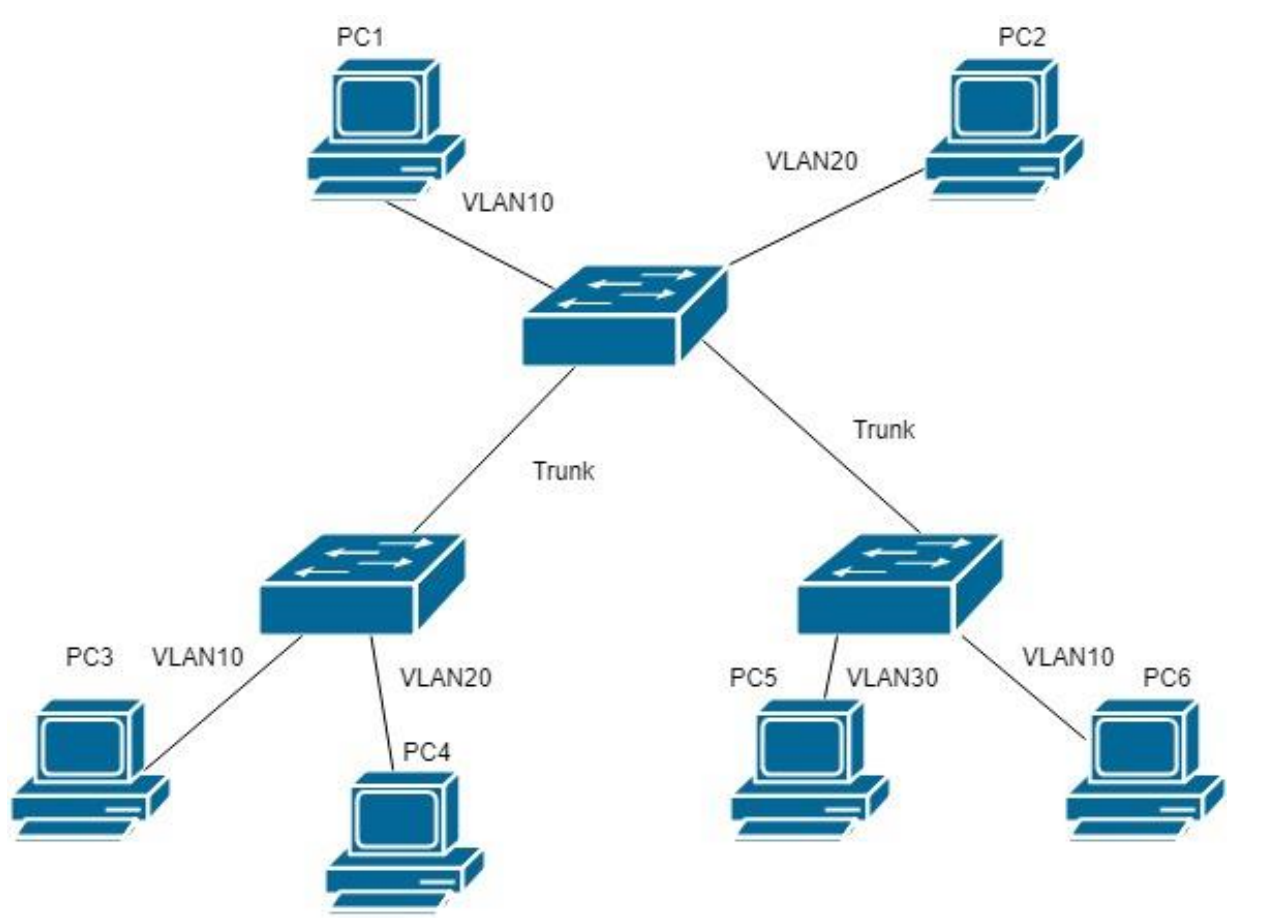

Do których komputerów dotrze ramka rozgłoszeniowa wysyłana ze stacji roboczej PC1?

A. PC2 i PC6

B. PC2 i PC4

C. PC4 i PC5

D. PC3 i PC6

Eksploatacja i konfiguracja o…

Zastępcza moc emitowana izotropowo jest skrótowo oznaczana jako

A. EIRP

B. P

C. ERP

D. W

Eksploatacja i konfiguracja o…

Funkcja gasikowa w telefonie

A. zapobiega zbyt dużemu prądowi dzwonienia

B. eliminując iskrzenie na panelu numerowym

C. ochrania aparat telefoniczny przed odwróceniem zasilania

D. chroni układy urządzenia przed wyładowaniami z linii

Eksploatacja i konfiguracja o…

Jakie włókno wykorzystywane jest do wzmacniania przewodów telekomunikacyjnych, w tym także światłowodowych?

A. Włókno ebonitowe

B. Włókno węglowe

C. Włókno bakelitowe

D. Włókno Kevlar

Eksploatacja i konfiguracja o…

Sygnał analogowy może przybierać wartości

A. dyskretne w czasie ciągłym

B. dowolne w czasie ciągłym

C. dyskretne w czasie dyskretnym

D. dowolne w czasie dyskretnym